Schnellfilter:

Hacker angriff Stockfotos & Bilder

Phishing-Betrug, Hacker-Angriff auf Smartphone Vektor-Illustration. Greifen Sie Hacker auf Daten-, Phishing- und Hacking-Verbrechen an Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-betrug-hacker-angriff-auf-smartphone-vektor-illustration-greifen-sie-hacker-auf-daten-phishing-und-hacking-verbrechen-an-image383411184.html

Phishing-Betrug, Hacker-Angriff auf Smartphone Vektor-Illustration. Greifen Sie Hacker auf Daten-, Phishing- und Hacking-Verbrechen an Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-betrug-hacker-angriff-auf-smartphone-vektor-illustration-greifen-sie-hacker-auf-daten-phishing-und-hacking-verbrechen-an-image383411184.htmlRF2D7NTTG–Phishing-Betrug, Hacker-Angriff auf Smartphone Vektor-Illustration. Greifen Sie Hacker auf Daten-, Phishing- und Hacking-Verbrechen an

Shield guard Safety System binärer Code fließen. Große Datensicherheit Hacker Angriff computer antivirus Business Konzept Ausrufezeichen Informationen Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-shield-guard-safety-system-binarer-code-fliessen-grosse-datensicherheit-hacker-angriff-computer-antivirus-business-konzept-ausrufezeichen-informationen-vector-illustration-171292813.html

Shield guard Safety System binärer Code fließen. Große Datensicherheit Hacker Angriff computer antivirus Business Konzept Ausrufezeichen Informationen Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-shield-guard-safety-system-binarer-code-fliessen-grosse-datensicherheit-hacker-angriff-computer-antivirus-business-konzept-ausrufezeichen-informationen-vector-illustration-171292813.htmlRFKXK1MD–Shield guard Safety System binärer Code fließen. Große Datensicherheit Hacker Angriff computer antivirus Business Konzept Ausrufezeichen Informationen Vector Illustration

Smartphone für Push-TAN Eingabe neben Computer Tastatur, Hände, Symbol Bild Computerkriminalität, Hacker Angriff, Baden-Württemberg, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smartphone-fur-push-tan-eingabe-neben-computer-tastatur-hande-symbol-bild-computerkriminalitat-hacker-angriff-baden-wurttemberg-deutschland-image245120164.html

Smartphone für Push-TAN Eingabe neben Computer Tastatur, Hände, Symbol Bild Computerkriminalität, Hacker Angriff, Baden-Württemberg, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smartphone-fur-push-tan-eingabe-neben-computer-tastatur-hande-symbol-bild-computerkriminalitat-hacker-angriff-baden-wurttemberg-deutschland-image245120164.htmlRMT6P57G–Smartphone für Push-TAN Eingabe neben Computer Tastatur, Hände, Symbol Bild Computerkriminalität, Hacker Angriff, Baden-Württemberg, Deutschland

Anti-Raiders-Angriff-Taste auf der Tastatur. Getönten Image. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-anti-raiders-angriff-taste-auf-der-tastatur-getonten-image-43605550.html

Anti-Raiders-Angriff-Taste auf der Tastatur. Getönten Image. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-anti-raiders-angriff-taste-auf-der-tastatur-getonten-image-43605550.htmlRFCEXB92–Anti-Raiders-Angriff-Taste auf der Tastatur. Getönten Image.

Hacker-Angriff - Inschrift auf die blaue Taste. 3D. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-inschrift-auf-die-blaue-taste-3d-133921595.html

Hacker-Angriff - Inschrift auf die blaue Taste. 3D. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-inschrift-auf-die-blaue-taste-3d-133921595.htmlRFHNTJA3–Hacker-Angriff - Inschrift auf die blaue Taste. 3D.

Hacker Angriff Auge schaut Betrachter Konzept Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-auge-schaut-betrachter-konzept-hintergrund-99577826.html

Hacker Angriff Auge schaut Betrachter Konzept Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-auge-schaut-betrachter-konzept-hintergrund-99577826.htmlRFFP04EX–Hacker Angriff Auge schaut Betrachter Konzept Hintergrund.

Hacker Angriff Konzept auf Tablet-PC und Bildschirm des Smartphones über graue Tabelle. Flach Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-konzept-auf-tablet-pc-und-bildschirm-des-smartphones-uber-graue-tabelle-flach-image261633923.html

Hacker Angriff Konzept auf Tablet-PC und Bildschirm des Smartphones über graue Tabelle. Flach Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-konzept-auf-tablet-pc-und-bildschirm-des-smartphones-uber-graue-tabelle-flach-image261633923.htmlRFW5JCMK–Hacker Angriff Konzept auf Tablet-PC und Bildschirm des Smartphones über graue Tabelle. Flach

Umrisse Hacker Angriff. Isometrische Cyber Security Konzept. Vector Illustration. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/umrisse-hacker-angriff-isometrische-cyber-security-konzept-vector-illustration-image241318793.html

Umrisse Hacker Angriff. Isometrische Cyber Security Konzept. Vector Illustration. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/umrisse-hacker-angriff-isometrische-cyber-security-konzept-vector-illustration-image241318793.htmlRFT0H0G9–Umrisse Hacker Angriff. Isometrische Cyber Security Konzept. Vector Illustration.

Text Hackerangriff auf Hintergrund mit binären Codierung in Rot. Konzept der Verletzung der Privatsphäre, Hacker Angriff, computer Angriff durch Viren, ransomware, Ma Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-hackerangriff-auf-hintergrund-mit-binaren-codierung-in-rot-konzept-der-verletzung-der-privatsphare-hacker-angriff-computer-angriff-durch-viren-ransomware-ma-image221831052.html

Text Hackerangriff auf Hintergrund mit binären Codierung in Rot. Konzept der Verletzung der Privatsphäre, Hacker Angriff, computer Angriff durch Viren, ransomware, Ma Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-hackerangriff-auf-hintergrund-mit-binaren-codierung-in-rot-konzept-der-verletzung-der-privatsphare-hacker-angriff-computer-angriff-durch-viren-ransomware-ma-image221831052.htmlRFPTW7NG–Text Hackerangriff auf Hintergrund mit binären Codierung in Rot. Konzept der Verletzung der Privatsphäre, Hacker Angriff, computer Angriff durch Viren, ransomware, Ma

Cyber-Security Hacker greifen Neon Frau Warnung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-hacker-greifen-neon-frau-warnung-image485350613.html

Cyber-Security Hacker greifen Neon Frau Warnung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-hacker-greifen-neon-frau-warnung-image485350613.htmlRF2K5HHJD–Cyber-Security Hacker greifen Neon Frau Warnung

Eine Frau sitzt an einem Laptop, vor ihr steht die Aufschrift, dass das System gehackt wird. Hacker-Angriff von Benutzern, Hacker-Angriffe auf das System, Diebstahl von Kennwörtern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-frau-sitzt-an-einem-laptop-vor-ihr-steht-die-aufschrift-dass-das-system-gehackt-wird-hacker-angriff-von-benutzern-hacker-angriffe-auf-das-system-diebstahl-von-kennwortern-image483270231.html

Eine Frau sitzt an einem Laptop, vor ihr steht die Aufschrift, dass das System gehackt wird. Hacker-Angriff von Benutzern, Hacker-Angriffe auf das System, Diebstahl von Kennwörtern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-frau-sitzt-an-einem-laptop-vor-ihr-steht-die-aufschrift-dass-das-system-gehackt-wird-hacker-angriff-von-benutzern-hacker-angriffe-auf-das-system-diebstahl-von-kennwortern-image483270231.htmlRF2K26T33–Eine Frau sitzt an einem Laptop, vor ihr steht die Aufschrift, dass das System gehackt wird. Hacker-Angriff von Benutzern, Hacker-Angriffe auf das System, Diebstahl von Kennwörtern

Identität Dieb und Hacker Angriff internet Datenschutz Sicherheit Technologie als Kriminelle stehlen Teile eines Fingerabdrucks in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitat-dieb-und-hacker-angriff-internet-datenschutz-sicherheit-technologie-als-kriminelle-stehlen-teile-eines-fingerabdrucks-in-einer-3d-darstellung-165483667.html

Identität Dieb und Hacker Angriff internet Datenschutz Sicherheit Technologie als Kriminelle stehlen Teile eines Fingerabdrucks in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitat-dieb-und-hacker-angriff-internet-datenschutz-sicherheit-technologie-als-kriminelle-stehlen-teile-eines-fingerabdrucks-in-einer-3d-darstellung-165483667.htmlRFKH6C2Y–Identität Dieb und Hacker Angriff internet Datenschutz Sicherheit Technologie als Kriminelle stehlen Teile eines Fingerabdrucks in einer 3D-Darstellung.

Laptop mit menschlichem Schädel auf dem Bildschirm, Gefahren im Internet, dunkles Web, Hackerangriffskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/laptop-mit-menschlichem-schadel-auf-dem-bildschirm-gefahren-im-internet-dunkles-web-hackerangriffskonzept-image571963091.html

Laptop mit menschlichem Schädel auf dem Bildschirm, Gefahren im Internet, dunkles Web, Hackerangriffskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/laptop-mit-menschlichem-schadel-auf-dem-bildschirm-gefahren-im-internet-dunkles-web-hackerangriffskonzept-image571963091.htmlRF2T6F4N7–Laptop mit menschlichem Schädel auf dem Bildschirm, Gefahren im Internet, dunkles Web, Hackerangriffskonzept

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387986.html

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387986.htmlRF2F8K642–Hackerangriffsmeldung im Computer

Warnung Hacker Angriff digitalen drahtlosen Surfen Gerätekonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-warnung-hacker-angriff-digitalen-drahtlosen-surfen-geratekonzept-81730714.html

Warnung Hacker Angriff digitalen drahtlosen Surfen Gerätekonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-warnung-hacker-angriff-digitalen-drahtlosen-surfen-geratekonzept-81730714.htmlRFEMY4A2–Warnung Hacker Angriff digitalen drahtlosen Surfen Gerätekonzept

Cyber Attack und Hacker Angriff Konzept. Red alert, Warn- und Schlagwort in Bildschirm stilisierte Abbildung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-attack-und-hacker-angriff-konzept-red-alert-warn-und-schlagwort-in-bildschirm-stilisierte-abbildung-image208552310.html

Cyber Attack und Hacker Angriff Konzept. Red alert, Warn- und Schlagwort in Bildschirm stilisierte Abbildung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-attack-und-hacker-angriff-konzept-red-alert-warn-und-schlagwort-in-bildschirm-stilisierte-abbildung-image208552310.htmlRFP38AGP–Cyber Attack und Hacker Angriff Konzept. Red alert, Warn- und Schlagwort in Bildschirm stilisierte Abbildung.

Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-134011940.html

Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-134011940.htmlRFHP0NGM–Hacker-Angriff

Illustration eines Hacker-Angriffs und Datenbruch Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/illustration-eines-hacker-angriffs-und-datenbruch-image416904592.html

Illustration eines Hacker-Angriffs und Datenbruch Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/illustration-eines-hacker-angriffs-und-datenbruch-image416904592.htmlRF2F67J1M–Illustration eines Hacker-Angriffs und Datenbruch

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575620560.html

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575620560.htmlRM2TCDNW4–Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe

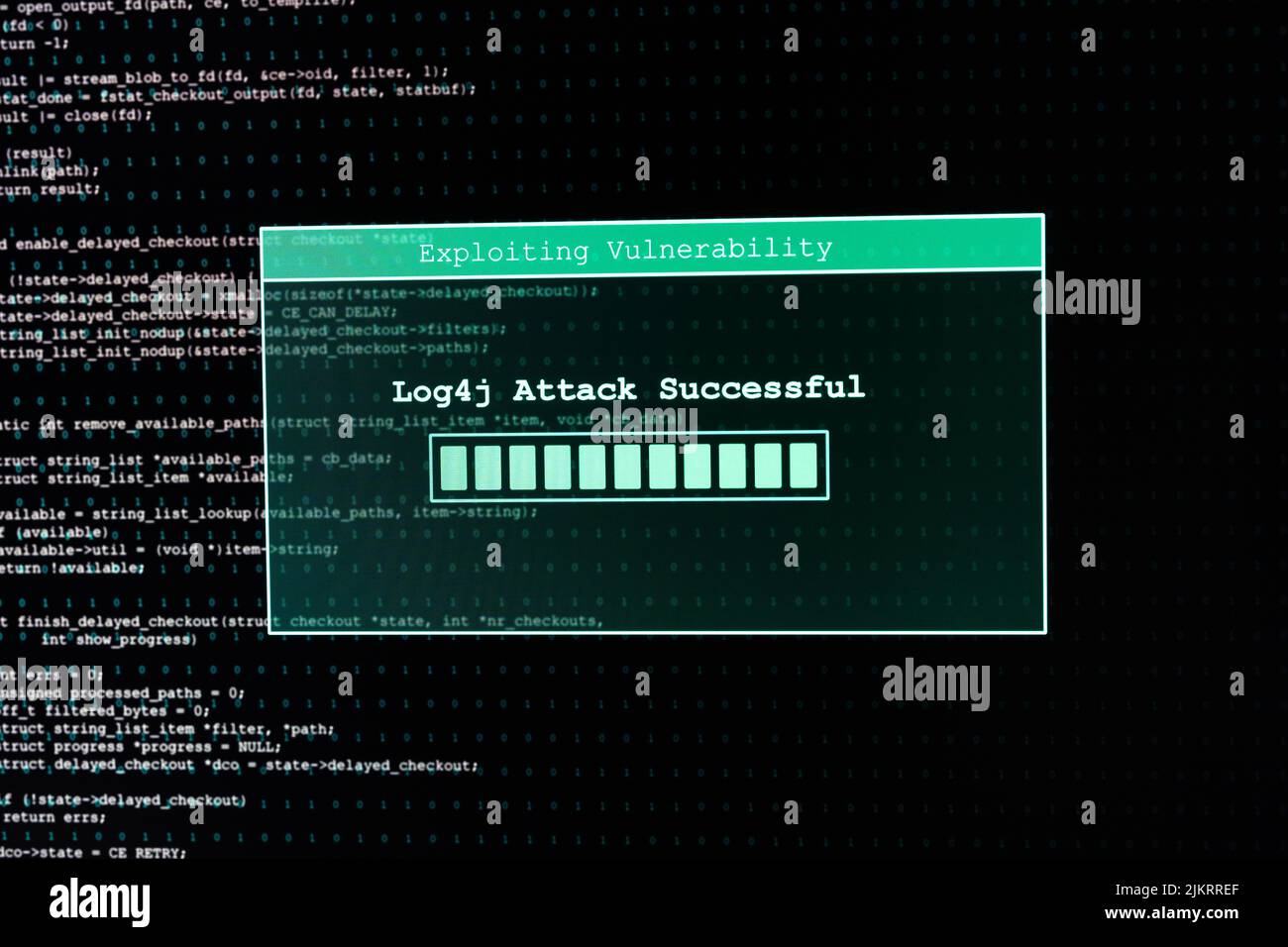

Ein Popup-Fenster mit einer Warnung vor einem erfolgreichen Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-popup-fenster-mit-einer-warnung-vor-einem-erfolgreichen-hacker-angriff-image476881777.html

Ein Popup-Fenster mit einer Warnung vor einem erfolgreichen Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-popup-fenster-mit-einer-warnung-vor-einem-erfolgreichen-hacker-angriff-image476881777.htmlRF2JKRRG1–Ein Popup-Fenster mit einer Warnung vor einem erfolgreichen Hacker-Angriff

Pfeil mit Worten Hackerangriff brechen Ziegelwand. 3D Illustration Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-pfeil-mit-worten-hackerangriff-brechen-ziegelwand-3d-illustration-konzept-143541775.html

Pfeil mit Worten Hackerangriff brechen Ziegelwand. 3D Illustration Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-pfeil-mit-worten-hackerangriff-brechen-ziegelwand-3d-illustration-konzept-143541775.htmlRFJ9ETYY–Pfeil mit Worten Hackerangriff brechen Ziegelwand. 3D Illustration Konzept.

Alphabetischer Buchstabe DDoS auf der Oberseite der Erde mit einer Menge glühender parabolischer Kurven springen auf die ganze Welt. Hacker-Angriff auf das Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/alphabetischer-buchstabe-ddos-auf-der-oberseite-der-erde-mit-einer-menge-gluhender-parabolischer-kurven-springen-auf-die-ganze-welt-hacker-angriff-auf-das-internet-image483104295.html

Alphabetischer Buchstabe DDoS auf der Oberseite der Erde mit einer Menge glühender parabolischer Kurven springen auf die ganze Welt. Hacker-Angriff auf das Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/alphabetischer-buchstabe-ddos-auf-der-oberseite-der-erde-mit-einer-menge-gluhender-parabolischer-kurven-springen-auf-die-ganze-welt-hacker-angriff-auf-das-internet-image483104295.htmlRF2K1Y8CR–Alphabetischer Buchstabe DDoS auf der Oberseite der Erde mit einer Menge glühender parabolischer Kurven springen auf die ganze Welt. Hacker-Angriff auf das Internet

Hacker-Angriff-Konzept mit Programmer bei computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-mit-programmer-bei-computer-130265106.html

Hacker-Angriff-Konzept mit Programmer bei computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-mit-programmer-bei-computer-130265106.htmlRFHFX2D6–Hacker-Angriff-Konzept mit Programmer bei computer

Hacker-Angriff - roter Text auf dem Zifferblatt. 3D Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-roter-text-auf-dem-zifferblatt-3d-illustration-117593309.html

Hacker-Angriff - roter Text auf dem Zifferblatt. 3D Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-roter-text-auf-dem-zifferblatt-3d-illustration-117593309.htmlRFGR8RD1–Hacker-Angriff - roter Text auf dem Zifferblatt. 3D Illustration.

grüne Binär-Code. Hacker-Angriff-Konzept. Technik-Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-grune-binar-code-hacker-angriff-konzept-technik-hintergrund-131345848.html

grüne Binär-Code. Hacker-Angriff-Konzept. Technik-Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-grune-binar-code-hacker-angriff-konzept-technik-hintergrund-131345848.htmlRFHHK8Y4–grüne Binär-Code. Hacker-Angriff-Konzept. Technik-Hintergrund

Hacker Angriff Konzept auf Laptop und Smartphone-Bildschirm über die hölzernen Tisch. Flach Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-konzept-auf-laptop-und-smartphone-bildschirm-uber-die-holzernen-tisch-flach-image261633875.html

Hacker Angriff Konzept auf Laptop und Smartphone-Bildschirm über die hölzernen Tisch. Flach Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-konzept-auf-laptop-und-smartphone-bildschirm-uber-die-holzernen-tisch-flach-image261633875.htmlRFW5JCJY–Hacker Angriff Konzept auf Laptop und Smartphone-Bildschirm über die hölzernen Tisch. Flach

Hacker Angriff und Verletzung, Informationen leck Konzept, futuristische cyber Hintergrund mit gebrochenen Verriegelung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-verletzung-informationen-leck-konzept-futuristische-cyber-hintergrund-mit-gebrochenen-verriegelung-image223666263.html

Hacker Angriff und Verletzung, Informationen leck Konzept, futuristische cyber Hintergrund mit gebrochenen Verriegelung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-verletzung-informationen-leck-konzept-futuristische-cyber-hintergrund-mit-gebrochenen-verriegelung-image223666263.htmlRFPYTTGR–Hacker Angriff und Verletzung, Informationen leck Konzept, futuristische cyber Hintergrund mit gebrochenen Verriegelung

Konzept für Hacker-Angriffe. Frau Hände auf Laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-hacker-angriffe-frau-hande-auf-laptop-image353810160.html

Konzept für Hacker-Angriffe. Frau Hände auf Laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-hacker-angriffe-frau-hande-auf-laptop-image353810160.htmlRF2BFHCD4–Konzept für Hacker-Angriffe. Frau Hände auf Laptop

Programmierer Mann Cyber-Sicherheit Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/programmierer-mann-cyber-sicherheit-hacker-angriff-image485135919.html

Programmierer Mann Cyber-Sicherheit Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/programmierer-mann-cyber-sicherheit-hacker-angriff-image485135919.htmlRF2K57RPR–Programmierer Mann Cyber-Sicherheit Hacker-Angriff

Hacker stehlen Euro cyber crime Angriffsmethode Abbildung: EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-stehlen-euro-cyber-crime-angriffsmethode-abbildung-eps-10-image228763926.html

Hacker stehlen Euro cyber crime Angriffsmethode Abbildung: EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-stehlen-euro-cyber-crime-angriffsmethode-abbildung-eps-10-image228763926.htmlRFR852M6–Hacker stehlen Euro cyber crime Angriffsmethode Abbildung: EPS 10.

Mann-Hacker arbeitet in dunklen leeren Raum Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-mann-hacker-arbeitet-in-dunklen-leeren-raum-120563807.html

Mann-Hacker arbeitet in dunklen leeren Raum Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-mann-hacker-arbeitet-in-dunklen-leeren-raum-120563807.htmlRFH044A7–Mann-Hacker arbeitet in dunklen leeren Raum

Hacker mit anonymer Maske in einem Raum voller Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-anonymer-maske-in-einem-raum-voller-computer-image552288336.html

Hacker mit anonymer Maske in einem Raum voller Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-anonymer-maske-in-einem-raum-voller-computer-image552288336.htmlRF2R2EWBC–Hacker mit anonymer Maske in einem Raum voller Computer

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387977.html

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387977.htmlRF2F8K63N–Hackerangriffsmeldung im Computer

Gehackt Laptop von einem Hacker. Hacker hacken Computer, brach Passwort und Angriff Internet-Sicherheitssystem. Phishingbetrug. Cyberkriminelle erhält Zugang zu Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gehackt-laptop-von-einem-hacker-hacker-hacken-computer-brach-passwort-und-angriff-internet-sicherheitssystem-phishingbetrug-cyberkriminelle-erhalt-zugang-zu-image433950523.html

Gehackt Laptop von einem Hacker. Hacker hacken Computer, brach Passwort und Angriff Internet-Sicherheitssystem. Phishingbetrug. Cyberkriminelle erhält Zugang zu Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gehackt-laptop-von-einem-hacker-hacker-hacken-computer-brach-passwort-und-angriff-internet-sicherheitssystem-phishingbetrug-cyberkriminelle-erhalt-zugang-zu-image433950523.htmlRF2G6048Y–Gehackt Laptop von einem Hacker. Hacker hacken Computer, brach Passwort und Angriff Internet-Sicherheitssystem. Phishingbetrug. Cyberkriminelle erhält Zugang zu

Banner für Cyber-Sicherheit. Hacker Angriff Spam email Viren stehlen Geld online Informationen Datenschutz Vektor isometrische Bilder Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/banner-fur-cyber-sicherheit-hacker-angriff-spam-email-viren-stehlen-geld-online-informationen-datenschutz-vektor-isometrische-bilder-image415182079.html

Banner für Cyber-Sicherheit. Hacker Angriff Spam email Viren stehlen Geld online Informationen Datenschutz Vektor isometrische Bilder Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/banner-fur-cyber-sicherheit-hacker-angriff-spam-email-viren-stehlen-geld-online-informationen-datenschutz-vektor-isometrische-bilder-image415182079.htmlRF2F3D4YB–Banner für Cyber-Sicherheit. Hacker Angriff Spam email Viren stehlen Geld online Informationen Datenschutz Vektor isometrische Bilder

Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop in einer U-Bahn-Station, Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-computerhacker-computerkriminalitat-cyberkriminalitat-cyberangriff-hacker-mit-laptop-in-einer-u-bahn-station-image448977645.html

Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop in einer U-Bahn-Station, Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-computerhacker-computerkriminalitat-cyberkriminalitat-cyberangriff-hacker-mit-laptop-in-einer-u-bahn-station-image448977645.htmlRM2H2CKFW–Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop in einer U-Bahn-Station,

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675169.html

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675169.htmlRF2K2W8H5–Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575621816.html

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575621816.htmlRM2TCDRE0–Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe

Ein Popup-Fenster mit einer Warnung vor einem erfolgreichen Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-popup-fenster-mit-einer-warnung-vor-einem-erfolgreichen-hacker-angriff-image476881735.html

Ein Popup-Fenster mit einer Warnung vor einem erfolgreichen Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-popup-fenster-mit-einer-warnung-vor-einem-erfolgreichen-hacker-angriff-image476881735.htmlRF2JKRREF–Ein Popup-Fenster mit einer Warnung vor einem erfolgreichen Hacker-Angriff

Phishing-Betrug, Hacker-Angriff und Web-Sicherheit Vektor-Konzept. Illustration von Phishing und Betrug, Online-Betrug und Diebstahl Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-betrug-hacker-angriff-und-web-sicherheit-vektor-konzept-illustration-von-phishing-und-betrug-online-betrug-und-diebstahl-image353046537.html

Phishing-Betrug, Hacker-Angriff und Web-Sicherheit Vektor-Konzept. Illustration von Phishing und Betrug, Online-Betrug und Diebstahl Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-betrug-hacker-angriff-und-web-sicherheit-vektor-konzept-illustration-von-phishing-und-betrug-online-betrug-und-diebstahl-image353046537.htmlRF2BEAJCW–Phishing-Betrug, Hacker-Angriff und Web-Sicherheit Vektor-Konzept. Illustration von Phishing und Betrug, Online-Betrug und Diebstahl

Konzept der russischen Hacker Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-konzept-der-russischen-hacker-164033112.html

Konzept der russischen Hacker Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-konzept-der-russischen-hacker-164033112.htmlRFKET9WC–Konzept der russischen Hacker

Hacker-Angriff-Konzept mit Programmer bei computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-mit-programmer-bei-computer-130265105.html

Hacker-Angriff-Konzept mit Programmer bei computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-mit-programmer-bei-computer-130265105.htmlRFHFX2D5–Hacker-Angriff-Konzept mit Programmer bei computer

Text Malware auf dem Hintergrund mit binären Codierung in Rot. Konzept der Verletzung der Privatsphäre, Hacker Angriff, computer Angriff durch Viren, ransomware, Malware Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-malware-auf-dem-hintergrund-mit-binaren-codierung-in-rot-konzept-der-verletzung-der-privatsphare-hacker-angriff-computer-angriff-durch-viren-ransomware-malware-image221831067.html

Text Malware auf dem Hintergrund mit binären Codierung in Rot. Konzept der Verletzung der Privatsphäre, Hacker Angriff, computer Angriff durch Viren, ransomware, Malware Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-malware-auf-dem-hintergrund-mit-binaren-codierung-in-rot-konzept-der-verletzung-der-privatsphare-hacker-angriff-computer-angriff-durch-viren-ransomware-malware-image221831067.htmlRFPTW7P3–Text Malware auf dem Hintergrund mit binären Codierung in Rot. Konzept der Verletzung der Privatsphäre, Hacker Angriff, computer Angriff durch Viren, ransomware, Malware

Blue-Fehlermeldung mit Wort Virus auf Digital Source code Hintergrund. Konzept der Hacker Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blue-fehlermeldung-mit-wort-virus-auf-digital-source-code-hintergrund-konzept-der-hacker-angriff-image154781370.html

Blue-Fehlermeldung mit Wort Virus auf Digital Source code Hintergrund. Konzept der Hacker Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blue-fehlermeldung-mit-wort-virus-auf-digital-source-code-hintergrund-konzept-der-hacker-angriff-image154781370.htmlRMJYPW62–Blue-Fehlermeldung mit Wort Virus auf Digital Source code Hintergrund. Konzept der Hacker Angriff

Schloss-Symbol zum Sperren und Entsperren. Sicherheitsverstoß, Hackerangriff, Datenleck, Konzept des unbefugten Zugriffs Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schloss-symbol-zum-sperren-und-entsperren-sicherheitsverstoss-hackerangriff-datenleck-konzept-des-unbefugten-zugriffs-image502125089.html

Schloss-Symbol zum Sperren und Entsperren. Sicherheitsverstoß, Hackerangriff, Datenleck, Konzept des unbefugten Zugriffs Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schloss-symbol-zum-sperren-und-entsperren-sicherheitsverstoss-hackerangriff-datenleck-konzept-des-unbefugten-zugriffs-image502125089.htmlRF2M4WNJW–Schloss-Symbol zum Sperren und Entsperren. Sicherheitsverstoß, Hackerangriff, Datenleck, Konzept des unbefugten Zugriffs

Hacker mit Laptop Einleitung Cyber-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-mit-laptop-einleitung-cyber-angriff-123184825.html

Hacker mit Laptop Einleitung Cyber-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-mit-laptop-einleitung-cyber-angriff-123184825.htmlRFH4BFE1–Hacker mit Laptop Einleitung Cyber-Angriff

Hacker-Angriff und Datenverstoß, Cyber-Hintergrund mit Sperre Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-datenverstoss-cyber-hintergrund-mit-sperre-image352888507.html

Hacker-Angriff und Datenverstoß, Cyber-Hintergrund mit Sperre Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-datenverstoss-cyber-hintergrund-mit-sperre-image352888507.htmlRF2BE3CTY–Hacker-Angriff und Datenverstoß, Cyber-Hintergrund mit Sperre

Nervöse Geschäftsmann Cyber-Sicherheit Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nervose-geschaftsmann-cyber-sicherheit-hacker-angriff-image485135951.html

Nervöse Geschäftsmann Cyber-Sicherheit Hacker-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nervose-geschaftsmann-cyber-sicherheit-hacker-angriff-image485135951.htmlRF2K57RRY–Nervöse Geschäftsmann Cyber-Sicherheit Hacker-Angriff

Hacker stehlen Dollar Internetkriminalität Angriffsmethode Abbildung: EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-stehlen-dollar-internetkriminalitat-angriffsmethode-abbildung-eps-10-image227483892.html

Hacker stehlen Dollar Internetkriminalität Angriffsmethode Abbildung: EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-stehlen-dollar-internetkriminalitat-angriffsmethode-abbildung-eps-10-image227483892.htmlRFR62P0M–Hacker stehlen Dollar Internetkriminalität Angriffsmethode Abbildung: EPS 10.

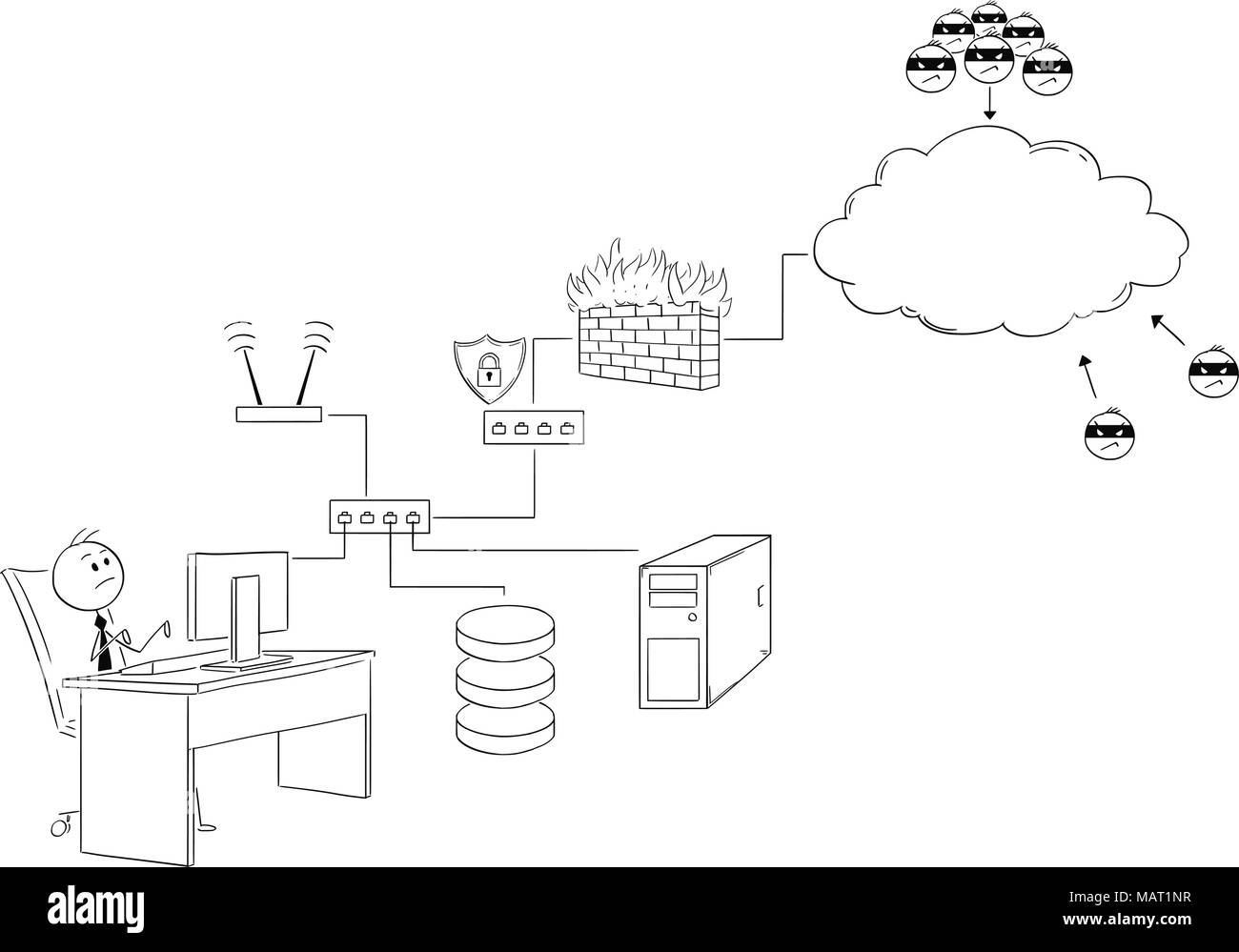

Cartoon des Geschäftsmanns, der auf gesicherten Internet und Lokales Netzwerk oder LAN Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cartoon-des-geschaftsmanns-der-auf-gesicherten-internet-und-lokales-netzwerk-oder-lan-image178778483.html

Cartoon des Geschäftsmanns, der auf gesicherten Internet und Lokales Netzwerk oder LAN Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cartoon-des-geschaftsmanns-der-auf-gesicherten-internet-und-lokales-netzwerk-oder-lan-image178778483.htmlRFMAT1NR–Cartoon des Geschäftsmanns, der auf gesicherten Internet und Lokales Netzwerk oder LAN

Hacker in weißer Maske mit Computer und Server, beleuchtete Stadt im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-weisser-maske-mit-computer-und-server-beleuchtete-stadt-im-hintergrund-image552184894.html

Hacker in weißer Maske mit Computer und Server, beleuchtete Stadt im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-weisser-maske-mit-computer-und-server-beleuchtete-stadt-im-hintergrund-image552184894.htmlRF2R2A5D2–Hacker in weißer Maske mit Computer und Server, beleuchtete Stadt im Hintergrund

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387981.html

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387981.htmlRF2F8K63W–Hackerangriffsmeldung im Computer

Hand halten Handys mit Hacker-Angriff auf dem Bildschirm. Smartphone-Virus. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hand-halten-handys-mit-hacker-angriff-auf-dem-bildschirm-smartphone-virus-image150012190.html

Hand halten Handys mit Hacker-Angriff auf dem Bildschirm. Smartphone-Virus. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hand-halten-handys-mit-hacker-angriff-auf-dem-bildschirm-smartphone-virus-image150012190.htmlRFJM1J26–Hand halten Handys mit Hacker-Angriff auf dem Bildschirm. Smartphone-Virus.

Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sichere-handy-vor-hacker-angriffen-wie-ein-tresor-3d-rendering-144263460.html

Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sichere-handy-vor-hacker-angriffen-wie-ein-tresor-3d-rendering-144263460.htmlRFJAKNEC–Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering

Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop in einer U-Bahn-Station, Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-computerhacker-computerkriminalitat-cyberkriminalitat-cyberangriff-hacker-mit-laptop-in-einer-u-bahn-station-image448977636.html

Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop in einer U-Bahn-Station, Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-computerhacker-computerkriminalitat-cyberkriminalitat-cyberangriff-hacker-mit-laptop-in-einer-u-bahn-station-image448977636.htmlRM2H2CKFG–Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop in einer U-Bahn-Station,

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675162.html

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675162.htmlRF2K2W8GX–Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575620748.html

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575620748.htmlRM2TCDP3T–Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe

Heiterer Mann im Haus und Dieb spionieren ihn aus dem Computerinternet-Hacker-Angriffskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/heiterer-mann-im-haus-und-dieb-spionieren-ihn-aus-dem-computerinternet-hacker-angriffskonzept-image345362119.html

Heiterer Mann im Haus und Dieb spionieren ihn aus dem Computerinternet-Hacker-Angriffskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/heiterer-mann-im-haus-und-dieb-spionieren-ihn-aus-dem-computerinternet-hacker-angriffskonzept-image345362119.htmlRF2B1TGWB–Heiterer Mann im Haus und Dieb spionieren ihn aus dem Computerinternet-Hacker-Angriffskonzept

Virus auf Laptop und Telefon, Vektor-Illustration von Hacker-Angriff. Gefahr Virenalarm, Angriff und Diebstahl auf Laptop oder Smartphone Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/virus-auf-laptop-und-telefon-vektor-illustration-von-hacker-angriff-gefahr-virenalarm-angriff-und-diebstahl-auf-laptop-oder-smartphone-image383396997.html

Virus auf Laptop und Telefon, Vektor-Illustration von Hacker-Angriff. Gefahr Virenalarm, Angriff und Diebstahl auf Laptop oder Smartphone Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/virus-auf-laptop-und-telefon-vektor-illustration-von-hacker-angriff-gefahr-virenalarm-angriff-und-diebstahl-auf-laptop-oder-smartphone-image383396997.htmlRF2D7N6NW–Virus auf Laptop und Telefon, Vektor-Illustration von Hacker-Angriff. Gefahr Virenalarm, Angriff und Diebstahl auf Laptop oder Smartphone

E-Mail mit Malware, Vektorsymbol. Viren, Malware, E-Mail-Betrug, E-Mail-Spam, Phishingbetrug, Hacker-Angriffskonzept. Geöffneter Briefumschlag mit infiziertem FI Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/e-mail-mit-malware-vektorsymbol-viren-malware-e-mail-betrug-e-mail-spam-phishingbetrug-hacker-angriffskonzept-geoffneter-briefumschlag-mit-infiziertem-fi-image381716836.html

E-Mail mit Malware, Vektorsymbol. Viren, Malware, E-Mail-Betrug, E-Mail-Spam, Phishingbetrug, Hacker-Angriffskonzept. Geöffneter Briefumschlag mit infiziertem FI Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/e-mail-mit-malware-vektorsymbol-viren-malware-e-mail-betrug-e-mail-spam-phishingbetrug-hacker-angriffskonzept-geoffneter-briefumschlag-mit-infiziertem-fi-image381716836.htmlRF2D50KM4–E-Mail mit Malware, Vektorsymbol. Viren, Malware, E-Mail-Betrug, E-Mail-Spam, Phishingbetrug, Hacker-Angriffskonzept. Geöffneter Briefumschlag mit infiziertem FI

Hacker-Angriff-Konzept mit Programmer bei computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-mit-programmer-bei-computer-130265107.html

Hacker-Angriff-Konzept mit Programmer bei computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-mit-programmer-bei-computer-130265107.htmlRFHFX2D7–Hacker-Angriff-Konzept mit Programmer bei computer

Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/seien-sie-sich-bewusst-hacker-angriff-hacker-stehlen-informationen-image244010733.html

Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/seien-sie-sich-bewusst-hacker-angriff-hacker-stehlen-informationen-image244010733.htmlRFT4YJ51–Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen.

Wort Virus auf digitalen Computer Hintergrund mit Source Code. Konzept der Hackerangriffe im Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/wort-virus-auf-digitalen-computer-hintergrund-mit-source-code-konzept-der-hackerangriffe-im-internet-image154781392.html

Wort Virus auf digitalen Computer Hintergrund mit Source Code. Konzept der Hackerangriffe im Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/wort-virus-auf-digitalen-computer-hintergrund-mit-source-code-konzept-der-hackerangriffe-im-internet-image154781392.htmlRFJYPW6T–Wort Virus auf digitalen Computer Hintergrund mit Source Code. Konzept der Hackerangriffe im Internet

Hacker-Angriff. Handschelle auf der Tastatur. 3D-Illustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-handschelle-auf-der-tastatur-3d-illustration-image426424804.html

Hacker-Angriff. Handschelle auf der Tastatur. 3D-Illustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-handschelle-auf-der-tastatur-3d-illustration-image426424804.htmlRF2FNN958–Hacker-Angriff. Handschelle auf der Tastatur. 3D-Illustration

Hacker, die Durchführung von Cyber-Angriff auf laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-die-durchfuhrung-von-cyber-angriff-auf-laptop-123184779.html

Hacker, die Durchführung von Cyber-Angriff auf laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-die-durchfuhrung-von-cyber-angriff-auf-laptop-123184779.htmlRFH4BFCB–Hacker, die Durchführung von Cyber-Angriff auf laptop

Hacker-Angriff und Web-Sicherheit. Online-Betrug und -Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-web-sicherheit-online-betrug-und-diebstahl-image352880682.html

Hacker-Angriff und Web-Sicherheit. Online-Betrug und -Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-web-sicherheit-online-betrug-und-diebstahl-image352880682.htmlRF2BE32WE–Hacker-Angriff und Web-Sicherheit. Online-Betrug und -Diebstahl

Glitch Virus Hacker Angriff Schaden Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/glitch-virus-hacker-angriff-schaden-technologie-image475795239.html

Glitch Virus Hacker Angriff Schaden Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/glitch-virus-hacker-angriff-schaden-technologie-image475795239.htmlRF2JJ29K3–Glitch Virus Hacker Angriff Schaden Technologie

Hacker ist auf der Suche nach Passwörter Cyberkriminalität mit binären Code Hintergrund Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-passworter-cyberkriminalitat-mit-binaren-code-hintergrund-vektor-illustration-eps-10-image226466551.html

Hacker ist auf der Suche nach Passwörter Cyberkriminalität mit binären Code Hintergrund Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-passworter-cyberkriminalitat-mit-binaren-code-hintergrund-vektor-illustration-eps-10-image226466551.htmlRFR4CCB3–Hacker ist auf der Suche nach Passwörter Cyberkriminalität mit binären Code Hintergrund Vektor-illustration EPS 10.

Cyber Krieg, Hacker mit Laptop Einleitung Hacker Angriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-hacker-mit-laptop-einleitung-hacker-angriff-160477705.html

Cyber Krieg, Hacker mit Laptop Einleitung Hacker Angriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-hacker-mit-laptop-einleitung-hacker-angriff-160477705.htmlRFK92AXH–Cyber Krieg, Hacker mit Laptop Einleitung Hacker Angriff.

Hacker Angriff Linie Symbol, Umriss Symbol, Vektor-Illustration, Konzept Zeichen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-linie-symbol-umriss-symbol-vektor-illustration-konzept-zeichen-image478463853.html

Hacker Angriff Linie Symbol, Umriss Symbol, Vektor-Illustration, Konzept Zeichen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-linie-symbol-umriss-symbol-vektor-illustration-konzept-zeichen-image478463853.htmlRF2JPBWEN–Hacker Angriff Linie Symbol, Umriss Symbol, Vektor-Illustration, Konzept Zeichen

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387999.html

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387999.htmlRF2F8K64F–Hackerangriffsmeldung im Computer

Hacker-Angriff, Cyber-Kriminalität, Online-Hacking, Warnung und Betrug Hintergrund mit unscharfen digitalen Code und Cyber-Kriminalität Wort. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-cyber-kriminalitat-online-hacking-warnung-und-betrug-hintergrund-mit-unscharfen-digitalen-code-und-cyber-kriminalitat-wort-image478090735.html

Hacker-Angriff, Cyber-Kriminalität, Online-Hacking, Warnung und Betrug Hintergrund mit unscharfen digitalen Code und Cyber-Kriminalität Wort. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-cyber-kriminalitat-online-hacking-warnung-und-betrug-hintergrund-mit-unscharfen-digitalen-code-und-cyber-kriminalitat-wort-image478090735.htmlRF2JNPWH3–Hacker-Angriff, Cyber-Kriminalität, Online-Hacking, Warnung und Betrug Hintergrund mit unscharfen digitalen Code und Cyber-Kriminalität Wort.

Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sichere-handy-vor-hacker-angriffen-wie-ein-tresor-3d-rendering-144260541.html

Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sichere-handy-vor-hacker-angriffen-wie-ein-tresor-3d-rendering-144260541.htmlRFJAKHP5–Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering

Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop vor einem Bürogebäude, hackt in Computersystem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-computerhacker-computerkriminalitat-cyberkriminalitat-cyberangriff-hacker-mit-laptop-vor-einem-burogebaude-hackt-in-computersystem-image448977557.html

Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop vor einem Bürogebäude, hackt in Computersystem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-computerhacker-computerkriminalitat-cyberkriminalitat-cyberangriff-hacker-mit-laptop-vor-einem-burogebaude-hackt-in-computersystem-image448977557.htmlRM2H2CKCN–Symbolisches Bild Computerhacker, Computerkriminalität, Cyberkriminalität, Cyberangriff, Hacker mit Laptop vor einem Bürogebäude, hackt in Computersystem

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675159.html

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675159.htmlRF2K2W8GR–Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575620554.html

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575620554.htmlRM2TCDNTX–Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe

Hacker-Angriff-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-87520390.html

Hacker-Angriff-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-87520390.htmlRFF2AW46–Hacker-Angriff-Konzept

Virenwarnung. Malware-Benachrichtigung auf dem Smartphone-Bildschirm. Hacker-Angriff und Spam-Nachricht Vektor-Konzept. Illustration des Warnbildschirms Virus, Hacking Spam Angriff Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/virenwarnung-malware-benachrichtigung-auf-dem-smartphone-bildschirm-hacker-angriff-und-spam-nachricht-vektor-konzept-illustration-des-warnbildschirms-virus-hacking-spam-angriff-image357378692.html

Virenwarnung. Malware-Benachrichtigung auf dem Smartphone-Bildschirm. Hacker-Angriff und Spam-Nachricht Vektor-Konzept. Illustration des Warnbildschirms Virus, Hacking Spam Angriff Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/virenwarnung-malware-benachrichtigung-auf-dem-smartphone-bildschirm-hacker-angriff-und-spam-nachricht-vektor-konzept-illustration-des-warnbildschirms-virus-hacking-spam-angriff-image357378692.htmlRF2BNC04M–Virenwarnung. Malware-Benachrichtigung auf dem Smartphone-Bildschirm. Hacker-Angriff und Spam-Nachricht Vektor-Konzept. Illustration des Warnbildschirms Virus, Hacking Spam Angriff

Symbol für Malware per E-Mail. Virus im Brief. Viren, Malware, E-Mail-Betrug, E-Mail-Spam, Phishingbetrug, Hacker-Angriffskonzept. Cyberkriminalität Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-malware-per-e-mail-virus-im-brief-viren-malware-e-mail-betrug-e-mail-spam-phishingbetrug-hacker-angriffskonzept-cyberkriminalitat-image381042659.html

Symbol für Malware per E-Mail. Virus im Brief. Viren, Malware, E-Mail-Betrug, E-Mail-Spam, Phishingbetrug, Hacker-Angriffskonzept. Cyberkriminalität Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-malware-per-e-mail-virus-im-brief-viren-malware-e-mail-betrug-e-mail-spam-phishingbetrug-hacker-angriffskonzept-cyberkriminalitat-image381042659.htmlRF2D3WYPB–Symbol für Malware per E-Mail. Virus im Brief. Viren, Malware, E-Mail-Betrug, E-Mail-Spam, Phishingbetrug, Hacker-Angriffskonzept. Cyberkriminalität

Cyber Crime, Hackerangriffe, Viren, Computersicherheit und Datenschutz, fliegende Symbole 3D-Abbildung. Abstraktes Konzept digitaler Hintergrund der Zukunft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-crime-hackerangriffe-viren-computersicherheit-und-datenschutz-fliegende-symbole-3d-abbildung-abstraktes-konzept-digitaler-hintergrund-der-zukunft-image348407447.html

Cyber Crime, Hackerangriffe, Viren, Computersicherheit und Datenschutz, fliegende Symbole 3D-Abbildung. Abstraktes Konzept digitaler Hintergrund der Zukunft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-crime-hackerangriffe-viren-computersicherheit-und-datenschutz-fliegende-symbole-3d-abbildung-abstraktes-konzept-digitaler-hintergrund-der-zukunft-image348407447.htmlRF2B6R973–Cyber Crime, Hackerangriffe, Viren, Computersicherheit und Datenschutz, fliegende Symbole 3D-Abbildung. Abstraktes Konzept digitaler Hintergrund der Zukunft

Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/seien-sie-sich-bewusst-hacker-angriff-hacker-stehlen-informationen-image244010719.html

Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/seien-sie-sich-bewusst-hacker-angriff-hacker-stehlen-informationen-image244010719.htmlRFT4YJ4F–Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen.

Login In-Konto in der E-Umschlag und Angeln für privaten finanziellen Kontoinformationen. Vektor Konzept von Phishing, Hackerangriffe und Web sec Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/login-in-konto-in-der-e-umschlag-und-angeln-fur-privaten-finanziellen-kontoinformationen-vektor-konzept-von-phishing-hackerangriffe-und-web-sec-image221280432.html

Login In-Konto in der E-Umschlag und Angeln für privaten finanziellen Kontoinformationen. Vektor Konzept von Phishing, Hackerangriffe und Web sec Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/login-in-konto-in-der-e-umschlag-und-angeln-fur-privaten-finanziellen-kontoinformationen-vektor-konzept-von-phishing-hackerangriffe-und-web-sec-image221280432.htmlRFPT05CG–Login In-Konto in der E-Umschlag und Angeln für privaten finanziellen Kontoinformationen. Vektor Konzept von Phishing, Hackerangriffe und Web sec

Hackerangriff - Binärcode-Konzept - 3D-Abbildung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriff-binarcode-konzept-3d-abbildung-image348600524.html

Hackerangriff - Binärcode-Konzept - 3D-Abbildung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriff-binarcode-konzept-3d-abbildung-image348600524.htmlRF2B743EM–Hackerangriff - Binärcode-Konzept - 3D-Abbildung

Hacker Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-image530531696.html

Hacker Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-image530531696.htmlRF2NR3PGG–Hacker

Phishing-Angriffskonzept, Computerhacker, die gefälschte Websites verwenden, um Anmeldeinformationen zu stehlen, selektiver Fokus Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-angriffskonzept-computerhacker-die-gefalschte-websites-verwenden-um-anmeldeinformationen-zu-stehlen-selektiver-fokus-image456365173.html

Phishing-Angriffskonzept, Computerhacker, die gefälschte Websites verwenden, um Anmeldeinformationen zu stehlen, selektiver Fokus Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-angriffskonzept-computerhacker-die-gefalschte-websites-verwenden-um-anmeldeinformationen-zu-stehlen-selektiver-fokus-image456365173.htmlRF2HED6C5–Phishing-Angriffskonzept, Computerhacker, die gefälschte Websites verwenden, um Anmeldeinformationen zu stehlen, selektiver Fokus

Glitch Virus Hacker Angriff Titel Schaden Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/glitch-virus-hacker-angriff-titel-schaden-technologie-image475795234.html

Glitch Virus Hacker Angriff Titel Schaden Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/glitch-virus-hacker-angriff-titel-schaden-technologie-image475795234.htmlRF2JJ29JX–Glitch Virus Hacker Angriff Titel Schaden Technologie

Hackerangriff auf Bitcoins crypto Währung web Internetkriminalität Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriff-auf-bitcoins-crypto-wahrung-web-internetkriminalitat-vektor-illustration-eps-10-image226466466.html

Hackerangriff auf Bitcoins crypto Währung web Internetkriminalität Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriff-auf-bitcoins-crypto-wahrung-web-internetkriminalitat-vektor-illustration-eps-10-image226466466.htmlRFR4CC82–Hackerangriff auf Bitcoins crypto Währung web Internetkriminalität Vektor-illustration EPS 10.

Smart house IOT cybersecurity spider Konzept. Persönliche Daten Sicherheit Internet der Dinge Cyber Attack. Hacker Angriff Gefahr firewall Innovation System Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smart-house-iot-cybersecurity-spider-konzept-personliche-daten-sicherheit-internet-der-dinge-cyber-attack-hacker-angriff-gefahr-firewall-innovation-system-image240575398.html

Smart house IOT cybersecurity spider Konzept. Persönliche Daten Sicherheit Internet der Dinge Cyber Attack. Hacker Angriff Gefahr firewall Innovation System Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smart-house-iot-cybersecurity-spider-konzept-personliche-daten-sicherheit-internet-der-dinge-cyber-attack-hacker-angriff-gefahr-firewall-innovation-system-image240575398.htmlRFRYB4AE–Smart house IOT cybersecurity spider Konzept. Persönliche Daten Sicherheit Internet der Dinge Cyber Attack. Hacker Angriff Gefahr firewall Innovation System

Nicht autorisierter Zugriff auf das System. Hacker-Angriff, Sicherheitsverletzung. Schwache Verbindung. Systemschwachstelle. Datenlecks und Industriespionage. Sabotage. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nicht-autorisierter-zugriff-auf-das-system-hacker-angriff-sicherheitsverletzung-schwache-verbindung-systemschwachstelle-datenlecks-und-industriespionage-sabotage-image478499227.html

Nicht autorisierter Zugriff auf das System. Hacker-Angriff, Sicherheitsverletzung. Schwache Verbindung. Systemschwachstelle. Datenlecks und Industriespionage. Sabotage. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nicht-autorisierter-zugriff-auf-das-system-hacker-angriff-sicherheitsverletzung-schwache-verbindung-systemschwachstelle-datenlecks-und-industriespionage-sabotage-image478499227.htmlRF2JPDEJ3–Nicht autorisierter Zugriff auf das System. Hacker-Angriff, Sicherheitsverletzung. Schwache Verbindung. Systemschwachstelle. Datenlecks und Industriespionage. Sabotage.

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387992.html

Hackerangriffsmeldung im Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerangriffsmeldung-im-computer-image418387992.htmlRF2F8K648–Hackerangriffsmeldung im Computer

Gesichtsloser, verhufter Hacker, der eine Schweigegeste zeigt. Hacker-Angriff. Dangerous Hooded Hacker bricht in Government Data Server ein. Cybersicherheit, Computer ha Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gesichtsloser-verhufter-hacker-der-eine-schweigegeste-zeigt-hacker-angriff-dangerous-hooded-hacker-bricht-in-government-data-server-ein-cybersicherheit-computer-ha-image466596492.html

Gesichtsloser, verhufter Hacker, der eine Schweigegeste zeigt. Hacker-Angriff. Dangerous Hooded Hacker bricht in Government Data Server ein. Cybersicherheit, Computer ha Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gesichtsloser-verhufter-hacker-der-eine-schweigegeste-zeigt-hacker-angriff-dangerous-hooded-hacker-bricht-in-government-data-server-ein-cybersicherheit-computer-ha-image466596492.htmlRF2J338GC–Gesichtsloser, verhufter Hacker, der eine Schweigegeste zeigt. Hacker-Angriff. Dangerous Hooded Hacker bricht in Government Data Server ein. Cybersicherheit, Computer ha

Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sichere-handy-vor-hacker-angriffen-wie-ein-tresor-3d-rendering-144986906.html

Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sichere-handy-vor-hacker-angriffen-wie-ein-tresor-3d-rendering-144986906.htmlRFJBTM7P–Sichere Handy vor Hacker-Angriffen wie ein Tresor. 3D Rendering

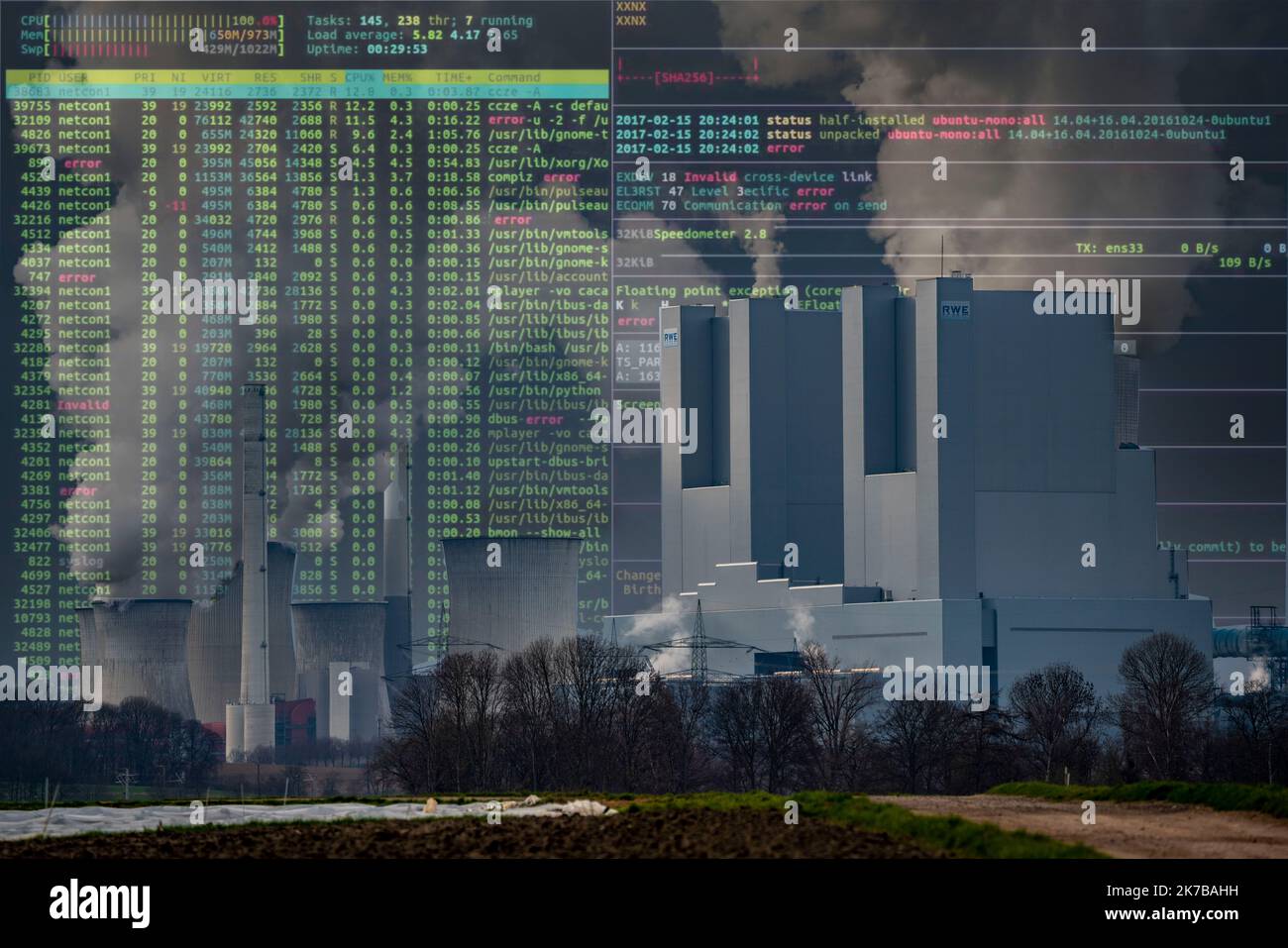

Symbolisches Bild kritische Infrastruktur, Blackout-Gefahr, Cyberterrorismus, Hacker-Angriff, Neurath Braunkohlekraftwerk, in der Nähe von Grevenbroich, RWE Powe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-kritische-infrastruktur-blackout-gefahr-cyberterrorismus-hacker-angriff-neurath-braunkohlekraftwerk-in-der-nahe-von-grevenbroich-rwe-powe-image486442701.html

Symbolisches Bild kritische Infrastruktur, Blackout-Gefahr, Cyberterrorismus, Hacker-Angriff, Neurath Braunkohlekraftwerk, in der Nähe von Grevenbroich, RWE Powe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-kritische-infrastruktur-blackout-gefahr-cyberterrorismus-hacker-angriff-neurath-braunkohlekraftwerk-in-der-nahe-von-grevenbroich-rwe-powe-image486442701.htmlRM2K7BAHH–Symbolisches Bild kritische Infrastruktur, Blackout-Gefahr, Cyberterrorismus, Hacker-Angriff, Neurath Braunkohlekraftwerk, in der Nähe von Grevenbroich, RWE Powe

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675164.html

Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-auf-schwarzer-computertastatur-auf-weissem-schreibtisch-zeigt-digitale-arztpraxen-mit-digitalen-patientenakten-fur-medizinische-diagnosen-und-kardiologische-messungen-mit-antiviren-check-up-hacker-attacken-image483675164.htmlRF2K2W8H0–Rotes Stethoskop auf schwarzer Computertastatur auf weißem Schreibtisch zeigt digitale Arztpraxen mit digitalen Patientenakten für medizinische Diagnosen und kardiologische Messungen mit Antiviren-Check-up-Hacker-Attacken

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575622031.html

Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zerstorte-dvds-und-hammer-symbolbild-fur-hackerangriffe-image575622031.htmlRM2TCDRNK–Zerstörte DVDs und Hammer, Symbolbild für Hackerangriffe

Hacker Angriff Konzept digitale illustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-digitale-illustration-87520389.html

Hacker Angriff Konzept digitale illustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-angriff-konzept-digitale-illustration-87520389.htmlRFF2AW45–Hacker Angriff Konzept digitale illustration

Hacker-Angriff, Cyberkriminalität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-cyberkriminalitat-image550663162.html

Hacker-Angriff, Cyberkriminalität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-cyberkriminalitat-image550663162.htmlRF2PYTTDE–Hacker-Angriff, Cyberkriminalität

Hacker Mann arbeitet an pc Laptop Privatsphäre Daten decript, Cyber-Sicherheit Hacking Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mann-arbeitet-an-pc-laptop-privatsphare-daten-decript-cyber-sicherheit-hacking-angriff-image483147762.html

Hacker Mann arbeitet an pc Laptop Privatsphäre Daten decript, Cyber-Sicherheit Hacking Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mann-arbeitet-an-pc-laptop-privatsphare-daten-decript-cyber-sicherheit-hacking-angriff-image483147762.htmlRF2K217W6–Hacker Mann arbeitet an pc Laptop Privatsphäre Daten decript, Cyber-Sicherheit Hacking Angriff

Cyber Crime, Hackerangriffe, Viren, Computersicherheit und Datenschutz, fliegende Symbole 3D-Abbildung. Abstraktes Konzept digitaler Hintergrund der Zukunft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-crime-hackerangriffe-viren-computersicherheit-und-datenschutz-fliegende-symbole-3d-abbildung-abstraktes-konzept-digitaler-hintergrund-der-zukunft-image348407456.html

Cyber Crime, Hackerangriffe, Viren, Computersicherheit und Datenschutz, fliegende Symbole 3D-Abbildung. Abstraktes Konzept digitaler Hintergrund der Zukunft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-crime-hackerangriffe-viren-computersicherheit-und-datenschutz-fliegende-symbole-3d-abbildung-abstraktes-konzept-digitaler-hintergrund-der-zukunft-image348407456.htmlRF2B6R97C–Cyber Crime, Hackerangriffe, Viren, Computersicherheit und Datenschutz, fliegende Symbole 3D-Abbildung. Abstraktes Konzept digitaler Hintergrund der Zukunft

Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/seien-sie-sich-bewusst-hacker-angriff-hacker-stehlen-informationen-image244010741.html

Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/seien-sie-sich-bewusst-hacker-angriff-hacker-stehlen-informationen-image244010741.htmlRFT4YJ59–Seien Sie sich bewusst, Hacker-Angriff Hacker stehlen Informationen.