Hacker angriff Schwarz-Weiß-Archivfotos

Detaillierte Nahaufnahme einer modernen Laptop-Tastatur mit Fokus auf die Tasten, die von Hackern verwendet wird, um kritische Infrastrukturen anzugreifen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/detaillierte-nahaufnahme-einer-modernen-laptop-tastatur-mit-fokus-auf-die-tasten-die-von-hackern-verwendet-wird-um-kritische-infrastrukturen-anzugreifen-image610280553.html

Detaillierte Nahaufnahme einer modernen Laptop-Tastatur mit Fokus auf die Tasten, die von Hackern verwendet wird, um kritische Infrastrukturen anzugreifen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/detaillierte-nahaufnahme-einer-modernen-laptop-tastatur-mit-fokus-auf-die-tasten-die-von-hackern-verwendet-wird-um-kritische-infrastrukturen-anzugreifen-image610280553.htmlRF2XCTK21–Detaillierte Nahaufnahme einer modernen Laptop-Tastatur mit Fokus auf die Tasten, die von Hackern verwendet wird, um kritische Infrastrukturen anzugreifen

Cyber Krieg, Hacker mit Laptop Einleitung Hacker Angriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-hacker-mit-laptop-einleitung-hacker-angriff-160477694.html

Cyber Krieg, Hacker mit Laptop Einleitung Hacker Angriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-hacker-mit-laptop-einleitung-hacker-angriff-160477694.htmlRFK92AX6–Cyber Krieg, Hacker mit Laptop Einleitung Hacker Angriff.

Hacker mit glühenden Maske hinter Notebook Laptop vor isolierten schwarzen Hintergrund internet Cyber Attack computer concept Hack Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-gluhenden-maske-hinter-notebook-laptop-vor-isolierten-schwarzen-hintergrund-internet-cyber-attack-computer-concept-hack-image255495725.html

Hacker mit glühenden Maske hinter Notebook Laptop vor isolierten schwarzen Hintergrund internet Cyber Attack computer concept Hack Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-gluhenden-maske-hinter-notebook-laptop-vor-isolierten-schwarzen-hintergrund-internet-cyber-attack-computer-concept-hack-image255495725.htmlRFTRJRB9–Hacker mit glühenden Maske hinter Notebook Laptop vor isolierten schwarzen Hintergrund internet Cyber Attack computer concept Hack

Anonyme hacker trägt eine Guy Fawkes Maske und ein Schwarzer Hoodie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/anonyme-hacker-tragt-eine-guy-fawkes-maske-und-ein-schwarzer-hoodie-image212452006.html

Anonyme hacker trägt eine Guy Fawkes Maske und ein Schwarzer Hoodie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/anonyme-hacker-tragt-eine-guy-fawkes-maske-und-ein-schwarzer-hoodie-image212452006.htmlRMP9J0KJ–Anonyme hacker trägt eine Guy Fawkes Maske und ein Schwarzer Hoodie

Silhouette der Person bei Sonnenuntergang in der Nähe großer Berg-Antennen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-silhouette-der-person-bei-sonnenuntergang-in-der-nahe-grosser-berg-antennen-38790789.html

Silhouette der Person bei Sonnenuntergang in der Nähe großer Berg-Antennen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-silhouette-der-person-bei-sonnenuntergang-in-der-nahe-grosser-berg-antennen-38790789.htmlRMC73219–Silhouette der Person bei Sonnenuntergang in der Nähe großer Berg-Antennen

Hacker-Mädchen mit einer gefährlichen Malware, um die Regierung Datenbank angreifen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-madchen-mit-einer-gefahrlichen-malware-um-die-regierung-datenbank-angreifen-image599598496.html

Hacker-Mädchen mit einer gefährlichen Malware, um die Regierung Datenbank angreifen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-madchen-mit-einer-gefahrlichen-malware-um-die-regierung-datenbank-angreifen-image599598496.htmlRF2WRE200–Hacker-Mädchen mit einer gefährlichen Malware, um die Regierung Datenbank angreifen.

Cyber-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-angriff-77170872.html

Cyber-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-angriff-77170872.htmlRFEDFC6G–Cyber-Angriff

Virenangriff. Mann beschnitten Ansicht traf Laptop mit Hammer. Virenbedrohung. Virenbefall-Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/virenangriff-mann-beschnitten-ansicht-traf-laptop-mit-hammer-virenbedrohung-virenbefall-software-image501870688.html

Virenangriff. Mann beschnitten Ansicht traf Laptop mit Hammer. Virenbedrohung. Virenbefall-Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/virenangriff-mann-beschnitten-ansicht-traf-laptop-mit-hammer-virenbedrohung-virenbefall-software-image501870688.htmlRF2M4E554–Virenangriff. Mann beschnitten Ansicht traf Laptop mit Hammer. Virenbedrohung. Virenbefall-Software

Hacker mit Maske Laptop zu halten, während Eingabe über weißen Hintergrund isoliert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-mit-maske-laptop-zu-halten-wahrend-eingabe-uber-weissen-hintergrund-isoliert-131009397.html

Hacker mit Maske Laptop zu halten, während Eingabe über weißen Hintergrund isoliert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-mit-maske-laptop-zu-halten-wahrend-eingabe-uber-weissen-hintergrund-isoliert-131009397.htmlRFHH3YR1–Hacker mit Maske Laptop zu halten, während Eingabe über weißen Hintergrund isoliert

Handschellen auf Computer-Tastatur in schwarz und weiß. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-handschellen-auf-computer-tastatur-in-schwarz-und-weiss-102024792.html

Handschellen auf Computer-Tastatur in schwarz und weiß. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-handschellen-auf-computer-tastatur-in-schwarz-und-weiss-102024792.htmlRFFWYHJG–Handschellen auf Computer-Tastatur in schwarz und weiß.

Identität Dieb und Hacker Angriff internet Datenschutz Sicherheit Technologie als Kriminelle stehlen Teile eines Fingerabdrucks in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitat-dieb-und-hacker-angriff-internet-datenschutz-sicherheit-technologie-als-kriminelle-stehlen-teile-eines-fingerabdrucks-in-einer-3d-darstellung-165483667.html

Identität Dieb und Hacker Angriff internet Datenschutz Sicherheit Technologie als Kriminelle stehlen Teile eines Fingerabdrucks in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitat-dieb-und-hacker-angriff-internet-datenschutz-sicherheit-technologie-als-kriminelle-stehlen-teile-eines-fingerabdrucks-in-einer-3d-darstellung-165483667.htmlRFKH6C2Y–Identität Dieb und Hacker Angriff internet Datenschutz Sicherheit Technologie als Kriminelle stehlen Teile eines Fingerabdrucks in einer 3D-Darstellung.

Hexadezimale Zufallszahlen auf transparentem Hintergrund. Symbolisch für Daten, Krypto, Betrug und Hacking. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hexadezimale-zufallszahlen-auf-transparentem-hintergrund-symbolisch-fur-daten-krypto-betrug-und-hacking-image594329101.html

Hexadezimale Zufallszahlen auf transparentem Hintergrund. Symbolisch für Daten, Krypto, Betrug und Hacking. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hexadezimale-zufallszahlen-auf-transparentem-hintergrund-symbolisch-fur-daten-krypto-betrug-und-hacking-image594329101.htmlRF2WEX0R9–Hexadezimale Zufallszahlen auf transparentem Hintergrund. Symbolisch für Daten, Krypto, Betrug und Hacking.

Doppelbelichtung von vermummten Cyber-Kriminalität Hacker mit Handy Internet hacking in den Cyberspace, Online-Daten-Sicherheits-Konzept. Matrix Code ba Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-doppelbelichtung-von-vermummten-cyber-kriminalitat-hacker-mit-handy-internet-hacking-in-den-cyberspace-online-daten-sicherheits-konzept-matrix-code-ba-140768974.html

Doppelbelichtung von vermummten Cyber-Kriminalität Hacker mit Handy Internet hacking in den Cyberspace, Online-Daten-Sicherheits-Konzept. Matrix Code ba Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-doppelbelichtung-von-vermummten-cyber-kriminalitat-hacker-mit-handy-internet-hacking-in-den-cyberspace-online-daten-sicherheits-konzept-matrix-code-ba-140768974.htmlRFJ50G7A–Doppelbelichtung von vermummten Cyber-Kriminalität Hacker mit Handy Internet hacking in den Cyberspace, Online-Daten-Sicherheits-Konzept. Matrix Code ba

Handy, Telefon, Smartphone, Virus, Bildschirm, Gefahr, rot, Fehler, Web, Mobiltelefon, Antivirus, Hacker, Display, Sicherheit, Spam, Alarm, Angriff, Trojaner, Warni Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handy-telefon-smartphone-virus-bildschirm-gefahr-rot-fehler-web-mobiltelefon-antivirus-hacker-display-sicherheit-spam-alarm-angriff-trojaner-warni-image417612688.html

Handy, Telefon, Smartphone, Virus, Bildschirm, Gefahr, rot, Fehler, Web, Mobiltelefon, Antivirus, Hacker, Display, Sicherheit, Spam, Alarm, Angriff, Trojaner, Warni Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handy-telefon-smartphone-virus-bildschirm-gefahr-rot-fehler-web-mobiltelefon-antivirus-hacker-display-sicherheit-spam-alarm-angriff-trojaner-warni-image417612688.htmlRF2F7BW6T–Handy, Telefon, Smartphone, Virus, Bildschirm, Gefahr, rot, Fehler, Web, Mobiltelefon, Antivirus, Hacker, Display, Sicherheit, Spam, Alarm, Angriff, Trojaner, Warni

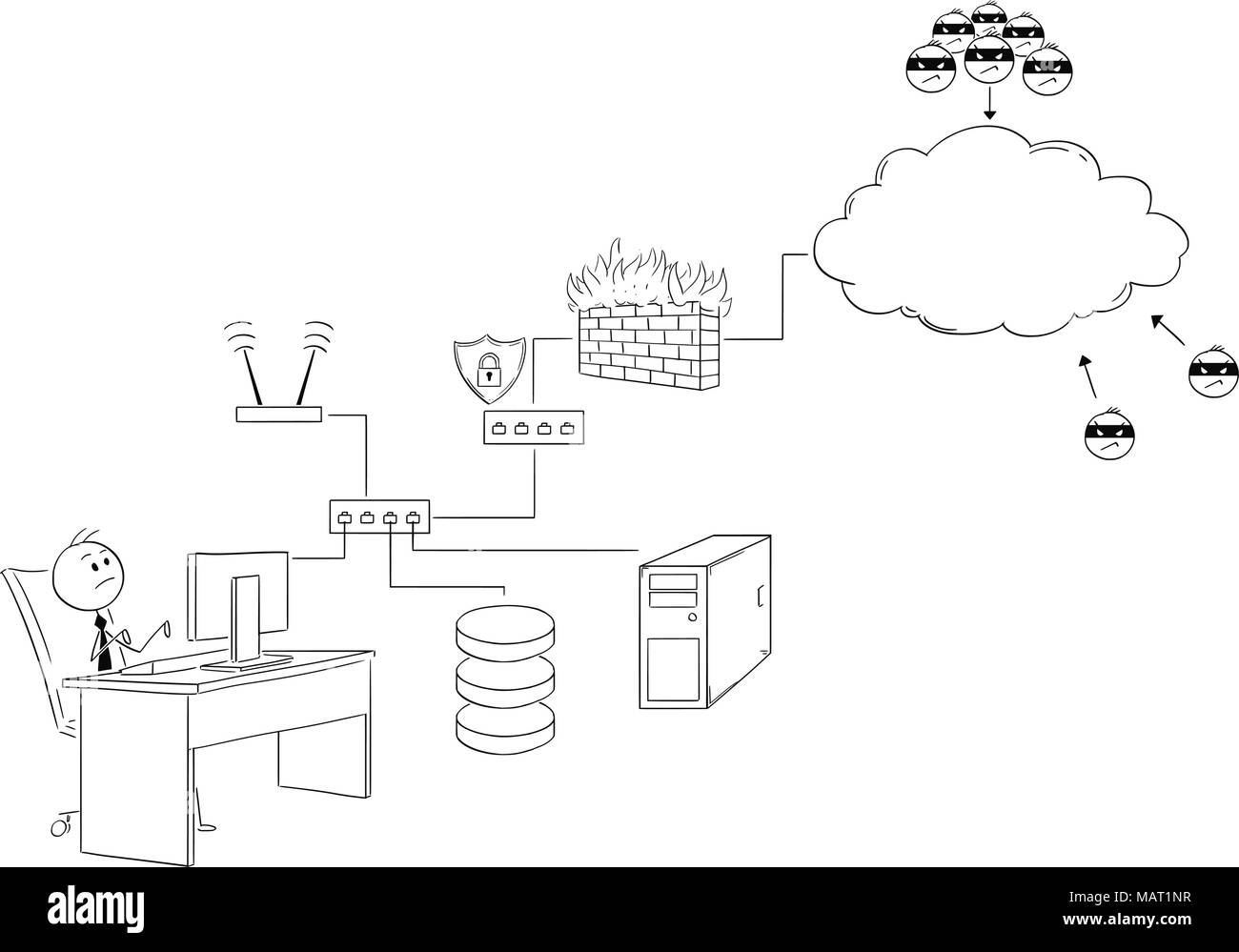

Cartoon des Geschäftsmanns, der auf gesicherten Internet und Lokales Netzwerk oder LAN Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cartoon-des-geschaftsmanns-der-auf-gesicherten-internet-und-lokales-netzwerk-oder-lan-image178778483.html

Cartoon des Geschäftsmanns, der auf gesicherten Internet und Lokales Netzwerk oder LAN Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cartoon-des-geschaftsmanns-der-auf-gesicherten-internet-und-lokales-netzwerk-oder-lan-image178778483.htmlRFMAT1NR–Cartoon des Geschäftsmanns, der auf gesicherten Internet und Lokales Netzwerk oder LAN

Computer-Hacker in weißen Handschuhen, Diebstahl von Daten auf laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-hacker-in-weissen-handschuhen-diebstahl-von-daten-auf-laptop-133896139.html

Computer-Hacker in weißen Handschuhen, Diebstahl von Daten auf laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-hacker-in-weissen-handschuhen-diebstahl-von-daten-auf-laptop-133896139.htmlRFHNRDTY–Computer-Hacker in weißen Handschuhen, Diebstahl von Daten auf laptop

Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacker in ein Smartphone. Helle Stadt Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/portrat-eines-anonymen-mann-in-einem-schwarzen-kapuzenpullover-und-neon-mask-hacker-in-ein-smartphone-helle-stadt-hintergrund-image336332840.html

Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacker in ein Smartphone. Helle Stadt Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/portrat-eines-anonymen-mann-in-einem-schwarzen-kapuzenpullover-und-neon-mask-hacker-in-ein-smartphone-helle-stadt-hintergrund-image336332840.htmlRF2AF57Y4–Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacker in ein Smartphone. Helle Stadt Hintergrund

Schädel und Knochen oder Piraterie Angriff Taste auf der Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schadel-und-knochen-oder-piraterie-angriff-taste-auf-der-tastatur-image398144960.html

Schädel und Knochen oder Piraterie Angriff Taste auf der Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schadel-und-knochen-oder-piraterie-angriff-taste-auf-der-tastatur-image398144960.htmlRF2E3N1XT–Schädel und Knochen oder Piraterie Angriff Taste auf der Tastatur

Hacker mit Maske holding Laptop während der Eingabe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-maske-holding-laptop-wahrend-der-eingabe-image226945013.html

Hacker mit Maske holding Laptop während der Eingabe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-maske-holding-laptop-wahrend-der-eingabe-image226945013.htmlRFR566K1–Hacker mit Maske holding Laptop während der Eingabe

Hacker mit Laptop-Symbol auf weißem Hintergrund isoliert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-laptop-symbol-auf-weissem-hintergrund-isoliert-image447063417.html

Hacker mit Laptop-Symbol auf weißem Hintergrund isoliert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-laptop-symbol-auf-weissem-hintergrund-isoliert-image447063417.htmlRF2GY9DXH–Hacker mit Laptop-Symbol auf weißem Hintergrund isoliert.

Terroristen Arbeiten auf seinem Computer. Konzept über internationale Krise, Krieg, Terrorismus, terroristischen und Bandit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/terroristen-arbeiten-auf-seinem-computer-konzept-uber-internationale-krise-krieg-terrorismus-terroristischen-und-bandit-image156839670.html

Terroristen Arbeiten auf seinem Computer. Konzept über internationale Krise, Krieg, Terrorismus, terroristischen und Bandit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/terroristen-arbeiten-auf-seinem-computer-konzept-uber-internationale-krise-krieg-terrorismus-terroristischen-und-bandit-image156839670.htmlRFK34JGP–Terroristen Arbeiten auf seinem Computer. Konzept über internationale Krise, Krieg, Terrorismus, terroristischen und Bandit

Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpullover-der-im-dunklen-raum-ein-notebook-benutzt-hacker-und-cybersicherheitskonzept-image550223950.html

Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpullover-der-im-dunklen-raum-ein-notebook-benutzt-hacker-und-cybersicherheitskonzept-image550223950.htmlRF2PY4T7A–Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept.

Anonyme Hacker tragen Guy Fawkes Masken und einem schwarzen Hoodies Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/anonyme-hacker-tragen-guy-fawkes-masken-und-einem-schwarzen-hoodies-image212451992.html

Anonyme Hacker tragen Guy Fawkes Masken und einem schwarzen Hoodies Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/anonyme-hacker-tragen-guy-fawkes-masken-und-einem-schwarzen-hoodies-image212451992.htmlRMP9J0K4–Anonyme Hacker tragen Guy Fawkes Masken und einem schwarzen Hoodies

Hand mit einem digitalen Waffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-mit-einem-digitalen-waffe-57972845.html

Hand mit einem digitalen Waffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-mit-einem-digitalen-waffe-57972845.htmlRMDA8TXN–Hand mit einem digitalen Waffe

Abgeschnittene Aufnahme der Handschrift eines jungen Mannes auf dem Laptop während der Arbeit in einem schwarzen Bürozimmer. Hacker hacken den Server im Dunkeln Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/abgeschnittene-aufnahme-der-handschrift-eines-jungen-mannes-auf-dem-laptop-wahrend-der-arbeit-in-einem-schwarzen-burozimmer-hacker-hacken-den-server-im-dunkeln-image619134222.html

Abgeschnittene Aufnahme der Handschrift eines jungen Mannes auf dem Laptop während der Arbeit in einem schwarzen Bürozimmer. Hacker hacken den Server im Dunkeln Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/abgeschnittene-aufnahme-der-handschrift-eines-jungen-mannes-auf-dem-laptop-wahrend-der-arbeit-in-einem-schwarzen-burozimmer-hacker-hacken-den-server-im-dunkeln-image619134222.htmlRF2XY800E–Abgeschnittene Aufnahme der Handschrift eines jungen Mannes auf dem Laptop während der Arbeit in einem schwarzen Bürozimmer. Hacker hacken den Server im Dunkeln

Hacker-Einbrecher-Red-Team nutzen die Sicherheitslücken von Datenservern, Löschmaske, Neoneinbrecher, Diebstahl und Übernehmen, Eindringen in das Computernetz aus Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-einbrecher-red-team-nutzen-die-sicherheitslucken-von-datenservern-loschmaske-neoneinbrecher-diebstahl-und-ubernehmen-eindringen-in-das-computernetz-aus-image573839152.html

Hacker-Einbrecher-Red-Team nutzen die Sicherheitslücken von Datenservern, Löschmaske, Neoneinbrecher, Diebstahl und Übernehmen, Eindringen in das Computernetz aus Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-einbrecher-red-team-nutzen-die-sicherheitslucken-von-datenservern-loschmaske-neoneinbrecher-diebstahl-und-ubernehmen-eindringen-in-das-computernetz-aus-image573839152.htmlRF2T9GHKC–Hacker-Einbrecher-Red-Team nutzen die Sicherheitslücken von Datenservern, Löschmaske, Neoneinbrecher, Diebstahl und Übernehmen, Eindringen in das Computernetz aus

IOT Cyber Security Vorhängeschloss Konzept. Persönliche Daten Sicherheit Internet der Dinge smart home Cyber Attack. Hacker Angriff Gefahr firewall Innovation System Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/iot-cyber-security-vorhangeschloss-konzept-personliche-daten-sicherheit-internet-der-dinge-smart-home-cyber-attack-hacker-angriff-gefahr-firewall-innovation-system-image240575370.html

IOT Cyber Security Vorhängeschloss Konzept. Persönliche Daten Sicherheit Internet der Dinge smart home Cyber Attack. Hacker Angriff Gefahr firewall Innovation System Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/iot-cyber-security-vorhangeschloss-konzept-personliche-daten-sicherheit-internet-der-dinge-smart-home-cyber-attack-hacker-angriff-gefahr-firewall-innovation-system-image240575370.htmlRFRYB49E–IOT Cyber Security Vorhängeschloss Konzept. Persönliche Daten Sicherheit Internet der Dinge smart home Cyber Attack. Hacker Angriff Gefahr firewall Innovation System

Computer Hacker in der Motorhaube in dunklen Raum arbeiten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-hacker-in-der-motorhaube-in-dunklen-raum-arbeiten-image179093926.html

Computer Hacker in der Motorhaube in dunklen Raum arbeiten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-hacker-in-der-motorhaube-in-dunklen-raum-arbeiten-image179093926.htmlRFMBAC3J–Computer Hacker in der Motorhaube in dunklen Raum arbeiten

Cyberkriminalität, einem Laptop Hacker, schreibt Codes unerlaubte Sachen zu Zugang, einen illegalen Weg, Hacker, Kriminalität, cyber Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyberkriminalitat-einem-laptop-hacker-schreibt-codes-unerlaubte-sachen-zu-zugang-einen-illegalen-weg-hacker-kriminalitat-cyber-image207886028.html

Cyberkriminalität, einem Laptop Hacker, schreibt Codes unerlaubte Sachen zu Zugang, einen illegalen Weg, Hacker, Kriminalität, cyber Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyberkriminalitat-einem-laptop-hacker-schreibt-codes-unerlaubte-sachen-zu-zugang-einen-illegalen-weg-hacker-kriminalitat-cyber-image207886028.htmlRFP260N0–Cyberkriminalität, einem Laptop Hacker, schreibt Codes unerlaubte Sachen zu Zugang, einen illegalen Weg, Hacker, Kriminalität, cyber

Hacker mit Hoodie und Laptop. Symbol für Cyber, Computerkriminalität und Virenvektor. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-hoodie-und-laptop-symbol-fur-cyber-computerkriminalitat-und-virenvektor-image627159199.html

Hacker mit Hoodie und Laptop. Symbol für Cyber, Computerkriminalität und Virenvektor. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-hoodie-und-laptop-symbol-fur-cyber-computerkriminalitat-und-virenvektor-image627159199.htmlRF2YC9FXR–Hacker mit Hoodie und Laptop. Symbol für Cyber, Computerkriminalität und Virenvektor.

Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-abstrakte-bit-datenstrom-cyber-muster-digitale-hintergrund-image331489820.html

Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-abstrakte-bit-datenstrom-cyber-muster-digitale-hintergrund-image331489820.htmlRF2A78JJ4–Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund.

Dunkle männliche Silhouette in der Kapuze, die in die Kamera blickt, sich auf den Angriff vorbereitet, hooligan Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dunkle-mannliche-silhouette-in-der-kapuze-die-in-die-kamera-blickt-sich-auf-den-angriff-vorbereitet-hooligan-image339807158.html

Dunkle männliche Silhouette in der Kapuze, die in die Kamera blickt, sich auf den Angriff vorbereitet, hooligan Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dunkle-mannliche-silhouette-in-der-kapuze-die-in-die-kamera-blickt-sich-auf-den-angriff-vorbereitet-hooligan-image339807158.htmlRF2AMRFDX–Dunkle männliche Silhouette in der Kapuze, die in die Kamera blickt, sich auf den Angriff vorbereitet, hooligan

Zeitung mit Text CYBER ATTACK, Nahaufnahme Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeitung-mit-text-cyber-attack-nahaufnahme-image355776637.html

Zeitung mit Text CYBER ATTACK, Nahaufnahme Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeitung-mit-text-cyber-attack-nahaufnahme-image355776637.htmlRF2BJR0MD–Zeitung mit Text CYBER ATTACK, Nahaufnahme

Totenkopf mit gekreuzten Knochen mit dem Wort Hacker auf einem alten Holzboden mit Reflexion Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/totenkopf-mit-gekreuzten-knochen-mit-dem-wort-hacker-auf-einem-alten-holzboden-mit-reflexion-image382841320.html

Totenkopf mit gekreuzten Knochen mit dem Wort Hacker auf einem alten Holzboden mit Reflexion Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/totenkopf-mit-gekreuzten-knochen-mit-dem-wort-hacker-auf-einem-alten-holzboden-mit-reflexion-image382841320.htmlRF2D6RX08–Totenkopf mit gekreuzten Knochen mit dem Wort Hacker auf einem alten Holzboden mit Reflexion

Mann, Geschäftsmann oder Büroangestellter werden von Faust aus dem Computer getroffen, Vektorgrafik Cartoon Stick Figure Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mann-geschaftsmann-oder-buroangestellter-werden-von-faust-aus-dem-computer-getroffen-vektorgrafik-cartoon-stick-figure-illustration-image418157292.html

Mann, Geschäftsmann oder Büroangestellter werden von Faust aus dem Computer getroffen, Vektorgrafik Cartoon Stick Figure Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mann-geschaftsmann-oder-buroangestellter-werden-von-faust-aus-dem-computer-getroffen-vektorgrafik-cartoon-stick-figure-illustration-image418157292.htmlRF2F88KW0–Mann, Geschäftsmann oder Büroangestellter werden von Faust aus dem Computer getroffen, Vektorgrafik Cartoon Stick Figure Illustration

Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacker in ein Smartphone. Studio gedreht. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/portrat-eines-anonymen-mann-in-einem-schwarzen-kapuzenpullover-und-neon-mask-hacker-in-ein-smartphone-studio-gedreht-image336332841.html

Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacker in ein Smartphone. Studio gedreht. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/portrat-eines-anonymen-mann-in-einem-schwarzen-kapuzenpullover-und-neon-mask-hacker-in-ein-smartphone-studio-gedreht-image336332841.htmlRF2AF57Y5–Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacker in ein Smartphone. Studio gedreht.

St. Petersburg - Russland - 25 December 2019 - Anonyme Person in Guy Fawkes Maske auf schwarzem Hintergrund. Diese Maske ist ein bekanntes Symbol für das Online-Shop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/st-petersburg-russland-25-december-2019-anonyme-person-in-guy-fawkes-maske-auf-schwarzem-hintergrund-diese-maske-ist-ein-bekanntes-symbol-fur-das-online-shop-image355538812.html

St. Petersburg - Russland - 25 December 2019 - Anonyme Person in Guy Fawkes Maske auf schwarzem Hintergrund. Diese Maske ist ein bekanntes Symbol für das Online-Shop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/st-petersburg-russland-25-december-2019-anonyme-person-in-guy-fawkes-maske-auf-schwarzem-hintergrund-diese-maske-ist-ein-bekanntes-symbol-fur-das-online-shop-image355538812.htmlRF2BJC5AM–St. Petersburg - Russland - 25 December 2019 - Anonyme Person in Guy Fawkes Maske auf schwarzem Hintergrund. Diese Maske ist ein bekanntes Symbol für das Online-Shop

Weißer Hacker schützt das Informationssystem vor Hackerangriffen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weisser-hacker-schutzt-das-informationssystem-vor-hackerangriffen-image384670864.html

Weißer Hacker schützt das Informationssystem vor Hackerangriffen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weisser-hacker-schutzt-das-informationssystem-vor-hackerangriffen-image384670864.htmlRF2D9R7H4–Weißer Hacker schützt das Informationssystem vor Hackerangriffen

Hacker mit Laptop-Symbol auf weißem Hintergrund isoliert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-laptop-symbol-auf-weissem-hintergrund-isoliert-image447063408.html

Hacker mit Laptop-Symbol auf weißem Hintergrund isoliert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-laptop-symbol-auf-weissem-hintergrund-isoliert-image447063408.htmlRF2GY9DX8–Hacker mit Laptop-Symbol auf weißem Hintergrund isoliert.

Trojaner-Virus Cyber-Kriminalität und Sicherheitsverletzung Symbol mit natürlichem Schatten. Technologie-Ikone, schleifbar und nahtloses abstraktes Konzept. 3D Licht und Schatten ob Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/trojaner-virus-cyber-kriminalitat-und-sicherheitsverletzung-symbol-mit-naturlichem-schatten-technologie-ikone-schleifbar-und-nahtloses-abstraktes-konzept-3d-licht-und-schatten-ob-image610868419.html

Trojaner-Virus Cyber-Kriminalität und Sicherheitsverletzung Symbol mit natürlichem Schatten. Technologie-Ikone, schleifbar und nahtloses abstraktes Konzept. 3D Licht und Schatten ob Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/trojaner-virus-cyber-kriminalitat-und-sicherheitsverletzung-symbol-mit-naturlichem-schatten-technologie-ikone-schleifbar-und-nahtloses-abstraktes-konzept-3d-licht-und-schatten-ob-image610868419.htmlRF2XDRCW7–Trojaner-Virus Cyber-Kriminalität und Sicherheitsverletzung Symbol mit natürlichem Schatten. Technologie-Ikone, schleifbar und nahtloses abstraktes Konzept. 3D Licht und Schatten ob

Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpullover-der-im-dunklen-raum-ein-notebook-benutzt-hacker-und-cybersicherheitskonzept-image550223866.html

Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpullover-der-im-dunklen-raum-ein-notebook-benutzt-hacker-und-cybersicherheitskonzept-image550223866.htmlRF2PY4T4A–Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept.

Zerrissene Stück Papier mit dem Wort Cybercrime. Konzept-Bild. Closeup. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zerrissene-stuck-papier-mit-dem-wort-cybercrime-konzept-bild-closeup-103246000.html

Zerrissene Stück Papier mit dem Wort Cybercrime. Konzept-Bild. Closeup. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zerrissene-stuck-papier-mit-dem-wort-cybercrime-konzept-bild-closeup-103246000.htmlRFFYY794–Zerrissene Stück Papier mit dem Wort Cybercrime. Konzept-Bild. Closeup.

Software bug Metapher, Mantis auf einem Laptop Tastatur ist, Schwarze und Weiße Nahaufnahme mit selektiven Fokus Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/software-bug-metapher-mantis-auf-einem-laptop-tastatur-ist-schwarze-und-weisse-nahaufnahme-mit-selektiven-fokus-image238831990.html

Software bug Metapher, Mantis auf einem Laptop Tastatur ist, Schwarze und Weiße Nahaufnahme mit selektiven Fokus Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/software-bug-metapher-mantis-auf-einem-laptop-tastatur-ist-schwarze-und-weisse-nahaufnahme-mit-selektiven-fokus-image238831990.htmlRFRTFMHX–Software bug Metapher, Mantis auf einem Laptop Tastatur ist, Schwarze und Weiße Nahaufnahme mit selektiven Fokus

Nahaufnahme einer Reihe schloss in Schwarz und Weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-einer-reihe-schloss-in-schwarz-und-weiss-image264215449.html

Nahaufnahme einer Reihe schloss in Schwarz und Weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-einer-reihe-schloss-in-schwarz-und-weiss-image264215449.htmlRFW9T1E1–Nahaufnahme einer Reihe schloss in Schwarz und Weiß

Vektorsymbol für Binärcode von Programmierern oder Hackern Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektorsymbol-fur-binarcode-von-programmierern-oder-hackern-image433507334.html

Vektorsymbol für Binärcode von Programmierern oder Hackern Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektorsymbol-fur-binarcode-von-programmierern-oder-hackern-image433507334.htmlRF2G57Y0P–Vektorsymbol für Binärcode von Programmierern oder Hackern

IOT Cyber Security Vorhängeschloss Konzept. Persönliche Daten Sicherheit Internet der Dinge smart home Cyber Attack. Hacker Angriff Gefahr firewall Innovation System Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/iot-cyber-security-vorhangeschloss-konzept-personliche-daten-sicherheit-internet-der-dinge-smart-home-cyber-attack-hacker-angriff-gefahr-firewall-innovation-system-image240575380.html

IOT Cyber Security Vorhängeschloss Konzept. Persönliche Daten Sicherheit Internet der Dinge smart home Cyber Attack. Hacker Angriff Gefahr firewall Innovation System Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/iot-cyber-security-vorhangeschloss-konzept-personliche-daten-sicherheit-internet-der-dinge-smart-home-cyber-attack-hacker-angriff-gefahr-firewall-innovation-system-image240575380.htmlRFRYB49T–IOT Cyber Security Vorhängeschloss Konzept. Persönliche Daten Sicherheit Internet der Dinge smart home Cyber Attack. Hacker Angriff Gefahr firewall Innovation System

Malware Konzept Wort auf einer Tafel Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-malware-konzept-wort-auf-einer-tafel-hintergrund-162144074.html

Malware Konzept Wort auf einer Tafel Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-malware-konzept-wort-auf-einer-tafel-hintergrund-162144074.htmlRFKBP8BP–Malware Konzept Wort auf einer Tafel Hintergrund

Einfaches Vektorsymbol für Datenlecks. Illustration Symbol Design-Vorlage für Web mobile UI-Element. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-vektorsymbol-fur-datenlecks-illustration-symbol-design-vorlage-fur-web-mobile-ui-element-image460699912.html

Einfaches Vektorsymbol für Datenlecks. Illustration Symbol Design-Vorlage für Web mobile UI-Element. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-vektorsymbol-fur-datenlecks-illustration-symbol-design-vorlage-fur-web-mobile-ui-element-image460699912.htmlRF2HNEKC8–Einfaches Vektorsymbol für Datenlecks. Illustration Symbol Design-Vorlage für Web mobile UI-Element.

Hacker mit Bug und Laptop-Vektor-Symbol. Cyberkriminalität und Angriffe. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-bug-und-laptop-vektor-symbol-cyberkriminalitat-und-angriffe-image626202134.html

Hacker mit Bug und Laptop-Vektor-Symbol. Cyberkriminalität und Angriffe. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-bug-und-laptop-vektor-symbol-cyberkriminalitat-und-angriffe-image626202134.htmlRF2YANY5X–Hacker mit Bug und Laptop-Vektor-Symbol. Cyberkriminalität und Angriffe.

Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-abstrakte-bit-datenstrom-cyber-muster-digitale-hintergrund-image331490827.html

Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-abstrakte-bit-datenstrom-cyber-muster-digitale-hintergrund-image331490827.htmlRF2A78KX3–Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund.

Cyber-Angriff-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-angriff-konzept-88385448.html

Cyber-Angriff-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-angriff-konzept-88385448.htmlRFF3P8F4–Cyber-Angriff-Konzept

Hacker in der Kapuze auf weißem Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-der-kapuze-auf-weissem-hintergrund-image355773063.html

Hacker in der Kapuze auf weißem Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-der-kapuze-auf-weissem-hintergrund-image355773063.htmlRF2BJPT4R–Hacker in der Kapuze auf weißem Hintergrund

Computer-Hacker mit Laptop-Symbol, Vektor Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-hacker-mit-laptop-symbol-vektor-image558443043.html

Computer-Hacker mit Laptop-Symbol, Vektor Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-hacker-mit-laptop-symbol-vektor-image558443043.htmlRF2RCF7PB–Computer-Hacker mit Laptop-Symbol, Vektor

Vektor cartoon Strichmännchen Zeichnen konzeptionelle Darstellung der Mann, Hacker oder Geschäftsmann vor sechs Bildschirmen an der Wand Hacking oder Daten analysieren, montiert. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektor-cartoon-strichmannchen-zeichnen-konzeptionelle-darstellung-der-mann-hacker-oder-geschaftsmann-vor-sechs-bildschirmen-an-der-wand-hacking-oder-daten-analysieren-montiert-image331822322.html

Vektor cartoon Strichmännchen Zeichnen konzeptionelle Darstellung der Mann, Hacker oder Geschäftsmann vor sechs Bildschirmen an der Wand Hacking oder Daten analysieren, montiert. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektor-cartoon-strichmannchen-zeichnen-konzeptionelle-darstellung-der-mann-hacker-oder-geschaftsmann-vor-sechs-bildschirmen-an-der-wand-hacking-oder-daten-analysieren-montiert-image331822322.htmlRF2A7RPN6–Vektor cartoon Strichmännchen Zeichnen konzeptionelle Darstellung der Mann, Hacker oder Geschäftsmann vor sechs Bildschirmen an der Wand Hacking oder Daten analysieren, montiert.

Cyber-Angriff low poly Art. Polygonale Vektor-Illustration eines Schlüssels entriegelt ein Schloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-angriff-low-poly-art-polygonale-vektor-illustration-eines-schlussels-entriegelt-ein-schloss-image477299042.html

Cyber-Angriff low poly Art. Polygonale Vektor-Illustration eines Schlüssels entriegelt ein Schloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-angriff-low-poly-art-polygonale-vektor-illustration-eines-schlussels-entriegelt-ein-schloss-image477299042.htmlRF2JMERPA–Cyber-Angriff low poly Art. Polygonale Vektor-Illustration eines Schlüssels entriegelt ein Schloss.

St. Petersburg - Russland - 25 December 2019 - Anonyme Person in Guy Fawkes Maske auf schwarzem Hintergrund. Diese Maske ist ein bekanntes Symbol für das Online-Shop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/st-petersburg-russland-25-december-2019-anonyme-person-in-guy-fawkes-maske-auf-schwarzem-hintergrund-diese-maske-ist-ein-bekanntes-symbol-fur-das-online-shop-image355538817.html

St. Petersburg - Russland - 25 December 2019 - Anonyme Person in Guy Fawkes Maske auf schwarzem Hintergrund. Diese Maske ist ein bekanntes Symbol für das Online-Shop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/st-petersburg-russland-25-december-2019-anonyme-person-in-guy-fawkes-maske-auf-schwarzem-hintergrund-diese-maske-ist-ein-bekanntes-symbol-fur-das-online-shop-image355538817.htmlRF2BJC5AW–St. Petersburg - Russland - 25 December 2019 - Anonyme Person in Guy Fawkes Maske auf schwarzem Hintergrund. Diese Maske ist ein bekanntes Symbol für das Online-Shop

Auf Handy Maske - Begriff der Privatsphäre, Sicherheit und Anonymität von Mobiltelefonen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/auf-handy-maske-begriff-der-privatsphare-sicherheit-und-anonymitat-von-mobiltelefonen-image237472016.html

Auf Handy Maske - Begriff der Privatsphäre, Sicherheit und Anonymität von Mobiltelefonen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/auf-handy-maske-begriff-der-privatsphare-sicherheit-und-anonymitat-von-mobiltelefonen-image237472016.htmlRFRP9NYC–Auf Handy Maske - Begriff der Privatsphäre, Sicherheit und Anonymität von Mobiltelefonen

Spam-E-Mail. Mann Zeigefinger drückt auf ENTER-Taste zum Blockieren von Junk-Mail, unerwünschte Nachrichten, Anzeigen für Geld Betrug. Schwarz und Weiß. Mann, der am Laptop arbeitet. Hochwertige Fotos Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/spam-e-mail-mann-zeigefinger-druckt-auf-enter-taste-zum-blockieren-von-junk-mail-unerwunschte-nachrichten-anzeigen-fur-geld-betrug-schwarz-und-weiss-mann-der-am-laptop-arbeitet-hochwertige-fotos-image470977183.html

Spam-E-Mail. Mann Zeigefinger drückt auf ENTER-Taste zum Blockieren von Junk-Mail, unerwünschte Nachrichten, Anzeigen für Geld Betrug. Schwarz und Weiß. Mann, der am Laptop arbeitet. Hochwertige Fotos Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/spam-e-mail-mann-zeigefinger-druckt-auf-enter-taste-zum-blockieren-von-junk-mail-unerwunschte-nachrichten-anzeigen-fur-geld-betrug-schwarz-und-weiss-mann-der-am-laptop-arbeitet-hochwertige-fotos-image470977183.htmlRF2JA6T5K–Spam-E-Mail. Mann Zeigefinger drückt auf ENTER-Taste zum Blockieren von Junk-Mail, unerwünschte Nachrichten, Anzeigen für Geld Betrug. Schwarz und Weiß. Mann, der am Laptop arbeitet. Hochwertige Fotos

Piratentum Schädel haking Symbol, Cyber-Angriff und Verbrechen isoliert Goldmünze auf grünem Bildschirm Hintergrund. Abstract Concept 3D Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/piratentum-schadel-haking-symbol-cyber-angriff-und-verbrechen-isoliert-goldmunze-auf-grunem-bildschirm-hintergrund-abstract-concept-3d-illustration-image454174954.html

Piratentum Schädel haking Symbol, Cyber-Angriff und Verbrechen isoliert Goldmünze auf grünem Bildschirm Hintergrund. Abstract Concept 3D Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/piratentum-schadel-haking-symbol-cyber-angriff-und-verbrechen-isoliert-goldmunze-auf-grunem-bildschirm-hintergrund-abstract-concept-3d-illustration-image454174954.htmlRF2HAWCP2–Piratentum Schädel haking Symbol, Cyber-Angriff und Verbrechen isoliert Goldmünze auf grünem Bildschirm Hintergrund. Abstract Concept 3D Illustration.

Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpullover-der-im-dunklen-raum-ein-notebook-benutzt-hacker-und-cybersicherheitskonzept-image550223116.html

Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpullover-der-im-dunklen-raum-ein-notebook-benutzt-hacker-und-cybersicherheitskonzept-image550223116.htmlRF2PY4R5G–Mysteriöser Mann mit schwarzem Kapuzenpullover, der im dunklen Raum ein Notebook benutzt. Hacker- und Cybersicherheitskonzept.

Ein Foto von einem Anonymen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-foto-von-einem-anonymen-image447950830.html

Ein Foto von einem Anonymen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-foto-von-einem-anonymen-image447950830.htmlRF2H0NWRX–Ein Foto von einem Anonymen

Bärtiger Mann beschnitten Ansicht schlagen mit Hammer brechen in Computer grauen Hintergrund, Hacking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bartiger-mann-beschnitten-ansicht-schlagen-mit-hammer-brechen-in-computer-grauen-hintergrund-hacking-image499655399.html

Bärtiger Mann beschnitten Ansicht schlagen mit Hammer brechen in Computer grauen Hintergrund, Hacking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bartiger-mann-beschnitten-ansicht-schlagen-mit-hammer-brechen-in-computer-grauen-hintergrund-hacking-image499655399.htmlRF2M0W7FK–Bärtiger Mann beschnitten Ansicht schlagen mit Hammer brechen in Computer grauen Hintergrund, Hacking

Cybersicherheit. Vorhängeschloss aus Metall mit Kette und Tastatur auf grauem Tisch, Großansicht Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-vorhangeschloss-aus-metall-mit-kette-und-tastatur-auf-grauem-tisch-grossansicht-image607098559.html

Cybersicherheit. Vorhängeschloss aus Metall mit Kette und Tastatur auf grauem Tisch, Großansicht Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-vorhangeschloss-aus-metall-mit-kette-und-tastatur-auf-grauem-tisch-grossansicht-image607098559.htmlRF2X7KMBB–Cybersicherheit. Vorhängeschloss aus Metall mit Kette und Tastatur auf grauem Tisch, Großansicht

Low Poly spider Hackerangriff Gefahr. Web Security virus Daten Sicherheit antivirus Konzept. Polygonale modernes design Business Konzept. Internetkriminalität web Insekten Käfer Technologie Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/low-poly-spider-hackerangriff-gefahr-web-security-virus-daten-sicherheit-antivirus-konzept-polygonale-modernes-design-business-konzept-internetkriminalitat-web-insekten-kafer-technologie-vector-illustration-image215726884.html

Low Poly spider Hackerangriff Gefahr. Web Security virus Daten Sicherheit antivirus Konzept. Polygonale modernes design Business Konzept. Internetkriminalität web Insekten Käfer Technologie Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/low-poly-spider-hackerangriff-gefahr-web-security-virus-daten-sicherheit-antivirus-konzept-polygonale-modernes-design-business-konzept-internetkriminalitat-web-insekten-kafer-technologie-vector-illustration-image215726884.htmlRFPEY5RG–Low Poly spider Hackerangriff Gefahr. Web Security virus Daten Sicherheit antivirus Konzept. Polygonale modernes design Business Konzept. Internetkriminalität web Insekten Käfer Technologie Vector Illustration

Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-einen-chatbot-oder-sozialen-bot-und-algorithmen-programmcode-im-hintergrund-image443906967.html

Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-einen-chatbot-oder-sozialen-bot-und-algorithmen-programmcode-im-hintergrund-image443906967.htmlRF2GP5KT7–Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund

Einfaches Vektorsymbol für die Hintertür. Illustration Symbol Design-Vorlage für Web mobile UI-Element. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-vektorsymbol-fur-die-hintertur-illustration-symbol-design-vorlage-fur-web-mobile-ui-element-image460737221.html

Einfaches Vektorsymbol für die Hintertür. Illustration Symbol Design-Vorlage für Web mobile UI-Element. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-vektorsymbol-fur-die-hintertur-illustration-symbol-design-vorlage-fur-web-mobile-ui-element-image460737221.htmlRF2HNGB0N–Einfaches Vektorsymbol für die Hintertür. Illustration Symbol Design-Vorlage für Web mobile UI-Element.

Hacker mit Laptop-Vektorsymbol. Symbol für Computerkriminalität. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-laptop-vektorsymbol-symbol-fur-computerkriminalitat-image625060566.html

Hacker mit Laptop-Vektorsymbol. Symbol für Computerkriminalität. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-mit-laptop-vektorsymbol-symbol-fur-computerkriminalitat-image625060566.htmlRF2Y8WY3J–Hacker mit Laptop-Vektorsymbol. Symbol für Computerkriminalität.

Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-abstrakte-bit-datenstrom-cyber-muster-digitale-hintergrund-image331490647.html

Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-abstrakte-bit-datenstrom-cyber-muster-digitale-hintergrund-image331490647.htmlRF2A78KKK–Digitale abstrakte bit Datenstrom, cyber Muster digitale Hintergrund.

Cyber-Angriff-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-angriff-konzept-88385465.html

Cyber-Angriff-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-angriff-konzept-88385465.htmlRFF3P8FN–Cyber-Angriff-Konzept

Schlagzeile 'Cyber Attack' in Zeitung, Nahaufnahme Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schlagzeile-cyber-attack-in-zeitung-nahaufnahme-image256494459.html

Schlagzeile 'Cyber Attack' in Zeitung, Nahaufnahme Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schlagzeile-cyber-attack-in-zeitung-nahaufnahme-image256494459.htmlRFTW898B–Schlagzeile 'Cyber Attack' in Zeitung, Nahaufnahme

Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-einen-chatbot-oder-sozialen-bot-und-algorithmen-programmcode-im-hintergrund-image443906971.html

Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-einen-chatbot-oder-sozialen-bot-und-algorithmen-programmcode-im-hintergrund-image443906971.htmlRF2GP5KTB–Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund

Silhouette erfahrene Hacker antwortet jemand Anruf. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/silhouette-erfahrene-hacker-antwortet-jemand-anruf-image375744729.html

Silhouette erfahrene Hacker antwortet jemand Anruf. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/silhouette-erfahrene-hacker-antwortet-jemand-anruf-image375744729.htmlRF2CR8J6H–Silhouette erfahrene Hacker antwortet jemand Anruf.

Cyber-Terrorismus-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-terrorismus-konzept-image334935081.html

Cyber-Terrorismus-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-terrorismus-konzept-image334935081.htmlRF2ACWH35–Cyber-Terrorismus-Konzept

Symbol für Cyber-Angriff, Hacker Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-cyber-angriff-hacker-image610203761.html

Symbol für Cyber-Angriff, Hacker Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-cyber-angriff-hacker-image610203761.htmlRF2XCN53D–Symbol für Cyber-Angriff, Hacker

Cyber Security Internet und Netzwerk Konzept. Geschäftsmann wird das Arbeiten mit Laptop Computer und digitale Tablet, Schwarz und Weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-security-internet-und-netzwerk-konzept-geschaftsmann-wird-das-arbeiten-mit-laptop-computer-und-digitale-tablet-schwarz-und-weiss-164841751.html

Cyber Security Internet und Netzwerk Konzept. Geschäftsmann wird das Arbeiten mit Laptop Computer und digitale Tablet, Schwarz und Weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-security-internet-und-netzwerk-konzept-geschaftsmann-wird-das-arbeiten-mit-laptop-computer-und-digitale-tablet-schwarz-und-weiss-164841751.htmlRFKG559B–Cyber Security Internet und Netzwerk Konzept. Geschäftsmann wird das Arbeiten mit Laptop Computer und digitale Tablet, Schwarz und Weiß

Bankkartenbetrug und Phishing-Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bankkartenbetrug-und-phishing-konzept-image550055209.html

Bankkartenbetrug und Phishing-Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bankkartenbetrug-und-phishing-konzept-image550055209.htmlRF2PXW50W–Bankkartenbetrug und Phishing-Konzept.

Schwarz riesige Spinne Tarantula auf schwarz Laptop Tastatur. Geheimnisvolle und gefährliche Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarz-riesige-spinne-tarantula-auf-schwarz-laptop-tastatur-geheimnisvolle-und-gefahrliche-konzept-image219644923.html

Schwarz riesige Spinne Tarantula auf schwarz Laptop Tastatur. Geheimnisvolle und gefährliche Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarz-riesige-spinne-tarantula-auf-schwarz-laptop-tastatur-geheimnisvolle-und-gefahrliche-konzept-image219644923.htmlRFPN9K9F–Schwarz riesige Spinne Tarantula auf schwarz Laptop Tastatur. Geheimnisvolle und gefährliche Konzept.

Geheimnisvoller Mann mit schwarzem Kapuzenpullover, der vor dunklem Hintergrund steht. Hacker-, Kriminal- und Cyber-Sicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/geheimnisvoller-mann-mit-schwarzem-kapuzenpullover-der-vor-dunklem-hintergrund-steht-hacker-kriminal-und-cyber-sicherheitskonzept-image550223704.html

Geheimnisvoller Mann mit schwarzem Kapuzenpullover, der vor dunklem Hintergrund steht. Hacker-, Kriminal- und Cyber-Sicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/geheimnisvoller-mann-mit-schwarzem-kapuzenpullover-der-vor-dunklem-hintergrund-steht-hacker-kriminal-und-cyber-sicherheitskonzept-image550223704.htmlRF2PY4RXG–Geheimnisvoller Mann mit schwarzem Kapuzenpullover, der vor dunklem Hintergrund steht. Hacker-, Kriminal- und Cyber-Sicherheitskonzept.

Einfaches Symbol für Hacker mit dunkler Kapuze Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-symbol-fur-hacker-mit-dunkler-kapuze-image531825537.html

Einfaches Symbol für Hacker mit dunkler Kapuze Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-symbol-fur-hacker-mit-dunkler-kapuze-image531825537.htmlRF2NW6MW5–Einfaches Symbol für Hacker mit dunkler Kapuze

Hacker-Symbol, Vector Illustration, Technologie Überblick Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-symbol-vector-illustration-technologie-uberblick-image235811059.html

Hacker-Symbol, Vector Illustration, Technologie Überblick Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-symbol-vector-illustration-technologie-uberblick-image235811059.htmlRMRKJ3BF–Hacker-Symbol, Vector Illustration, Technologie Überblick

Cybersicherheit. Kombi-Vorhängeschloss aus Metall mit Kette und Tastatur auf grauem Tisch, Draufsicht Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-kombi-vorhangeschloss-aus-metall-mit-kette-und-tastatur-auf-grauem-tisch-draufsicht-image607478539.html

Cybersicherheit. Kombi-Vorhängeschloss aus Metall mit Kette und Tastatur auf grauem Tisch, Draufsicht Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-kombi-vorhangeschloss-aus-metall-mit-kette-und-tastatur-auf-grauem-tisch-draufsicht-image607478539.htmlRF2X89123–Cybersicherheit. Kombi-Vorhängeschloss aus Metall mit Kette und Tastatur auf grauem Tisch, Draufsicht

Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacking in einen Computer ein. Studio gedreht. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/portrat-eines-anonymen-mann-in-einem-schwarzen-kapuzenpullover-und-neon-mask-hacking-in-einen-computer-ein-studio-gedreht-image336332844.html

Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacking in einen Computer ein. Studio gedreht. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/portrat-eines-anonymen-mann-in-einem-schwarzen-kapuzenpullover-und-neon-mask-hacking-in-einen-computer-ein-studio-gedreht-image336332844.htmlRF2AF57Y8–Porträt eines anonymen Mann in einem schwarzen Kapuzenpullover und Neon mask Hacking in einen Computer ein. Studio gedreht.

Low Poly spider Hackerangriff Gefahr. Web Security virus Daten Sicherheit antivirus Konzept. Polygonale modernes design Business Konzept. Internetkriminalität web Insekten Käfer Technologie Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/low-poly-spider-hackerangriff-gefahr-web-security-virus-daten-sicherheit-antivirus-konzept-polygonale-modernes-design-business-konzept-internetkriminalitat-web-insekten-kafer-technologie-vector-illustration-image215726892.html

Low Poly spider Hackerangriff Gefahr. Web Security virus Daten Sicherheit antivirus Konzept. Polygonale modernes design Business Konzept. Internetkriminalität web Insekten Käfer Technologie Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/low-poly-spider-hackerangriff-gefahr-web-security-virus-daten-sicherheit-antivirus-konzept-polygonale-modernes-design-business-konzept-internetkriminalitat-web-insekten-kafer-technologie-vector-illustration-image215726892.htmlRFPEY5RT–Low Poly spider Hackerangriff Gefahr. Web Security virus Daten Sicherheit antivirus Konzept. Polygonale modernes design Business Konzept. Internetkriminalität web Insekten Käfer Technologie Vector Illustration

Hacker's behandschuhte Hand stehlen Vorhängeschloss durch einen Bildschirm. Konzept der Internet Security. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackers-behandschuhte-hand-stehlen-vorhangeschloss-durch-einen-bildschirm-konzept-der-internet-security-image218835282.html

Hacker's behandschuhte Hand stehlen Vorhängeschloss durch einen Bildschirm. Konzept der Internet Security. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackers-behandschuhte-hand-stehlen-vorhangeschloss-durch-einen-bildschirm-konzept-der-internet-security-image218835282.htmlRFPM0PHP–Hacker's behandschuhte Hand stehlen Vorhängeschloss durch einen Bildschirm. Konzept der Internet Security.

Keylogger einfaches Vektor-Symbol. Illustration Symbol Design-Vorlage für Web mobile UI-Element. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/keylogger-einfaches-vektor-symbol-illustration-symbol-design-vorlage-fur-web-mobile-ui-element-image460713752.html

Keylogger einfaches Vektor-Symbol. Illustration Symbol Design-Vorlage für Web mobile UI-Element. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/keylogger-einfaches-vektor-symbol-illustration-symbol-design-vorlage-fur-web-mobile-ui-element-image460713752.htmlRF2HNF92G–Keylogger einfaches Vektor-Symbol. Illustration Symbol Design-Vorlage für Web mobile UI-Element.

Trojanisches Pferd mit WORM-Innen. Computer virus Symbol. Grunge Pinsel Vector Illustration. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/trojanisches-pferd-mit-worm-innen-computer-virus-symbol-grunge-pinsel-vector-illustration-image235920920.html

Trojanisches Pferd mit WORM-Innen. Computer virus Symbol. Grunge Pinsel Vector Illustration. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/trojanisches-pferd-mit-worm-innen-computer-virus-symbol-grunge-pinsel-vector-illustration-image235920920.htmlRFRKR3F4–Trojanisches Pferd mit WORM-Innen. Computer virus Symbol. Grunge Pinsel Vector Illustration.

Blutiger ernst junge Frau mit Brecheisen in dunklen Blick auf Kamera monochromen Bild Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blutiger-ernst-junge-frau-mit-brecheisen-in-dunklen-blick-auf-kamera-monochromen-bild-image338719942.html

Blutiger ernst junge Frau mit Brecheisen in dunklen Blick auf Kamera monochromen Bild Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blutiger-ernst-junge-frau-mit-brecheisen-in-dunklen-blick-auf-kamera-monochromen-bild-image338719942.htmlRF2AK20MP–Blutiger ernst junge Frau mit Brecheisen in dunklen Blick auf Kamera monochromen Bild

Schädel Piraten, Online-Cyberangriff, Hack, Bedrohung und Verletzung Sicherheitssymbol mit natürlichen Schatten. Abstraktes Konzept für Cyber-Technologie-Symbole. 3D leicht und sh Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schadel-piraten-online-cyberangriff-hack-bedrohung-und-verletzung-sicherheitssymbol-mit-naturlichen-schatten-abstraktes-konzept-fur-cyber-technologie-symbole-3d-leicht-und-sh-image467578046.html

Schädel Piraten, Online-Cyberangriff, Hack, Bedrohung und Verletzung Sicherheitssymbol mit natürlichen Schatten. Abstraktes Konzept für Cyber-Technologie-Symbole. 3D leicht und sh Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schadel-piraten-online-cyberangriff-hack-bedrohung-und-verletzung-sicherheitssymbol-mit-naturlichen-schatten-abstraktes-konzept-fur-cyber-technologie-symbole-3d-leicht-und-sh-image467578046.htmlRF2J4M0FX–Schädel Piraten, Online-Cyberangriff, Hack, Bedrohung und Verletzung Sicherheitssymbol mit natürlichen Schatten. Abstraktes Konzept für Cyber-Technologie-Symbole. 3D leicht und sh

Schlagzeile 'Cyber Attack' in der Zeitung unter der Lupe, Nahaufnahme Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schlagzeile-cyber-attack-in-der-zeitung-unter-der-lupe-nahaufnahme-image256494448.html

Schlagzeile 'Cyber Attack' in der Zeitung unter der Lupe, Nahaufnahme Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schlagzeile-cyber-attack-in-der-zeitung-unter-der-lupe-nahaufnahme-image256494448.htmlRFTW8980–Schlagzeile 'Cyber Attack' in der Zeitung unter der Lupe, Nahaufnahme

Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-einen-chatbot-oder-sozialen-bot-und-algorithmen-programmcode-im-hintergrund-image447062832.html

Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-einen-chatbot-oder-sozialen-bot-und-algorithmen-programmcode-im-hintergrund-image447062832.htmlRF2GY9D5M–Symbol für einen chatbot oder sozialen bot und Algorithmen, Programmcode im Hintergrund

Silhouette Surveillance Agent und Hacker beantworten einen Anruf. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/silhouette-surveillance-agent-und-hacker-beantworten-einen-anruf-image376866175.html

Silhouette Surveillance Agent und Hacker beantworten einen Anruf. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/silhouette-surveillance-agent-und-hacker-beantworten-einen-anruf-image376866175.htmlRF2CW3MJ7–Silhouette Surveillance Agent und Hacker beantworten einen Anruf.

Hacker-Wort über Tastatur, Angriff, Internet-Terrorismus-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-wort-uber-tastatur-angriff-internet-terrorismus-konzept-96179590.html

Hacker-Wort über Tastatur, Angriff, Internet-Terrorismus-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-wort-uber-tastatur-angriff-internet-terrorismus-konzept-96179590.htmlRFFGDA1A–Hacker-Wort über Tastatur, Angriff, Internet-Terrorismus-Konzept

Symbol für Cyber-Angriff, Hacker Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-cyber-angriff-hacker-image611638118.html

Symbol für Cyber-Angriff, Hacker Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-cyber-angriff-hacker-image611638118.htmlRF2XF2EJE–Symbol für Cyber-Angriff, Hacker

RF2AN7XF8–Internet Protection Line Icon Set. Sammlung von qualitativ hochwertigem schwarzem outline Logo für Web site Design, mobile Apps. Vector Abbildung auf einem weißen

RF2GPJK4H–Kriminelle Aktivitäten stellen Icons, Grunge-Stil

Schwarz riesige Spinne Tarantula auf dem Drahtgeflecht. Geheimnisvolle und gefährliche Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarz-riesige-spinne-tarantula-auf-dem-drahtgeflecht-geheimnisvolle-und-gefahrliche-konzept-image219644936.html

Schwarz riesige Spinne Tarantula auf dem Drahtgeflecht. Geheimnisvolle und gefährliche Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarz-riesige-spinne-tarantula-auf-dem-drahtgeflecht-geheimnisvolle-und-gefahrliche-konzept-image219644936.htmlRFPN9KA0–Schwarz riesige Spinne Tarantula auf dem Drahtgeflecht. Geheimnisvolle und gefährliche Konzept.

Mysteriöser Mann mit schwarzem Kapuzenpulli, der seinen Laptop benutzt und seine Kreditkarte in der Dunkelkammer hält. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpulli-der-seinen-laptop-benutzt-und-seine-kreditkarte-in-der-dunkelkammer-halt-hacker-und-cybersicherheitskonzept-image550223456.html

Mysteriöser Mann mit schwarzem Kapuzenpulli, der seinen Laptop benutzt und seine Kreditkarte in der Dunkelkammer hält. Hacker- und Cybersicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mysterioser-mann-mit-schwarzem-kapuzenpulli-der-seinen-laptop-benutzt-und-seine-kreditkarte-in-der-dunkelkammer-halt-hacker-und-cybersicherheitskonzept-image550223456.htmlRF2PY4RHM–Mysteriöser Mann mit schwarzem Kapuzenpulli, der seinen Laptop benutzt und seine Kreditkarte in der Dunkelkammer hält. Hacker- und Cybersicherheitskonzept.

Hacker-Angriff-Symbol, schwarzes Vektorzeichen mit editierbaren Striche, Konzeptdarstellung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-symbol-schwarzes-vektorzeichen-mit-editierbaren-striche-konzeptdarstellung-image388796854.html

Hacker-Angriff-Symbol, schwarzes Vektorzeichen mit editierbaren Striche, Konzeptdarstellung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-symbol-schwarzes-vektorzeichen-mit-editierbaren-striche-konzeptdarstellung-image388796854.htmlRF2DGF69X–Hacker-Angriff-Symbol, schwarzes Vektorzeichen mit editierbaren Striche, Konzeptdarstellung

Totenkopf mit gekreuzten Knochen mit dem Wort Hacker auf einem alten Holzboden mit Reflexion Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/totenkopf-mit-gekreuzten-knochen-mit-dem-wort-hacker-auf-einem-alten-holzboden-mit-reflexion-image382853542.html

Totenkopf mit gekreuzten Knochen mit dem Wort Hacker auf einem alten Holzboden mit Reflexion Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/totenkopf-mit-gekreuzten-knochen-mit-dem-wort-hacker-auf-einem-alten-holzboden-mit-reflexion-image382853542.htmlRF2D6TDGP–Totenkopf mit gekreuzten Knochen mit dem Wort Hacker auf einem alten Holzboden mit Reflexion