Schnellfilter:

Persönliche daten Stockfotos & Bilder

Persönliche Daten Konzept und big brother Symbol und vertrauliche private Informationen als soziale Technik Sicherheit Symbol in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/personliche-daten-konzept-und-big-brother-symbol-und-vertrauliche-private-informationen-als-soziale-technik-sicherheit-symbol-in-einer-3d-darstellung-image185802481.html

Persönliche Daten Konzept und big brother Symbol und vertrauliche private Informationen als soziale Technik Sicherheit Symbol in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/personliche-daten-konzept-und-big-brother-symbol-und-vertrauliche-private-informationen-als-soziale-technik-sicherheit-symbol-in-einer-3d-darstellung-image185802481.htmlRFMP80XW–Persönliche Daten Konzept und big brother Symbol und vertrauliche private Informationen als soziale Technik Sicherheit Symbol in einer 3D-Darstellung.

Persönliche Daten, konzeptuellen Kunstwerk Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-konzeptuellen-kunstwerk-55419895.html

Persönliche Daten, konzeptuellen Kunstwerk Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-konzeptuellen-kunstwerk-55419895.htmlRFD64GHY–Persönliche Daten, konzeptuellen Kunstwerk

Diebstahl persönliche Daten durch ein Laptop-Konzept für Computer-Hacker, Netzwerksicherheit und electronic-Banking-Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-diebstahl-personliche-daten-durch-ein-laptop-konzept-fur-computer-hacker-netzwerksicherheit-und-electronic-banking-sicherheit-131243636.html

Diebstahl persönliche Daten durch ein Laptop-Konzept für Computer-Hacker, Netzwerksicherheit und electronic-Banking-Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-diebstahl-personliche-daten-durch-ein-laptop-konzept-fur-computer-hacker-netzwerksicherheit-und-electronic-banking-sicherheit-131243636.htmlRFHHEJGM–Diebstahl persönliche Daten durch ein Laptop-Konzept für Computer-Hacker, Netzwerksicherheit und electronic-Banking-Sicherheit

Hooded Cyberkriminalität Hacker mit Handy Internet hacking in den Cyberspace, online persönliche Daten Sicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hooded-cyberkriminalitat-hacker-mit-handy-internet-hacking-in-den-cyberspace-online-personliche-daten-sicherheitskonzept-image185065909.html

Hooded Cyberkriminalität Hacker mit Handy Internet hacking in den Cyberspace, online persönliche Daten Sicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hooded-cyberkriminalitat-hacker-mit-handy-internet-hacking-in-den-cyberspace-online-personliche-daten-sicherheitskonzept-image185065909.htmlRFMN2DCN–Hooded Cyberkriminalität Hacker mit Handy Internet hacking in den Cyberspace, online persönliche Daten Sicherheitskonzept.

Doppelbelichtung von vermummten Cyber-Kriminalität Hacker mit Handy Internet hacking in den Cyberspace, Online-Daten-Sicherheits-Konzept. DataMatrix-Code ein Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-doppelbelichtung-von-vermummten-cyber-kriminalitat-hacker-mit-handy-internet-hacking-in-den-cyberspace-online-daten-sicherheits-konzept-datamatrix-code-ein-140769001.html

Doppelbelichtung von vermummten Cyber-Kriminalität Hacker mit Handy Internet hacking in den Cyberspace, Online-Daten-Sicherheits-Konzept. DataMatrix-Code ein Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-doppelbelichtung-von-vermummten-cyber-kriminalitat-hacker-mit-handy-internet-hacking-in-den-cyberspace-online-daten-sicherheits-konzept-datamatrix-code-ein-140769001.htmlRFJ50G89–Doppelbelichtung von vermummten Cyber-Kriminalität Hacker mit Handy Internet hacking in den Cyberspace, Online-Daten-Sicherheits-Konzept. DataMatrix-Code ein

Datenschutz. Sicherheit der persönlichen Daten. Konzept Bild. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datenschutz-sicherheit-der-personlichen-daten-konzept-bild-172408624.html

Datenschutz. Sicherheit der persönlichen Daten. Konzept Bild. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datenschutz-sicherheit-der-personlichen-daten-konzept-bild-172408624.htmlRFM0DTXT–Datenschutz. Sicherheit der persönlichen Daten. Konzept Bild.

Irisscan - Biometrie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-irisscan-biometrie-49203335.html

Irisscan - Biometrie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-irisscan-biometrie-49203335.htmlRMCT1B9Y–Irisscan - Biometrie

Fingerabdruck Zugriff Berechtigungskonzept, Informations-Sicherheit personenbezogener Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fingerabdruck-zugriff-berechtigungskonzept-informations-sicherheit-personenbezogener-daten-image215192671.html

Fingerabdruck Zugriff Berechtigungskonzept, Informations-Sicherheit personenbezogener Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fingerabdruck-zugriff-berechtigungskonzept-informations-sicherheit-personenbezogener-daten-image215192671.htmlRFPE2TCF–Fingerabdruck Zugriff Berechtigungskonzept, Informations-Sicherheit personenbezogener Daten

Street-Art-Poster hing an einer Säule in der Nähe eines Tunnels des Künstlers SUBDUDE mit stilisiertem Mann und Zeichentrick mit dem Slogan „Ihr Recht auf Privatsphäre wurde aufgehoben“. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-street-art-poster-hing-an-einer-saule-in-der-nahe-eines-tunnels-des-kunstlers-subdude-mit-stilisiertem-mann-und-zeichentrick-mit-dem-slogan-ihr-recht-auf-privatsphare-wurde-aufgehoben-164519970.html

Street-Art-Poster hing an einer Säule in der Nähe eines Tunnels des Künstlers SUBDUDE mit stilisiertem Mann und Zeichentrick mit dem Slogan „Ihr Recht auf Privatsphäre wurde aufgehoben“. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-street-art-poster-hing-an-einer-saule-in-der-nahe-eines-tunnels-des-kunstlers-subdude-mit-stilisiertem-mann-und-zeichentrick-mit-dem-slogan-ihr-recht-auf-privatsphare-wurde-aufgehoben-164519970.htmlRMKFJEW6–Street-Art-Poster hing an einer Säule in der Nähe eines Tunnels des Künstlers SUBDUDE mit stilisiertem Mann und Zeichentrick mit dem Slogan „Ihr Recht auf Privatsphäre wurde aufgehoben“.

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504291.html

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504291.htmlRMFC3DJY–"Streng personenbezogene Daten" Papier durch einen Schredder.

RFRNN83E–Allgemeine Datenschutzverordnung (Bipr) Icons Set: Was sind personenbezogene Daten

Personenbezogene Daten Informationen Anwendungsdetails Form name Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personenbezogene-daten-informationen-anwendungsdetails-form-name-34540640.html

Personenbezogene Daten Informationen Anwendungsdetails Form name Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personenbezogene-daten-informationen-anwendungsdetails-form-name-34540640.htmlRMC05CX8–Personenbezogene Daten Informationen Anwendungsdetails Form name

Personenbezogener Daten durch Lupe. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personenbezogener-daten-durch-lupe-74499438.html

Personenbezogener Daten durch Lupe. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personenbezogener-daten-durch-lupe-74499438.htmlRFE95MP6–Personenbezogener Daten durch Lupe.

Cybersicherheit persönlicher Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-personlicher-daten-image366278094.html

Cybersicherheit persönlicher Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-personlicher-daten-image366278094.htmlRF2C7WBCE–Cybersicherheit persönlicher Daten

Die Hand eines Mannes hält einen Hammer / Hammer und zerstört eine Festplatte (HDD) durch Hämmern. Thema: Datensicherheit personenbezogene Daten, löschen, löschen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-hand-eines-mannes-halt-einen-hammer-hammer-und-zerstort-eine-festplatte-hdd-durch-hammern-thema-datensicherheit-personenbezogene-daten-loschen-loschen-image371278441.html

Die Hand eines Mannes hält einen Hammer / Hammer und zerstört eine Festplatte (HDD) durch Hämmern. Thema: Datensicherheit personenbezogene Daten, löschen, löschen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-hand-eines-mannes-halt-einen-hammer-hammer-und-zerstort-eine-festplatte-hdd-durch-hammern-thema-datensicherheit-personenbezogene-daten-loschen-loschen-image371278441.htmlRM2CG15C9–Die Hand eines Mannes hält einen Hammer / Hammer und zerstört eine Festplatte (HDD) durch Hämmern. Thema: Datensicherheit personenbezogene Daten, löschen, löschen

Makro von Passwort Auswahl am Monitor der Computer im Büro. Das Konzept von Hacking der Schutz der persönlichen Daten. Der Strom der-Support Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/makro-von-passwort-auswahl-am-monitor-der-computer-im-buro-das-konzept-von-hacking-der-schutz-der-personlichen-daten-der-strom-der-support-image209456043.html

Makro von Passwort Auswahl am Monitor der Computer im Büro. Das Konzept von Hacking der Schutz der persönlichen Daten. Der Strom der-Support Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/makro-von-passwort-auswahl-am-monitor-der-computer-im-buro-das-konzept-von-hacking-der-schutz-der-personlichen-daten-der-strom-der-support-image209456043.htmlRFP4NF8Y–Makro von Passwort Auswahl am Monitor der Computer im Büro. Das Konzept von Hacking der Schutz der persönlichen Daten. Der Strom der-Support

Passwort für die Sicherheit persönlicher Daten und den Cyberschutz in einem Laptop. Anmeldesperre bei dunklem Computer. Vertrauliche Informationen verschlüsselt. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/passwort-fur-die-sicherheit-personlicher-daten-und-den-cyberschutz-in-einem-laptop-anmeldesperre-bei-dunklem-computer-vertrauliche-informationen-verschlusselt-image491268268.html

Passwort für die Sicherheit persönlicher Daten und den Cyberschutz in einem Laptop. Anmeldesperre bei dunklem Computer. Vertrauliche Informationen verschlüsselt. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/passwort-fur-die-sicherheit-personlicher-daten-und-den-cyberschutz-in-einem-laptop-anmeldesperre-bei-dunklem-computer-vertrauliche-informationen-verschlusselt-image491268268.htmlRF2KF75K8–Passwort für die Sicherheit persönlicher Daten und den Cyberschutz in einem Laptop. Anmeldesperre bei dunklem Computer. Vertrauliche Informationen verschlüsselt.

Vektorsymbol für geschützte personenbezogene Daten. Private Informationen sind mit einem Schildsymbol gesichert. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektorsymbol-fur-geschutzte-personenbezogene-daten-private-informationen-sind-mit-einem-schildsymbol-gesichert-image631548971.html

Vektorsymbol für geschützte personenbezogene Daten. Private Informationen sind mit einem Schildsymbol gesichert. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektorsymbol-fur-geschutzte-personenbezogene-daten-private-informationen-sind-mit-einem-schildsymbol-gesichert-image631548971.htmlRF2YKDF4B–Vektorsymbol für geschützte personenbezogene Daten. Private Informationen sind mit einem Schildsymbol gesichert.

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-143731875.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-143731875.htmlRFJ9RFD7–Persönliche Daten-Schutz-Symbol. Flaches Design.

RFENW44W–Persönliche Daten und Passwort Login Informationen Technologie Schutzkonzept als ein dreidimensionales Netzwerk über ein pixelig digitale menschliches Auge als Symbol für Datenschutz Sicherheit über das Internet verbunden.

Datenschutz zum Schutz personenbezogener Daten im Internet und bietet IT-Dienstleistungen für Benutzer aktivieren Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datenschutz-zum-schutz-personenbezogener-daten-im-internet-und-bietet-it-dienstleistungen-fur-benutzer-aktivieren-124415910.html

Datenschutz zum Schutz personenbezogener Daten im Internet und bietet IT-Dienstleistungen für Benutzer aktivieren Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datenschutz-zum-schutz-personenbezogener-daten-im-internet-und-bietet-it-dienstleistungen-fur-benutzer-aktivieren-124415910.htmlRFH6BHNA–Datenschutz zum Schutz personenbezogener Daten im Internet und bietet IT-Dienstleistungen für Benutzer aktivieren

Persönliche Daten-Schutz-Symbol Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-116372860.html

Persönliche Daten-Schutz-Symbol Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-116372860.htmlRFGN96NG–Persönliche Daten-Schutz-Symbol

Hooded Cyberkriminalität Hacker über Handy und Internet hacking in für den Benutzernamen und das Kennwort für den Cyberspace, online persönliche Daten Sicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hooded-cyberkriminalitat-hacker-uber-handy-und-internet-hacking-in-fur-den-benutzernamen-und-das-kennwort-fur-den-cyberspace-online-personliche-daten-sicherheitskonzept-172540281.html

Hooded Cyberkriminalität Hacker über Handy und Internet hacking in für den Benutzernamen und das Kennwort für den Cyberspace, online persönliche Daten Sicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hooded-cyberkriminalitat-hacker-uber-handy-und-internet-hacking-in-fur-den-benutzernamen-und-das-kennwort-fur-den-cyberspace-online-personliche-daten-sicherheitskonzept-172540281.htmlRFM0KTTW–Hooded Cyberkriminalität Hacker über Handy und Internet hacking in für den Benutzernamen und das Kennwort für den Cyberspace, online persönliche Daten Sicherheitskonzept.

Konzeptionelle Überschrift Schutz personenbezogener Daten. Konzeptioneller Fotoschutz und Identifizierung persönlicher Informationen für Sicherheitssystem Vintage Typewriter Zeichnung mit mehreren Floating Papers. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-uberschrift-schutz-personenbezogener-daten-konzeptioneller-fotoschutz-und-identifizierung-personlicher-informationen-fur-sicherheitssystem-vintage-typewriter-zeichnung-mit-mehreren-floating-papers-image483380752.html

Konzeptionelle Überschrift Schutz personenbezogener Daten. Konzeptioneller Fotoschutz und Identifizierung persönlicher Informationen für Sicherheitssystem Vintage Typewriter Zeichnung mit mehreren Floating Papers. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-uberschrift-schutz-personenbezogener-daten-konzeptioneller-fotoschutz-und-identifizierung-personlicher-informationen-fur-sicherheitssystem-vintage-typewriter-zeichnung-mit-mehreren-floating-papers-image483380752.htmlRF2K2BW28–Konzeptionelle Überschrift Schutz personenbezogener Daten. Konzeptioneller Fotoschutz und Identifizierung persönlicher Informationen für Sicherheitssystem Vintage Typewriter Zeichnung mit mehreren Floating Papers.

Konzeptionelle Darstellung Schutz personenbezogener Daten. Geschäftsbeispiele zum Schutz und zur Identifizierung personenbezogener Daten für das Sicherheitssystem Illustration eines Pfeils, der sanft zum Himmel schwebt. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-darstellung-schutz-personenbezogener-daten-geschaftsbeispiele-zum-schutz-und-zur-identifizierung-personenbezogener-daten-fur-das-sicherheitssystem-illustration-eines-pfeils-der-sanft-zum-himmel-schwebt-image483451589.html

Konzeptionelle Darstellung Schutz personenbezogener Daten. Geschäftsbeispiele zum Schutz und zur Identifizierung personenbezogener Daten für das Sicherheitssystem Illustration eines Pfeils, der sanft zum Himmel schwebt. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-darstellung-schutz-personenbezogener-daten-geschaftsbeispiele-zum-schutz-und-zur-identifizierung-personenbezogener-daten-fur-das-sicherheitssystem-illustration-eines-pfeils-der-sanft-zum-himmel-schwebt-image483451589.htmlRF2K2F3C5–Konzeptionelle Darstellung Schutz personenbezogener Daten. Geschäftsbeispiele zum Schutz und zur Identifizierung personenbezogener Daten für das Sicherheitssystem Illustration eines Pfeils, der sanft zum Himmel schwebt.

persönliche Daten-Taste auf einer Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-taste-auf-einer-tastatur-103017005.html

persönliche Daten-Taste auf einer Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-taste-auf-einer-tastatur-103017005.htmlRFFYGR6N–persönliche Daten-Taste auf einer Tastatur

Sicherheit und Sicherheit von persönlichen Daten Konzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-und-sicherheit-von-personlichen-daten-konzept-image526859870.html

Sicherheit und Sicherheit von persönlichen Daten Konzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-und-sicherheit-von-personlichen-daten-konzept-image526859870.htmlRF2NH4F3X–Sicherheit und Sicherheit von persönlichen Daten Konzept

Schutz der persönlichen Daten Sicherheitskonzept, Mann neben digitalen Antivirus-Schild stehen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-der-personlichen-daten-sicherheitskonzept-mann-neben-digitalen-antivirus-schild-stehen-image416325397.html

Schutz der persönlichen Daten Sicherheitskonzept, Mann neben digitalen Antivirus-Schild stehen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-der-personlichen-daten-sicherheitskonzept-mann-neben-digitalen-antivirus-schild-stehen-image416325397.htmlRF2F59785–Schutz der persönlichen Daten Sicherheitskonzept, Mann neben digitalen Antivirus-Schild stehen

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504319.html

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504319.htmlRMFC3DKY–"Streng personenbezogene Daten" Papier durch einen Schredder.

Cybersecurity Konzept. Mann Switching System zum Schutz personenbezogener Daten auf die höchste Position. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersecurity-konzept-mann-switching-system-zum-schutz-personenbezogener-daten-auf-die-hochste-position-image222634165.html

Cybersecurity Konzept. Mann Switching System zum Schutz personenbezogener Daten auf die höchste Position. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersecurity-konzept-mann-switching-system-zum-schutz-personenbezogener-daten-auf-die-hochste-position-image222634165.htmlRFPX5T45–Cybersecurity Konzept. Mann Switching System zum Schutz personenbezogener Daten auf die höchste Position.

Moderne strukturierte digitale Illustration von abstrakten menschlichen Köpfen und persönlichen Daten Infografiken. Konzept der Sammlung von Informationen über Internetaktivitäten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/moderne-strukturierte-digitale-illustration-von-abstrakten-menschlichen-kopfen-und-personlichen-daten-infografiken-konzept-der-sammlung-von-informationen-uber-internetaktivitaten-image384201560.html

Moderne strukturierte digitale Illustration von abstrakten menschlichen Köpfen und persönlichen Daten Infografiken. Konzept der Sammlung von Informationen über Internetaktivitäten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/moderne-strukturierte-digitale-illustration-von-abstrakten-menschlichen-kopfen-und-personlichen-daten-infografiken-konzept-der-sammlung-von-informationen-uber-internetaktivitaten-image384201560.htmlRF2D91W08–Moderne strukturierte digitale Illustration von abstrakten menschlichen Köpfen und persönlichen Daten Infografiken. Konzept der Sammlung von Informationen über Internetaktivitäten.

Persönliche Datenkonzept. Lila Vintage-Design. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/personliche-datenkonzept-lila-vintage-design-image69986724.html

Persönliche Datenkonzept. Lila Vintage-Design. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/personliche-datenkonzept-lila-vintage-design-image69986724.htmlRFE1T4NT–Persönliche Datenkonzept. Lila Vintage-Design.

Cybersicherheit persönlicher Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-personlicher-daten-image344963211.html

Cybersicherheit persönlicher Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-personlicher-daten-image344963211.htmlRF2B16C2K–Cybersicherheit persönlicher Daten

Ein Hammer, mit dem eine Festplatte (HDD) durch Hämmern zerstört wird. Thema: Datensicherheit personenbezogene Daten, Löschen, Löschen, Technologie, Wut, Frustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-hammer-mit-dem-eine-festplatte-hdd-durch-hammern-zerstort-wird-thema-datensicherheit-personenbezogene-daten-loschen-loschen-technologie-wut-frustration-image371278498.html

Ein Hammer, mit dem eine Festplatte (HDD) durch Hämmern zerstört wird. Thema: Datensicherheit personenbezogene Daten, Löschen, Löschen, Technologie, Wut, Frustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-hammer-mit-dem-eine-festplatte-hdd-durch-hammern-zerstort-wird-thema-datensicherheit-personenbezogene-daten-loschen-loschen-technologie-wut-frustration-image371278498.htmlRM2CG15EA–Ein Hammer, mit dem eine Festplatte (HDD) durch Hämmern zerstört wird. Thema: Datensicherheit personenbezogene Daten, Löschen, Löschen, Technologie, Wut, Frustration

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image371277455.html

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image371277455.htmlRF2CG1453–Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort

Pda (persönlicher Datenassistent) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-pda-personlicher-datenassistent-28182276.html

Pda (persönlicher Datenassistent) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-pda-personlicher-datenassistent-28182276.htmlRMBHRPNT–Pda (persönlicher Datenassistent)

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image547481524.html

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image547481524.htmlRM2PPKX7G–Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-148112777.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-148112777.htmlRFJGY3A1–Persönliche Daten-Schutz-Symbol. Flaches Design.

Persönliche Daten Vermittlung Geschäftskonzept und Kauf und Verkauf von persönlichen Informationen wie eine Hand hält ein Fingerabdruck und eine andere Person mit einem Dollarsymbol als Metapher für eine Identifizierung Sicherheitszugriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-vermittlung-geschaftskonzept-und-kauf-und-verkauf-von-personlichen-informationen-wie-eine-hand-halt-ein-fingerabdruck-und-eine-andere-person-mit-einem-dollarsymbol-als-metapher-fur-eine-identifizierung-sicherheitszugriff-88187804.html

Persönliche Daten Vermittlung Geschäftskonzept und Kauf und Verkauf von persönlichen Informationen wie eine Hand hält ein Fingerabdruck und eine andere Person mit einem Dollarsymbol als Metapher für eine Identifizierung Sicherheitszugriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-vermittlung-geschaftskonzept-und-kauf-und-verkauf-von-personlichen-informationen-wie-eine-hand-halt-ein-fingerabdruck-und-eine-andere-person-mit-einem-dollarsymbol-als-metapher-fur-eine-identifizierung-sicherheitszugriff-88187804.htmlRFF3D8CC–Persönliche Daten Vermittlung Geschäftskonzept und Kauf und Verkauf von persönlichen Informationen wie eine Hand hält ein Fingerabdruck und eine andere Person mit einem Dollarsymbol als Metapher für eine Identifizierung Sicherheitszugriff.

Internet Security Antivirus System. Low Poly polygonalen Radar persönliche Daten Sicherheit. Hacker Attack Detection Vektor illutration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-security-antivirus-system-low-poly-polygonalen-radar-personliche-daten-sicherheit-hacker-attack-detection-vektor-illutration-image235206689.html

Internet Security Antivirus System. Low Poly polygonalen Radar persönliche Daten Sicherheit. Hacker Attack Detection Vektor illutration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-security-antivirus-system-low-poly-polygonalen-radar-personliche-daten-sicherheit-hacker-attack-detection-vektor-illutration-image235206689.htmlRFRJJGEW–Internet Security Antivirus System. Low Poly polygonalen Radar persönliche Daten Sicherheit. Hacker Attack Detection Vektor illutration

Persönliche Daten-Schutz-Symbol Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-116371806.html

Persönliche Daten-Schutz-Symbol Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-116371806.htmlRFGN95BX–Persönliche Daten-Schutz-Symbol

Mann hält Tablet mit PDPA-Gesetz zum Schutz personenbezogener Daten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mann-halt-tablet-mit-pdpa-gesetz-zum-schutz-personenbezogener-daten-image449389516.html

Mann hält Tablet mit PDPA-Gesetz zum Schutz personenbezogener Daten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mann-halt-tablet-mit-pdpa-gesetz-zum-schutz-personenbezogener-daten-image449389516.htmlRF2H33CWG–Mann hält Tablet mit PDPA-Gesetz zum Schutz personenbezogener Daten.

Konzeptionelle Überschrift Schutz personenbezogener Daten. Konzeptioneller Fotoschutz und Identifizierung persönlicher Informationen für Sicherheitssystem Vintage Typewriter Zeichnung mit mehreren Floating Papers. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-uberschrift-schutz-personenbezogener-daten-konzeptioneller-fotoschutz-und-identifizierung-personlicher-informationen-fur-sicherheitssystem-vintage-typewriter-zeichnung-mit-mehreren-floating-papers-image483351062.html

Konzeptionelle Überschrift Schutz personenbezogener Daten. Konzeptioneller Fotoschutz und Identifizierung persönlicher Informationen für Sicherheitssystem Vintage Typewriter Zeichnung mit mehreren Floating Papers. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-uberschrift-schutz-personenbezogener-daten-konzeptioneller-fotoschutz-und-identifizierung-personlicher-informationen-fur-sicherheitssystem-vintage-typewriter-zeichnung-mit-mehreren-floating-papers-image483351062.htmlRF2K2AF5X–Konzeptionelle Überschrift Schutz personenbezogener Daten. Konzeptioneller Fotoschutz und Identifizierung persönlicher Informationen für Sicherheitssystem Vintage Typewriter Zeichnung mit mehreren Floating Papers.

Ein Messaging-Gespräch, das dazu führt, dass persönliche Details offengelegt werden. Identitätsdiebstahl und Diebstahl persönlicher Daten Social-Engineering-Chat-Vektor Illu Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-messaging-gesprach-das-dazu-fuhrt-dass-personliche-details-offengelegt-werden-identitatsdiebstahl-und-diebstahl-personlicher-daten-social-engineering-chat-vektor-illu-image550623619.html

Ein Messaging-Gespräch, das dazu führt, dass persönliche Details offengelegt werden. Identitätsdiebstahl und Diebstahl persönlicher Daten Social-Engineering-Chat-Vektor Illu Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-messaging-gesprach-das-dazu-fuhrt-dass-personliche-details-offengelegt-werden-identitatsdiebstahl-und-diebstahl-personlicher-daten-social-engineering-chat-vektor-illu-image550623619.htmlRF2PYR217–Ein Messaging-Gespräch, das dazu führt, dass persönliche Details offengelegt werden. Identitätsdiebstahl und Diebstahl persönlicher Daten Social-Engineering-Chat-Vektor Illu

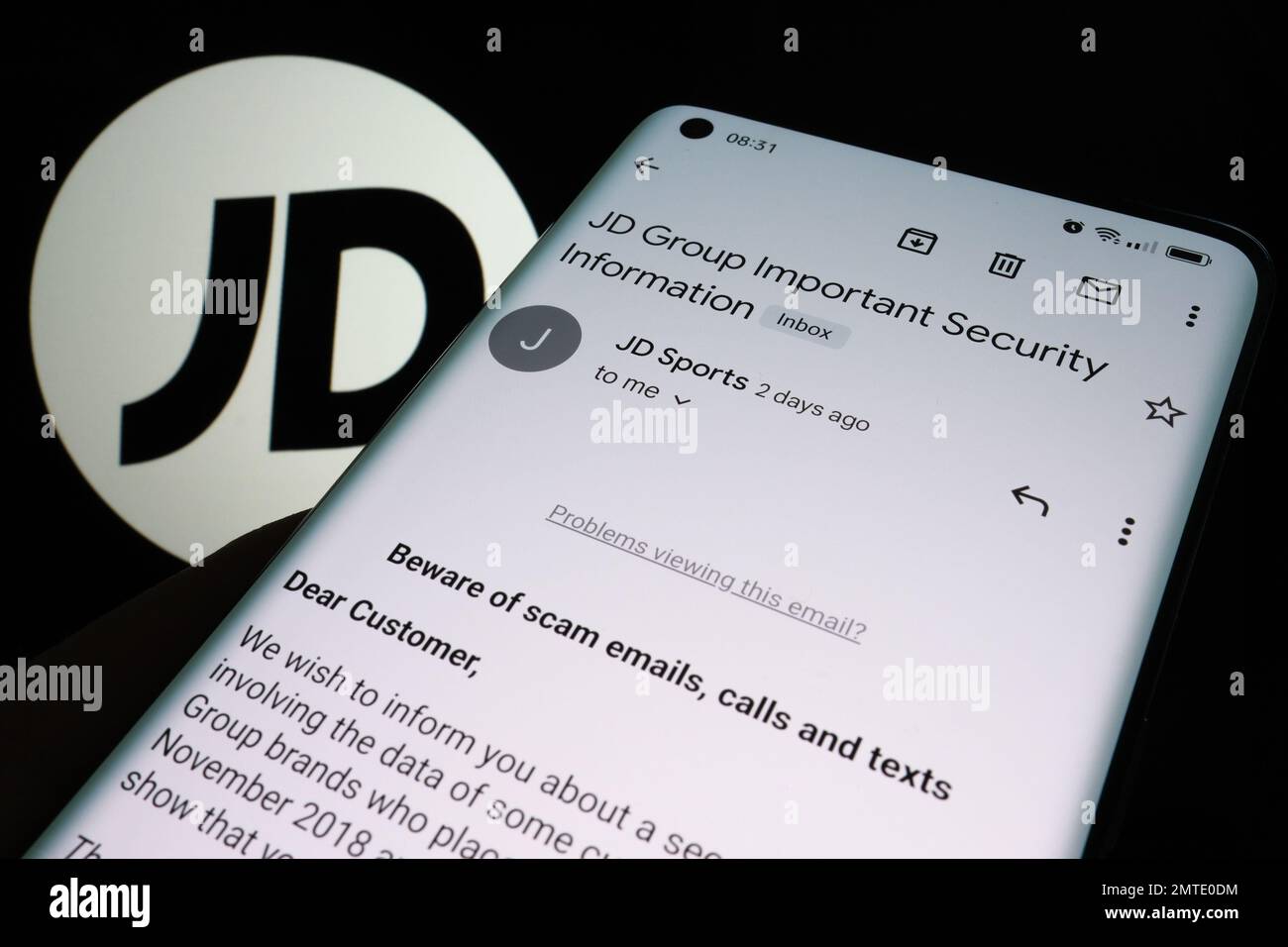

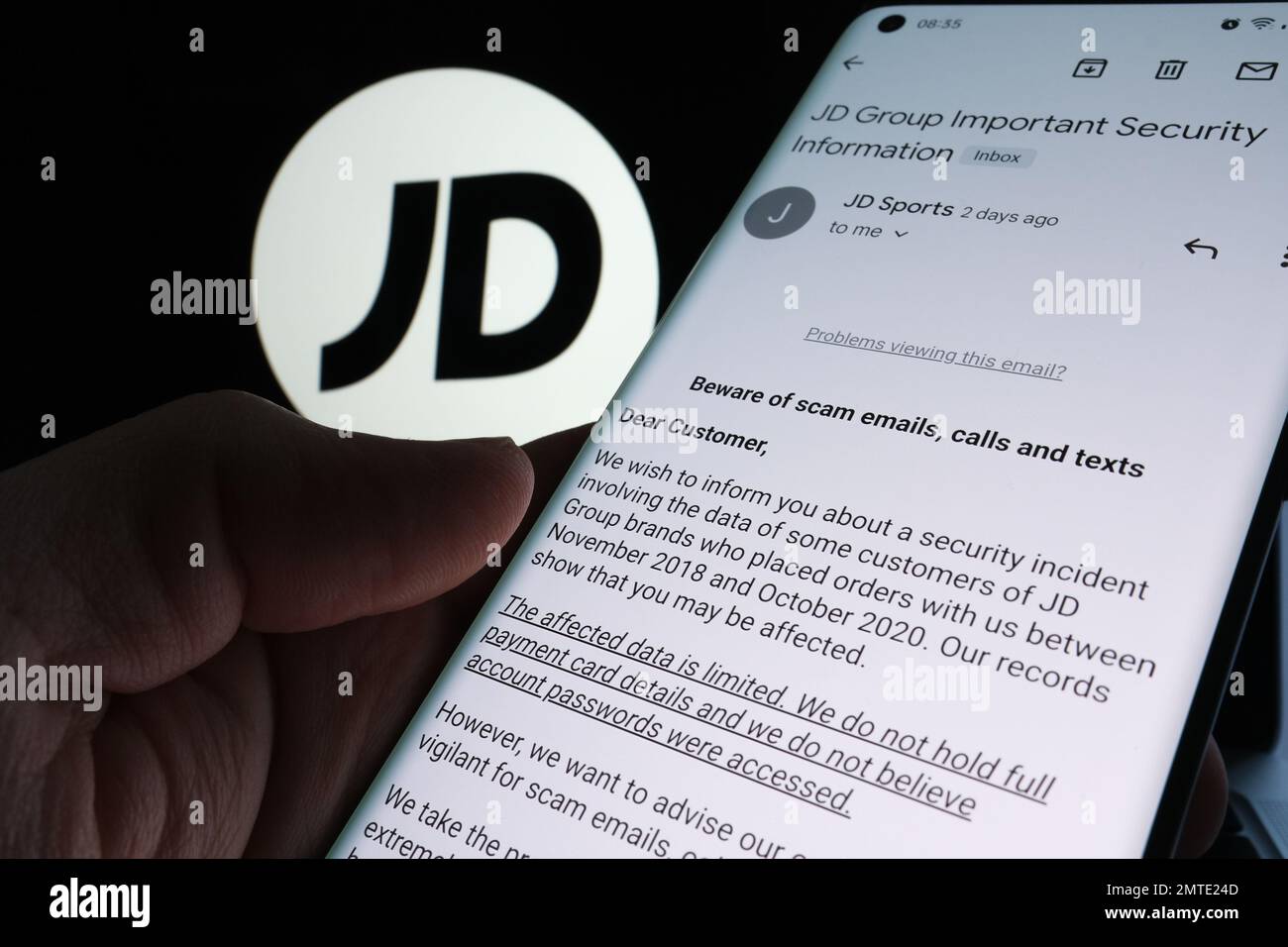

JD Sports E-Mail an den Kunden mit Warnung zu Datenlecks und Sicherheitsproblemen des Unternehmens. Authentische E-Mail. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/jd-sports-e-mail-an-den-kunden-mit-warnung-zu-datenlecks-und-sicherheitsproblemen-des-unternehmens-authentische-e-mail-image514160128.html

JD Sports E-Mail an den Kunden mit Warnung zu Datenlecks und Sicherheitsproblemen des Unternehmens. Authentische E-Mail. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/jd-sports-e-mail-an-den-kunden-mit-warnung-zu-datenlecks-und-sicherheitsproblemen-des-unternehmens-authentische-e-mail-image514160128.htmlRF2MTE0DM–JD Sports E-Mail an den Kunden mit Warnung zu Datenlecks und Sicherheitsproblemen des Unternehmens. Authentische E-Mail.

Cyber-Sicherheit des Netzwerks der angeschlossenen Geräte und Sicherheit der persönlichen Daten, Konzept auf virtuelle Schnittstelle mit Berater Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-sicherheit-des-netzwerks-der-angeschlossenen-gerate-und-sicherheit-der-personlichen-daten-konzept-auf-virtuelle-schnittstelle-mit-berater-124415909.html

Cyber-Sicherheit des Netzwerks der angeschlossenen Geräte und Sicherheit der persönlichen Daten, Konzept auf virtuelle Schnittstelle mit Berater Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-sicherheit-des-netzwerks-der-angeschlossenen-gerate-und-sicherheit-der-personlichen-daten-konzept-auf-virtuelle-schnittstelle-mit-berater-124415909.htmlRFH6BHN9–Cyber-Sicherheit des Netzwerks der angeschlossenen Geräte und Sicherheit der persönlichen Daten, Konzept auf virtuelle Schnittstelle mit Berater

Polygonale lock auf binären Code Hintergrund. Schutz Konzept der digitalen und der Technologie. System die Privatsphäre. Schutz persönlicher Daten. Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/polygonale-lock-auf-binaren-code-hintergrund-schutz-konzept-der-digitalen-und-der-technologie-system-die-privatsphare-schutz-personlicher-daten-vector-illustration-image329586585.html

Polygonale lock auf binären Code Hintergrund. Schutz Konzept der digitalen und der Technologie. System die Privatsphäre. Schutz persönlicher Daten. Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/polygonale-lock-auf-binaren-code-hintergrund-schutz-konzept-der-digitalen-und-der-technologie-system-die-privatsphare-schutz-personlicher-daten-vector-illustration-image329586585.htmlRF2A45Y1D–Polygonale lock auf binären Code Hintergrund. Schutz Konzept der digitalen und der Technologie. System die Privatsphäre. Schutz persönlicher Daten. Vector Illustration

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504030.html

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504030.htmlRMFC3D9J–"Streng personenbezogene Daten" Papier durch einen Schredder.

Bipr - Allgemeine Datenschutzverordnung - neue Rechtsvorschriften Gesetz in der Europäischen Union über die persönlichen Daten Sicherheit. Weißes Blatt Papier mit Stift. Leere spa Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bipr-allgemeine-datenschutzverordnung-neue-rechtsvorschriften-gesetz-in-der-europaischen-union-uber-die-personlichen-daten-sicherheit-weisses-blatt-papier-mit-stift-leere-spa-image242278002.html

Bipr - Allgemeine Datenschutzverordnung - neue Rechtsvorschriften Gesetz in der Europäischen Union über die persönlichen Daten Sicherheit. Weißes Blatt Papier mit Stift. Leere spa Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bipr-allgemeine-datenschutzverordnung-neue-rechtsvorschriften-gesetz-in-der-europaischen-union-uber-die-personlichen-daten-sicherheit-weisses-blatt-papier-mit-stift-leere-spa-image242278002.htmlRFT24M1P–Bipr - Allgemeine Datenschutzverordnung - neue Rechtsvorschriften Gesetz in der Europäischen Union über die persönlichen Daten Sicherheit. Weißes Blatt Papier mit Stift. Leere spa

Banner zum Schutz der Privatsphäre von Smartphones. System sicher. Vertrauliche personenbezogene Daten. Vektor auf isoliertem weißem Hintergrund. EPS 10 Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/banner-zum-schutz-der-privatsphare-von-smartphones-system-sicher-vertrauliche-personenbezogene-daten-vektor-auf-isoliertem-weissem-hintergrund-eps-10-image384094590.html

Banner zum Schutz der Privatsphäre von Smartphones. System sicher. Vertrauliche personenbezogene Daten. Vektor auf isoliertem weißem Hintergrund. EPS 10 Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/banner-zum-schutz-der-privatsphare-von-smartphones-system-sicher-vertrauliche-personenbezogene-daten-vektor-auf-isoliertem-weissem-hintergrund-eps-10-image384094590.htmlRF2D8W0FX–Banner zum Schutz der Privatsphäre von Smartphones. System sicher. Vertrauliche personenbezogene Daten. Vektor auf isoliertem weißem Hintergrund. EPS 10

Schreiben mit Anzeige des Textes Datenschutz. Internetkonzept Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software vier Kollegen Illustration Climbing Mountain Holding Large Arrow. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-mit-anzeige-des-textes-datenschutz-internetkonzept-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-vier-kollegen-illustration-climbing-mountain-holding-large-arrow-image483245272.html

Schreiben mit Anzeige des Textes Datenschutz. Internetkonzept Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software vier Kollegen Illustration Climbing Mountain Holding Large Arrow. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-mit-anzeige-des-textes-datenschutz-internetkonzept-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-vier-kollegen-illustration-climbing-mountain-holding-large-arrow-image483245272.htmlRF2K25M7M–Schreiben mit Anzeige des Textes Datenschutz. Internetkonzept Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software vier Kollegen Illustration Climbing Mountain Holding Large Arrow.

Cybersicherheit persönlicher Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-personlicher-daten-image344963219.html

Cybersicherheit persönlicher Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-personlicher-daten-image344963219.htmlRF2B16C2Y–Cybersicherheit persönlicher Daten

Die Hand eines Mannes hält einen Hammer / Hammer und zerstört eine Festplatte (HDD) durch Hämmern. Thema: Datensicherheit personenbezogene Daten, löschen, löschen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-hand-eines-mannes-halt-einen-hammer-hammer-und-zerstort-eine-festplatte-hdd-durch-hammern-thema-datensicherheit-personenbezogene-daten-loschen-loschen-image371278385.html

Die Hand eines Mannes hält einen Hammer / Hammer und zerstört eine Festplatte (HDD) durch Hämmern. Thema: Datensicherheit personenbezogene Daten, löschen, löschen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-hand-eines-mannes-halt-einen-hammer-hammer-und-zerstort-eine-festplatte-hdd-durch-hammern-thema-datensicherheit-personenbezogene-daten-loschen-loschen-image371278385.htmlRM2CG15A9–Die Hand eines Mannes hält einen Hammer / Hammer und zerstört eine Festplatte (HDD) durch Hämmern. Thema: Datensicherheit personenbezogene Daten, löschen, löschen

Nahaufnahme eines Laptops und eines Fischhakens mit PERSÖNLICHEN TEXTDATEN. Phishing-Angriffskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-eines-laptops-und-eines-fischhakens-mit-personlichen-textdaten-phishing-angriffskonzept-image569976967.html

Nahaufnahme eines Laptops und eines Fischhakens mit PERSÖNLICHEN TEXTDATEN. Phishing-Angriffskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-eines-laptops-und-eines-fischhakens-mit-personlichen-textdaten-phishing-angriffskonzept-image569976967.htmlRF2T38KC7–Nahaufnahme eines Laptops und eines Fischhakens mit PERSÖNLICHEN TEXTDATEN. Phishing-Angriffskonzept

Phishing-E-Mail-Betrug, Persönliche Daten Werden Von Hackern Gestohlen, Die E-Mail Kompromittieren. Online-Datensicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-e-mail-betrug-personliche-daten-werden-von-hackern-gestohlen-die-e-mail-kompromittieren-online-datensicherheit-image381763138.html

Phishing-E-Mail-Betrug, Persönliche Daten Werden Von Hackern Gestohlen, Die E-Mail Kompromittieren. Online-Datensicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-e-mail-betrug-personliche-daten-werden-von-hackern-gestohlen-die-e-mail-kompromittieren-online-datensicherheit-image381763138.htmlRF2D52PNP–Phishing-E-Mail-Betrug, Persönliche Daten Werden Von Hackern Gestohlen, Die E-Mail Kompromittieren. Online-Datensicherheit

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image547481411.html

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image547481411.htmlRM2PPKX3F–Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-148601096.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-148601096.htmlRFJHNA60–Persönliche Daten-Schutz-Symbol. Flaches Design.

Europamarkt Informationen und persönlichen Daten Vermittlung Business Konzept Kauf und Verkauf von europäischen Informationen als eine Hand hält ein Fingerabdruck und eine andere Person mit einem Euro-Symbol als Metapher für eine Identifizierung Sicherheitszugriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-europamarkt-informationen-und-personlichen-daten-vermittlung-business-konzept-kauf-und-verkauf-von-europaischen-informationen-als-eine-hand-halt-ein-fingerabdruck-und-eine-andere-person-mit-einem-euro-symbol-als-metapher-fur-eine-identifizierung-sicherheitszugriff-88187803.html

Europamarkt Informationen und persönlichen Daten Vermittlung Business Konzept Kauf und Verkauf von europäischen Informationen als eine Hand hält ein Fingerabdruck und eine andere Person mit einem Euro-Symbol als Metapher für eine Identifizierung Sicherheitszugriff. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-europamarkt-informationen-und-personlichen-daten-vermittlung-business-konzept-kauf-und-verkauf-von-europaischen-informationen-als-eine-hand-halt-ein-fingerabdruck-und-eine-andere-person-mit-einem-euro-symbol-als-metapher-fur-eine-identifizierung-sicherheitszugriff-88187803.htmlRFF3D8CB–Europamarkt Informationen und persönlichen Daten Vermittlung Business Konzept Kauf und Verkauf von europäischen Informationen als eine Hand hält ein Fingerabdruck und eine andere Person mit einem Euro-Symbol als Metapher für eine Identifizierung Sicherheitszugriff.

Sicherheit und Sicherheit von persönlichen Daten Konzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-und-sicherheit-von-personlichen-daten-konzept-image526859858.html

Sicherheit und Sicherheit von persönlichen Daten Konzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-und-sicherheit-von-personlichen-daten-konzept-image526859858.htmlRF2NH4F3E–Sicherheit und Sicherheit von persönlichen Daten Konzept

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-116200130.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-116200130.htmlRFGN1ACJ–Persönliche Daten-Schutz-Symbol. Flaches Design.

Das PDPA-Gesetz zum Schutz personenbezogener Daten auf dem Bildschirm unterschreiben und gavel. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/das-pdpa-gesetz-zum-schutz-personenbezogener-daten-auf-dem-bildschirm-unterschreiben-und-gavel-image465861515.html

Das PDPA-Gesetz zum Schutz personenbezogener Daten auf dem Bildschirm unterschreiben und gavel. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/das-pdpa-gesetz-zum-schutz-personenbezogener-daten-auf-dem-bildschirm-unterschreiben-und-gavel-image465861515.htmlRF2J1WR37–Das PDPA-Gesetz zum Schutz personenbezogener Daten auf dem Bildschirm unterschreiben und gavel.

Konzeptionelle Darstellung Schutz personenbezogener Daten. Geschäftskonzept Schutz und Identifizierung personenbezogener Daten für Sicherheitssysteme, die sich mit Online-Freunden verbinden und im Internet Bekanntschaften machen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-darstellung-schutz-personenbezogener-daten-geschaftskonzept-schutz-und-identifizierung-personenbezogener-daten-fur-sicherheitssysteme-die-sich-mit-online-freunden-verbinden-und-im-internet-bekanntschaften-machen-image483295364.html

Konzeptionelle Darstellung Schutz personenbezogener Daten. Geschäftskonzept Schutz und Identifizierung personenbezogener Daten für Sicherheitssysteme, die sich mit Online-Freunden verbinden und im Internet Bekanntschaften machen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-darstellung-schutz-personenbezogener-daten-geschaftskonzept-schutz-und-identifizierung-personenbezogener-daten-fur-sicherheitssysteme-die-sich-mit-online-freunden-verbinden-und-im-internet-bekanntschaften-machen-image483295364.htmlRF2K2804M–Konzeptionelle Darstellung Schutz personenbezogener Daten. Geschäftskonzept Schutz und Identifizierung personenbezogener Daten für Sicherheitssysteme, die sich mit Online-Freunden verbinden und im Internet Bekanntschaften machen

Schutz personenbezogener Daten, konzeptionelle Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schutz-personenbezogener-daten-konzeptionelle-darstellung-102519299.html

Schutz personenbezogener Daten, konzeptionelle Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schutz-personenbezogener-daten-konzeptionelle-darstellung-102519299.htmlRFFXP4BF–Schutz personenbezogener Daten, konzeptionelle Darstellung.

JD Sports E-Mail an den Kunden mit Warnung zu Datenlecks und Sicherheitsproblemen des Unternehmens. Authentische E-Mail. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/jd-sports-e-mail-an-den-kunden-mit-warnung-zu-datenlecks-und-sicherheitsproblemen-des-unternehmens-authentische-e-mail-image514161437.html

JD Sports E-Mail an den Kunden mit Warnung zu Datenlecks und Sicherheitsproblemen des Unternehmens. Authentische E-Mail. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/jd-sports-e-mail-an-den-kunden-mit-warnung-zu-datenlecks-und-sicherheitsproblemen-des-unternehmens-authentische-e-mail-image514161437.htmlRF2MTE24D–JD Sports E-Mail an den Kunden mit Warnung zu Datenlecks und Sicherheitsproblemen des Unternehmens. Authentische E-Mail.

Isolierte Abbildung eines roten Vorhängeschlosses mit Logo unsicher. Cybersicherheit, Schutz personenbezogener Daten im Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/isolierte-abbildung-eines-roten-vorhangeschlosses-mit-logo-unsicher-cybersicherheit-schutz-personenbezogener-daten-im-internet-image611252717.html

Isolierte Abbildung eines roten Vorhängeschlosses mit Logo unsicher. Cybersicherheit, Schutz personenbezogener Daten im Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/isolierte-abbildung-eines-roten-vorhangeschlosses-mit-logo-unsicher-cybersicherheit-schutz-personenbezogener-daten-im-internet-image611252717.htmlRF2XECY25–Isolierte Abbildung eines roten Vorhängeschlosses mit Logo unsicher. Cybersicherheit, Schutz personenbezogener Daten im Internet

Cyber Security system Konzept. Schutz personenbezogener Daten. Schloss geschlossen. Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-security-system-konzept-schutz-personenbezogener-daten-schloss-geschlossen-vector-illustration-172885051.html

Cyber Security system Konzept. Schutz personenbezogener Daten. Schloss geschlossen. Vector Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-security-system-konzept-schutz-personenbezogener-daten-schloss-geschlossen-vector-illustration-172885051.htmlRFM17GJ3–Cyber Security system Konzept. Schutz personenbezogener Daten. Schloss geschlossen. Vector Illustration

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504059.html

"Streng personenbezogene Daten" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-streng-personenbezogene-daten-papier-durch-einen-schredder-93504059.htmlRMFC3DAK–"Streng personenbezogene Daten" Papier durch einen Schredder.

Symbole für Schildmarkierung. Sicherheit, garantiert, Schutz der persönlichen Daten Konzept. 3D Vektor isoliertes Illustrationsdesign. Cartoon Pastell Minimal s Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbole-fur-schildmarkierung-sicherheit-garantiert-schutz-der-personlichen-daten-konzept-3d-vektor-isoliertes-illustrationsdesign-cartoon-pastell-minimal-s-image485482242.html

Symbole für Schildmarkierung. Sicherheit, garantiert, Schutz der persönlichen Daten Konzept. 3D Vektor isoliertes Illustrationsdesign. Cartoon Pastell Minimal s Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbole-fur-schildmarkierung-sicherheit-garantiert-schutz-der-personlichen-daten-konzept-3d-vektor-isoliertes-illustrationsdesign-cartoon-pastell-minimal-s-image485482242.htmlRF2K5RHFE–Symbole für Schildmarkierung. Sicherheit, garantiert, Schutz der persönlichen Daten Konzept. 3D Vektor isoliertes Illustrationsdesign. Cartoon Pastell Minimal s

Schutz der persönlichen Daten Technologie Vektor Illustration. UX, UI Onboarding mobile App Seite Bildschirm mit Linie Datenbankanalyse gesetzt, Strukturierung Benachrichtigung zum Schutz vertraulicher Informationen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-der-personlichen-daten-technologie-vektor-illustration-ux-ui-onboarding-mobile-app-seite-bildschirm-mit-linie-datenbankanalyse-gesetzt-strukturierung-benachrichtigung-zum-schutz-vertraulicher-informationen-image389512048.html

Schutz der persönlichen Daten Technologie Vektor Illustration. UX, UI Onboarding mobile App Seite Bildschirm mit Linie Datenbankanalyse gesetzt, Strukturierung Benachrichtigung zum Schutz vertraulicher Informationen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-der-personlichen-daten-technologie-vektor-illustration-ux-ui-onboarding-mobile-app-seite-bildschirm-mit-linie-datenbankanalyse-gesetzt-strukturierung-benachrichtigung-zum-schutz-vertraulicher-informationen-image389512048.htmlRF2DHKPGG–Schutz der persönlichen Daten Technologie Vektor Illustration. UX, UI Onboarding mobile App Seite Bildschirm mit Linie Datenbankanalyse gesetzt, Strukturierung Benachrichtigung zum Schutz vertraulicher Informationen

Handschriftlicher Text Kontozugriff. Wort für das volle Privileg für die Besitzer, ihre persönlichen Daten zu verwalten Partner chatten und entwickeln neue wunderbare Ideen zur Verbesserung ihrer Fähigkeiten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftlicher-text-kontozugriff-wort-fur-das-volle-privileg-fur-die-besitzer-ihre-personlichen-daten-zu-verwalten-partner-chatten-und-entwickeln-neue-wunderbare-ideen-zur-verbesserung-ihrer-fahigkeiten-image483287211.html

Handschriftlicher Text Kontozugriff. Wort für das volle Privileg für die Besitzer, ihre persönlichen Daten zu verwalten Partner chatten und entwickeln neue wunderbare Ideen zur Verbesserung ihrer Fähigkeiten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftlicher-text-kontozugriff-wort-fur-das-volle-privileg-fur-die-besitzer-ihre-personlichen-daten-zu-verwalten-partner-chatten-und-entwickeln-neue-wunderbare-ideen-zur-verbesserung-ihrer-fahigkeiten-image483287211.htmlRF2K27HNF–Handschriftlicher Text Kontozugriff. Wort für das volle Privileg für die Besitzer, ihre persönlichen Daten zu verwalten Partner chatten und entwickeln neue wunderbare Ideen zur Verbesserung ihrer Fähigkeiten.

Alte Kreidetafel, Schriftzug "PERSOENLICHE DATEN", Deutsch für "Personenbezogene Daten" Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/alte-kreidetafel-schriftzug-persoenliche-daten-deutsch-fur-personenbezogene-daten-image62190153.html

Alte Kreidetafel, Schriftzug "PERSOENLICHE DATEN", Deutsch für "Personenbezogene Daten" Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/alte-kreidetafel-schriftzug-persoenliche-daten-deutsch-fur-personenbezogene-daten-image62190153.htmlRMDH504W–Alte Kreidetafel, Schriftzug "PERSOENLICHE DATEN", Deutsch für "Personenbezogene Daten"

GALATI, Rumänien - 10. APRIL 2018: Facebook Datensicherheit und Datenschutz. Data encription Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/galati-rumanien-10-april-2018-facebook-datensicherheit-und-datenschutz-data-encription-konzept-image179193527.html

GALATI, Rumänien - 10. APRIL 2018: Facebook Datensicherheit und Datenschutz. Data encription Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/galati-rumanien-10-april-2018-facebook-datensicherheit-und-datenschutz-data-encription-konzept-image179193527.htmlRFMBEY4R–GALATI, Rumänien - 10. APRIL 2018: Facebook Datensicherheit und Datenschutz. Data encription Konzept

Schutz personenbezogener Daten LITERATUR MIT WORD FLIESEN RE SICHERHEIT BETRUG VERBRECHER etc. UK Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-literatur-mit-word-fliesen-re-sicherheit-betrug-verbrecher-etc-uk-image235208657.html

Schutz personenbezogener Daten LITERATUR MIT WORD FLIESEN RE SICHERHEIT BETRUG VERBRECHER etc. UK Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-literatur-mit-word-fliesen-re-sicherheit-betrug-verbrecher-etc-uk-image235208657.htmlRFRJJK15–Schutz personenbezogener Daten LITERATUR MIT WORD FLIESEN RE SICHERHEIT BETRUG VERBRECHER etc. UK

Cookie-Richtlinie Informationsnachricht, Cookies verwalten. Website fragt den Benutzer um Erlaubnis für die Verwendung personenbezogener Daten. Alle akzeptieren, alle ablehnen oder anpassen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cookie-richtlinie-informationsnachricht-cookies-verwalten-website-fragt-den-benutzer-um-erlaubnis-fur-die-verwendung-personenbezogener-daten-alle-akzeptieren-alle-ablehnen-oder-anpassen-image461616939.html

Cookie-Richtlinie Informationsnachricht, Cookies verwalten. Website fragt den Benutzer um Erlaubnis für die Verwendung personenbezogener Daten. Alle akzeptieren, alle ablehnen oder anpassen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cookie-richtlinie-informationsnachricht-cookies-verwalten-website-fragt-den-benutzer-um-erlaubnis-fur-die-verwendung-personenbezogener-daten-alle-akzeptieren-alle-ablehnen-oder-anpassen-image461616939.htmlRF2HR0D37–Cookie-Richtlinie Informationsnachricht, Cookies verwalten. Website fragt den Benutzer um Erlaubnis für die Verwendung personenbezogener Daten. Alle akzeptieren, alle ablehnen oder anpassen

Check-in-Schalter-Mann zeigt prasport, persönliche Daten entfernt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/check-in-schalter-mann-zeigt-prasport-personliche-daten-entfernt-image460805617.html

Check-in-Schalter-Mann zeigt prasport, persönliche Daten entfernt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/check-in-schalter-mann-zeigt-prasport-personliche-daten-entfernt-image460805617.htmlRM2HNKE7D–Check-in-Schalter-Mann zeigt prasport, persönliche Daten entfernt

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-148600916.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-148600916.htmlRFJHN9YG–Persönliche Daten-Schutz-Symbol. Flaches Design.

Verkauf von privaten Informationen und Social Media die personenbezogenen Daten Konzept wie ein Finger halten einen Fingerabdruck mit einem Preis als ein Internet Geschäft. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verkauf-von-privaten-informationen-und-social-media-die-personenbezogenen-daten-konzept-wie-ein-finger-halten-einen-fingerabdruck-mit-einem-preis-als-ein-internet-geschaft-image221284423.html

Verkauf von privaten Informationen und Social Media die personenbezogenen Daten Konzept wie ein Finger halten einen Fingerabdruck mit einem Preis als ein Internet Geschäft. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verkauf-von-privaten-informationen-und-social-media-die-personenbezogenen-daten-konzept-wie-ein-finger-halten-einen-fingerabdruck-mit-einem-preis-als-ein-internet-geschaft-image221284423.htmlRFPT0AF3–Verkauf von privaten Informationen und Social Media die personenbezogenen Daten Konzept wie ein Finger halten einen Fingerabdruck mit einem Preis als ein Internet Geschäft.

Persönliche Daten Wert Konzept auf blauem Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-wert-konzept-auf-blauem-hintergrund-77379509.html

Persönliche Daten Wert Konzept auf blauem Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-wert-konzept-auf-blauem-hintergrund-77379509.htmlRFEDTX9W–Persönliche Daten Wert Konzept auf blauem Hintergrund

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-116264331.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-116264331.htmlRFGN489F–Persönliche Daten-Schutz-Symbol. Flaches Design.

Zerfetztes Dokument mit Data Protection Act gedruckt in rot Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zerfetztes-dokument-mit-data-protection-act-gedruckt-in-rot-23366239.html

Zerfetztes Dokument mit Data Protection Act gedruckt in rot Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zerfetztes-dokument-mit-data-protection-act-gedruckt-in-rot-23366239.htmlRFBA0BTF–Zerfetztes Dokument mit Data Protection Act gedruckt in rot

Handschriftlicher Text Data ProtectionProtect IP-Adressen und persönliche Daten von schädlicher Software. Word für Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftlicher-text-data-protectionprotect-ip-adressen-und-personliche-daten-von-schadlicher-software-word-fur-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-image548227706.html

Handschriftlicher Text Data ProtectionProtect IP-Adressen und persönliche Daten von schädlicher Software. Word für Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftlicher-text-data-protectionprotect-ip-adressen-und-personliche-daten-von-schadlicher-software-word-fur-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-image548227706.htmlRF2PRWX0X–Handschriftlicher Text Data ProtectionProtect IP-Adressen und persönliche Daten von schädlicher Software. Word für Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software

Persönliche Gesundheit Daten Konzept auf einem virtuellen Bildschirm mit Symbolen über Herzfrequenz, Blutdruck, Körpertemperatur und Statistiken und einem Arzt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-gesundheit-daten-konzept-auf-einem-virtuellen-bildschirm-mit-symbolen-uber-herzfrequenz-blutdruck-korpertemperatur-und-statistiken-und-einem-arzt-130654029.html

Persönliche Gesundheit Daten Konzept auf einem virtuellen Bildschirm mit Symbolen über Herzfrequenz, Blutdruck, Körpertemperatur und Statistiken und einem Arzt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-gesundheit-daten-konzept-auf-einem-virtuellen-bildschirm-mit-symbolen-uber-herzfrequenz-blutdruck-korpertemperatur-und-statistiken-und-einem-arzt-130654029.htmlRFHGFPF9–Persönliche Gesundheit Daten Konzept auf einem virtuellen Bildschirm mit Symbolen über Herzfrequenz, Blutdruck, Körpertemperatur und Statistiken und einem Arzt

Kabelgebundene Frau personenbezogene Daten im Internet hochladen. Futuristische 3d Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-kabelgebundene-frau-personenbezogene-daten-im-internet-hochladen-futuristische-3d-illustration-51925640.html

Kabelgebundene Frau personenbezogene Daten im Internet hochladen. Futuristische 3d Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-kabelgebundene-frau-personenbezogene-daten-im-internet-hochladen-futuristische-3d-illustration-51925640.htmlRFD0DBK4–Kabelgebundene Frau personenbezogene Daten im Internet hochladen. Futuristische 3d Illustration.

Paare in Jeansshirts, die auf dem Sofa sitzen und ihren Laptop benutzen. Sicherheit und Sicherheit personenbezogener Daten im Internet. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/paare-in-jeansshirts-die-auf-dem-sofa-sitzen-und-ihren-laptop-benutzen-sicherheit-und-sicherheit-personenbezogener-daten-im-internet-image575244044.html

Paare in Jeansshirts, die auf dem Sofa sitzen und ihren Laptop benutzen. Sicherheit und Sicherheit personenbezogener Daten im Internet. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/paare-in-jeansshirts-die-auf-dem-sofa-sitzen-und-ihren-laptop-benutzen-sicherheit-und-sicherheit-personenbezogener-daten-im-internet-image575244044.htmlRF2TBTHJ4–Paare in Jeansshirts, die auf dem Sofa sitzen und ihren Laptop benutzen. Sicherheit und Sicherheit personenbezogener Daten im Internet.

Sicherheitskarte oder persönliche Datenkarte mit Symbol für Schloss-Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheitskarte-oder-personliche-datenkarte-mit-symbol-fur-schloss-illustration-image433507364.html

Sicherheitskarte oder persönliche Datenkarte mit Symbol für Schloss-Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheitskarte-oder-personliche-datenkarte-mit-symbol-fur-schloss-illustration-image433507364.htmlRF2G57Y1T–Sicherheitskarte oder persönliche Datenkarte mit Symbol für Schloss-Illustration

Schutz aller persönlichen Daten auf Ihrem Computer. Cyber Security Concept Banner mit Laptop und Sicherheitselementen, Datenverschlüsselung, Verifizierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-aller-personlichen-daten-auf-ihrem-computer-cyber-security-concept-banner-mit-laptop-und-sicherheitselementen-datenverschlusselung-verifizierung-image426262324.html

Schutz aller persönlichen Daten auf Ihrem Computer. Cyber Security Concept Banner mit Laptop und Sicherheitselementen, Datenverschlüsselung, Verifizierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-aller-personlichen-daten-auf-ihrem-computer-cyber-security-concept-banner-mit-laptop-und-sicherheitselementen-datenverschlusselung-verifizierung-image426262324.htmlRF2FNDWXC–Schutz aller persönlichen Daten auf Ihrem Computer. Cyber Security Concept Banner mit Laptop und Sicherheitselementen, Datenverschlüsselung, Verifizierung

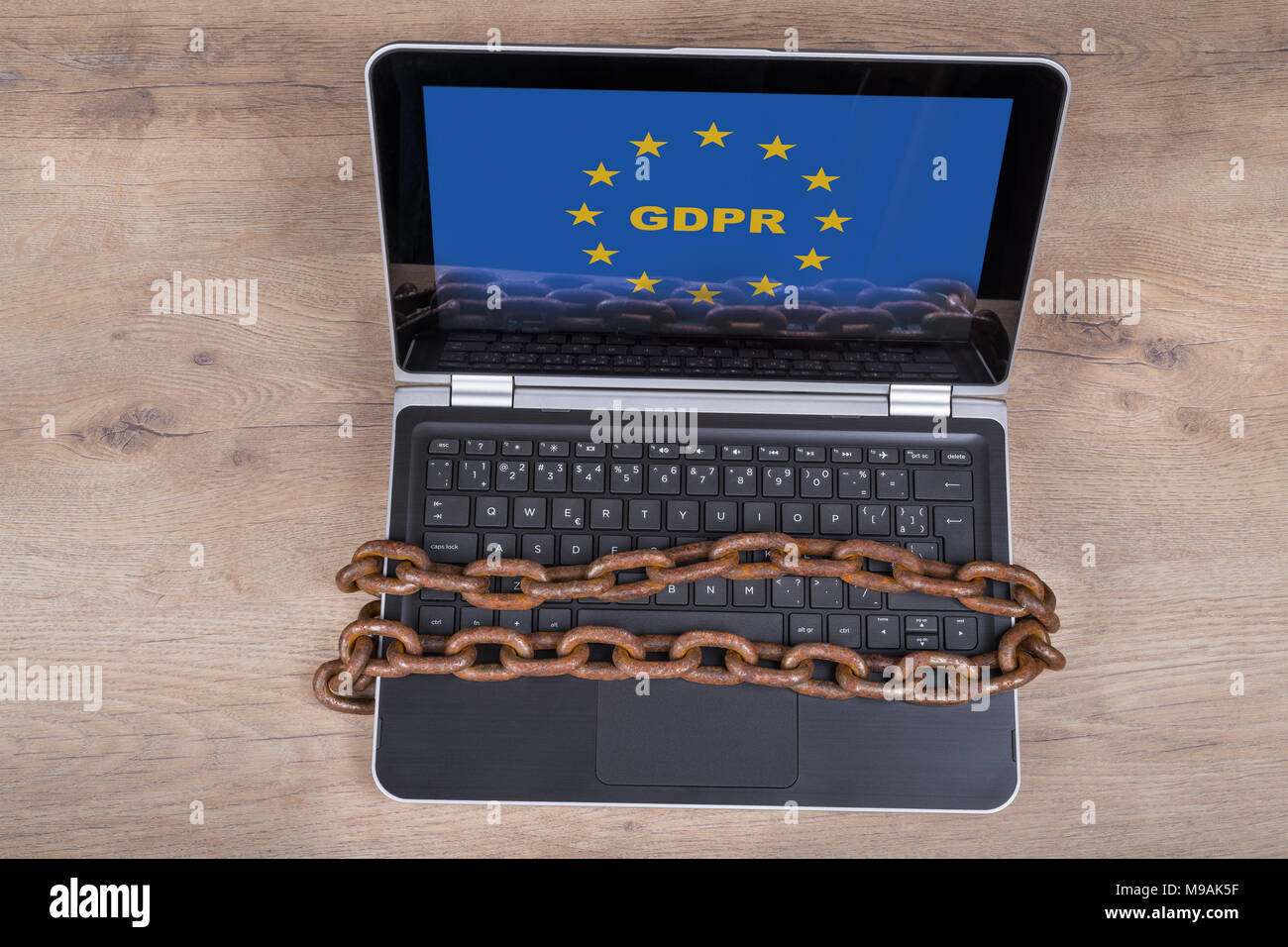

Laptop mit bipr Buchstaben in EU-Sterne auf Holz Hintergrund. Tastatur, die von alten rostigen Ketten gesichert. Schutz persönlicher Daten, Digitalisierung und Bürokratie. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/laptop-mit-bipr-buchstaben-in-eu-sterne-auf-holz-hintergrund-tastatur-die-von-alten-rostigen-ketten-gesichert-schutz-personlicher-daten-digitalisierung-und-burokratie-image177870155.html

Laptop mit bipr Buchstaben in EU-Sterne auf Holz Hintergrund. Tastatur, die von alten rostigen Ketten gesichert. Schutz persönlicher Daten, Digitalisierung und Bürokratie. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/laptop-mit-bipr-buchstaben-in-eu-sterne-auf-holz-hintergrund-tastatur-die-von-alten-rostigen-ketten-gesichert-schutz-personlicher-daten-digitalisierung-und-burokratie-image177870155.htmlRFM9AK5F–Laptop mit bipr Buchstaben in EU-Sterne auf Holz Hintergrund. Tastatur, die von alten rostigen Ketten gesichert. Schutz persönlicher Daten, Digitalisierung und Bürokratie.

Liniensymbol für persönliche Daten, Umrisssymbol, Vektordarstellung, Konzeptzeichen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/liniensymbol-fur-personliche-daten-umrisssymbol-vektordarstellung-konzeptzeichen-image478495001.html

Liniensymbol für persönliche Daten, Umrisssymbol, Vektordarstellung, Konzeptzeichen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/liniensymbol-fur-personliche-daten-umrisssymbol-vektordarstellung-konzeptzeichen-image478495001.htmlRF2JPD975–Liniensymbol für persönliche Daten, Umrisssymbol, Vektordarstellung, Konzeptzeichen

Datensicherheit für Handschrift. Geschäftsausstellung schützte wichtige persönliche Daten vor unbefugtem Zugriff Illustration von Pole Megaphone mit Sun Raises Ankündigungen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datensicherheit-fur-handschrift-geschaftsausstellung-schutzte-wichtige-personliche-daten-vor-unbefugtem-zugriff-illustration-von-pole-megaphone-mit-sun-raises-ankundigungen-image483291205.html

Datensicherheit für Handschrift. Geschäftsausstellung schützte wichtige persönliche Daten vor unbefugtem Zugriff Illustration von Pole Megaphone mit Sun Raises Ankündigungen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datensicherheit-fur-handschrift-geschaftsausstellung-schutzte-wichtige-personliche-daten-vor-unbefugtem-zugriff-illustration-von-pole-megaphone-mit-sun-raises-ankundigungen-image483291205.htmlRF2K27PT5–Datensicherheit für Handschrift. Geschäftsausstellung schützte wichtige persönliche Daten vor unbefugtem Zugriff Illustration von Pole Megaphone mit Sun Raises Ankündigungen.

Schutz personenbezogener Daten, Sicherheit und Web-Schutz. Abstrakte Darstellung Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schutz-personenbezogener-daten-sicherheit-und-web-schutz-abstrakte-darstellung-konzept-135577609.html

Schutz personenbezogener Daten, Sicherheit und Web-Schutz. Abstrakte Darstellung Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schutz-personenbezogener-daten-sicherheit-und-web-schutz-abstrakte-darstellung-konzept-135577609.htmlRFHTG2HD–Schutz personenbezogener Daten, Sicherheit und Web-Schutz. Abstrakte Darstellung Konzept.

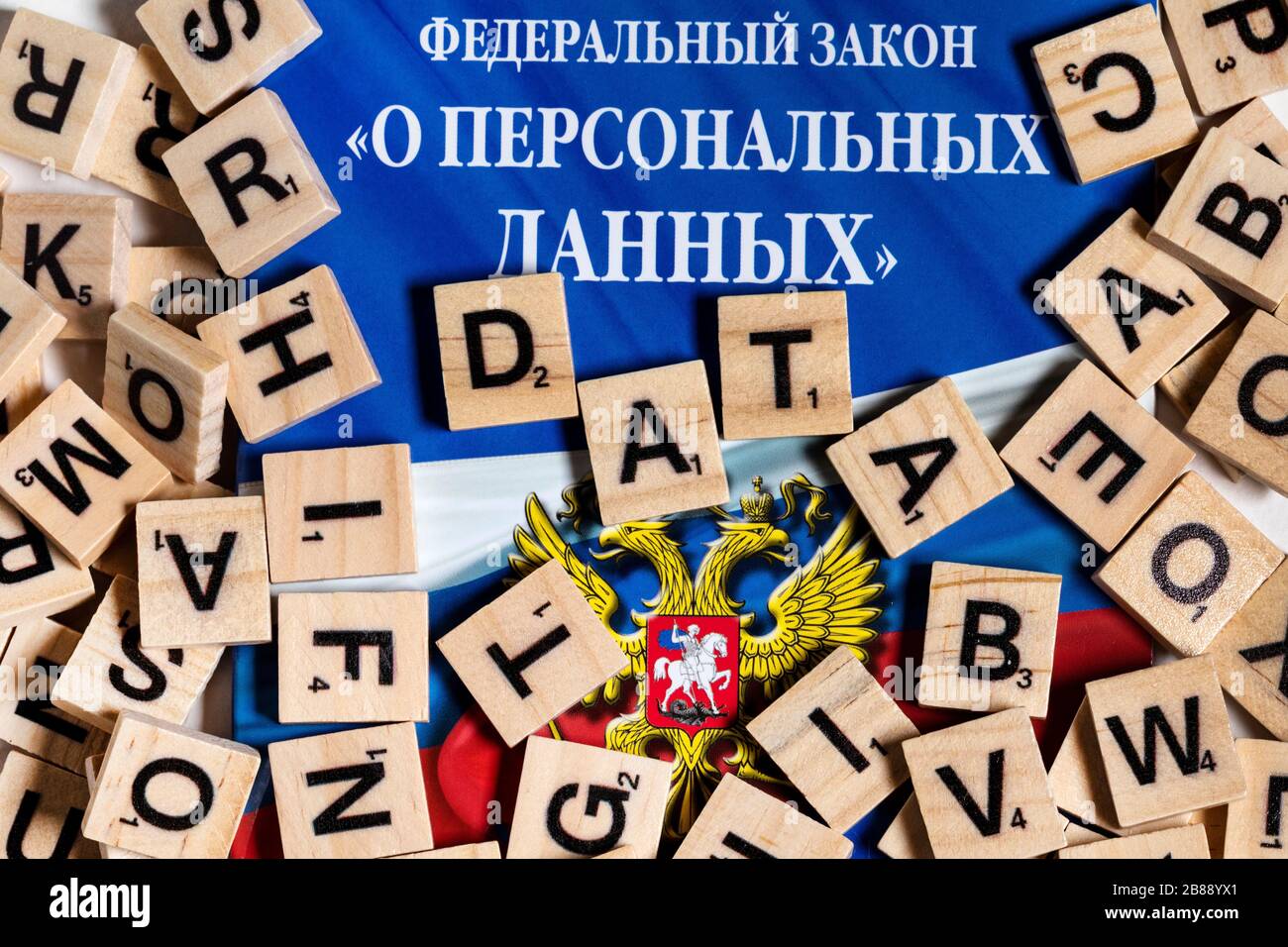

Das russische Bundesgesetz über personenbezogene Daten (Nr. 152-FZ) auf dem Hintergrund englischer Buchstaben Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/das-russische-bundesgesetz-uber-personenbezogene-daten-nr-152-fz-auf-dem-hintergrund-englischer-buchstaben-image349322121.html

Das russische Bundesgesetz über personenbezogene Daten (Nr. 152-FZ) auf dem Hintergrund englischer Buchstaben Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/das-russische-bundesgesetz-uber-personenbezogene-daten-nr-152-fz-auf-dem-hintergrund-englischer-buchstaben-image349322121.htmlRM2B88YX1–Das russische Bundesgesetz über personenbezogene Daten (Nr. 152-FZ) auf dem Hintergrund englischer Buchstaben

Satz einfacher Symbole für ein Thema Passwort, Autorisierung, Schutz, persönliche Daten, Vektor, Fertig. Schwarzer Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/satz-einfacher-symbole-fur-ein-thema-passwort-autorisierung-schutz-personliche-daten-vektor-fertig-schwarzer-hintergrund-image522885250.html

Satz einfacher Symbole für ein Thema Passwort, Autorisierung, Schutz, persönliche Daten, Vektor, Fertig. Schwarzer Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/satz-einfacher-symbole-fur-ein-thema-passwort-autorisierung-schutz-personliche-daten-vektor-fertig-schwarzer-hintergrund-image522885250.htmlRF2NAKDD6–Satz einfacher Symbole für ein Thema Passwort, Autorisierung, Schutz, persönliche Daten, Vektor, Fertig. Schwarzer Hintergrund

Online-Datenschutz, Abfangen von Daten als Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-online-datenschutz-abfangen-von-daten-als-konzept-91301097.html

Online-Datenschutz, Abfangen von Daten als Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-online-datenschutz-abfangen-von-daten-als-konzept-91301097.htmlRFF8F3DD–Online-Datenschutz, Abfangen von Daten als Konzept

Textzeichen mit Data ProtectionProtect IP-Adressen und persönlichen Daten von schädlicher Software. Wortschatz zum Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textzeichen-mit-data-protectionprotect-ip-adressen-und-personlichen-daten-von-schadlicher-software-wortschatz-zum-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-image547413619.html

Textzeichen mit Data ProtectionProtect IP-Adressen und persönlichen Daten von schädlicher Software. Wortschatz zum Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textzeichen-mit-data-protectionprotect-ip-adressen-und-personlichen-daten-von-schadlicher-software-wortschatz-zum-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-image547413619.htmlRM2PPGRJB–Textzeichen mit Data ProtectionProtect IP-Adressen und persönlichen Daten von schädlicher Software. Wortschatz zum Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software

Personenschutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personenschutz-symbol-flaches-design-143193713.html

Personenschutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personenschutz-symbol-flaches-design-143193713.htmlRFJ8Y115–Personenschutz-Symbol. Flaches Design.

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image370264871.html

Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-ist-auf-der-suche-nach-der-verschlusselung-von-personlichen-daten-und-passwort-image370264871.htmlRF2CEB0HB–Hacker ist auf der Suche nach der Verschlüsselung von persönlichen Daten und Passwort

Vektor eines Geschäftsmannes mit Trichter Umwandlung von persönlichen Daten Informationen In Geld Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektor-eines-geschaftsmannes-mit-trichter-umwandlung-von-personlichen-daten-informationen-in-geld-image376976010.html

Vektor eines Geschäftsmannes mit Trichter Umwandlung von persönlichen Daten Informationen In Geld Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektor-eines-geschaftsmannes-mit-trichter-umwandlung-von-personlichen-daten-informationen-in-geld-image376976010.htmlRF2CW8MMX–Vektor eines Geschäftsmannes mit Trichter Umwandlung von persönlichen Daten Informationen In Geld

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-116287503.html

Persönliche Daten-Schutz-Symbol. Flaches Design. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-personliche-daten-schutz-symbol-flaches-design-116287503.htmlRFGN59W3–Persönliche Daten-Schutz-Symbol. Flaches Design.

Die Vertraulichkeit der persönlichen Daten mit grünen Vorhängeschlosssymbol auf digitalen Hintergrund abstrakte Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-vertraulichkeit-der-personlichen-daten-mit-grunen-vorhangeschlosssymbol-auf-digitalen-hintergrund-abstrakte-konzept-image188761819.html

Die Vertraulichkeit der persönlichen Daten mit grünen Vorhängeschlosssymbol auf digitalen Hintergrund abstrakte Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-vertraulichkeit-der-personlichen-daten-mit-grunen-vorhangeschlosssymbol-auf-digitalen-hintergrund-abstrakte-konzept-image188761819.htmlRFMY2RHF–Die Vertraulichkeit der persönlichen Daten mit grünen Vorhängeschlosssymbol auf digitalen Hintergrund abstrakte Konzept

Konzeptionelle Beschriftung Data ProtectionProtect IP-Adressen und persönliche Daten von schädlicher Software. Geschäftskonzept Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-beschriftung-data-protectionprotect-ip-adressen-und-personliche-daten-von-schadlicher-software-geschaftskonzept-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-image548179300.html

Konzeptionelle Beschriftung Data ProtectionProtect IP-Adressen und persönliche Daten von schädlicher Software. Geschäftskonzept Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-beschriftung-data-protectionprotect-ip-adressen-und-personliche-daten-von-schadlicher-software-geschaftskonzept-schutz-von-ip-adressen-und-personlichen-daten-vor-schadlicher-software-image548179300.htmlRF2PRRM84–Konzeptionelle Beschriftung Data ProtectionProtect IP-Adressen und persönliche Daten von schädlicher Software. Geschäftskonzept Schutz von IP-Adressen und persönlichen Daten vor schädlicher Software