Schnellfilter:

Information theft Stockfotos & Bilder

Konzept der Datendiebstahl mit Kapuzen Dieb Diebstahl Computerdaten auf Festplatte gespeichert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-konzept-der-datendiebstahl-mit-kapuzen-dieb-diebstahl-computerdaten-auf-festplatte-gespeichert-27096195.html

Konzept der Datendiebstahl mit Kapuzen Dieb Diebstahl Computerdaten auf Festplatte gespeichert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-konzept-der-datendiebstahl-mit-kapuzen-dieb-diebstahl-computerdaten-auf-festplatte-gespeichert-27096195.htmlRFBG29D7–Konzept der Datendiebstahl mit Kapuzen Dieb Diebstahl Computerdaten auf Festplatte gespeichert

Datendiebstahl durch Lupe. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datendiebstahl-durch-lupe-73046720.html

Datendiebstahl durch Lupe. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datendiebstahl-durch-lupe-73046720.htmlRFE6RFRC–Datendiebstahl durch Lupe.

Digitales Datenschutzrisiko und Cybersicherheit als Datenschutzverletzung und Diebstahl privater persönlicher Daten als technologisches Sicherheitskonzept als Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitales-datenschutzrisiko-und-cybersicherheit-als-datenschutzverletzung-und-diebstahl-privater-personlicher-daten-als-technologisches-sicherheitskonzept-als-computer-image567233708.html

Digitales Datenschutzrisiko und Cybersicherheit als Datenschutzverletzung und Diebstahl privater persönlicher Daten als technologisches Sicherheitskonzept als Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitales-datenschutzrisiko-und-cybersicherheit-als-datenschutzverletzung-und-diebstahl-privater-personlicher-daten-als-technologisches-sicherheitskonzept-als-computer-image567233708.htmlRF2RXRMAM–Digitales Datenschutzrisiko und Cybersicherheit als Datenschutzverletzung und Diebstahl privater persönlicher Daten als technologisches Sicherheitskonzept als Computer

England, London, Hammersmith, Warnschild Parkplatz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-england-london-hammersmith-warnschild-parkplatz-17983100.html

England, London, Hammersmith, Warnschild Parkplatz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-england-london-hammersmith-warnschild-parkplatz-17983100.htmlRMB175HG–England, London, Hammersmith, Warnschild Parkplatz

Diebstahl von Anmeldeinformationen und Kennwort vom Computer, Identitätsdiebstahl und Vektorgrafik für Cyberkriminalität Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diebstahl-von-anmeldeinformationen-und-kennwort-vom-computer-identitatsdiebstahl-und-vektorgrafik-fur-cyberkriminalitat-image469953687.html

Diebstahl von Anmeldeinformationen und Kennwort vom Computer, Identitätsdiebstahl und Vektorgrafik für Cyberkriminalität Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diebstahl-von-anmeldeinformationen-und-kennwort-vom-computer-identitatsdiebstahl-und-vektorgrafik-fur-cyberkriminalitat-image469953687.htmlRF2J8G6M7–Diebstahl von Anmeldeinformationen und Kennwort vom Computer, Identitätsdiebstahl und Vektorgrafik für Cyberkriminalität

Hacking Bankinformationen. Diebstahl von Geld aus dem Konto. Konzeptionelle 3d Darstellung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacking-bankinformationen-diebstahl-von-geld-aus-dem-konto-konzeptionelle-3d-darstellung-72172452.html

Hacking Bankinformationen. Diebstahl von Geld aus dem Konto. Konzeptionelle 3d Darstellung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacking-bankinformationen-diebstahl-von-geld-aus-dem-konto-konzeptionelle-3d-darstellung-72172452.htmlRME5BMKG–Hacking Bankinformationen. Diebstahl von Geld aus dem Konto. Konzeptionelle 3d Darstellung

Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacking-cyberkriminalitat-und-digitale-uberlagerung-von-kreditkarteninformationen-identitatsbetrug-und-cyber-sicherheitsbedrohungen-fintech-blockchain-technologie-image488419885.html

Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacking-cyberkriminalitat-und-digitale-uberlagerung-von-kreditkarteninformationen-identitatsbetrug-und-cyber-sicherheitsbedrohungen-fintech-blockchain-technologie-image488419885.htmlRF2KAHCF9–Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie

Identitätsdiebstahl im Internet, Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitatsdiebstahl-im-internet-konzept-image227534975.html

Identitätsdiebstahl im Internet, Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitatsdiebstahl-im-internet-konzept-image227534975.htmlRFR65353–Identitätsdiebstahl im Internet, Konzept

Hacker in einem dunklen Raum mit einem Laptop, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit, Online-Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-in-einem-dunklen-raum-mit-einem-laptop-internet-phishing-hacking-und-diebstahl-personlicher-daten-bedrohungen-der-datensicherheit-online-sicherheit-147281877.html

Hacker in einem dunklen Raum mit einem Laptop, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit, Online-Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-in-einem-dunklen-raum-mit-einem-laptop-internet-phishing-hacking-und-diebstahl-personlicher-daten-bedrohungen-der-datensicherheit-online-sicherheit-147281877.htmlRMJFH7F1–Hacker in einem dunklen Raum mit einem Laptop, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit, Online-Sicherheit

Temporäre Ampel gestohlen von großen Baustellen-Standort in Wiltshire Stadt UK Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-temporare-ampel-gestohlen-von-grossen-baustellen-standort-in-wiltshire-stadt-uk-84966421.html

Temporäre Ampel gestohlen von großen Baustellen-Standort in Wiltshire Stadt UK Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-temporare-ampel-gestohlen-von-grossen-baustellen-standort-in-wiltshire-stadt-uk-84966421.htmlRMEX6FF1–Temporäre Ampel gestohlen von großen Baustellen-Standort in Wiltshire Stadt UK

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Gestaltung eines zerbrochenen Sicherheitsvorhängeschlosses. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-gestaltung-eines-zerbrochenen-sicherheitsvorhangeschlosses-image491962445.html

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Gestaltung eines zerbrochenen Sicherheitsvorhängeschlosses. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-gestaltung-eines-zerbrochenen-sicherheitsvorhangeschlosses-image491962445.htmlRF2KGAR39–Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Gestaltung eines zerbrochenen Sicherheitsvorhängeschlosses.

Schild mit Datendiebstahl. Konzept, das die illegale Weitergabe vertraulicher Informationen bedeutet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schild-mit-datendiebstahl-konzept-das-die-illegale-weitergabe-vertraulicher-informationen-bedeutet-image550248833.html

Schild mit Datendiebstahl. Konzept, das die illegale Weitergabe vertraulicher Informationen bedeutet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schild-mit-datendiebstahl-konzept-das-die-illegale-weitergabe-vertraulicher-informationen-bedeutet-image550248833.htmlRF2PY6001–Schild mit Datendiebstahl. Konzept, das die illegale Weitergabe vertraulicher Informationen bedeutet

Eine weiße Plastikkarte und ein persönlicher Datenleser. Diebstahl oder Verlust vertraulicher Informationen. Layout mit Kopierplatz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-weisse-plastikkarte-und-ein-personlicher-datenleser-diebstahl-oder-verlust-vertraulicher-informationen-layout-mit-kopierplatz-image432644211.html

Eine weiße Plastikkarte und ein persönlicher Datenleser. Diebstahl oder Verlust vertraulicher Informationen. Layout mit Kopierplatz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-weisse-plastikkarte-und-ein-personlicher-datenleser-diebstahl-oder-verlust-vertraulicher-informationen-layout-mit-kopierplatz-image432644211.htmlRM2G3TJ2Y–Eine weiße Plastikkarte und ein persönlicher Datenleser. Diebstahl oder Verlust vertraulicher Informationen. Layout mit Kopierplatz

Hacker über einem Bildschirm mit grünem Binärcode. Kriminalität und Informationsdiebstahl und Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-uber-einem-bildschirm-mit-grunem-binarcode-kriminalitat-und-informationsdiebstahl-und-computer-image529721820.html

Hacker über einem Bildschirm mit grünem Binärcode. Kriminalität und Informationsdiebstahl und Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-uber-einem-bildschirm-mit-grunem-binarcode-kriminalitat-und-informationsdiebstahl-und-computer-image529721820.htmlRF2NNPWGC–Hacker über einem Bildschirm mit grünem Binärcode. Kriminalität und Informationsdiebstahl und Computer

Identitäts-Diebstahl auf einer Tastatur geschrieben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-auf-einer-tastatur-geschrieben-134565490.html

Identitäts-Diebstahl auf einer Tastatur geschrieben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-auf-einer-tastatur-geschrieben-134565490.htmlRFHPWYJA–Identitäts-Diebstahl auf einer Tastatur geschrieben.

Geheimnis Hand in Hand mit Flash Drive. Geheime Informationen Diebstahl close-up. Dunkle künstlerische Computer Hintergrund. Abstrakt Blau digitale Muster. Saboteur. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/geheimnis-hand-in-hand-mit-flash-drive-geheime-informationen-diebstahl-close-up-dunkle-kunstlerische-computer-hintergrund-abstrakt-blau-digitale-muster-saboteur-image235468120.html

Geheimnis Hand in Hand mit Flash Drive. Geheime Informationen Diebstahl close-up. Dunkle künstlerische Computer Hintergrund. Abstrakt Blau digitale Muster. Saboteur. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/geheimnis-hand-in-hand-mit-flash-drive-geheime-informationen-diebstahl-close-up-dunkle-kunstlerische-computer-hintergrund-abstrakt-blau-digitale-muster-saboteur-image235468120.htmlRFRK2DYM–Geheimnis Hand in Hand mit Flash Drive. Geheime Informationen Diebstahl close-up. Dunkle künstlerische Computer Hintergrund. Abstrakt Blau digitale Muster. Saboteur.

Identität Diebstahl Text umgeben von Papierschnitzel. Tolles Konzept für den Informationsschutz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitat-diebstahl-text-umgeben-von-papierschnitzel-tolles-konzept-fur-den-informationsschutz-43711603.html

Identität Diebstahl Text umgeben von Papierschnitzel. Tolles Konzept für den Informationsschutz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitat-diebstahl-text-umgeben-von-papierschnitzel-tolles-konzept-fur-den-informationsschutz-43711603.htmlRFCF36GK–Identität Diebstahl Text umgeben von Papierschnitzel. Tolles Konzept für den Informationsschutz

System zur Verhinderung von Bankinformationen Technologie zur Verhinderung von Diebstahl es gibt ein Sicherheitssystem zur Verwendung von Online-Transaktionen, das Ihre Identität vor der Verwendung überprüft Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-zur-verhinderung-von-bankinformationen-technologie-zur-verhinderung-von-diebstahl-es-gibt-ein-sicherheitssystem-zur-verwendung-von-online-transaktionen-das-ihre-identitat-vor-der-verwendung-uberpruft-image574557461.html

System zur Verhinderung von Bankinformationen Technologie zur Verhinderung von Diebstahl es gibt ein Sicherheitssystem zur Verwendung von Online-Transaktionen, das Ihre Identität vor der Verwendung überprüft Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-zur-verhinderung-von-bankinformationen-technologie-zur-verhinderung-von-diebstahl-es-gibt-ein-sicherheitssystem-zur-verwendung-von-online-transaktionen-das-ihre-identitat-vor-der-verwendung-uberpruft-image574557461.htmlRF2TAN9W9–System zur Verhinderung von Bankinformationen Technologie zur Verhinderung von Diebstahl es gibt ein Sicherheitssystem zur Verwendung von Online-Transaktionen, das Ihre Identität vor der Verwendung überprüft

Nahaufnahme von Vorhängeschloss auf Kreditkarte auf Dollarrechnungen, Konzept des Diebstahls von Kreditkarteninformationen. Vorhängeschloss mit Kreditkarte auf Dollars Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-von-vorhangeschloss-auf-kreditkarte-auf-dollarrechnungen-konzept-des-diebstahls-von-kreditkarteninformationen-vorhangeschloss-mit-kreditkarte-auf-dollars-image557002573.html

Nahaufnahme von Vorhängeschloss auf Kreditkarte auf Dollarrechnungen, Konzept des Diebstahls von Kreditkarteninformationen. Vorhängeschloss mit Kreditkarte auf Dollars Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-von-vorhangeschloss-auf-kreditkarte-auf-dollarrechnungen-konzept-des-diebstahls-von-kreditkarteninformationen-vorhangeschloss-mit-kreditkarte-auf-dollars-image557002573.htmlRF2RA5JD1–Nahaufnahme von Vorhängeschloss auf Kreditkarte auf Dollarrechnungen, Konzept des Diebstahls von Kreditkarteninformationen. Vorhängeschloss mit Kreditkarte auf Dollars

Geschredderte Dokumente und geschnittenen Kreditkarte im Abfalleimer - Schutz vor Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-geschredderte-dokumente-und-geschnittenen-kreditkarte-im-abfalleimer-schutz-vor-identitatsdiebstahl-25613002.html

Geschredderte Dokumente und geschnittenen Kreditkarte im Abfalleimer - Schutz vor Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-geschredderte-dokumente-und-geschnittenen-kreditkarte-im-abfalleimer-schutz-vor-identitatsdiebstahl-25613002.htmlRFBDJNJ2–Geschredderte Dokumente und geschnittenen Kreditkarte im Abfalleimer - Schutz vor Identitätsdiebstahl.

Informationsdiebstahl auf dunklem Hintergrund Digital. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/informationsdiebstahl-auf-dunklem-hintergrund-digital-image66147031.html

Informationsdiebstahl auf dunklem Hintergrund Digital. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/informationsdiebstahl-auf-dunklem-hintergrund-digital-image66147031.htmlRFDRH75Y–Informationsdiebstahl auf dunklem Hintergrund Digital.

Datenpannen und private persönliche Informationen Diebstahl als Technologie Sicherheitskonzept als digitale Dieb Diebstahl code Als computing Risiko Idee. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenpannen-und-private-personliche-informationen-diebstahl-als-technologie-sicherheitskonzept-als-digitale-dieb-diebstahl-code-als-computing-risiko-idee-image178007759.html

Datenpannen und private persönliche Informationen Diebstahl als Technologie Sicherheitskonzept als digitale Dieb Diebstahl code Als computing Risiko Idee. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenpannen-und-private-personliche-informationen-diebstahl-als-technologie-sicherheitskonzept-als-digitale-dieb-diebstahl-code-als-computing-risiko-idee-image178007759.htmlRFM9GXKY–Datenpannen und private persönliche Informationen Diebstahl als Technologie Sicherheitskonzept als digitale Dieb Diebstahl code Als computing Risiko Idee.

Diebstahl Warnzeichen bei St brigids Schrein der Grafschaft Louth Irland typisch irischen erwähnen Handtaschen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-diebstahl-warnzeichen-bei-st-brigids-schrein-der-grafschaft-louth-irland-typisch-irischen-erwahnen-handtaschen-166884502.html

Diebstahl Warnzeichen bei St brigids Schrein der Grafschaft Louth Irland typisch irischen erwähnen Handtaschen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-diebstahl-warnzeichen-bei-st-brigids-schrein-der-grafschaft-louth-irland-typisch-irischen-erwahnen-handtaschen-166884502.htmlRMKKE6TP–Diebstahl Warnzeichen bei St brigids Schrein der Grafschaft Louth Irland typisch irischen erwähnen Handtaschen

Dieb-Charakter. Internet-Diebstahl, Hacker-Phishing-Informationen. Internet Cyber Einbrecher Betrug, totale flache kriminelle Räuber in Maske Peeping Vektor-Konzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dieb-charakter-internet-diebstahl-hacker-phishing-informationen-internet-cyber-einbrecher-betrug-totale-flache-kriminelle-rauber-in-maske-peeping-vektor-konzept-image450788851.html

Dieb-Charakter. Internet-Diebstahl, Hacker-Phishing-Informationen. Internet Cyber Einbrecher Betrug, totale flache kriminelle Räuber in Maske Peeping Vektor-Konzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dieb-charakter-internet-diebstahl-hacker-phishing-informationen-internet-cyber-einbrecher-betrug-totale-flache-kriminelle-rauber-in-maske-peeping-vektor-konzept-image450788851.htmlRF2H5B5NR–Dieb-Charakter. Internet-Diebstahl, Hacker-Phishing-Informationen. Internet Cyber Einbrecher Betrug, totale flache kriminelle Räuber in Maske Peeping Vektor-Konzept

Informationsplaster im Fenster der Boots Apotheke Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/informationsplaster-im-fenster-der-boots-apotheke-image352579294.html

Informationsplaster im Fenster der Boots Apotheke Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/informationsplaster-im-fenster-der-boots-apotheke-image352579294.htmlRM2BDHADJ–Informationsplaster im Fenster der Boots Apotheke

Zerfetztes Dokument mit Identitätsdiebstahl gedruckt in rot Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zerfetztes-dokument-mit-identitatsdiebstahl-gedruckt-in-rot-23366255.html

Zerfetztes Dokument mit Identitätsdiebstahl gedruckt in rot Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zerfetztes-dokument-mit-identitatsdiebstahl-gedruckt-in-rot-23366255.htmlRFBA0BW3–Zerfetztes Dokument mit Identitätsdiebstahl gedruckt in rot

AHV-Ausweis von Stacheldraht umgeben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ahv-ausweis-von-stacheldraht-umgeben-28571354.html

AHV-Ausweis von Stacheldraht umgeben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ahv-ausweis-von-stacheldraht-umgeben-28571354.htmlRFBJDF1E–AHV-Ausweis von Stacheldraht umgeben.

Hacker in einem dunklen Raum mit einem Laptop, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit, Kopierraum auf dem Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-in-einem-dunklen-raum-mit-einem-laptop-internet-phishing-hacking-und-diebstahl-personlicher-daten-bedrohungen-der-datensicherheit-kopierraum-auf-dem-computer-147281861.html

Hacker in einem dunklen Raum mit einem Laptop, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit, Kopierraum auf dem Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-in-einem-dunklen-raum-mit-einem-laptop-internet-phishing-hacking-und-diebstahl-personlicher-daten-bedrohungen-der-datensicherheit-kopierraum-auf-dem-computer-147281861.htmlRMJFH7ED–Hacker in einem dunklen Raum mit einem Laptop, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit, Kopierraum auf dem Computer

Top Die Worte "Identitätsdiebstahl" Fett und bunten Typ ist auf einem schwarz-weiß Foto eines housefhhold Shredder mit Bits von überlagert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/top-die-worte-identitatsdiebstahl-fett-und-bunten-typ-ist-auf-einem-schwarz-weiss-foto-eines-housefhhold-shredder-mit-bits-von-uberlagert-image214663776.html

Top Die Worte "Identitätsdiebstahl" Fett und bunten Typ ist auf einem schwarz-weiß Foto eines housefhhold Shredder mit Bits von überlagert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/top-die-worte-identitatsdiebstahl-fett-und-bunten-typ-ist-auf-einem-schwarz-weiss-foto-eines-housefhhold-shredder-mit-bits-von-uberlagert-image214663776.htmlRMPD6NRC–Top Die Worte "Identitätsdiebstahl" Fett und bunten Typ ist auf einem schwarz-weiß Foto eines housefhhold Shredder mit Bits von überlagert

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Gestaltung eines zerbrochenen Sicherheitsvorhängeschlosses. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-gestaltung-eines-zerbrochenen-sicherheitsvorhangeschlosses-image491962446.html

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Gestaltung eines zerbrochenen Sicherheitsvorhängeschlosses. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-gestaltung-eines-zerbrochenen-sicherheitsvorhangeschlosses-image491962446.htmlRF2KGAR3A–Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Gestaltung eines zerbrochenen Sicherheitsvorhängeschlosses.

Datendiebstahl bei der konzeptionellen Darstellung. Geschäftsansatz illegale Übertragung von vertraulichen Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datendiebstahl-bei-der-konzeptionellen-darstellung-geschaftsansatz-illegale-ubertragung-von-vertraulichen-informationen-image550248288.html

Datendiebstahl bei der konzeptionellen Darstellung. Geschäftsansatz illegale Übertragung von vertraulichen Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datendiebstahl-bei-der-konzeptionellen-darstellung-geschaftsansatz-illegale-ubertragung-von-vertraulichen-informationen-image550248288.htmlRF2PY5Y8G–Datendiebstahl bei der konzeptionellen Darstellung. Geschäftsansatz illegale Übertragung von vertraulichen Informationen

Daten Unsicherheit. Computer Artwork von einem Entsperrten Vorhängeschlosssymbol auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-daten-unsicherheit-computer-artwork-von-einem-entsperrten-vorhangeschlosssymbol-auf-einem-hintergrund-von-einsen-und-nullen-binare-zahlen-dies-kann-die-verwendung-von-sicherheit-software-daten-und-informationen-auf-dem-pc-zu-schutzen-169873779.html

Daten Unsicherheit. Computer Artwork von einem Entsperrten Vorhängeschlosssymbol auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-daten-unsicherheit-computer-artwork-von-einem-entsperrten-vorhangeschlosssymbol-auf-einem-hintergrund-von-einsen-und-nullen-binare-zahlen-dies-kann-die-verwendung-von-sicherheit-software-daten-und-informationen-auf-dem-pc-zu-schutzen-169873779.htmlRFKTABMK–Daten Unsicherheit. Computer Artwork von einem Entsperrten Vorhängeschlosssymbol auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen.

Hacker über einem Bildschirm mit grünem Binärcode. Kriminalität und Informationsdiebstahl und Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-uber-einem-bildschirm-mit-grunem-binarcode-kriminalitat-und-informationsdiebstahl-und-computer-image529721885.html

Hacker über einem Bildschirm mit grünem Binärcode. Kriminalität und Informationsdiebstahl und Computer Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-uber-einem-bildschirm-mit-grunem-binarcode-kriminalitat-und-informationsdiebstahl-und-computer-image529721885.htmlRF2NNPWJN–Hacker über einem Bildschirm mit grünem Binärcode. Kriminalität und Informationsdiebstahl und Computer

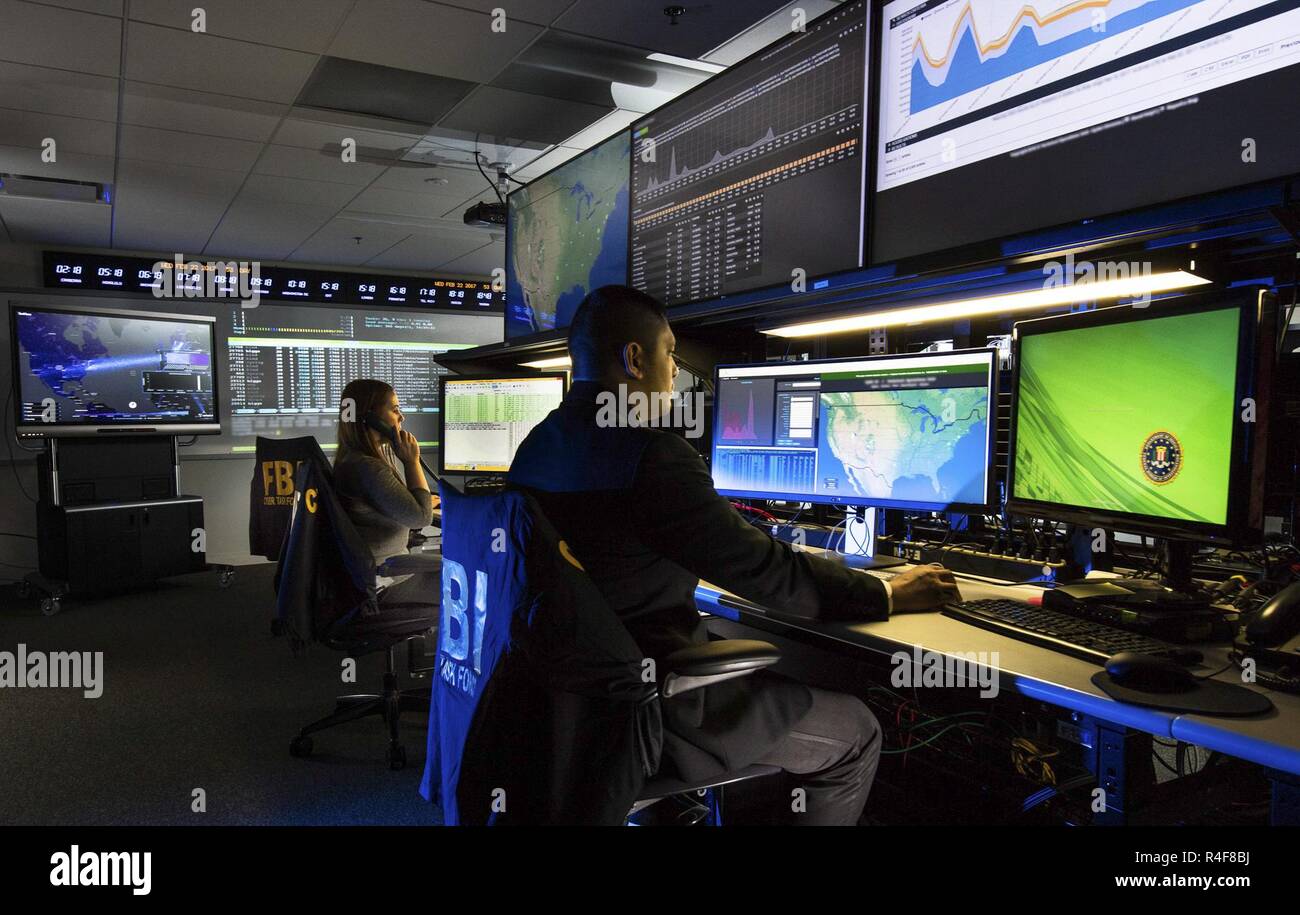

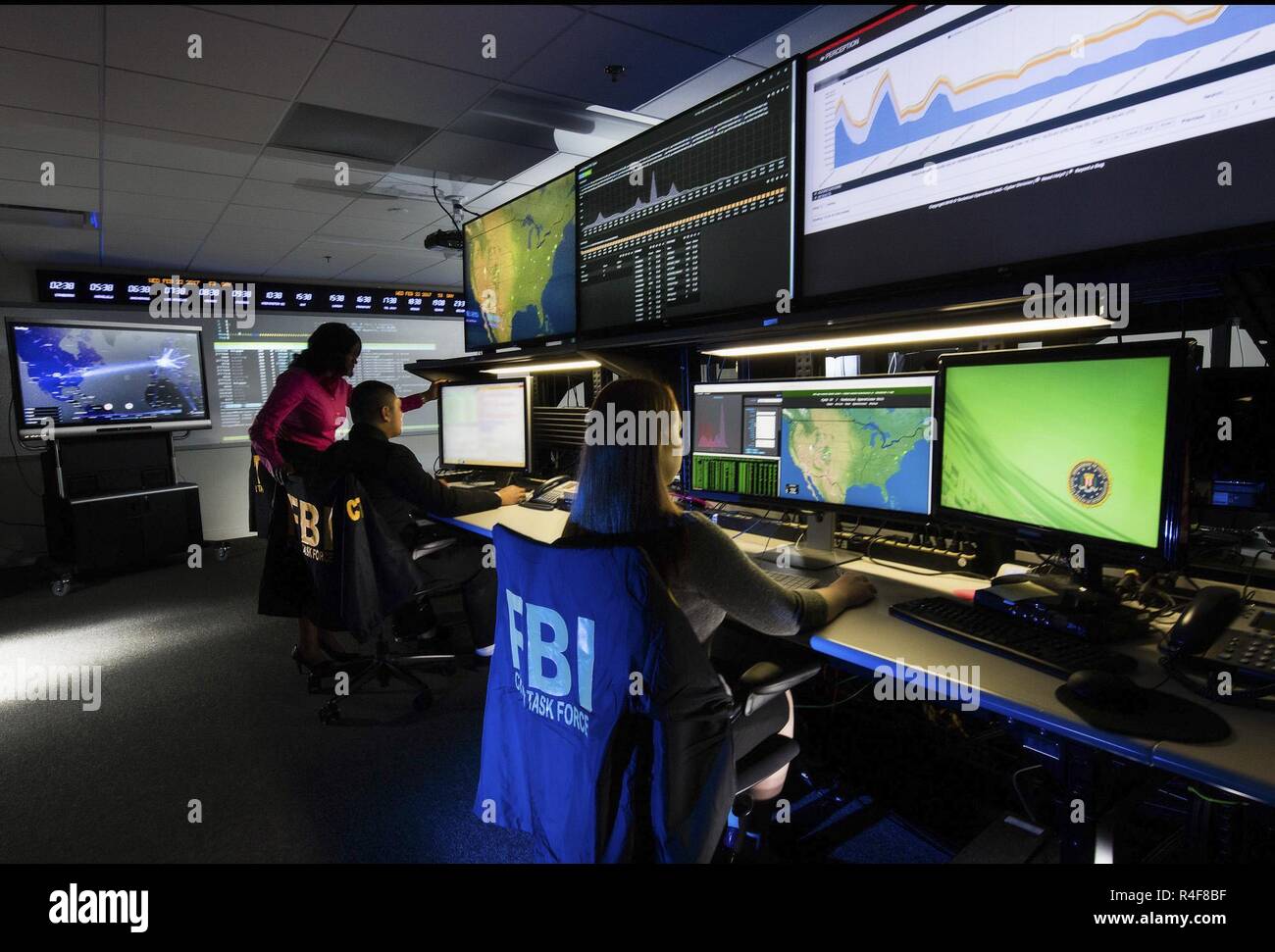

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529286.html

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529286.htmlRFR4F8BJ–Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert.

Identitätsdiebstahl. Business Metapher. Dieb stehlen Schlüssel persönliche Informationen Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitatsdiebstahl-business-metapher-dieb-stehlen-schlussel-personliche-informationen-vektor-illustration-image389021834.html

Identitätsdiebstahl. Business Metapher. Dieb stehlen Schlüssel persönliche Informationen Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitatsdiebstahl-business-metapher-dieb-stehlen-schlussel-personliche-informationen-vektor-illustration-image389021834.htmlRF2DGWD8X–Identitätsdiebstahl. Business Metapher. Dieb stehlen Schlüssel persönliche Informationen Vektor Illustration

Cyber-Sicherheit und Informationen oder Data-Networking-Schutz-Konzept, auf Blue futuristische Schnittstelle Hintergrund mit Symbolen gesetzt. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-sicherheit-und-informationen-oder-data-networking-schutz-konzept-auf-blue-futuristische-schnittstelle-hintergrund-mit-symbolen-gesetzt-image432381798.html

Cyber-Sicherheit und Informationen oder Data-Networking-Schutz-Konzept, auf Blue futuristische Schnittstelle Hintergrund mit Symbolen gesetzt. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-sicherheit-und-informationen-oder-data-networking-schutz-konzept-auf-blue-futuristische-schnittstelle-hintergrund-mit-symbolen-gesetzt-image432381798.htmlRF2G3CKB2–Cyber-Sicherheit und Informationen oder Data-Networking-Schutz-Konzept, auf Blue futuristische Schnittstelle Hintergrund mit Symbolen gesetzt.

Ein braunes Schild, das an einem Telegrafenmast in Sand Francisco, Kalifornien, angebracht ist und Menschen rät, Wertsachen aus verschlossenen Autos zu entfernen, um Diebstahl zu verhindern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-braunes-schild-das-an-einem-telegrafenmast-in-sand-francisco-kalifornien-angebracht-ist-und-menschen-rat-wertsachen-aus-verschlossenen-autos-zu-entfernen-um-diebstahl-zu-verhindern-image479770260.html

Ein braunes Schild, das an einem Telegrafenmast in Sand Francisco, Kalifornien, angebracht ist und Menschen rät, Wertsachen aus verschlossenen Autos zu entfernen, um Diebstahl zu verhindern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-braunes-schild-das-an-einem-telegrafenmast-in-sand-francisco-kalifornien-angebracht-ist-und-menschen-rat-wertsachen-aus-verschlossenen-autos-zu-entfernen-um-diebstahl-zu-verhindern-image479770260.htmlRF2JTFBT4–Ein braunes Schild, das an einem Telegrafenmast in Sand Francisco, Kalifornien, angebracht ist und Menschen rät, Wertsachen aus verschlossenen Autos zu entfernen, um Diebstahl zu verhindern

Vorhängeschloss mit Kreditkarte auf Dollars. Ein Vorhängeschloss auf einer Kreditkarte auf Dollarrechnungen, Konzept des Diebstahls von Kreditkarteninformationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vorhangeschloss-mit-kreditkarte-auf-dollars-ein-vorhangeschloss-auf-einer-kreditkarte-auf-dollarrechnungen-konzept-des-diebstahls-von-kreditkarteninformationen-image557002580.html

Vorhängeschloss mit Kreditkarte auf Dollars. Ein Vorhängeschloss auf einer Kreditkarte auf Dollarrechnungen, Konzept des Diebstahls von Kreditkarteninformationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vorhangeschloss-mit-kreditkarte-auf-dollars-ein-vorhangeschloss-auf-einer-kreditkarte-auf-dollarrechnungen-konzept-des-diebstahls-von-kreditkarteninformationen-image557002580.htmlRF2RA5JD8–Vorhängeschloss mit Kreditkarte auf Dollars. Ein Vorhängeschloss auf einer Kreditkarte auf Dollarrechnungen, Konzept des Diebstahls von Kreditkarteninformationen

Schild Warnung, die Fahrrad-Diebstahl kann zu einer strafrechtlichen Verurteilung führen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schild-warnung-die-fahrrad-diebstahl-kann-zu-einer-strafrechtlichen-verurteilung-fuhren-44046259.html

Schild Warnung, die Fahrrad-Diebstahl kann zu einer strafrechtlichen Verurteilung führen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schild-warnung-die-fahrrad-diebstahl-kann-zu-einer-strafrechtlichen-verurteilung-fuhren-44046259.htmlRMCFJDCK–Schild Warnung, die Fahrrad-Diebstahl kann zu einer strafrechtlichen Verurteilung führen

Autobahn-Wegweiser mit Informationen Diebstahl Wortlaut auf Himmelshintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-autobahn-wegweiser-mit-informationen-diebstahl-wortlaut-auf-himmelshintergrund-75984478.html

Autobahn-Wegweiser mit Informationen Diebstahl Wortlaut auf Himmelshintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-autobahn-wegweiser-mit-informationen-diebstahl-wortlaut-auf-himmelshintergrund-75984478.htmlRFEBHAYA–Autobahn-Wegweiser mit Informationen Diebstahl Wortlaut auf Himmelshintergrund.

Cyberkriminalität und Hacking als Datenschutzverletzung und digitale Bedrohung als Diebstahl persönlicher Daten oder Sicherheitskonzept der KI-Technologie als Code t Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyberkriminalitat-und-hacking-als-datenschutzverletzung-und-digitale-bedrohung-als-diebstahl-personlicher-daten-oder-sicherheitskonzept-der-ki-technologie-als-code-t-image622107808.html

Cyberkriminalität und Hacking als Datenschutzverletzung und digitale Bedrohung als Diebstahl persönlicher Daten oder Sicherheitskonzept der KI-Technologie als Code t Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyberkriminalitat-und-hacking-als-datenschutzverletzung-und-digitale-bedrohung-als-diebstahl-personlicher-daten-oder-sicherheitskonzept-der-ki-technologie-als-code-t-image622107808.htmlRF2Y43CT0–Cyberkriminalität und Hacking als Datenschutzverletzung und digitale Bedrohung als Diebstahl persönlicher Daten oder Sicherheitskonzept der KI-Technologie als Code t

Hände einer Frau gezeigt Datenvernichtung Papier mit den Worten persönliche Informationen auf einem Geschredderten Seite neben ihr. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hande-einer-frau-gezeigt-datenvernichtung-papier-mit-den-worten-personliche-informationen-auf-einem-geschredderten-seite-neben-ihr-172333505.html

Hände einer Frau gezeigt Datenvernichtung Papier mit den Worten persönliche Informationen auf einem Geschredderten Seite neben ihr. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hande-einer-frau-gezeigt-datenvernichtung-papier-mit-den-worten-personliche-informationen-auf-einem-geschredderten-seite-neben-ihr-172333505.htmlRFM0AD41–Hände einer Frau gezeigt Datenvernichtung Papier mit den Worten persönliche Informationen auf einem Geschredderten Seite neben ihr.

Person erstellt auf einer externen Festplatte zu sichern, Daten zu speichern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-person-erstellt-auf-einer-externen-festplatte-zu-sichern-daten-zu-speichern-103637653.html

Person erstellt auf einer externen Festplatte zu sichern, Daten zu speichern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-person-erstellt-auf-einer-externen-festplatte-zu-sichern-daten-zu-speichern-103637653.htmlRMG0H2TN–Person erstellt auf einer externen Festplatte zu sichern, Daten zu speichern

Informationsplaster im Fenster der Boots Apotheke Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/informationsplaster-im-fenster-der-boots-apotheke-image352579298.html

Informationsplaster im Fenster der Boots Apotheke Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/informationsplaster-im-fenster-der-boots-apotheke-image352579298.htmlRM2BDHADP–Informationsplaster im Fenster der Boots Apotheke

Darstellung des Konzepts der Datendiebstahl, geöffnete Festplatte und Handschuhen, Informationen zu stehlen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-darstellung-des-konzepts-der-datendiebstahl-geoffnete-festplatte-und-handschuhen-informationen-zu-stehlen-52257735.html

Darstellung des Konzepts der Datendiebstahl, geöffnete Festplatte und Handschuhen, Informationen zu stehlen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-darstellung-des-konzepts-der-datendiebstahl-geoffnete-festplatte-und-handschuhen-informationen-zu-stehlen-52257735.htmlRFD10F7K–Darstellung des Konzepts der Datendiebstahl, geöffnete Festplatte und Handschuhen, Informationen zu stehlen

AHV-Ausweis von Stacheldraht umgeben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ahv-ausweis-von-stacheldraht-umgeben-28571352.html

AHV-Ausweis von Stacheldraht umgeben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ahv-ausweis-von-stacheldraht-umgeben-28571352.htmlRFBJDF1C–AHV-Ausweis von Stacheldraht umgeben.

Hacker in einem dunklen Raum mit einem Laptop mit rotem Biohazard-Logo, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-in-einem-dunklen-raum-mit-einem-laptop-mit-rotem-biohazard-logo-internet-phishing-hacking-und-diebstahl-personlicher-daten-bedrohungen-der-datensicherheit-147281914.html

Hacker in einem dunklen Raum mit einem Laptop mit rotem Biohazard-Logo, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hacker-in-einem-dunklen-raum-mit-einem-laptop-mit-rotem-biohazard-logo-internet-phishing-hacking-und-diebstahl-personlicher-daten-bedrohungen-der-datensicherheit-147281914.htmlRMJFH7GA–Hacker in einem dunklen Raum mit einem Laptop mit rotem Biohazard-Logo, Internet-Phishing, Hacking und Diebstahl persönlicher Daten, Bedrohungen der Datensicherheit

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-32679886.html

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-32679886.htmlRFBW4KEP–Identitäts-Diebstahl

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-komposition-mit-wortern-auf-holzblocken-und-offenem-vorhangeschloss-image491962447.html

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-komposition-mit-wortern-auf-holzblocken-und-offenem-vorhangeschloss-image491962447.htmlRF2KGAR3B–Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss.

Datendiebstahl mit konzeptionellen Beschriftungen. Geschäftsüberblick illegale Weitergabe vertraulicher Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datendiebstahl-mit-konzeptionellen-beschriftungen-geschaftsuberblick-illegale-weitergabe-vertraulicher-informationen-image550256074.html

Datendiebstahl mit konzeptionellen Beschriftungen. Geschäftsüberblick illegale Weitergabe vertraulicher Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datendiebstahl-mit-konzeptionellen-beschriftungen-geschaftsuberblick-illegale-weitergabe-vertraulicher-informationen-image550256074.htmlRF2PY696J–Datendiebstahl mit konzeptionellen Beschriftungen. Geschäftsüberblick illegale Weitergabe vertraulicher Informationen

Sicherheit der Daten. Computer Artwork für eine gesperrte Vorhängeschlosssymbol auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sicherheit-der-daten-computer-artwork-fur-eine-gesperrte-vorhangeschlosssymbol-auf-einem-hintergrund-von-einsen-und-nullen-binare-zahlen-dies-kann-die-verwendung-von-sicherheit-software-daten-und-informationen-auf-dem-pc-zu-schutzen-169873783.html

Sicherheit der Daten. Computer Artwork für eine gesperrte Vorhängeschlosssymbol auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sicherheit-der-daten-computer-artwork-fur-eine-gesperrte-vorhangeschlosssymbol-auf-einem-hintergrund-von-einsen-und-nullen-binare-zahlen-dies-kann-die-verwendung-von-sicherheit-software-daten-und-informationen-auf-dem-pc-zu-schutzen-169873783.htmlRFKTABMR–Sicherheit der Daten. Computer Artwork für eine gesperrte Vorhängeschlosssymbol auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen.

Business-Dcuments mit vertraulichen Informationen erwarten eine kommerzielle Dienstleistung Schreddern. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-business-dcuments-mit-vertraulichen-informationen-erwarten-eine-kommerzielle-dienstleistung-schreddern-80728081.html

Business-Dcuments mit vertraulichen Informationen erwarten eine kommerzielle Dienstleistung Schreddern. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-business-dcuments-mit-vertraulichen-informationen-erwarten-eine-kommerzielle-dienstleistung-schreddern-80728081.htmlRMEK9DDN–Business-Dcuments mit vertraulichen Informationen erwarten eine kommerzielle Dienstleistung Schreddern.

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529281.html

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529281.htmlRFR4F8BD–Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert.

CISPA Zeichen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cispa-zeichen-56100141.html

CISPA Zeichen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cispa-zeichen-56100141.htmlRFD77G8D–CISPA Zeichen

Hände, die aus einem Computer-Monitor und packte eine Figur, Identity Theft-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hande-die-aus-einem-computer-monitor-und-packte-eine-figur-identity-theft-konzept-148162410.html

Hände, die aus einem Computer-Monitor und packte eine Figur, Identity Theft-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hande-die-aus-einem-computer-monitor-und-packte-eine-figur-identity-theft-konzept-148162410.htmlRFJH1AJJ–Hände, die aus einem Computer-Monitor und packte eine Figur, Identity Theft-Konzept

Diebstahl von Geschäftsgeheimnissen Titel auf ein Buch und Hammer. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-diebstahl-von-geschaftsgeheimnissen-titel-auf-ein-buch-und-hammer-129648333.html

Diebstahl von Geschäftsgeheimnissen Titel auf ein Buch und Hammer. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-diebstahl-von-geschaftsgeheimnissen-titel-auf-ein-buch-und-hammer-129648333.htmlRFHEWYNH–Diebstahl von Geschäftsgeheimnissen Titel auf ein Buch und Hammer.

Symbolisches Bild zum Thema Datendiebstahl, Hacking von Kundenkonten, Phishing usw. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-zum-thema-datendiebstahl-hacking-von-kundenkonten-phishing-usw-image632187667.html

Symbolisches Bild zum Thema Datendiebstahl, Hacking von Kundenkonten, Phishing usw. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-bild-zum-thema-datendiebstahl-hacking-von-kundenkonten-phishing-usw-image632187667.htmlRF2YMEHPY–Symbolisches Bild zum Thema Datendiebstahl, Hacking von Kundenkonten, Phishing usw.

Ideendiebstahl. Unternehmens- oder Industriespionage. Schutz von Ideen, geistigen Eigentumsrechten und Informationen vor Diebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ideendiebstahl-unternehmens-oder-industriespionage-schutz-von-ideen-geistigen-eigentumsrechten-und-informationen-vor-diebstahl-image567027617.html

Ideendiebstahl. Unternehmens- oder Industriespionage. Schutz von Ideen, geistigen Eigentumsrechten und Informationen vor Diebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ideendiebstahl-unternehmens-oder-industriespionage-schutz-von-ideen-geistigen-eigentumsrechten-und-informationen-vor-diebstahl-image567027617.htmlRF2RXE9E9–Ideendiebstahl. Unternehmens- oder Industriespionage. Schutz von Ideen, geistigen Eigentumsrechten und Informationen vor Diebstahl.

Identitäts-Diebstahl auf dunklem Hintergrund Digital. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitats-diebstahl-auf-dunklem-hintergrund-digital-image66147003.html

Identitäts-Diebstahl auf dunklem Hintergrund Digital. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitats-diebstahl-auf-dunklem-hintergrund-digital-image66147003.htmlRFDRH74Y–Identitäts-Diebstahl auf dunklem Hintergrund Digital.

Identität Dieb Hacking und Internet Diebstahl von Daten mit einem Computer hacker Phishing für persönliche, private Informationen in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitat-dieb-hacking-und-internet-diebstahl-von-daten-mit-einem-computer-hacker-phishing-fur-personliche-private-informationen-in-einer-3d-darstellung-image220278493.html

Identität Dieb Hacking und Internet Diebstahl von Daten mit einem Computer hacker Phishing für persönliche, private Informationen in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitat-dieb-hacking-und-internet-diebstahl-von-daten-mit-einem-computer-hacker-phishing-fur-personliche-private-informationen-in-einer-3d-darstellung-image220278493.htmlRFPPAFD1–Identität Dieb Hacking und Internet Diebstahl von Daten mit einem Computer hacker Phishing für persönliche, private Informationen in einer 3D-Darstellung.

Unternehmensspion private Informationen stehlen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-unternehmensspion-private-informationen-stehlen-84580665.html

Unternehmensspion private Informationen stehlen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-unternehmensspion-private-informationen-stehlen-84580665.htmlRFEWGYE1–Unternehmensspion private Informationen stehlen

Beschädigte Zeichen Hilfesuchenden Ampel gestohlen von den letzten Straße Hauptwerke Melksham, Wiltshire UK finden Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-beschadigte-zeichen-hilfesuchenden-ampel-gestohlen-von-den-letzten-strasse-hauptwerke-melksham-wiltshire-uk-finden-84966440.html

Beschädigte Zeichen Hilfesuchenden Ampel gestohlen von den letzten Straße Hauptwerke Melksham, Wiltshire UK finden Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-beschadigte-zeichen-hilfesuchenden-ampel-gestohlen-von-den-letzten-strasse-hauptwerke-melksham-wiltshire-uk-finden-84966440.htmlRMEX6FFM–Beschädigte Zeichen Hilfesuchenden Ampel gestohlen von den letzten Straße Hauptwerke Melksham, Wiltshire UK finden

Polizei und Datenschutz Beratung Autofahrer keine Wertsachen im Auto lassen im Fall von Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/polizei-und-datenschutz-beratung-autofahrer-keine-wertsachen-im-auto-lassen-im-fall-von-diebstahl-image215665050.html

Polizei und Datenschutz Beratung Autofahrer keine Wertsachen im Auto lassen im Fall von Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/polizei-und-datenschutz-beratung-autofahrer-keine-wertsachen-im-auto-lassen-im-fall-von-diebstahl-image215665050.htmlRMPETAY6–Polizei und Datenschutz Beratung Autofahrer keine Wertsachen im Auto lassen im Fall von Diebstahl

Diebstahl persönlicher Daten Akquisitionen, Betrug. Die Inhalte illegal, illegal kopierte Software. Hacker gegen die Datenbank. Sensible Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diebstahl-personlicher-daten-akquisitionen-betrug-die-inhalte-illegal-illegal-kopierte-software-hacker-gegen-die-datenbank-sensible-informationen-image525260025.html

Diebstahl persönlicher Daten Akquisitionen, Betrug. Die Inhalte illegal, illegal kopierte Software. Hacker gegen die Datenbank. Sensible Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diebstahl-personlicher-daten-akquisitionen-betrug-die-inhalte-illegal-illegal-kopierte-software-hacker-gegen-die-datenbank-sensible-informationen-image525260025.htmlRF2NEFJEH–Diebstahl persönlicher Daten Akquisitionen, Betrug. Die Inhalte illegal, illegal kopierte Software. Hacker gegen die Datenbank. Sensible Informationen

Schützen Sie sich vor Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schutzen-sie-sich-vor-identitatsdiebstahl-172333511.html

Schützen Sie sich vor Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schutzen-sie-sich-vor-identitatsdiebstahl-172333511.htmlRFM0AD47–Schützen Sie sich vor Identitätsdiebstahl

Eine Person in einem dunklen Raum mit einem Laptop mit rotem Biohazard-Logo, Internet-Phishing, Hacking und Diebstahl persönlicher Daten sowie Bedrohungen der Datensicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-eine-person-in-einem-dunklen-raum-mit-einem-laptop-mit-rotem-biohazard-logo-internet-phishing-hacking-und-diebstahl-personlicher-daten-sowie-bedrohungen-der-datensicherheit-147148654.html

Eine Person in einem dunklen Raum mit einem Laptop mit rotem Biohazard-Logo, Internet-Phishing, Hacking und Diebstahl persönlicher Daten sowie Bedrohungen der Datensicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-eine-person-in-einem-dunklen-raum-mit-einem-laptop-mit-rotem-biohazard-logo-internet-phishing-hacking-und-diebstahl-personlicher-daten-sowie-bedrohungen-der-datensicherheit-147148654.htmlRMJFB5H2–Eine Person in einem dunklen Raum mit einem Laptop mit rotem Biohazard-Logo, Internet-Phishing, Hacking und Diebstahl persönlicher Daten sowie Bedrohungen der Datensicherheit

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-32285231.html

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-32285231.htmlRFBTEM3Y–Identitäts-Diebstahl

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-komposition-mit-wortern-auf-holzblocken-und-offenem-vorhangeschloss-image491962499.html

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-komposition-mit-wortern-auf-holzblocken-und-offenem-vorhangeschloss-image491962499.htmlRF2KGAR57–Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss.

Inspiration für Datendiebstahl. Unternehmen zeigen die illegale Weitergabe vertraulicher Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-fur-datendiebstahl-unternehmen-zeigen-die-illegale-weitergabe-vertraulicher-informationen-image550248240.html

Inspiration für Datendiebstahl. Unternehmen zeigen die illegale Weitergabe vertraulicher Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-fur-datendiebstahl-unternehmen-zeigen-die-illegale-weitergabe-vertraulicher-informationen-image550248240.htmlRF2PY5Y6T–Inspiration für Datendiebstahl. Unternehmen zeigen die illegale Weitergabe vertraulicher Informationen

Daten Unsicherheit. Computer Artwork von gesperrt und entsperrt Hängeschlösser auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-daten-unsicherheit-computer-artwork-von-gesperrt-und-entsperrt-hangeschlosser-auf-einem-hintergrund-von-einsen-und-nullen-binare-zahlen-dies-kann-die-verwendung-von-sicherheit-software-daten-und-informationen-auf-dem-pc-zu-schutzen-169873781.html

Daten Unsicherheit. Computer Artwork von gesperrt und entsperrt Hängeschlösser auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-daten-unsicherheit-computer-artwork-von-gesperrt-und-entsperrt-hangeschlosser-auf-einem-hintergrund-von-einsen-und-nullen-binare-zahlen-dies-kann-die-verwendung-von-sicherheit-software-daten-und-informationen-auf-dem-pc-zu-schutzen-169873781.htmlRFKTABMN–Daten Unsicherheit. Computer Artwork von gesperrt und entsperrt Hängeschlösser auf einem Hintergrund von Einsen und Nullen â € "binäre Zahlen. Dies kann die Verwendung von Sicherheit Software Daten und Informationen auf dem Pc zu schützen.

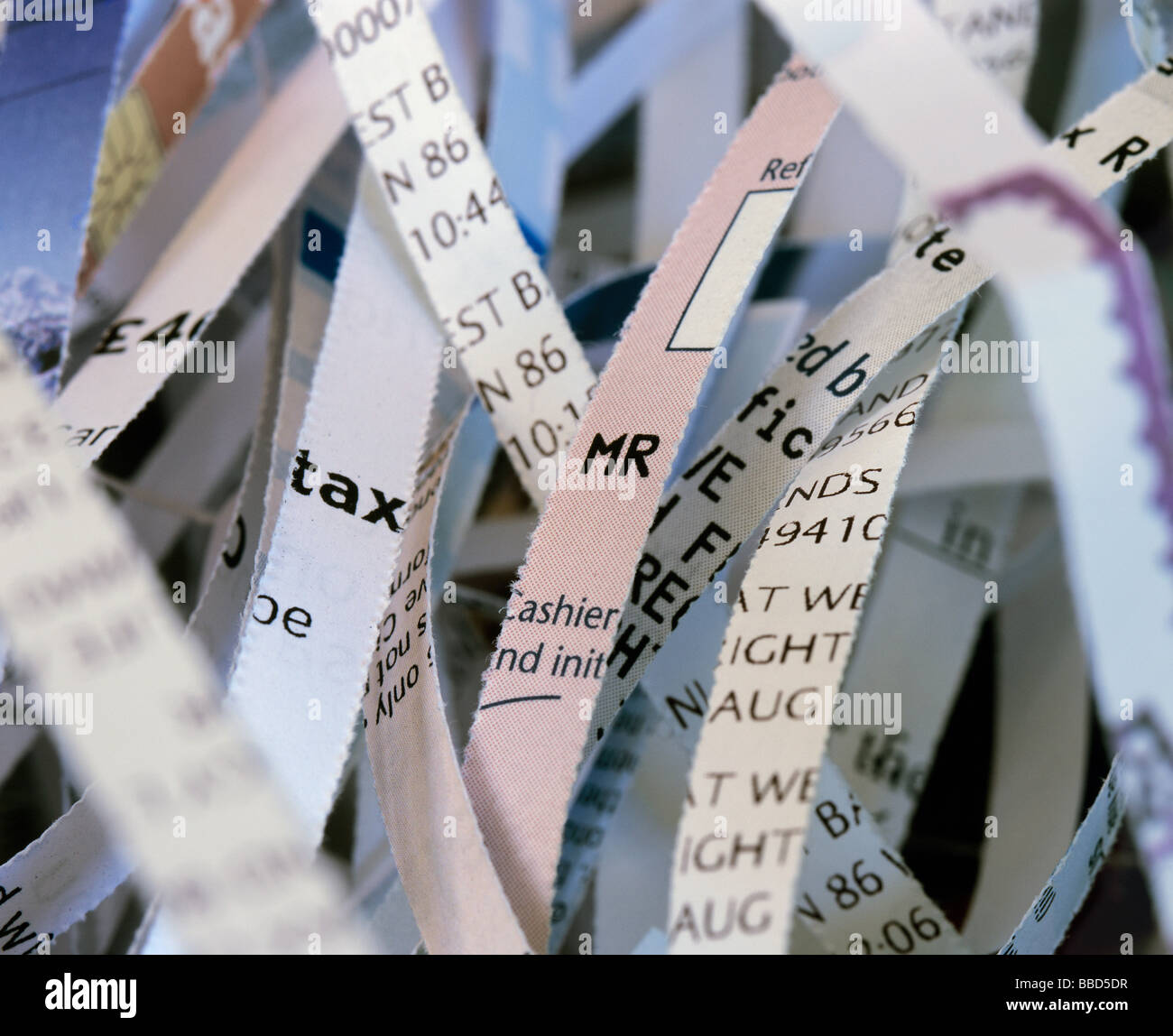

Nahaufnahme von zerkleinerten sensible persönliche Dokumente, Kontoauszüge und steuerliche Informationen zerstört, um Identitätsdiebstahl zu vermeiden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-nahaufnahme-von-zerkleinerten-sensible-personliche-dokumente-kontoauszuge-und-steuerliche-informationen-zerstort-um-identitatsdiebstahl-zu-vermeiden-24261267.html

Nahaufnahme von zerkleinerten sensible persönliche Dokumente, Kontoauszüge und steuerliche Informationen zerstört, um Identitätsdiebstahl zu vermeiden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-nahaufnahme-von-zerkleinerten-sensible-personliche-dokumente-kontoauszuge-und-steuerliche-informationen-zerstort-um-identitatsdiebstahl-zu-vermeiden-24261267.htmlRMBBD5DR–Nahaufnahme von zerkleinerten sensible persönliche Dokumente, Kontoauszüge und steuerliche Informationen zerstört, um Identitätsdiebstahl zu vermeiden.

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529283.html

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529283.htmlRFR4F8BF–Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert.

"Vertrauliche Informationen" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-vertrauliche-informationen-papier-durch-einen-schredder-93985412.html

"Vertrauliche Informationen" Papier durch einen Schredder. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-vertrauliche-informationen-papier-durch-einen-schredder-93985412.htmlRMFCWB9T–"Vertrauliche Informationen" Papier durch einen Schredder.

Hände, die von einem Computer Monitor greifen eine Person, Identitätsdiebstahl Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hande-die-von-einem-computer-monitor-greifen-eine-person-identitatsdiebstahl-konzept-164861096.html

Hände, die von einem Computer Monitor greifen eine Person, Identitätsdiebstahl Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hande-die-von-einem-computer-monitor-greifen-eine-person-identitatsdiebstahl-konzept-164861096.htmlRFKG6208–Hände, die von einem Computer Monitor greifen eine Person, Identitätsdiebstahl Konzept

Sofia, Bulgarien, Übernachtung 18. Januar 2014 - sieben Wagen und der Motor eines Zuges zwischen Bahnhöfen Yana und Musachevo, West Bulgarien aufgehoben. Die Pressestelle des das bulgarische Ministerium für Verkehr, Informations- und Kommunikationstechnologien. Nach ersten Informationen wird der Vorfall durch einen Diebstahl von Eisenbahn-Elementen verursacht. Es gibt keine Verletzten und verletzte gemeldet. Bildnachweis: Emil Djumailiev Djumandji/Alamy Live-Nachrichten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sofia-bulgarien-ubernachtung-18-januar-2014-sieben-wagen-und-der-motor-eines-zuges-zwischen-bahnhofen-yana-und-musachevo-west-bulgarien-aufgehoben-die-pressestelle-des-das-bulgarische-ministerium-fur-verkehr-informations-und-kommunikationstechnologien-nach-ersten-informationen-wird-der-vorfall-durch-einen-diebstahl-von-eisenbahn-elementen-verursacht-es-gibt-keine-verletzten-und-verletzte-gemeldet-bildnachweis-emil-djumailiev-djumandjialamy-live-nachrichten-image65834471.html

Sofia, Bulgarien, Übernachtung 18. Januar 2014 - sieben Wagen und der Motor eines Zuges zwischen Bahnhöfen Yana und Musachevo, West Bulgarien aufgehoben. Die Pressestelle des das bulgarische Ministerium für Verkehr, Informations- und Kommunikationstechnologien. Nach ersten Informationen wird der Vorfall durch einen Diebstahl von Eisenbahn-Elementen verursacht. Es gibt keine Verletzten und verletzte gemeldet. Bildnachweis: Emil Djumailiev Djumandji/Alamy Live-Nachrichten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sofia-bulgarien-ubernachtung-18-januar-2014-sieben-wagen-und-der-motor-eines-zuges-zwischen-bahnhofen-yana-und-musachevo-west-bulgarien-aufgehoben-die-pressestelle-des-das-bulgarische-ministerium-fur-verkehr-informations-und-kommunikationstechnologien-nach-ersten-informationen-wird-der-vorfall-durch-einen-diebstahl-von-eisenbahn-elementen-verursacht-es-gibt-keine-verletzten-und-verletzte-gemeldet-bildnachweis-emil-djumailiev-djumandjialamy-live-nachrichten-image65834471.htmlRMDR30F3–Sofia, Bulgarien, Übernachtung 18. Januar 2014 - sieben Wagen und der Motor eines Zuges zwischen Bahnhöfen Yana und Musachevo, West Bulgarien aufgehoben. Die Pressestelle des das bulgarische Ministerium für Verkehr, Informations- und Kommunikationstechnologien. Nach ersten Informationen wird der Vorfall durch einen Diebstahl von Eisenbahn-Elementen verursacht. Es gibt keine Verletzten und verletzte gemeldet. Bildnachweis: Emil Djumailiev Djumandji/Alamy Live-Nachrichten

Anschauliches Bild von Internet Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-anschauliches-bild-von-internet-identitatsdiebstahl-53661690.html

Anschauliches Bild von Internet Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-anschauliches-bild-von-internet-identitatsdiebstahl-53661690.htmlRFD38E0X–Anschauliches Bild von Internet Identitätsdiebstahl

Identität teft. Gefangener Hand stehlen Text Cartoon mit leerem Raum für Kopie Raum Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitat-teft-gefangener-hand-stehlen-text-cartoon-mit-leerem-raum-fur-kopie-raum-vektor-illustration-image389017396.html

Identität teft. Gefangener Hand stehlen Text Cartoon mit leerem Raum für Kopie Raum Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitat-teft-gefangener-hand-stehlen-text-cartoon-mit-leerem-raum-fur-kopie-raum-vektor-illustration-image389017396.htmlRF2DGW7JC–Identität teft. Gefangener Hand stehlen Text Cartoon mit leerem Raum für Kopie Raum Vektor Illustration

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-79597598.html

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-79597598.htmlRFEHDYFA–Identitäts-Diebstahl

Datenschutz-Piraterie Konzept und Identität Diebstahl Symbol als ein Fingerabdruck oder Fingerabdruck-Symbol mit einem Piraten Augenklappe als private Daten Sicherheit Metapher für Online-Daten-Risiko. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datenschutz-piraterie-konzept-und-identitat-diebstahl-symbol-als-ein-fingerabdruck-oder-fingerabdruck-symbol-mit-einem-piraten-augenklappe-als-private-daten-sicherheit-metapher-fur-online-daten-risiko-86507036.html

Datenschutz-Piraterie Konzept und Identität Diebstahl Symbol als ein Fingerabdruck oder Fingerabdruck-Symbol mit einem Piraten Augenklappe als private Daten Sicherheit Metapher für Online-Daten-Risiko. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-datenschutz-piraterie-konzept-und-identitat-diebstahl-symbol-als-ein-fingerabdruck-oder-fingerabdruck-symbol-mit-einem-piraten-augenklappe-als-private-daten-sicherheit-metapher-fur-online-daten-risiko-86507036.htmlRFF0MMH0–Datenschutz-Piraterie Konzept und Identität Diebstahl Symbol als ein Fingerabdruck oder Fingerabdruck-Symbol mit einem Piraten Augenklappe als private Daten Sicherheit Metapher für Online-Daten-Risiko.

Cyber-Diebstahl-Konzept mit Laptop und Geld erschossen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-diebstahl-konzept-mit-laptop-und-geld-erschossen-image69160171.html

Cyber-Diebstahl-Konzept mit Laptop und Geld erschossen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-diebstahl-konzept-mit-laptop-und-geld-erschossen-image69160171.htmlRFE0EEE3–Cyber-Diebstahl-Konzept mit Laptop und Geld erschossen

Melden Sie sich gegen solche Diebstähle an einen Baumstamm, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-melden-sie-sich-gegen-solche-diebstahle-an-einen-baumstamm-deutschland-75985014.html

Melden Sie sich gegen solche Diebstähle an einen Baumstamm, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-melden-sie-sich-gegen-solche-diebstahle-an-einen-baumstamm-deutschland-75985014.htmlRMEBHBJE–Melden Sie sich gegen solche Diebstähle an einen Baumstamm, Deutschland

Unterschriftenwarnung vor den Strafen für illegale Fischerei in englischer und osteuropäischer Sprache Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/unterschriftenwarnung-vor-den-strafen-fur-illegale-fischerei-in-englischer-und-osteuropaischer-sprache-image552653264.html

Unterschriftenwarnung vor den Strafen für illegale Fischerei in englischer und osteuropäischer Sprache Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/unterschriftenwarnung-vor-den-strafen-fur-illegale-fischerei-in-englischer-und-osteuropaischer-sprache-image552653264.htmlRM2R33ETG–Unterschriftenwarnung vor den Strafen für illegale Fischerei in englischer und osteuropäischer Sprache

Die Worte des Hred ihre Identität' Fett und bunten Typ ist auf einem schwarz-weiß Foto von Datenbits zerrissenes Papier aus einem Haushalt shre überlagert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-worte-des-hred-ihre-identitat-fett-und-bunten-typ-ist-auf-einem-schwarz-weiss-foto-von-datenbits-zerrissenes-papier-aus-einem-haushalt-shre-uberlagert-image214663806.html

Die Worte des Hred ihre Identität' Fett und bunten Typ ist auf einem schwarz-weiß Foto von Datenbits zerrissenes Papier aus einem Haushalt shre überlagert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-worte-des-hred-ihre-identitat-fett-und-bunten-typ-ist-auf-einem-schwarz-weiss-foto-von-datenbits-zerrissenes-papier-aus-einem-haushalt-shre-uberlagert-image214663806.htmlRMPD6NTE–Die Worte des Hred ihre Identität' Fett und bunten Typ ist auf einem schwarz-weiß Foto von Datenbits zerrissenes Papier aus einem Haushalt shre überlagert

Eine weiße Plastikkarte und ein persönlicher Datenleser. Diebstahl oder Verlust vertraulicher Informationen. Layout mit Kopierplatz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-weisse-plastikkarte-und-ein-personlicher-datenleser-diebstahl-oder-verlust-vertraulicher-informationen-layout-mit-kopierplatz-image387968176.html

Eine weiße Plastikkarte und ein persönlicher Datenleser. Diebstahl oder Verlust vertraulicher Informationen. Layout mit Kopierplatz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-weisse-plastikkarte-und-ein-personlicher-datenleser-diebstahl-oder-verlust-vertraulicher-informationen-layout-mit-kopierplatz-image387968176.htmlRF2DF5DA8–Eine weiße Plastikkarte und ein persönlicher Datenleser. Diebstahl oder Verlust vertraulicher Informationen. Layout mit Kopierplatz

Fahrt durch den Datenübertragungstunnel Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fahrt-durch-den-datenubertragungstunnel-image483553808.html

Fahrt durch den Datenübertragungstunnel Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fahrt-durch-den-datenubertragungstunnel-image483553808.htmlRF2K2KNPT–Fahrt durch den Datenübertragungstunnel

Stock Foto Konzept von Data-Mining oder Diebstahl von Computerinformationen hautnah. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-stock-foto-konzept-von-data-mining-oder-diebstahl-von-computerinformationen-hautnah-102440760.html

Stock Foto Konzept von Data-Mining oder Diebstahl von Computerinformationen hautnah. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-stock-foto-konzept-von-data-mining-oder-diebstahl-von-computerinformationen-hautnah-102440760.htmlRMFXJG6G–Stock Foto Konzept von Data-Mining oder Diebstahl von Computerinformationen hautnah.

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-komposition-mit-wortern-auf-holzblocken-und-offenem-vorhangeschloss-image491962448.html

Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenmissbrauch-und-informationsdiebstahl-kreative-komposition-mit-wortern-auf-holzblocken-und-offenem-vorhangeschloss-image491962448.htmlRF2KGAR3C–Konzept für Datenmissbrauch und Informationsdiebstahl. Kreative Komposition mit Wörtern auf Holzblöcken und offenem Vorhängeschloss.

Handschriftliches Schild Datendiebstahl. Geschäftsidee illegale Übertragung von vertraulichen Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftliches-schild-datendiebstahl-geschaftsidee-illegale-ubertragung-von-vertraulichen-informationen-image550260495.html

Handschriftliches Schild Datendiebstahl. Geschäftsidee illegale Übertragung von vertraulichen Informationen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftliches-schild-datendiebstahl-geschaftsidee-illegale-ubertragung-von-vertraulichen-informationen-image550260495.htmlRF2PY6ETF–Handschriftliches Schild Datendiebstahl. Geschäftsidee illegale Übertragung von vertraulichen Informationen

Identitätsdiebstahl, Abbildung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitatsdiebstahl-abbildung-79464964.html

Identitätsdiebstahl, Abbildung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitatsdiebstahl-abbildung-79464964.htmlRFEH7XAC–Identitätsdiebstahl, Abbildung

Cyber-Sicherheit Hacking Datenschutz Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-sicherheit-hacking-datenschutz-konzept-image376931298.html

Cyber-Sicherheit Hacking Datenschutz Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-sicherheit-hacking-datenschutz-konzept-image376931298.htmlRF2CW6KM2–Cyber-Sicherheit Hacking Datenschutz Konzept

Fbi-FBI-Agenten arbeiten am Computer in cyber Verbrechen des Präsidiums. Das FBI Cyber Division ist ein Fbi Division, die Köpfe der nationalen Anstrengungen zu Internet Verbrechen, einschließlich 'Cyber auf Terrorismus, Spionage, Computer eindringen zu untersuchen und strafrechtlich zu verfolgen, und die wichtigsten cyber Betrug." Diese Abteilung des FBI verwendet die Informationen sammelt während der Untersuchung, die Öffentlichkeit über die aktuellen Trends in der Cyberkriminalität zu informieren. Fbi es um drei Schwerpunkte: Computer eindringen, Identitätsdiebstahl, Betrug und Cyberkriminalität konzentriert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fbi-fbi-agenten-arbeiten-am-computer-in-cyber-verbrechen-des-prasidiums-das-fbi-cyber-division-ist-ein-fbi-division-die-kopfe-der-nationalen-anstrengungen-zu-internet-verbrechen-einschliesslich-cyber-auf-terrorismus-spionage-computer-eindringen-zu-untersuchen-und-strafrechtlich-zu-verfolgen-und-die-wichtigsten-cyber-betrug-diese-abteilung-des-fbi-verwendet-die-informationen-sammelt-wahrend-der-untersuchung-die-offentlichkeit-uber-die-aktuellen-trends-in-der-cyberkriminalitat-zu-informieren-fbi-es-um-drei-schwerpunkte-computer-eindringen-identitatsdiebstahl-betrug-und-cyberkriminalitat-konzentriert-image226529298.html