Schnellfilter:

Identity fraud Stockfotos & Bilder

Gehackt. Cyber Security und Online-betrug Konzept. Mobile Hacker und kriminelle Login zu persönlichen Informationen und Daten mit Smartphone. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-gehackt-cyber-security-und-online-betrug-konzept-mobile-hacker-und-kriminelle-login-zu-personlichen-informationen-und-daten-mit-smartphone-174838905.html

Gehackt. Cyber Security und Online-betrug Konzept. Mobile Hacker und kriminelle Login zu persönlichen Informationen und Daten mit Smartphone. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-gehackt-cyber-security-und-online-betrug-konzept-mobile-hacker-und-kriminelle-login-zu-personlichen-informationen-und-daten-mit-smartphone-174838905.htmlRFM4CGPH–Gehackt. Cyber Security und Online-betrug Konzept. Mobile Hacker und kriminelle Login zu persönlichen Informationen und Daten mit Smartphone.

Kreditkarte auf Laptop Internet-shopping und Internet-Betrug zu illustrieren Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarte-auf-laptop-internet-shopping-und-internet-betrug-zu-illustrieren-image65458277.html

Kreditkarte auf Laptop Internet-shopping und Internet-Betrug zu illustrieren Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarte-auf-laptop-internet-shopping-und-internet-betrug-zu-illustrieren-image65458277.htmlRFDPDTKH–Kreditkarte auf Laptop Internet-shopping und Internet-Betrug zu illustrieren

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329767.html

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329767.htmlRMH9EPWB–Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität.

Ein Mann durch Drücken einer Taste auf einer Computertastatur mit dem Wort Identität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mann-durch-drucken-einer-taste-auf-einer-computertastatur-mit-dem-wort-identitat-image333926209.html

Ein Mann durch Drücken einer Taste auf einer Computertastatur mit dem Wort Identität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mann-durch-drucken-einer-taste-auf-einer-computertastatur-mit-dem-wort-identitat-image333926209.htmlRM2AB7J81–Ein Mann durch Drücken einer Taste auf einer Computertastatur mit dem Wort Identität.

Frau Online-Banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-online-banking-163040446.html

Frau Online-Banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-online-banking-163040446.htmlRMKD73N2–Frau Online-Banking

Identitätsmaske Betrug Konzept auf schwarzem Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitatsmaske-betrug-konzept-auf-schwarzem-hintergrund-55328405.html

Identitätsmaske Betrug Konzept auf schwarzem Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitatsmaske-betrug-konzept-auf-schwarzem-hintergrund-55328405.htmlRFD60BXD–Identitätsmaske Betrug Konzept auf schwarzem Hintergrund

Identitätsdiebstahl durch Computer-hacking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitatsdiebstahl-durch-computer-hacking-11212558.html

Identitätsdiebstahl durch Computer-hacking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitatsdiebstahl-durch-computer-hacking-11212558.htmlRFA56DAR–Identitätsdiebstahl durch Computer-hacking

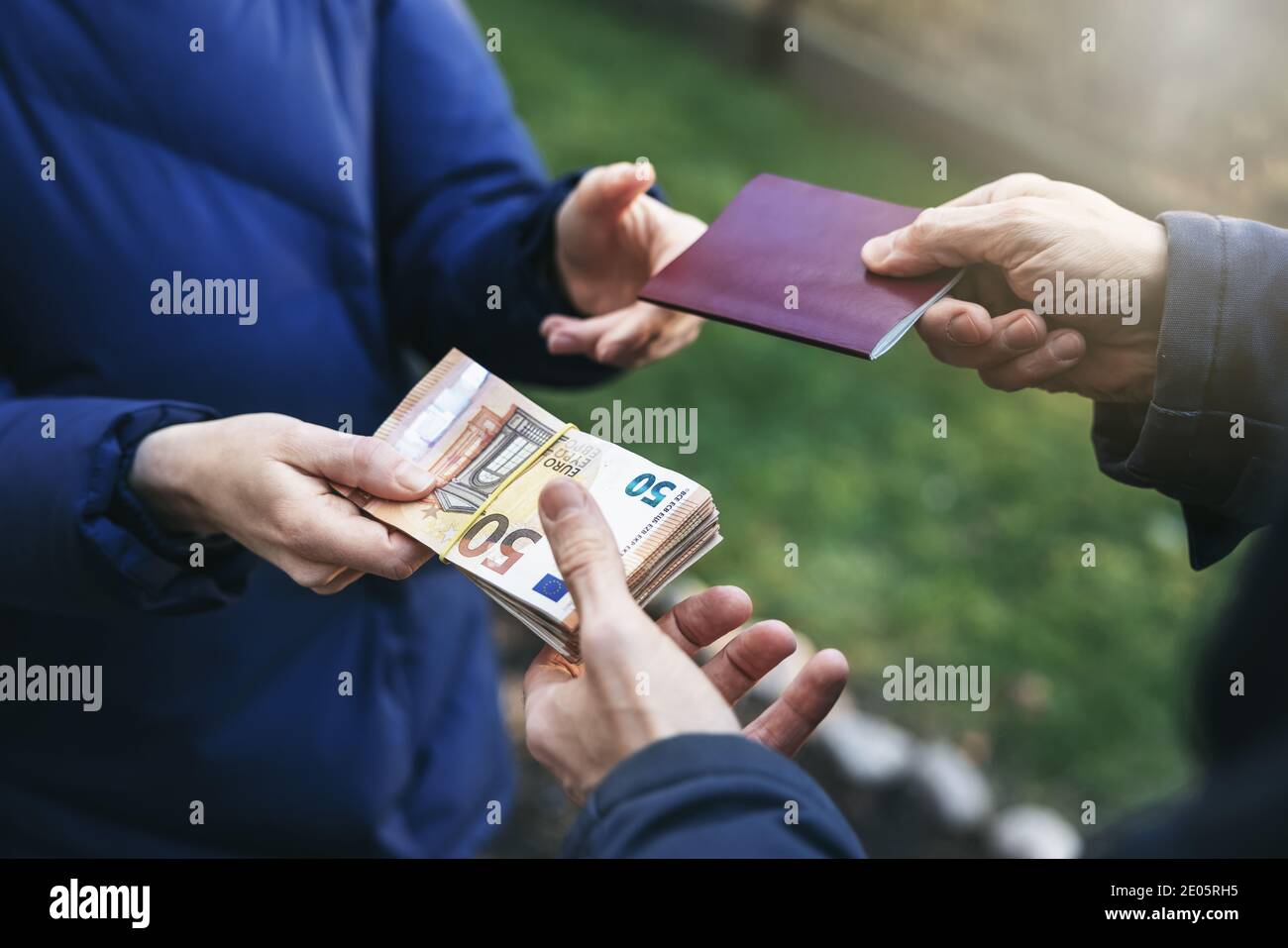

Betrug bei Identitäts- und Reisedokumenten - Person, die illegale Fälschungen kauft Reisepass Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrug-bei-identitats-und-reisedokumenten-person-die-illegale-falschungen-kauft-reisepass-image395966737.html

Betrug bei Identitäts- und Reisedokumenten - Person, die illegale Fälschungen kauft Reisepass Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrug-bei-identitats-und-reisedokumenten-person-die-illegale-falschungen-kauft-reisepass-image395966737.htmlRF2E05RH5–Betrug bei Identitäts- und Reisedokumenten - Person, die illegale Fälschungen kauft Reisepass

Online-Verbrechen und Untersuchung Konzept. Lupe und Tastatur. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-online-verbrechen-und-untersuchung-konzept-lupe-und-tastatur-134565469.html

Online-Verbrechen und Untersuchung Konzept. Lupe und Tastatur. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-online-verbrechen-und-untersuchung-konzept-lupe-und-tastatur-134565469.htmlRFHPWYHH–Online-Verbrechen und Untersuchung Konzept. Lupe und Tastatur.

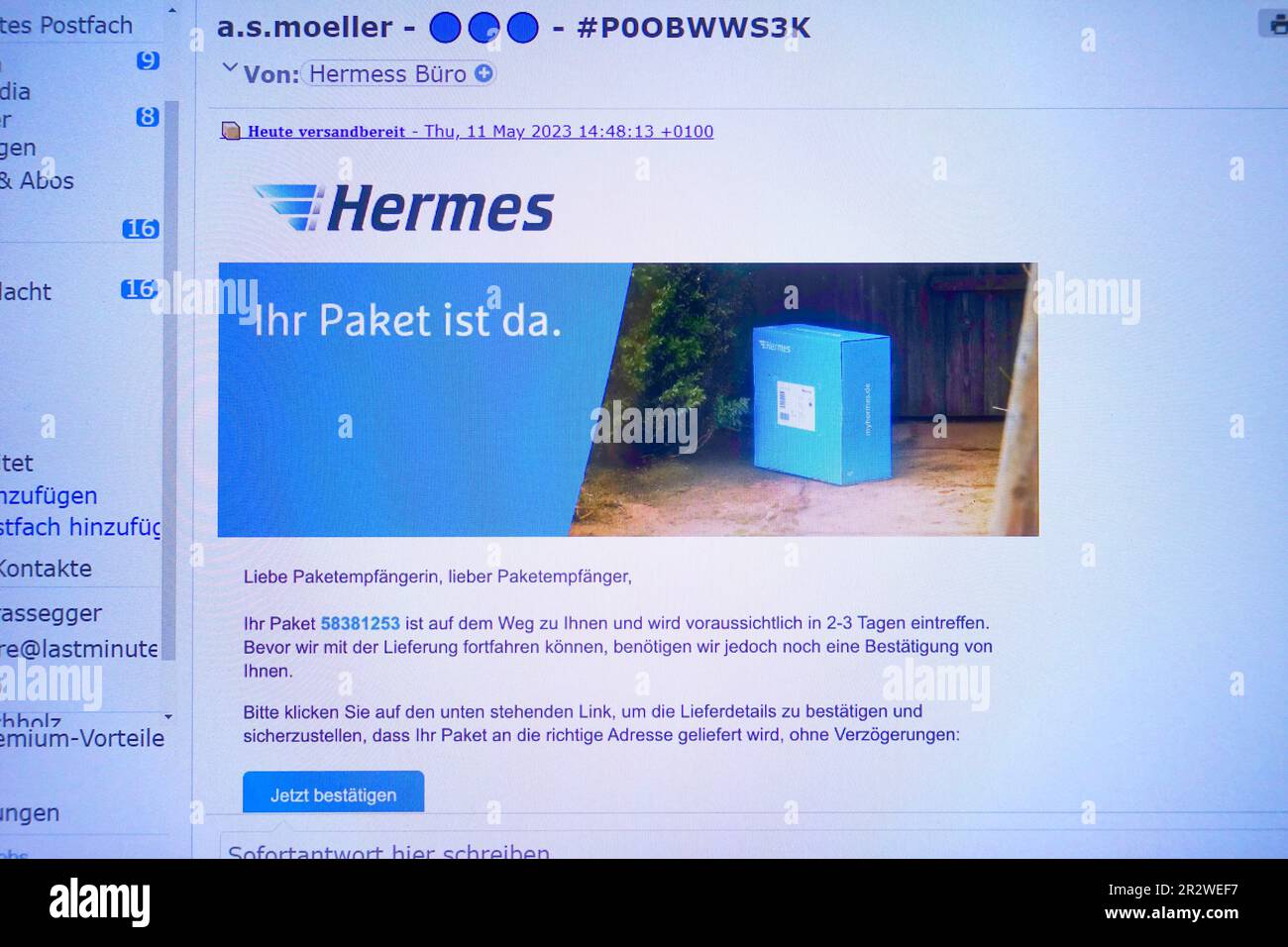

Gefälschte Post, Hermes, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefalschte-post-hermes-deutschland-image552521291.html

Gefälschte Post, Hermes, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefalschte-post-hermes-deutschland-image552521291.htmlRM2R2WEF7–Gefälschte Post, Hermes, Deutschland

Betrug Virusidentität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrug-virusidentitat-image343623780.html

Betrug Virusidentität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrug-virusidentitat-image343623780.htmlRM2AY1BHT–Betrug Virusidentität

Stapel geschreddertes Papier. Aktenvernichtung, Identitätsdiebstahl und Recycling-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stapel-geschreddertes-papier-aktenvernichtung-identitatsdiebstahl-und-recycling-konzept-image487611804.html

Stapel geschreddertes Papier. Aktenvernichtung, Identitätsdiebstahl und Recycling-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stapel-geschreddertes-papier-aktenvernichtung-identitatsdiebstahl-und-recycling-konzept-image487611804.htmlRF2K98HR8–Stapel geschreddertes Papier. Aktenvernichtung, Identitätsdiebstahl und Recycling-Konzept

Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacking-cyberkriminalitat-und-digitale-uberlagerung-von-kreditkarteninformationen-identitatsbetrug-und-cyber-sicherheitsbedrohungen-fintech-blockchain-technologie-image488419885.html

Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacking-cyberkriminalitat-und-digitale-uberlagerung-von-kreditkarteninformationen-identitatsbetrug-und-cyber-sicherheitsbedrohungen-fintech-blockchain-technologie-image488419885.htmlRF2KAHCF9–Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie

Besorgter schwarzer Online-Käufer mit Kreditkarte, der sein Smartphone in einem Park überprüft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgter-schwarzer-online-kaufer-mit-kreditkarte-der-sein-smartphone-in-einem-park-uberpruft-image556551078.html

Besorgter schwarzer Online-Käufer mit Kreditkarte, der sein Smartphone in einem Park überprüft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgter-schwarzer-online-kaufer-mit-kreditkarte-der-sein-smartphone-in-einem-park-uberpruft-image556551078.htmlRF2R9D2G6–Besorgter schwarzer Online-Käufer mit Kreditkarte, der sein Smartphone in einem Park überprüft

Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zwei-computer-daten-discs-in-ein-kuvert-gesteckt-wird-bild-von-jim-holden-15160452.html

Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zwei-computer-daten-discs-in-ein-kuvert-gesteckt-wird-bild-von-jim-holden-15160452.htmlRMAM631W–Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden.

Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/screenshot-eines-experian-credit-score-bildschirm-mit-einem-massiven-ruckgang-nach-einem-fehlgeschlagenen-identitatsdiebstahl-versuch-in-grossbritannien-image330524135.html

Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/screenshot-eines-experian-credit-score-bildschirm-mit-einem-massiven-ruckgang-nach-einem-fehlgeschlagenen-identitatsdiebstahl-versuch-in-grossbritannien-image330524135.htmlRM2A5MJWB–Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien).

Zwei Handys und viele SIM-Karten. Das Konzept von Betrug, Täuschung, Massenwahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-handys-und-viele-sim-karten-das-konzept-von-betrug-tauschung-massenwahl-image402124694.html

Zwei Handys und viele SIM-Karten. Das Konzept von Betrug, Täuschung, Massenwahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-handys-und-viele-sim-karten-das-konzept-von-betrug-tauschung-massenwahl-image402124694.htmlRF2EA6A46–Zwei Handys und viele SIM-Karten. Das Konzept von Betrug, Täuschung, Massenwahl.

Eine Person, die einen Laptop mit einer Hand auf dem Schlüsselbrett und einer Sonnenbrille verwendet. Onlinebetrug, Cyberangriffe, Betrugskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-person-die-einen-laptop-mit-einer-hand-auf-dem-schlusselbrett-und-einer-sonnenbrille-verwendet-onlinebetrug-cyberangriffe-betrugskonzept-image460402255.html

Eine Person, die einen Laptop mit einer Hand auf dem Schlüsselbrett und einer Sonnenbrille verwendet. Onlinebetrug, Cyberangriffe, Betrugskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-person-die-einen-laptop-mit-einer-hand-auf-dem-schlusselbrett-und-einer-sonnenbrille-verwendet-onlinebetrug-cyberangriffe-betrugskonzept-image460402255.htmlRF2HN13NK–Eine Person, die einen Laptop mit einer Hand auf dem Schlüsselbrett und einer Sonnenbrille verwendet. Onlinebetrug, Cyberangriffe, Betrugskonzept.

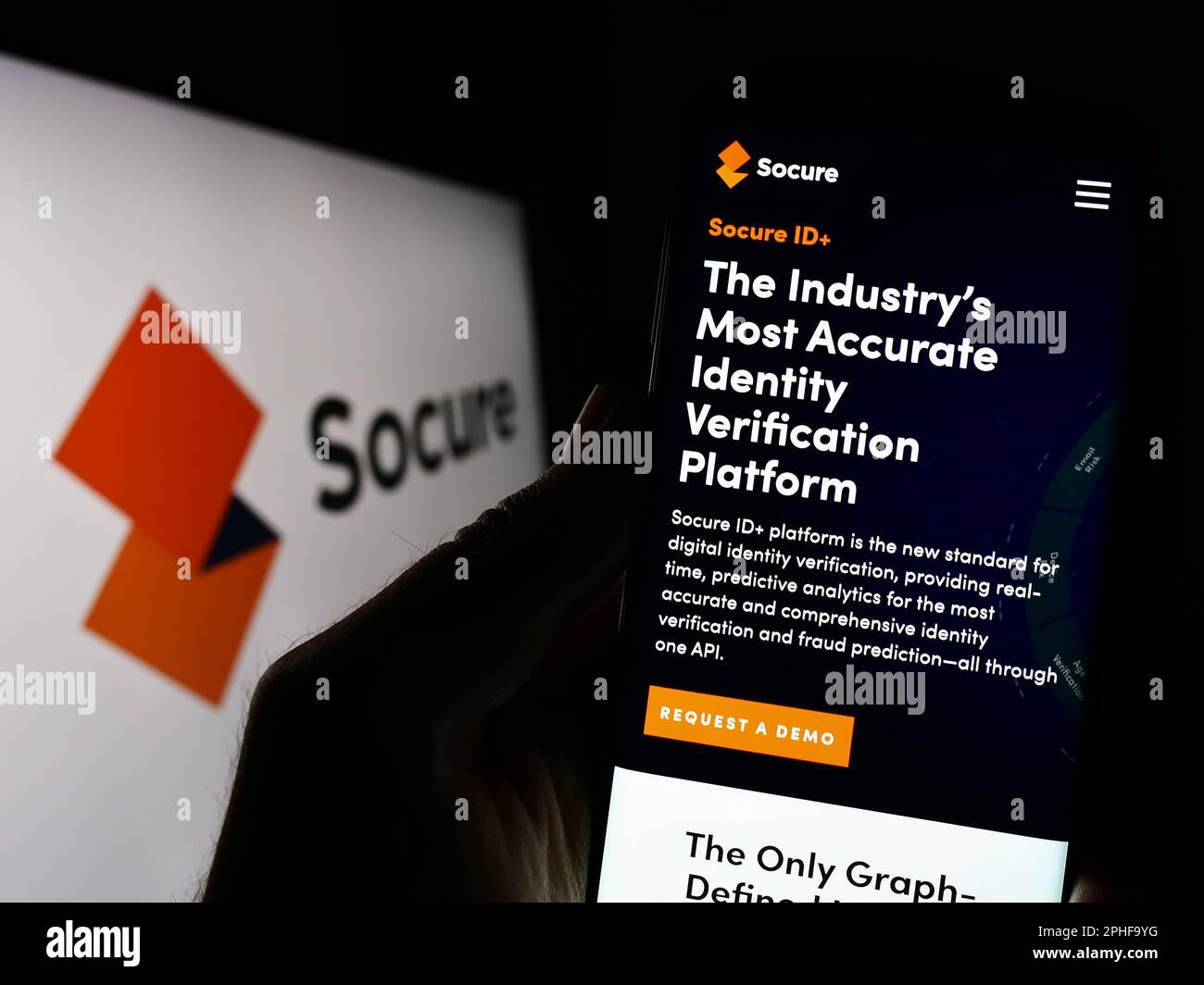

Person, die ein Mobiltelefon mit einer Webseite des US-amerikanischen Unternehmens Socure Inc. Zur Identitätsüberprüfung auf dem Bildschirm mit Logo hält. Konzentrieren Sie sich auf die Mitte des Telefondisplays. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/person-die-ein-mobiltelefon-mit-einer-webseite-des-us-amerikanischen-unternehmens-socure-inc-zur-identitatsuberprufung-auf-dem-bildschirm-mit-logo-halt-konzentrieren-sie-sich-auf-die-mitte-des-telefondisplays-image544307668.html

Person, die ein Mobiltelefon mit einer Webseite des US-amerikanischen Unternehmens Socure Inc. Zur Identitätsüberprüfung auf dem Bildschirm mit Logo hält. Konzentrieren Sie sich auf die Mitte des Telefondisplays. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/person-die-ein-mobiltelefon-mit-einer-webseite-des-us-amerikanischen-unternehmens-socure-inc-zur-identitatsuberprufung-auf-dem-bildschirm-mit-logo-halt-konzentrieren-sie-sich-auf-die-mitte-des-telefondisplays-image544307668.htmlRF2PHF9YG–Person, die ein Mobiltelefon mit einer Webseite des US-amerikanischen Unternehmens Socure Inc. Zur Identitätsüberprüfung auf dem Bildschirm mit Logo hält. Konzentrieren Sie sich auf die Mitte des Telefondisplays.

Gehackten account auf Tablet. Cyber Sicherheit und Betrug im Internet Konzept. Mobile Anwendung anmelden und Ihre persönlichen Informationen und Daten Problem. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-gehackten-account-auf-tablet-cyber-sicherheit-und-betrug-im-internet-konzept-mobile-anwendung-anmelden-und-ihre-personlichen-informationen-und-daten-problem-174795364.html

Gehackten account auf Tablet. Cyber Sicherheit und Betrug im Internet Konzept. Mobile Anwendung anmelden und Ihre persönlichen Informationen und Daten Problem. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-gehackten-account-auf-tablet-cyber-sicherheit-und-betrug-im-internet-konzept-mobile-anwendung-anmelden-und-ihre-personlichen-informationen-und-daten-problem-174795364.htmlRFM4AH7G–Gehackten account auf Tablet. Cyber Sicherheit und Betrug im Internet Konzept. Mobile Anwendung anmelden und Ihre persönlichen Informationen und Daten Problem.

Blattgold private Zeichen auf einem alten Büro vordere Klappe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blattgold-private-zeichen-auf-einem-alten-buro-vordere-klappe-image240911547.html

Blattgold private Zeichen auf einem alten Büro vordere Klappe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blattgold-private-zeichen-auf-einem-alten-buro-vordere-klappe-image240911547.htmlRFRYXD3R–Blattgold private Zeichen auf einem alten Büro vordere Klappe

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329744.html

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329744.htmlRMH9EPTG–Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität.

Ein Mann durch Drücken einer Taste auf einer Computertastatur mit den Worten Identitätsdiebstahl. Identität Diebstahl Konzept Bild. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mann-durch-drucken-einer-taste-auf-einer-computertastatur-mit-den-worten-identitatsdiebstahl-identitat-diebstahl-konzept-bild-image333926013.html

Ein Mann durch Drücken einer Taste auf einer Computertastatur mit den Worten Identitätsdiebstahl. Identität Diebstahl Konzept Bild. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mann-durch-drucken-einer-taste-auf-einer-computertastatur-mit-den-worten-identitatsdiebstahl-identitat-diebstahl-konzept-bild-image333926013.htmlRM2AB7J11–Ein Mann durch Drücken einer Taste auf einer Computertastatur mit den Worten Identitätsdiebstahl. Identität Diebstahl Konzept Bild.

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13008637.html

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13008637.htmlRMAC1ARX–Frau Schreddern Papiere gegen Identitätsdiebstahl

Besorgte Geschäftsfrau, die sich beschwert, online mit Kreditkarte und Laptop zu kaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgte-geschaftsfrau-die-sich-beschwert-online-mit-kreditkarte-und-laptop-zu-kaufen-image470539428.html

Besorgte Geschäftsfrau, die sich beschwert, online mit Kreditkarte und Laptop zu kaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgte-geschaftsfrau-die-sich-beschwert-online-mit-kreditkarte-und-laptop-zu-kaufen-image470539428.htmlRF2J9EWRG–Besorgte Geschäftsfrau, die sich beschwert, online mit Kreditkarte und Laptop zu kaufen

Porträt eines mit Laptop auf weißem Hintergrund Einbrecher Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-portrat-eines-mit-laptop-auf-weissem-hintergrund-einbrecher-162917093.html

Porträt eines mit Laptop auf weißem Hintergrund Einbrecher Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-portrat-eines-mit-laptop-auf-weissem-hintergrund-einbrecher-162917093.htmlRFKD1EBH–Porträt eines mit Laptop auf weißem Hintergrund Einbrecher

Prospekt der Wahlkommission warnt die Wähler des Gemeinderats von King's Lynn & West Norfolk, dass sie einen Lichtbildausweis benötigen, um an einer Wahlstelle wählen zu können. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/prospekt-der-wahlkommission-warnt-die-wahler-des-gemeinderats-von-kings-lynn-west-norfolk-dass-sie-einen-lichtbildausweis-benotigen-um-an-einer-wahlstelle-wahlen-zu-konnen-image544614705.html

Prospekt der Wahlkommission warnt die Wähler des Gemeinderats von King's Lynn & West Norfolk, dass sie einen Lichtbildausweis benötigen, um an einer Wahlstelle wählen zu können. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/prospekt-der-wahlkommission-warnt-die-wahler-des-gemeinderats-von-kings-lynn-west-norfolk-dass-sie-einen-lichtbildausweis-benotigen-um-an-einer-wahlstelle-wahlen-zu-konnen-image544614705.htmlRM2PJ19H5–Prospekt der Wahlkommission warnt die Wähler des Gemeinderats von King's Lynn & West Norfolk, dass sie einen Lichtbildausweis benötigen, um an einer Wahlstelle wählen zu können.

Identitäts-Diebstahl auf einer Tastatur geschrieben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-auf-einer-tastatur-geschrieben-134565490.html

Identitäts-Diebstahl auf einer Tastatur geschrieben. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-auf-einer-tastatur-geschrieben-134565490.htmlRFHPWYJA–Identitäts-Diebstahl auf einer Tastatur geschrieben.

Ausweisdokumente (Sozialversicherung, Führerschein und Kreditkarte) in der Hand des Diebes, isoliert auf weiss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ausweisdokumente-sozialversicherung-fuhrerschein-und-kreditkarte-in-der-hand-des-diebes-isoliert-auf-weiss-57009351.html

Ausweisdokumente (Sozialversicherung, Führerschein und Kreditkarte) in der Hand des Diebes, isoliert auf weiss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ausweisdokumente-sozialversicherung-fuhrerschein-und-kreditkarte-in-der-hand-des-diebes-isoliert-auf-weiss-57009351.htmlRFD8N007–Ausweisdokumente (Sozialversicherung, Führerschein und Kreditkarte) in der Hand des Diebes, isoliert auf weiss.

Betrug Virusidentität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrug-virusidentitat-image343624135.html

Betrug Virusidentität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrug-virusidentitat-image343624135.htmlRM2AY1C2F–Betrug Virusidentität

Sozialversicherungskarte und Schloss. Identitätsdiebstahl, Kreditbetrug und Sicherheitskonzept für persönliche Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sozialversicherungskarte-und-schloss-identitatsdiebstahl-kreditbetrug-und-sicherheitskonzept-fur-personliche-informationen-image483121052.html

Sozialversicherungskarte und Schloss. Identitätsdiebstahl, Kreditbetrug und Sicherheitskonzept für persönliche Informationen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sozialversicherungskarte-und-schloss-identitatsdiebstahl-kreditbetrug-und-sicherheitskonzept-fur-personliche-informationen-image483121052.htmlRF2K201R8–Sozialversicherungskarte und Schloss. Identitätsdiebstahl, Kreditbetrug und Sicherheitskonzept für persönliche Informationen.

Die Reflexion gestohlener Daten auf Sonnenbrillen, die auf Identitätsdiebstahl hinweisen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-reflexion-gestohlener-daten-auf-sonnenbrillen-die-auf-identitatsdiebstahl-hinweisen-image599596480.html

Die Reflexion gestohlener Daten auf Sonnenbrillen, die auf Identitätsdiebstahl hinweisen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-reflexion-gestohlener-daten-auf-sonnenbrillen-die-auf-identitatsdiebstahl-hinweisen-image599596480.htmlRF2WRDYC0–Die Reflexion gestohlener Daten auf Sonnenbrillen, die auf Identitätsdiebstahl hinweisen

Beunruhigte Frau, die sich beschwert, online mit Kreditkarte und Laptop zu kaufen Auf einem Schreibtisch zu Hause Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/beunruhigte-frau-die-sich-beschwert-online-mit-kreditkarte-und-laptop-zu-kaufen-auf-einem-schreibtisch-zu-hause-image371600560.html

Beunruhigte Frau, die sich beschwert, online mit Kreditkarte und Laptop zu kaufen Auf einem Schreibtisch zu Hause Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/beunruhigte-frau-die-sich-beschwert-online-mit-kreditkarte-und-laptop-zu-kaufen-auf-einem-schreibtisch-zu-hause-image371600560.htmlRF2CGFT8G–Beunruhigte Frau, die sich beschwert, online mit Kreditkarte und Laptop zu kaufen Auf einem Schreibtisch zu Hause

Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zwei-computer-daten-discs-in-ein-kuvert-gesteckt-wird-bild-von-jim-holden-15164163.html

Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zwei-computer-daten-discs-in-ein-kuvert-gesteckt-wird-bild-von-jim-holden-15164163.htmlRMAM6E3G–Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden.

Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/screenshot-eines-experian-credit-score-bildschirm-mit-einem-massiven-ruckgang-nach-einem-fehlgeschlagenen-identitatsdiebstahl-versuch-in-grossbritannien-image330524087.html

Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/screenshot-eines-experian-credit-score-bildschirm-mit-einem-massiven-ruckgang-nach-einem-fehlgeschlagenen-identitatsdiebstahl-versuch-in-grossbritannien-image330524087.htmlRM2A5MJRK–Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien).

Kreditkarten mit Vorhängeschloss als Symbol für Daten- und Identitätssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarten-mit-vorhangeschloss-als-symbol-fur-daten-und-identitatssicherheit-image450571948.html

Kreditkarten mit Vorhängeschloss als Symbol für Daten- und Identitätssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarten-mit-vorhangeschloss-als-symbol-fur-daten-und-identitatssicherheit-image450571948.htmlRF2H51938–Kreditkarten mit Vorhängeschloss als Symbol für Daten- und Identitätssicherheit

Betrug-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-konzept-81751236.html

Betrug-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-konzept-81751236.htmlRFEN02F0–Betrug-Konzept

Person, die ein Mobiltelefon mit dem Logo der amerikanischen Identitätsverifizierungsfirma Socure Inc. Auf dem Bildschirm vor der Webseite hält. Konzentrieren Sie sich auf das Display des Telefons. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/person-die-ein-mobiltelefon-mit-dem-logo-der-amerikanischen-identitatsverifizierungsfirma-socure-inc-auf-dem-bildschirm-vor-der-webseite-halt-konzentrieren-sie-sich-auf-das-display-des-telefons-image544307597.html

Person, die ein Mobiltelefon mit dem Logo der amerikanischen Identitätsverifizierungsfirma Socure Inc. Auf dem Bildschirm vor der Webseite hält. Konzentrieren Sie sich auf das Display des Telefons. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/person-die-ein-mobiltelefon-mit-dem-logo-der-amerikanischen-identitatsverifizierungsfirma-socure-inc-auf-dem-bildschirm-vor-der-webseite-halt-konzentrieren-sie-sich-auf-das-display-des-telefons-image544307597.htmlRF2PHF9W1–Person, die ein Mobiltelefon mit dem Logo der amerikanischen Identitätsverifizierungsfirma Socure Inc. Auf dem Bildschirm vor der Webseite hält. Konzentrieren Sie sich auf das Display des Telefons.

Ich liebe Betrug und Liebesbetrug mit Nachrichten. Online-Chat Wels mit gefälschter Identität. Untreue, betrügen Ehemann mit geheimer Beziehung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ich-liebe-betrug-und-liebesbetrug-mit-nachrichten-online-chat-wels-mit-gefalschter-identitat-untreue-betrugen-ehemann-mit-geheimer-beziehung-image569522466.html

Ich liebe Betrug und Liebesbetrug mit Nachrichten. Online-Chat Wels mit gefälschter Identität. Untreue, betrügen Ehemann mit geheimer Beziehung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ich-liebe-betrug-und-liebesbetrug-mit-nachrichten-online-chat-wels-mit-gefalschter-identitat-untreue-betrugen-ehemann-mit-geheimer-beziehung-image569522466.htmlRF2T2FYM2–Ich liebe Betrug und Liebesbetrug mit Nachrichten. Online-Chat Wels mit gefälschter Identität. Untreue, betrügen Ehemann mit geheimer Beziehung.

Betrug-Konzept machte aus metallischen Briefen über US-Dollar-banknote Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-konzept-machte-aus-metallischen-briefen-uber-us-dollar-banknote-90601132.html

Betrug-Konzept machte aus metallischen Briefen über US-Dollar-banknote Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-konzept-machte-aus-metallischen-briefen-uber-us-dollar-banknote-90601132.htmlRFF7B6JM–Betrug-Konzept machte aus metallischen Briefen über US-Dollar-banknote

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329739.html

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329739.htmlRMH9EPTB–Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität.

Konzept internet Kriminalität Bilder, Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-internet-kriminalitat-bilder-identitatsdiebstahl-image333940433.html

Konzept internet Kriminalität Bilder, Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-internet-kriminalitat-bilder-identitatsdiebstahl-image333940433.htmlRM2AB88C1–Konzept internet Kriminalität Bilder, Identitätsdiebstahl.

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13092178.html

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13092178.htmlRMACA7DR–Frau Schreddern Papiere gegen Identitätsdiebstahl

Besorgte Teenager, die Probleme haben, in der Nacht zu Hause online einzukaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgte-teenager-die-probleme-haben-in-der-nacht-zu-hause-online-einzukaufen-image530763497.html

Besorgte Teenager, die Probleme haben, in der Nacht zu Hause online einzukaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgte-teenager-die-probleme-haben-in-der-nacht-zu-hause-online-einzukaufen-image530763497.htmlRF2NREA75–Besorgte Teenager, die Probleme haben, in der Nacht zu Hause online einzukaufen

SCHÜTZEN SIE IHRE IDENTITÄT. Motivation Ermutigung Zitat auf Notizblock geschrieben Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutzen-sie-ihre-identitat-motivation-ermutigung-zitat-auf-notizblock-geschrieben-image376945052.html

SCHÜTZEN SIE IHRE IDENTITÄT. Motivation Ermutigung Zitat auf Notizblock geschrieben Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutzen-sie-ihre-identitat-motivation-ermutigung-zitat-auf-notizblock-geschrieben-image376945052.htmlRF2CW7978–SCHÜTZEN SIE IHRE IDENTITÄT. Motivation Ermutigung Zitat auf Notizblock geschrieben

Eine Unterschrift der Wahlkommission auf dem King's Lynn Tuesday Market Place warnt, dass jetzt ein Lichtbildausweis erforderlich ist, um an einer Wahlstelle abstimmen zu können. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-unterschrift-der-wahlkommission-auf-dem-kings-lynn-tuesday-market-place-warnt-dass-jetzt-ein-lichtbildausweis-erforderlich-ist-um-an-einer-wahlstelle-abstimmen-zu-konnen-image545366421.html

Eine Unterschrift der Wahlkommission auf dem King's Lynn Tuesday Market Place warnt, dass jetzt ein Lichtbildausweis erforderlich ist, um an einer Wahlstelle abstimmen zu können. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-unterschrift-der-wahlkommission-auf-dem-kings-lynn-tuesday-market-place-warnt-dass-jetzt-ein-lichtbildausweis-erforderlich-ist-um-an-einer-wahlstelle-abstimmen-zu-konnen-image545366421.htmlRM2PK7GC5–Eine Unterschrift der Wahlkommission auf dem King's Lynn Tuesday Market Place warnt, dass jetzt ein Lichtbildausweis erforderlich ist, um an einer Wahlstelle abstimmen zu können.

Mausefalle und Wortbetrug auf der Tastatur für das Internet. Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mausefalle-und-wortbetrug-auf-der-tastatur-fur-das-internet-identitatsdiebstahl-image367581783.html

Mausefalle und Wortbetrug auf der Tastatur für das Internet. Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mausefalle-und-wortbetrug-auf-der-tastatur-fur-das-internet-identitatsdiebstahl-image367581783.htmlRF2CA0P8R–Mausefalle und Wortbetrug auf der Tastatur für das Internet. Identitätsdiebstahl.

Betrügerisches Konzept und Symbol für Kreditkartenbetrug oder Finanzdieb, der als betrügerischer Straftäter Geld stiehlt und Kontobetrug begeht. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrugerisches-konzept-und-symbol-fur-kreditkartenbetrug-oder-finanzdieb-der-als-betrugerischer-straftater-geld-stiehlt-und-kontobetrug-begeht-image610276576.html

Betrügerisches Konzept und Symbol für Kreditkartenbetrug oder Finanzdieb, der als betrügerischer Straftäter Geld stiehlt und Kontobetrug begeht. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/betrugerisches-konzept-und-symbol-fur-kreditkartenbetrug-oder-finanzdieb-der-als-betrugerischer-straftater-geld-stiehlt-und-kontobetrug-begeht-image610276576.htmlRF2XCTE00–Betrügerisches Konzept und Symbol für Kreditkartenbetrug oder Finanzdieb, der als betrügerischer Straftäter Geld stiehlt und Kontobetrug begeht.

Ein Handy oder Handy auf einem Holz gelegt Tabelle mit der Digidentität-App auf dem Bildschirm geöffnet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-handy-oder-handy-auf-einem-holz-gelegt-tabelle-mit-der-digidentitat-app-auf-dem-bildschirm-geoffnet-image414337865.html

Ein Handy oder Handy auf einem Holz gelegt Tabelle mit der Digidentität-App auf dem Bildschirm geöffnet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-handy-oder-handy-auf-einem-holz-gelegt-tabelle-mit-der-digidentitat-app-auf-dem-bildschirm-geoffnet-image414337865.htmlRM2F22M4W–Ein Handy oder Handy auf einem Holz gelegt Tabelle mit der Digidentität-App auf dem Bildschirm geöffnet

Arbeitslosengeld Anwendung mit Tatortband. Konzept für Identitätsdiebstahl, Versicherungsbetrug und Cyberkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/arbeitslosengeld-anwendung-mit-tatortband-konzept-fur-identitatsdiebstahl-versicherungsbetrug-und-cyberkriminalitat-image410824824.html

Arbeitslosengeld Anwendung mit Tatortband. Konzept für Identitätsdiebstahl, Versicherungsbetrug und Cyberkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/arbeitslosengeld-anwendung-mit-tatortband-konzept-fur-identitatsdiebstahl-versicherungsbetrug-und-cyberkriminalitat-image410824824.htmlRF2ETAK74–Arbeitslosengeld Anwendung mit Tatortband. Konzept für Identitätsdiebstahl, Versicherungsbetrug und Cyberkriminalität.

Schredderte Dokumente, die sicherstellen, dass sensible Daten vollständig vernichtet werden, Konzept der Sicherheit und Kriminalität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schredderte-dokumente-die-sicherstellen-dass-sensible-daten-vollstandig-vernichtet-werden-konzept-der-sicherheit-und-kriminalitat-image626136668.html

Schredderte Dokumente, die sicherstellen, dass sensible Daten vollständig vernichtet werden, Konzept der Sicherheit und Kriminalität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schredderte-dokumente-die-sicherstellen-dass-sensible-daten-vollstandig-vernichtet-werden-konzept-der-sicherheit-und-kriminalitat-image626136668.htmlRF2YAJYKT–Schredderte Dokumente, die sicherstellen, dass sensible Daten vollständig vernichtet werden, Konzept der Sicherheit und Kriminalität

Besorgt Frau Probleme mit Online-Zahlung mit Kreditkarte und Laptop zu Hause Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgt-frau-probleme-mit-online-zahlung-mit-kreditkarte-und-laptop-zu-hause-image376950868.html

Besorgt Frau Probleme mit Online-Zahlung mit Kreditkarte und Laptop zu Hause Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgt-frau-probleme-mit-online-zahlung-mit-kreditkarte-und-laptop-zu-hause-image376950868.htmlRF2CW7GK0–Besorgt Frau Probleme mit Online-Zahlung mit Kreditkarte und Laptop zu Hause

Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zwei-computer-daten-discs-in-ein-kuvert-gesteckt-wird-bild-von-jim-holden-15164287.html

Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zwei-computer-daten-discs-in-ein-kuvert-gesteckt-wird-bild-von-jim-holden-15164287.htmlRMAM6EDM–Zwei Computer-Daten-discs in ein Kuvert gesteckt wird. Bild von Jim Holden.

Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/screenshot-eines-experian-credit-score-bildschirm-mit-einem-massiven-ruckgang-nach-einem-fehlgeschlagenen-identitatsdiebstahl-versuch-in-grossbritannien-image330524150.html

Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/screenshot-eines-experian-credit-score-bildschirm-mit-einem-massiven-ruckgang-nach-einem-fehlgeschlagenen-identitatsdiebstahl-versuch-in-grossbritannien-image330524150.htmlRM2A5MJWX–Screenshot eines Experian Credit Score Bildschirm mit einem massiven Rückgang nach einem fehlgeschlagenen Identitätsdiebstahl Versuch (in Großbritannien).

Nahaufnahme einer echten Phishing-Textnachricht, die fälschlicherweise von der britischen Regierung eine Winterbeihilfe für die Heizung anbot, wobei auf Betrugsversuche durch böswillige lin hingewiesen wird Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-einer-echten-phishing-textnachricht-die-falschlicherweise-von-der-britischen-regierung-eine-winterbeihilfe-fur-die-heizung-anbot-wobei-auf-betrugsversuche-durch-boswillige-lin-hingewiesen-wird-image628304812.html

Nahaufnahme einer echten Phishing-Textnachricht, die fälschlicherweise von der britischen Regierung eine Winterbeihilfe für die Heizung anbot, wobei auf Betrugsversuche durch böswillige lin hingewiesen wird Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-einer-echten-phishing-textnachricht-die-falschlicherweise-von-der-britischen-regierung-eine-winterbeihilfe-fur-die-heizung-anbot-wobei-auf-betrugsversuche-durch-boswillige-lin-hingewiesen-wird-image628304812.htmlRF2YE5N5G–Nahaufnahme einer echten Phishing-Textnachricht, die fälschlicherweise von der britischen Regierung eine Winterbeihilfe für die Heizung anbot, wobei auf Betrugsversuche durch böswillige lin hingewiesen wird

internet-Betrug Cyber-Kriminalität Konzept - Handschellen auf Laptop keybpord Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-betrug-cyber-kriminalitat-konzept-handschellen-auf-laptop-keybpord-image368919975.html

internet-Betrug Cyber-Kriminalität Konzept - Handschellen auf Laptop keybpord Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-betrug-cyber-kriminalitat-konzept-handschellen-auf-laptop-keybpord-image368919975.htmlRF2CC5N5B–internet-Betrug Cyber-Kriminalität Konzept - Handschellen auf Laptop keybpord

Person, die ein Smartphone mit dem Logo des US-amerikanischen Unternehmens Socure Inc. Auf dem Bildschirm vor der Website hält. Konzentrieren Sie sich auf das Display des Telefons. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/person-die-ein-smartphone-mit-dem-logo-des-us-amerikanischen-unternehmens-socure-inc-auf-dem-bildschirm-vor-der-website-halt-konzentrieren-sie-sich-auf-das-display-des-telefons-image544307583.html

Person, die ein Smartphone mit dem Logo des US-amerikanischen Unternehmens Socure Inc. Auf dem Bildschirm vor der Website hält. Konzentrieren Sie sich auf das Display des Telefons. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/person-die-ein-smartphone-mit-dem-logo-des-us-amerikanischen-unternehmens-socure-inc-auf-dem-bildschirm-vor-der-website-halt-konzentrieren-sie-sich-auf-das-display-des-telefons-image544307583.htmlRF2PHF9TF–Person, die ein Smartphone mit dem Logo des US-amerikanischen Unternehmens Socure Inc. Auf dem Bildschirm vor der Website hält. Konzentrieren Sie sich auf das Display des Telefons.

Dark web und Cyber Security Konzept. Mann oder Hacker mit Tablet spät in der Nacht. Betrug im Internet oder online Betrug. Kauf von Medikamenten oder illegalen Website durchsuchen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dark-web-und-cyber-security-konzept-mann-oder-hacker-mit-tablet-spat-in-der-nacht-betrug-im-internet-oder-online-betrug-kauf-von-medikamenten-oder-illegalen-website-durchsuchen-image214387668.html

Dark web und Cyber Security Konzept. Mann oder Hacker mit Tablet spät in der Nacht. Betrug im Internet oder online Betrug. Kauf von Medikamenten oder illegalen Website durchsuchen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dark-web-und-cyber-security-konzept-mann-oder-hacker-mit-tablet-spat-in-der-nacht-betrug-im-internet-oder-online-betrug-kauf-von-medikamenten-oder-illegalen-website-durchsuchen-image214387668.htmlRFPCP5JC–Dark web und Cyber Security Konzept. Mann oder Hacker mit Tablet spät in der Nacht. Betrug im Internet oder online Betrug. Kauf von Medikamenten oder illegalen Website durchsuchen

Kreditkarte Und Großer Fischhaken Auf Computer-Tastatur-Hintergrund - Cybercrime/Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarte-und-grosser-fischhaken-auf-computer-tastatur-hintergrund-cybercrimephishing-konzept-image474228545.html

Kreditkarte Und Großer Fischhaken Auf Computer-Tastatur-Hintergrund - Cybercrime/Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarte-und-grosser-fischhaken-auf-computer-tastatur-hintergrund-cybercrimephishing-konzept-image474228545.htmlRF2JFEY9N–Kreditkarte Und Großer Fischhaken Auf Computer-Tastatur-Hintergrund - Cybercrime/Phishing-Konzept

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329633.html

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329633.htmlRMH9EPMH–Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität.

Ein Mann, der online einen Laptop mit Sonnenbrille und Mütze trägt. Konzept für Cyberkriminalität, Sicherheit, Finanzbetrug. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mann-der-online-einen-laptop-mit-sonnenbrille-und-mutze-tragt-konzept-fur-cyberkriminalitat-sicherheit-finanzbetrug-image460402179.html

Ein Mann, der online einen Laptop mit Sonnenbrille und Mütze trägt. Konzept für Cyberkriminalität, Sicherheit, Finanzbetrug. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mann-der-online-einen-laptop-mit-sonnenbrille-und-mutze-tragt-konzept-fur-cyberkriminalitat-sicherheit-finanzbetrug-image460402179.htmlRF2HN13JY–Ein Mann, der online einen Laptop mit Sonnenbrille und Mütze trägt. Konzept für Cyberkriminalität, Sicherheit, Finanzbetrug.

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13008625.html

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13008625.htmlRMAC1APX–Frau Schreddern Papiere gegen Identitätsdiebstahl

Betrug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-103527444.html

Betrug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-103527444.htmlRFG0C28M–Betrug

Menschlichen Fingerabdruck als Beweis der Identität und als Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-menschlichen-fingerabdruck-als-beweis-der-identitat-und-als-passwort-119526384.html

Menschlichen Fingerabdruck als Beweis der Identität und als Passwort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-menschlichen-fingerabdruck-als-beweis-der-identitat-und-als-passwort-119526384.htmlRFGXCW3C–Menschlichen Fingerabdruck als Beweis der Identität und als Passwort

Computer Security-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-security-konzept-130370271.html

Computer Security-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-security-konzept-130370271.htmlRFHG2TH3–Computer Security-Konzept

Notizblock mit Phrase Forensic Accounting, Folder und Papieren. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/notizblock-mit-phrase-forensic-accounting-folder-und-papieren-image490859138.html

Notizblock mit Phrase Forensic Accounting, Folder und Papieren. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/notizblock-mit-phrase-forensic-accounting-folder-und-papieren-image490859138.htmlRF2KEGFRE–Notizblock mit Phrase Forensic Accounting, Folder und Papieren.

Gefälschte Post, DHL Parcel, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefalschte-post-dhl-parcel-deutschland-image550603035.html

Gefälschte Post, DHL Parcel, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefalschte-post-dhl-parcel-deutschland-image550603035.htmlRM2PYP3P3–Gefälschte Post, DHL Parcel, Deutschland

Ein Mobiltelefon oder Mobiltelefon, das in einem gehalten wird Hand mit der Digidentität App auf dem Bildschirm geöffnet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mobiltelefon-oder-mobiltelefon-das-in-einem-gehalten-wird-hand-mit-der-digidentitat-app-auf-dem-bildschirm-geoffnet-image404837601.html

Ein Mobiltelefon oder Mobiltelefon, das in einem gehalten wird Hand mit der Digidentität App auf dem Bildschirm geöffnet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-mobiltelefon-oder-mobiltelefon-das-in-einem-gehalten-wird-hand-mit-der-digidentitat-app-auf-dem-bildschirm-geoffnet-image404837601.htmlRM2EEHXDN–Ein Mobiltelefon oder Mobiltelefon, das in einem gehalten wird Hand mit der Digidentität App auf dem Bildschirm geöffnet

Sozialversicherungskarte und Telefon. Konzept für Betrug, Betrug und Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sozialversicherungskarte-und-telefon-konzept-fur-betrug-betrug-und-identitatsdiebstahl-image483121053.html

Sozialversicherungskarte und Telefon. Konzept für Betrug, Betrug und Identitätsdiebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sozialversicherungskarte-und-telefon-konzept-fur-betrug-betrug-und-identitatsdiebstahl-image483121053.htmlRF2K201R9–Sozialversicherungskarte und Telefon. Konzept für Betrug, Betrug und Identitätsdiebstahl.

Text auf Russisch: Reisepass. Konzept zum Thema Bestrafung bei betrügerischen Handlungen mit Identitätsdokumenten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-auf-russisch-reisepass-konzept-zum-thema-bestrafung-bei-betrugerischen-handlungen-mit-identitatsdokumenten-image355683292.html

Text auf Russisch: Reisepass. Konzept zum Thema Bestrafung bei betrügerischen Handlungen mit Identitätsdokumenten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-auf-russisch-reisepass-konzept-zum-thema-bestrafung-bei-betrugerischen-handlungen-mit-identitatsdokumenten-image355683292.htmlRF2BJJNJM–Text auf Russisch: Reisepass. Konzept zum Thema Bestrafung bei betrügerischen Handlungen mit Identitätsdokumenten

Traurige Mitbewohnerinnen und Mitbewohner, die zu Hause online einen Laptop kaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/traurige-mitbewohnerinnen-und-mitbewohner-die-zu-hause-online-einen-laptop-kaufen-image623215146.html

Traurige Mitbewohnerinnen und Mitbewohner, die zu Hause online einen Laptop kaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/traurige-mitbewohnerinnen-und-mitbewohner-die-zu-hause-online-einen-laptop-kaufen-image623215146.htmlRF2Y5WW7P–Traurige Mitbewohnerinnen und Mitbewohner, die zu Hause online einen Laptop kaufen

Rinder-ID Identität Ohrmarken-Tag Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rinder-id-identitat-ohrmarken-tag-image68910899.html

Rinder-ID Identität Ohrmarken-Tag Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rinder-id-identitat-ohrmarken-tag-image68910899.htmlRME034FF–Rinder-ID Identität Ohrmarken-Tag

Computer-Tastatur mit Wort buchstabiert, I.D. Betrug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-tastatur-mit-wort-buchstabiert-id-betrug-image69160133.html

Computer-Tastatur mit Wort buchstabiert, I.D. Betrug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-tastatur-mit-wort-buchstabiert-id-betrug-image69160133.htmlRFE0EECN–Computer-Tastatur mit Wort buchstabiert, I.D. Betrug

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-32285231.html

Identitäts-Diebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-identitats-diebstahl-32285231.htmlRFBTEM3Y–Identitäts-Diebstahl

internet-Betrug und Cyber-Angriff Konzept. Dieb Hand aus Laptop-Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-betrug-und-cyber-angriff-konzept-dieb-hand-aus-laptop-bildschirm-image459254045.html

internet-Betrug und Cyber-Angriff Konzept. Dieb Hand aus Laptop-Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-betrug-und-cyber-angriff-konzept-dieb-hand-aus-laptop-bildschirm-image459254045.htmlRF2HK4R65–internet-Betrug und Cyber-Angriff Konzept. Dieb Hand aus Laptop-Bildschirm

Mobiltelefon mit Logo des amerikanischen Unternehmens Socure Inc. Zur Identitätsüberprüfung auf dem Bildschirm vor der Website. Fokus auf der linken Seite des Telefondisplays. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mobiltelefon-mit-logo-des-amerikanischen-unternehmens-socure-inc-zur-identitatsuberprufung-auf-dem-bildschirm-vor-der-website-fokus-auf-der-linken-seite-des-telefondisplays-image544307604.html

Mobiltelefon mit Logo des amerikanischen Unternehmens Socure Inc. Zur Identitätsüberprüfung auf dem Bildschirm vor der Website. Fokus auf der linken Seite des Telefondisplays. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mobiltelefon-mit-logo-des-amerikanischen-unternehmens-socure-inc-zur-identitatsuberprufung-auf-dem-bildschirm-vor-der-website-fokus-auf-der-linken-seite-des-telefondisplays-image544307604.htmlRF2PHF9W8–Mobiltelefon mit Logo des amerikanischen Unternehmens Socure Inc. Zur Identitätsüberprüfung auf dem Bildschirm vor der Website. Fokus auf der linken Seite des Telefondisplays.

Sie lieben Betrug und Romantik mit gefälschtem Profil online. Dating-Website Wels. Betrüger mit Telefon. Geldtäuschung mit gestohlener Identität im Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sie-lieben-betrug-und-romantik-mit-gefalschtem-profil-online-dating-website-wels-betruger-mit-telefon-geldtauschung-mit-gestohlener-identitat-im-internet-image623720106.html

Sie lieben Betrug und Romantik mit gefälschtem Profil online. Dating-Website Wels. Betrüger mit Telefon. Geldtäuschung mit gestohlener Identität im Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sie-lieben-betrug-und-romantik-mit-gefalschtem-profil-online-dating-website-wels-betruger-mit-telefon-geldtauschung-mit-gestohlener-identitat-im-internet-image623720106.htmlRF2Y6MWA2–Sie lieben Betrug und Romantik mit gefälschtem Profil online. Dating-Website Wels. Betrüger mit Telefon. Geldtäuschung mit gestohlener Identität im Internet

Mann, der eine Guy Fawkes Maske am Eingang zu einem tummel, anonym. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mann-der-eine-guy-fawkes-maske-am-eingang-zu-einem-tummel-anonym-image222364621.html

Mann, der eine Guy Fawkes Maske am Eingang zu einem tummel, anonym. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/mann-der-eine-guy-fawkes-maske-am-eingang-zu-einem-tummel-anonym-image222364621.htmlRMPWNG9H–Mann, der eine Guy Fawkes Maske am Eingang zu einem tummel, anonym.

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329712.html

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329712.htmlRMH9EPRC–Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität.

Ein Sicherheitskonzept für Online-Betrug und Cyberkriminalität mit Smartphone, Kombinationsschloss und den Worten Online-Betrug und Cyberkriminalität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-sicherheitskonzept-fur-online-betrug-und-cyberkriminalitat-mit-smartphone-kombinationsschloss-und-den-worten-online-betrug-und-cyberkriminalitat-image600415313.html

Ein Sicherheitskonzept für Online-Betrug und Cyberkriminalität mit Smartphone, Kombinationsschloss und den Worten Online-Betrug und Cyberkriminalität Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-sicherheitskonzept-fur-online-betrug-und-cyberkriminalitat-mit-smartphone-kombinationsschloss-und-den-worten-online-betrug-und-cyberkriminalitat-image600415313.htmlRF2WTR7T1–Ein Sicherheitskonzept für Online-Betrug und Cyberkriminalität mit Smartphone, Kombinationsschloss und den Worten Online-Betrug und Cyberkriminalität

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13041048.html

Frau Schreddern Papiere gegen Identitätsdiebstahl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-frau-schreddern-papiere-gegen-identitatsdiebstahl-13041048.htmlRMAC4R8W–Frau Schreddern Papiere gegen Identitätsdiebstahl

Mädchen mit weißem Papierblatt mit Text Stoppt Betrug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/madchen-mit-weissem-papierblatt-mit-text-stoppt-betrug-image362101587.html

Mädchen mit weißem Papierblatt mit Text Stoppt Betrug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/madchen-mit-weissem-papierblatt-mit-text-stoppt-betrug-image362101587.htmlRM2C1347F–Mädchen mit weißem Papierblatt mit Text Stoppt Betrug

Hand greifen die Personal-Identität von jemandem online Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-greifen-die-personal-identitat-von-jemandem-online-127472215.html

Hand greifen die Personal-Identität von jemandem online Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-greifen-die-personal-identitat-von-jemandem-online-127472215.htmlRFHBAT33–Hand greifen die Personal-Identität von jemandem online

Computer Security-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-security-konzept-130370270.html

Computer Security-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-security-konzept-130370270.htmlRFHG2TH2–Computer Security-Konzept

Hand in der schwarzen Handschuhtypen auf Tastatur und US-Dollar. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-in-der-schwarzen-handschuhtypen-auf-tastatur-und-us-dollar-134563763.html

Hand in der schwarzen Handschuhtypen auf Tastatur und US-Dollar. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-in-der-schwarzen-handschuhtypen-auf-tastatur-und-us-dollar-134563763.htmlRFHPWWCK–Hand in der schwarzen Handschuhtypen auf Tastatur und US-Dollar.

Gefälschte Post, DHL, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefalschte-post-dhl-deutschland-image552521286.html

Gefälschte Post, DHL, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefalschte-post-dhl-deutschland-image552521286.htmlRM2R2WEF2–Gefälschte Post, DHL, Deutschland

Ein Handy oder Handy auf einem Holz gelegt Tabelle mit der Digidentität-App auf dem Bildschirm geöffnet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-handy-oder-handy-auf-einem-holz-gelegt-tabelle-mit-der-digidentitat-app-auf-dem-bildschirm-geoffnet-image404830739.html

Ein Handy oder Handy auf einem Holz gelegt Tabelle mit der Digidentität-App auf dem Bildschirm geöffnet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-handy-oder-handy-auf-einem-holz-gelegt-tabelle-mit-der-digidentitat-app-auf-dem-bildschirm-geoffnet-image404830739.htmlRM2EEHHMK–Ein Handy oder Handy auf einem Holz gelegt Tabelle mit der Digidentität-App auf dem Bildschirm geöffnet

Stimmabgabe für den Präsidenten der Vereinigten Staaten von Amerika. Präsidentschaftswahlen, Wahlbetrug und Wahlsicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stimmabgabe-fur-den-prasidenten-der-vereinigten-staaten-von-amerika-prasidentschaftswahlen-wahlbetrug-und-wahlsicherheitskonzept-image625027950.html

Stimmabgabe für den Präsidenten der Vereinigten Staaten von Amerika. Präsidentschaftswahlen, Wahlbetrug und Wahlsicherheitskonzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stimmabgabe-fur-den-prasidenten-der-vereinigten-staaten-von-amerika-prasidentschaftswahlen-wahlbetrug-und-wahlsicherheitskonzept-image625027950.htmlRF2Y8TDEP–Stimmabgabe für den Präsidenten der Vereinigten Staaten von Amerika. Präsidentschaftswahlen, Wahlbetrug und Wahlsicherheitskonzept.

anonyme Aktivität Satz aus metallischen Buchdruck Blöcke auf schwarze gelochte Oberfläche hergestellt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-anonyme-aktivitat-satz-aus-metallischen-buchdruck-blocke-auf-schwarze-gelochte-oberflache-hergestellt-133683461.html

anonyme Aktivität Satz aus metallischen Buchdruck Blöcke auf schwarze gelochte Oberfläche hergestellt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-anonyme-aktivitat-satz-aus-metallischen-buchdruck-blocke-auf-schwarze-gelochte-oberflache-hergestellt-133683461.htmlRFHNDPH9–anonyme Aktivität Satz aus metallischen Buchdruck Blöcke auf schwarze gelochte Oberfläche hergestellt

Besorgte schwarze Geschäftsfrau, die zu Hause online mit Laptop und Kreditkarte kauft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgte-schwarze-geschaftsfrau-die-zu-hause-online-mit-laptop-und-kreditkarte-kauft-image618134266.html

Besorgte schwarze Geschäftsfrau, die zu Hause online mit Laptop und Kreditkarte kauft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/besorgte-schwarze-geschaftsfrau-die-zu-hause-online-mit-laptop-und-kreditkarte-kauft-image618134266.htmlRF2XWJCFP–Besorgte schwarze Geschäftsfrau, die zu Hause online mit Laptop und Kreditkarte kauft

Kreditkarte auf Laptop Internet-shopping und Internet-Betrug zu illustrieren Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarte-auf-laptop-internet-shopping-und-internet-betrug-zu-illustrieren-image65457133.html

Kreditkarte auf Laptop Internet-shopping und Internet-Betrug zu illustrieren Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kreditkarte-auf-laptop-internet-shopping-und-internet-betrug-zu-illustrieren-image65457133.htmlRFDPDR6N–Kreditkarte auf Laptop Internet-shopping und Internet-Betrug zu illustrieren

Vier traurige Mitbewohner beschweren sich, online mit Laptop in der Küche zu Hause zu kaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vier-traurige-mitbewohner-beschweren-sich-online-mit-laptop-in-der-kuche-zu-hause-zu-kaufen-image625053325.html

Vier traurige Mitbewohner beschweren sich, online mit Laptop in der Küche zu Hause zu kaufen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vier-traurige-mitbewohner-beschweren-sich-online-mit-laptop-in-der-kuche-zu-hause-zu-kaufen-image625053325.htmlRF2Y8WHW1–Vier traurige Mitbewohner beschweren sich, online mit Laptop in der Küche zu Hause zu kaufen

Männer versuchen, den PIN-Code zu Stehlen von der Frau mit ATM-Karte für Bargeldbezug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/manner-versuchen-den-pin-code-zu-stehlen-von-der-frau-mit-atm-karte-fur-bargeldbezug-image327217628.html

Männer versuchen, den PIN-Code zu Stehlen von der Frau mit ATM-Karte für Bargeldbezug Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/manner-versuchen-den-pin-code-zu-stehlen-von-der-frau-mit-atm-karte-fur-bargeldbezug-image327217628.htmlRF2A0A1BT–Männer versuchen, den PIN-Code zu Stehlen von der Frau mit ATM-Karte für Bargeldbezug

Betrug-Computer-Kriminalität mit Hacker und Brecheisen Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-computer-kriminalitat-mit-hacker-und-brecheisen-konzept-59438707.html

Betrug-Computer-Kriminalität mit Hacker und Brecheisen Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-betrug-computer-kriminalitat-mit-hacker-und-brecheisen-konzept-59438707.htmlRFDCKJJY–Betrug-Computer-Kriminalität mit Hacker und Brecheisen Konzept

Smartphone mit Website des US-amerikanischen Unternehmens Socure Inc. Auf dem Bildschirm vor dem Unternehmenslogo. Fokus auf oberer linker Seite des Telefondisplays. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smartphone-mit-website-des-us-amerikanischen-unternehmens-socure-inc-auf-dem-bildschirm-vor-dem-unternehmenslogo-fokus-auf-oberer-linker-seite-des-telefondisplays-image544307612.html

Smartphone mit Website des US-amerikanischen Unternehmens Socure Inc. Auf dem Bildschirm vor dem Unternehmenslogo. Fokus auf oberer linker Seite des Telefondisplays. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smartphone-mit-website-des-us-amerikanischen-unternehmens-socure-inc-auf-dem-bildschirm-vor-dem-unternehmenslogo-fokus-auf-oberer-linker-seite-des-telefondisplays-image544307612.htmlRF2PHF9WG–Smartphone mit Website des US-amerikanischen Unternehmens Socure Inc. Auf dem Bildschirm vor dem Unternehmenslogo. Fokus auf oberer linker Seite des Telefondisplays.

Identitätsdiebstahl und Cyber Security. Mobile Hacker und kriminelle Login für Personen persönliche online Konto, Informationen und Daten, die mit dem Smartphone. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitatsdiebstahl-und-cyber-security-mobile-hacker-und-kriminelle-login-fur-personen-personliche-online-konto-informationen-und-daten-die-mit-dem-smartphone-image214387745.html

Identitätsdiebstahl und Cyber Security. Mobile Hacker und kriminelle Login für Personen persönliche online Konto, Informationen und Daten, die mit dem Smartphone. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identitatsdiebstahl-und-cyber-security-mobile-hacker-und-kriminelle-login-fur-personen-personliche-online-konto-informationen-und-daten-die-mit-dem-smartphone-image214387745.htmlRFPCP5N5–Identitätsdiebstahl und Cyber Security. Mobile Hacker und kriminelle Login für Personen persönliche online Konto, Informationen und Daten, die mit dem Smartphone.

Nahaufnahme von Kreditkarte auf Computer. Konzept von Betrug oder Phishing-Schema mit Technologie. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-nahaufnahme-von-kreditkarte-auf-computer-konzept-von-betrug-oder-phishing-schema-mit-technologie-79125763.html

Nahaufnahme von Kreditkarte auf Computer. Konzept von Betrug oder Phishing-Schema mit Technologie. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-nahaufnahme-von-kreditkarte-auf-computer-konzept-von-betrug-oder-phishing-schema-mit-technologie-79125763.htmlRFEGMDM3–Nahaufnahme von Kreditkarte auf Computer. Konzept von Betrug oder Phishing-Schema mit Technologie.

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329634.html

Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriminalitat-online-kriminelle-aktivitaten-internet-betrug-computerkriminalitat-126329634.htmlRMH9EPMJ–Cyber-Kriminalität. Online-kriminelle Aktivitäten. Internet-Betrug. Computerkriminalität.

Ein Konzept für Online-Betrug und Cyberkriminalität mit einem Smartphone, auf dem die Wörter Online-Betrug und Cyberkriminalität auf Bankkarten stehen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-konzept-fur-online-betrug-und-cyberkriminalitat-mit-einem-smartphone-auf-dem-die-worter-online-betrug-und-cyberkriminalitat-auf-bankkarten-stehen-image600415311.html

Ein Konzept für Online-Betrug und Cyberkriminalität mit einem Smartphone, auf dem die Wörter Online-Betrug und Cyberkriminalität auf Bankkarten stehen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-konzept-fur-online-betrug-und-cyberkriminalitat-mit-einem-smartphone-auf-dem-die-worter-online-betrug-und-cyberkriminalitat-auf-bankkarten-stehen-image600415311.htmlRF2WTR7RY–Ein Konzept für Online-Betrug und Cyberkriminalität mit einem Smartphone, auf dem die Wörter Online-Betrug und Cyberkriminalität auf Bankkarten stehen.