Hardware authentifizierung Freisteller Stock Bilder

(125)hardware authentifizierung-Stockvideoclips ansehenHardware authentifizierung Freisteller Stock Bilder

Eine Yubikey 5 Hardware Security Key Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-yubikey-5-hardware-security-key-authentifizierung-image329826601.html

Eine Yubikey 5 Hardware Security Key Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-yubikey-5-hardware-security-key-authentifizierung-image329826601.htmlRM2A4GW5D–Eine Yubikey 5 Hardware Security Key Authentifizierung

Galicien, Spanien; 16. september 2021: Yubikey 5 isoliert auf weißem Hintergrund. Yubikey ist ein Hardware-Authentifizierungsgerät, das von Yubico für Prot hergestellt wurde Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/galicien-spanien-16-september-2021-yubikey-5-isoliert-auf-weissem-hintergrund-yubikey-ist-ein-hardware-authentifizierungsgerat-das-von-yubico-fur-prot-hergestellt-wurde-image442642849.html

Galicien, Spanien; 16. september 2021: Yubikey 5 isoliert auf weißem Hintergrund. Yubikey ist ein Hardware-Authentifizierungsgerät, das von Yubico für Prot hergestellt wurde Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/galicien-spanien-16-september-2021-yubikey-5-isoliert-auf-weissem-hintergrund-yubikey-ist-ein-hardware-authentifizierungsgerat-das-von-yubico-fur-prot-hergestellt-wurde-image442642849.htmlRF2GM43D5–Galicien, Spanien; 16. september 2021: Yubikey 5 isoliert auf weißem Hintergrund. Yubikey ist ein Hardware-Authentifizierungsgerät, das von Yubico für Prot hergestellt wurde

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37258659.html

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37258659.htmlRFC4H7PB–Internet-banking

Blaues SICHERHEITSNETZWERK-Logo. Modernes und professionelles Design, geeignet für Sicherheitsunternehmen oder Netzbetreiber. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blaues-sicherheitsnetzwerk-logo-modernes-und-professionelles-design-geeignet-fur-sicherheitsunternehmen-oder-netzbetreiber-image592894793.html

Blaues SICHERHEITSNETZWERK-Logo. Modernes und professionelles Design, geeignet für Sicherheitsunternehmen oder Netzbetreiber. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blaues-sicherheitsnetzwerk-logo-modernes-und-professionelles-design-geeignet-fur-sicherheitsunternehmen-oder-netzbetreiber-image592894793.htmlRF2WCGKA1–Blaues SICHERHEITSNETZWERK-Logo. Modernes und professionelles Design, geeignet für Sicherheitsunternehmen oder Netzbetreiber.

Diagramm der Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-authentifizierung-image335585190.html

Diagramm der Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-authentifizierung-image335585190.htmlRF2ADY69A–Diagramm der Authentifizierung

Computer Memory module isoliert auf weißem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-memory-module-isoliert-auf-weissem-image338122664.html

Computer Memory module isoliert auf weißem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-memory-module-isoliert-auf-weissem-image338122664.htmlRF2AJ2PWC–Computer Memory module isoliert auf weißem

Computerspeichermodul Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computerspeichermodul-image432593317.html

Computerspeichermodul Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computerspeichermodul-image432593317.htmlRF2G3P959–Computerspeichermodul

RAM-Speicher-chip Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ram-speicher-chip-170616609.html

RAM-Speicher-chip Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ram-speicher-chip-170616609.htmlRFKWG769–RAM-Speicher-chip

Schwarz-weiß interne Festplatte zum Speichern von Informationen isoliert auf weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarz-weiss-interne-festplatte-zum-speichern-von-informationen-isoliert-auf-weiss-image560042129.html

Schwarz-weiß interne Festplatte zum Speichern von Informationen isoliert auf weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarz-weiss-interne-festplatte-zum-speichern-von-informationen-isoliert-auf-weiss-image560042129.htmlRF2RF43CH–Schwarz-weiß interne Festplatte zum Speichern von Informationen isoliert auf weiß

Computer Memory module isoliert auf weißem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-memory-module-isoliert-auf-weissem-image363470093.html

Computer Memory module isoliert auf weißem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-memory-module-isoliert-auf-weissem-image363470093.htmlRF2C39DPN–Computer Memory module isoliert auf weißem

Wortwolke - Datensicherheit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-wortwolke-datensicherheit-116576267.html

Wortwolke - Datensicherheit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-wortwolke-datensicherheit-116576267.htmlRFGNJE63–Wortwolke - Datensicherheit

Flache Bauform für den Schutz und die Sicherheit der Symbole festlegen. Vector Abbildung: 16 Web Sicherheit Symbole. Packung einfache Bezahlung, Schutz, sichere Verriegelung und Andere Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/flache-bauform-fur-den-schutz-und-die-sicherheit-der-symbole-festlegen-vector-abbildung-16-web-sicherheit-symbole-packung-einfache-bezahlung-schutz-sichere-verriegelung-und-andere-image340090772.html

Flache Bauform für den Schutz und die Sicherheit der Symbole festlegen. Vector Abbildung: 16 Web Sicherheit Symbole. Packung einfache Bezahlung, Schutz, sichere Verriegelung und Andere Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/flache-bauform-fur-den-schutz-und-die-sicherheit-der-symbole-festlegen-vector-abbildung-16-web-sicherheit-symbole-packung-einfache-bezahlung-schutz-sichere-verriegelung-und-andere-image340090772.htmlRF2AN8D70–Flache Bauform für den Schutz und die Sicherheit der Symbole festlegen. Vector Abbildung: 16 Web Sicherheit Symbole. Packung einfache Bezahlung, Schutz, sichere Verriegelung und Andere

IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ipsec-banner-web-symbol-vektor-illustration-konzept-fur-internet-und-schutz-netzwerksicherheit-mit-symbol-fur-cloud-computing-protect-internet-image590638527.html

IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ipsec-banner-web-symbol-vektor-illustration-konzept-fur-internet-und-schutz-netzwerksicherheit-mit-symbol-fur-cloud-computing-protect-internet-image590638527.htmlRF2W8WWD3–IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet.

Digital Face Identification System – Konzeptabbildung. Vektorabbildung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digital-face-identification-system-konzeptabbildung-vektorabbildung-image571840084.html

Digital Face Identification System – Konzeptabbildung. Vektorabbildung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digital-face-identification-system-konzeptabbildung-vektorabbildung-image571840084.htmlRF2T69FT4–Digital Face Identification System – Konzeptabbildung. Vektorabbildung

Symbol für sicheren Chip. Hände, die eine CPU halten, symbolisieren sichere Datenspeicherung und -Schutz. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-sicheren-chip-hande-die-eine-cpu-halten-symbolisieren-sichere-datenspeicherung-und-schutz-image621547971.html

Symbol für sicheren Chip. Hände, die eine CPU halten, symbolisieren sichere Datenspeicherung und -Schutz. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-sicheren-chip-hande-die-eine-cpu-halten-symbolisieren-sichere-datenspeicherung-und-schutz-image621547971.htmlRF2Y35XNR–Symbol für sicheren Chip. Hände, die eine CPU halten, symbolisieren sichere Datenspeicherung und -Schutz.

Sammlung der Liniensymbole für den technischen Support. Fehlerbehebung, Diagnose, Software, Hardware, Installation, Konfiguration, Vektor reparieren und linear Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sammlung-der-liniensymbole-fur-den-technischen-support-fehlerbehebung-diagnose-software-hardware-installation-konfiguration-vektor-reparieren-und-linear-image547090313.html

Sammlung der Liniensymbole für den technischen Support. Fehlerbehebung, Diagnose, Software, Hardware, Installation, Konfiguration, Vektor reparieren und linear Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sammlung-der-liniensymbole-fur-den-technischen-support-fehlerbehebung-diagnose-software-hardware-installation-konfiguration-vektor-reparieren-und-linear-image547090313.htmlRF2PP237N–Sammlung der Liniensymbole für den technischen Support. Fehlerbehebung, Diagnose, Software, Hardware, Installation, Konfiguration, Vektor reparieren und linear

ES unterstützt lineare Symbolsätze. Technisch, Nerk, Cybersicherheit, Fehlerbehebung, Software, Hardware, Connectivity Line Vector und Concept Signs. Helpdesk Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/es-unterstutzt-lineare-symbolsatze-technisch-nerk-cybersicherheit-fehlerbehebung-software-hardware-connectivity-line-vector-und-concept-signs-helpdesk-image547090643.html

ES unterstützt lineare Symbolsätze. Technisch, Nerk, Cybersicherheit, Fehlerbehebung, Software, Hardware, Connectivity Line Vector und Concept Signs. Helpdesk Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/es-unterstutzt-lineare-symbolsatze-technisch-nerk-cybersicherheit-fehlerbehebung-software-hardware-connectivity-line-vector-und-concept-signs-helpdesk-image547090643.htmlRF2PP23KF–ES unterstützt lineare Symbolsätze. Technisch, Nerk, Cybersicherheit, Fehlerbehebung, Software, Hardware, Connectivity Line Vector und Concept Signs. Helpdesk

Isometrische Cloud-basierte Lösung mit Schlüssel die ideale Metapher für eine Lösung. Cloud-basierte Lösung und Cloud-Computing-Sicherheitskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/isometrische-cloud-basierte-losung-mit-schlussel-die-ideale-metapher-fur-eine-losung-cloud-basierte-losung-und-cloud-computing-sicherheitskonzept-image616026781.html

Isometrische Cloud-basierte Lösung mit Schlüssel die ideale Metapher für eine Lösung. Cloud-basierte Lösung und Cloud-Computing-Sicherheitskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/isometrische-cloud-basierte-losung-mit-schlussel-die-ideale-metapher-fur-eine-losung-cloud-basierte-losung-und-cloud-computing-sicherheitskonzept-image616026781.htmlRF2XP6CCD–Isometrische Cloud-basierte Lösung mit Schlüssel die ideale Metapher für eine Lösung. Cloud-basierte Lösung und Cloud-Computing-Sicherheitskonzept

Symbol für Sicherheitstoken auf weißem Hintergrund. RSA-Tokenzeichen. Zwei-Faktor-Authentifizierungsgerät. Kryptosystem für Sicherheit. Flacher Stil. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-sicherheitstoken-auf-weissem-hintergrund-rsa-tokenzeichen-zwei-faktor-authentifizierungsgerat-kryptosystem-fur-sicherheit-flacher-stil-image468304070.html

Symbol für Sicherheitstoken auf weißem Hintergrund. RSA-Tokenzeichen. Zwei-Faktor-Authentifizierungsgerät. Kryptosystem für Sicherheit. Flacher Stil. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-sicherheitstoken-auf-weissem-hintergrund-rsa-tokenzeichen-zwei-faktor-authentifizierungsgerat-kryptosystem-fur-sicherheit-flacher-stil-image468304070.htmlRF2J5W2HA–Symbol für Sicherheitstoken auf weißem Hintergrund. RSA-Tokenzeichen. Zwei-Faktor-Authentifizierungsgerät. Kryptosystem für Sicherheit. Flacher Stil.

Eine Yubikey 5 Hardware Security Key Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-yubikey-5-hardware-security-key-authentifizierung-image329826603.html

Eine Yubikey 5 Hardware Security Key Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-yubikey-5-hardware-security-key-authentifizierung-image329826603.htmlRM2A4GW5F–Eine Yubikey 5 Hardware Security Key Authentifizierung

Zeilensymbol des Sicherheitstokens, Vektor Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeilensymbol-des-sicherheitstokens-vektor-image424923115.html

Zeilensymbol des Sicherheitstokens, Vektor Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeilensymbol-des-sicherheitstokens-vektor-image424923115.htmlRF2FK8WNF–Zeilensymbol des Sicherheitstokens, Vektor

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37261072.html

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37261072.htmlRFC4HATG–Internet-banking

Text Zeichen anzeigen Checkliste für die Sicherheit. Konzeptionelle foto Schutz von Daten und System Guide im Internet Diebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-zeichen-anzeigen-checkliste-fur-die-sicherheit-konzeptionelle-foto-schutz-von-daten-und-system-guide-im-internet-diebstahl-image220454772.html

Text Zeichen anzeigen Checkliste für die Sicherheit. Konzeptionelle foto Schutz von Daten und System Guide im Internet Diebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-zeichen-anzeigen-checkliste-fur-die-sicherheit-konzeptionelle-foto-schutz-von-daten-und-system-guide-im-internet-diebstahl-image220454772.htmlRFPPJG8M–Text Zeichen anzeigen Checkliste für die Sicherheit. Konzeptionelle foto Schutz von Daten und System Guide im Internet Diebstahl.

Diagramm der Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-authentifizierung-image335585184.html

Diagramm der Authentifizierung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-authentifizierung-image335585184.htmlRF2ADY694–Diagramm der Authentifizierung

Innovationstechnologie, dünne Linie wissenschaftliche Ausrüstung und Symbole Vektor Illustration. Abstrakter Drohnenroboter, Fingerabdruckerkennung des Telefons, Hardware des Rechenzentrums, globaler Zugriff und Überwachung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/innovationstechnologie-dunne-linie-wissenschaftliche-ausrustung-und-symbole-vektor-illustration-abstrakter-drohnenroboter-fingerabdruckerkennung-des-telefons-hardware-des-rechenzentrums-globaler-zugriff-und-uberwachung-image474253208.html

Innovationstechnologie, dünne Linie wissenschaftliche Ausrüstung und Symbole Vektor Illustration. Abstrakter Drohnenroboter, Fingerabdruckerkennung des Telefons, Hardware des Rechenzentrums, globaler Zugriff und Überwachung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/innovationstechnologie-dunne-linie-wissenschaftliche-ausrustung-und-symbole-vektor-illustration-abstrakter-drohnenroboter-fingerabdruckerkennung-des-telefons-hardware-des-rechenzentrums-globaler-zugriff-und-uberwachung-image474253208.htmlRF2JFG2PG–Innovationstechnologie, dünne Linie wissenschaftliche Ausrüstung und Symbole Vektor Illustration. Abstrakter Drohnenroboter, Fingerabdruckerkennung des Telefons, Hardware des Rechenzentrums, globaler Zugriff und Überwachung

Merkmale von Advanced router Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/merkmale-von-advanced-router-image335890663.html

Merkmale von Advanced router Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/merkmale-von-advanced-router-image335890663.htmlRF2AED3Y3–Merkmale von Advanced router

RAM-Speicher-chip Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ram-speicher-chip-171322276.html

RAM-Speicher-chip Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ram-speicher-chip-171322276.htmlRFKXMB8M–RAM-Speicher-chip

Diagramm der Prozesssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-prozesssicherheit-image255420941.html

Diagramm der Prozesssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-prozesssicherheit-image255420941.htmlRFTRFC0D–Diagramm der Prozesssicherheit

Interne Festplatte zum Speichern von Informationen auf einer grauen Steinoberfläche auf weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/interne-festplatte-zum-speichern-von-informationen-auf-einer-grauen-steinoberflache-auf-weiss-image564683893.html

Interne Festplatte zum Speichern von Informationen auf einer grauen Steinoberfläche auf weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/interne-festplatte-zum-speichern-von-informationen-auf-einer-grauen-steinoberflache-auf-weiss-image564683893.htmlRF2RPKG1W–Interne Festplatte zum Speichern von Informationen auf einer grauen Steinoberfläche auf weiß

Diagramm der Prozesssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-prozesssicherheit-image336070394.html

Diagramm der Prozesssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-prozesssicherheit-image336070394.htmlRF2AEN962–Diagramm der Prozesssicherheit

Hardware Gesichtserkennung Schloss Cartoon Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hardware-gesichtserkennung-schloss-cartoon-vektor-illustration-image625681804.html

Hardware Gesichtserkennung Schloss Cartoon Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hardware-gesichtserkennung-schloss-cartoon-vektor-illustration-image625681804.htmlRF2Y9X7EM–Hardware Gesichtserkennung Schloss Cartoon Vektor Illustration

IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ipsec-banner-web-symbol-vektor-illustration-konzept-fur-internet-und-schutz-netzwerksicherheit-mit-symbol-fur-cloud-computing-protect-internet-image590638574.html

IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ipsec-banner-web-symbol-vektor-illustration-konzept-fur-internet-und-schutz-netzwerksicherheit-mit-symbol-fur-cloud-computing-protect-internet-image590638574.htmlRF2W8WWEP–IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet.

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image609531400.html

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image609531400.htmlRF2XBJFEG–Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen.

Vektorsymbole und -Zeichen der Firewall. Schutz, Sicherheit, Perimeter, Filter, Firewall, Router, Attacke, Software-Kontur-Vektorbildungs-Set Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektorsymbole-und-zeichen-der-firewall-schutz-sicherheit-perimeter-filter-firewall-router-attacke-software-kontur-vektorbildungs-set-image542742200.html

Vektorsymbole und -Zeichen der Firewall. Schutz, Sicherheit, Perimeter, Filter, Firewall, Router, Attacke, Software-Kontur-Vektorbildungs-Set Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektorsymbole-und-zeichen-der-firewall-schutz-sicherheit-perimeter-filter-firewall-router-attacke-software-kontur-vektorbildungs-set-image542742200.htmlRF2PF0160–Vektorsymbole und -Zeichen der Firewall. Schutz, Sicherheit, Perimeter, Filter, Firewall, Router, Attacke, Software-Kontur-Vektorbildungs-Set

IT unterstützt die Sammlung von Zeilensymbolen. Fehlerbehebung, Software, Hardware, Sicherheit, Nerking, Wartung, Backup-Vektor und lineare Darstellung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/it-unterstutzt-die-sammlung-von-zeilensymbolen-fehlerbehebung-software-hardware-sicherheit-nerking-wartung-backup-vektor-und-lineare-darstellung-image547135159.html

IT unterstützt die Sammlung von Zeilensymbolen. Fehlerbehebung, Software, Hardware, Sicherheit, Nerking, Wartung, Backup-Vektor und lineare Darstellung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/it-unterstutzt-die-sammlung-von-zeilensymbolen-fehlerbehebung-software-hardware-sicherheit-nerking-wartung-backup-vektor-und-lineare-darstellung-image547135159.htmlRF2PP44DB–IT unterstützt die Sammlung von Zeilensymbolen. Fehlerbehebung, Software, Hardware, Sicherheit, Nerking, Wartung, Backup-Vektor und lineare Darstellung

ES unterstützt lineare Symbolsätze. Technisch, Nerk, Cybersicherheit, Fehlerbehebung, Software, Hardware, Connectivity Line Vector und Concept Signs. Helpdesk Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/es-unterstutzt-lineare-symbolsatze-technisch-nerk-cybersicherheit-fehlerbehebung-software-hardware-connectivity-line-vector-und-concept-signs-helpdesk-image547133023.html

ES unterstützt lineare Symbolsätze. Technisch, Nerk, Cybersicherheit, Fehlerbehebung, Software, Hardware, Connectivity Line Vector und Concept Signs. Helpdesk Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/es-unterstutzt-lineare-symbolsatze-technisch-nerk-cybersicherheit-fehlerbehebung-software-hardware-connectivity-line-vector-und-concept-signs-helpdesk-image547133023.htmlRF2PP41N3–ES unterstützt lineare Symbolsätze. Technisch, Nerk, Cybersicherheit, Fehlerbehebung, Software, Hardware, Connectivity Line Vector und Concept Signs. Helpdesk

RFT4KJ76–Cyber-Technologie, Netzwerke, Schutz, Verbindung. Vector Icons einstellen. Technologien der digitalen Raum. Editierbare Schlaganfall. EPS 10.

Symbol für Datenbankprüfung. Symbol für Servergenehmigung. Vektordesign. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-datenbankprufung-symbol-fur-servergenehmigung-vektordesign-image623241397.html

Symbol für Datenbankprüfung. Symbol für Servergenehmigung. Vektordesign. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-datenbankprufung-symbol-fur-servergenehmigung-vektordesign-image623241397.htmlRF2Y5Y2N9–Symbol für Datenbankprüfung. Symbol für Servergenehmigung. Vektordesign.

Secure Session Concept Sign-in Benutzername Passwort Computer-Vorhängeschloss Shield weißen isolierten Hintergrund mit flachen Stil Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/secure-session-concept-sign-in-benutzername-passwort-computer-vorhangeschloss-shield-weissen-isolierten-hintergrund-mit-flachen-stil-image383214145.html

Secure Session Concept Sign-in Benutzername Passwort Computer-Vorhängeschloss Shield weißen isolierten Hintergrund mit flachen Stil Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/secure-session-concept-sign-in-benutzername-passwort-computer-vorhangeschloss-shield-weissen-isolierten-hintergrund-mit-flachen-stil-image383214145.htmlRF2D7CWFD–Secure Session Concept Sign-in Benutzername Passwort Computer-Vorhängeschloss Shield weißen isolierten Hintergrund mit flachen Stil

Symbol für Sicherheitstoken, Vektorgrafiken Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-sicherheitstoken-vektorgrafiken-image436572232.html

Symbol für Sicherheitstoken, Vektorgrafiken Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-sicherheitstoken-vektorgrafiken-image436572232.htmlRF2GA7G9C–Symbol für Sicherheitstoken, Vektorgrafiken

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37419906.html

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37419906.htmlRFC4THD6–Internet-banking

Handschrift text Checkliste für die Sicherheit. Konzept bedeutet Schutz von Daten und System Guide im Internet Diebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschrift-text-checkliste-fur-die-sicherheit-konzept-bedeutet-schutz-von-daten-und-system-guide-im-internet-diebstahl-image221109297.html

Handschrift text Checkliste für die Sicherheit. Konzept bedeutet Schutz von Daten und System Guide im Internet Diebstahl. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschrift-text-checkliste-fur-die-sicherheit-konzept-bedeutet-schutz-von-daten-und-system-guide-im-internet-diebstahl-image221109297.htmlRFPRMB4H–Handschrift text Checkliste für die Sicherheit. Konzept bedeutet Schutz von Daten und System Guide im Internet Diebstahl.

FinTech Ökosystem-Konzept. Integration von Banking, Blockchain und Cybersicherheit. Digitale Finanzinnovationen mit Kryptowährung. Illustration des flachen Vektors. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fintech-okosystem-konzept-integration-von-banking-blockchain-und-cybersicherheit-digitale-finanzinnovationen-mit-kryptowahrung-illustration-des-flachen-vektors-image597343417.html

FinTech Ökosystem-Konzept. Integration von Banking, Blockchain und Cybersicherheit. Digitale Finanzinnovationen mit Kryptowährung. Illustration des flachen Vektors. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/fintech-okosystem-konzept-integration-von-banking-blockchain-und-cybersicherheit-digitale-finanzinnovationen-mit-kryptowahrung-illustration-des-flachen-vektors-image597343417.htmlRF2WKR9HD–FinTech Ökosystem-Konzept. Integration von Banking, Blockchain und Cybersicherheit. Digitale Finanzinnovationen mit Kryptowährung. Illustration des flachen Vektors.

Innovationstechnologie, dünne Linie wissenschaftliche Ausrüstung und Symbole Vektor Illustration. Abstrakter Drohnenroboter, Fingerabdruckerkennung des Telefons, Hardware des Rechenzentrums, globaler Zugriff und Überwachung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/innovationstechnologie-dunne-linie-wissenschaftliche-ausrustung-und-symbole-vektor-illustration-abstrakter-drohnenroboter-fingerabdruckerkennung-des-telefons-hardware-des-rechenzentrums-globaler-zugriff-und-uberwachung-image474250249.html

Innovationstechnologie, dünne Linie wissenschaftliche Ausrüstung und Symbole Vektor Illustration. Abstrakter Drohnenroboter, Fingerabdruckerkennung des Telefons, Hardware des Rechenzentrums, globaler Zugriff und Überwachung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/innovationstechnologie-dunne-linie-wissenschaftliche-ausrustung-und-symbole-vektor-illustration-abstrakter-drohnenroboter-fingerabdruckerkennung-des-telefons-hardware-des-rechenzentrums-globaler-zugriff-und-uberwachung-image474250249.htmlRF2JFFY0W–Innovationstechnologie, dünne Linie wissenschaftliche Ausrüstung und Symbole Vektor Illustration. Abstrakter Drohnenroboter, Fingerabdruckerkennung des Telefons, Hardware des Rechenzentrums, globaler Zugriff und Überwachung

Zeilensymbol für Sicherheitstoken auf Weiß Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeilensymbol-fur-sicherheitstoken-auf-weiss-image452823415.html

Zeilensymbol für Sicherheitstoken auf Weiß Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeilensymbol-fur-sicherheitstoken-auf-weiss-image452823415.htmlRF2H8KTTR–Zeilensymbol für Sicherheitstoken auf Weiß

Schlüssel Aus binären Code auf weißem Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schlussel-aus-binaren-code-auf-weissem-hintergrund-170319735.html

Schlüssel Aus binären Code auf weißem Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schlussel-aus-binaren-code-auf-weissem-hintergrund-170319735.htmlRFKW2MFK–Schlüssel Aus binären Code auf weißem Hintergrund

RGB-Farbsymbol für Keylogging Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rgb-farbsymbol-fur-keylogging-image398412580.html

RGB-Farbsymbol für Keylogging Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rgb-farbsymbol-fur-keylogging-image398412580.htmlRF2E4578M–RGB-Farbsymbol für Keylogging

Cyber Security Shield-Symbol – Vektor für digitale Schutzabzeichen und Netzwerksicherheitsabzeichen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-shield-symbol-vektor-fur-digitale-schutzabzeichen-und-netzwerksicherheitsabzeichen-image591796190.html

Cyber Security Shield-Symbol – Vektor für digitale Schutzabzeichen und Netzwerksicherheitsabzeichen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-shield-symbol-vektor-fur-digitale-schutzabzeichen-und-netzwerksicherheitsabzeichen-image591796190.htmlRF2WAPJ26–Cyber Security Shield-Symbol – Vektor für digitale Schutzabzeichen und Netzwerksicherheitsabzeichen

Diagramm der Prozesssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-prozesssicherheit-image336070573.html

Diagramm der Prozesssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diagramm-der-prozesssicherheit-image336070573.htmlRF2AEN9CD–Diagramm der Prozesssicherheit

Authentifizierung Gesichtserkennung Schloss Cartoon Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/authentifizierung-gesichtserkennung-schloss-cartoon-vektor-illustration-image625681411.html

Authentifizierung Gesichtserkennung Schloss Cartoon Vektor Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/authentifizierung-gesichtserkennung-schloss-cartoon-vektor-illustration-image625681411.htmlRF2Y9X70K–Authentifizierung Gesichtserkennung Schloss Cartoon Vektor Illustration

IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ipsec-banner-web-symbol-vektor-illustration-konzept-fur-internet-und-schutz-netzwerksicherheit-mit-symbol-fur-cloud-computing-protect-internet-image590638478.html

IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ipsec-banner-web-symbol-vektor-illustration-konzept-fur-internet-und-schutz-netzwerksicherheit-mit-symbol-fur-cloud-computing-protect-internet-image590638478.htmlRF2W8WWBA–IPsec-Banner Web-Symbol-Vektor-Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Symbol für Cloud Computing, Protect, Internet.

Datensicherheitstechnologien Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datensicherheitstechnologien-image597209485.html

Datensicherheitstechnologien Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datensicherheitstechnologien-image597209485.htmlRF2WKH6P5–Datensicherheitstechnologien

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image618907085.html

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image618907085.htmlRF2XXWJ8D–Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen.

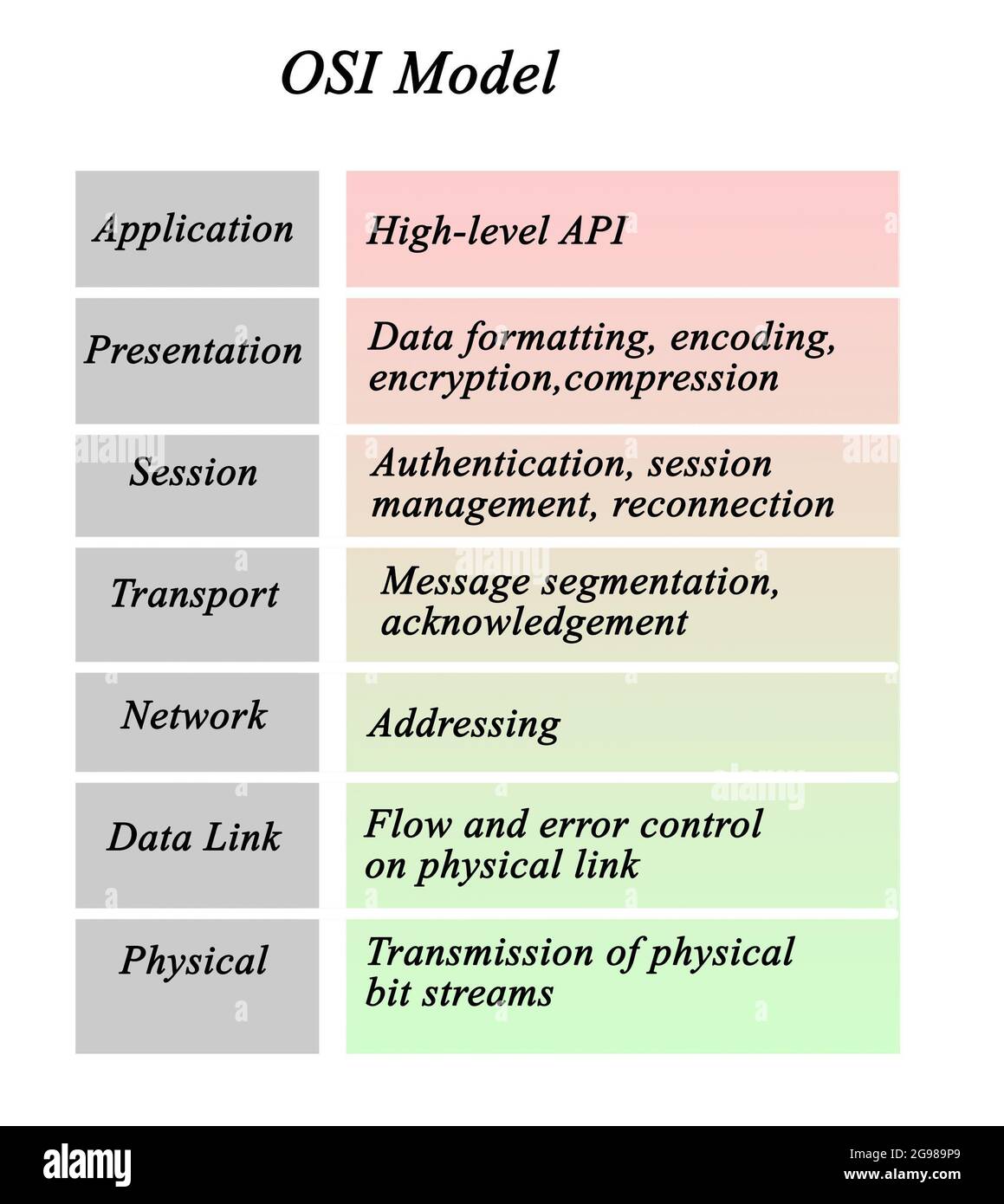

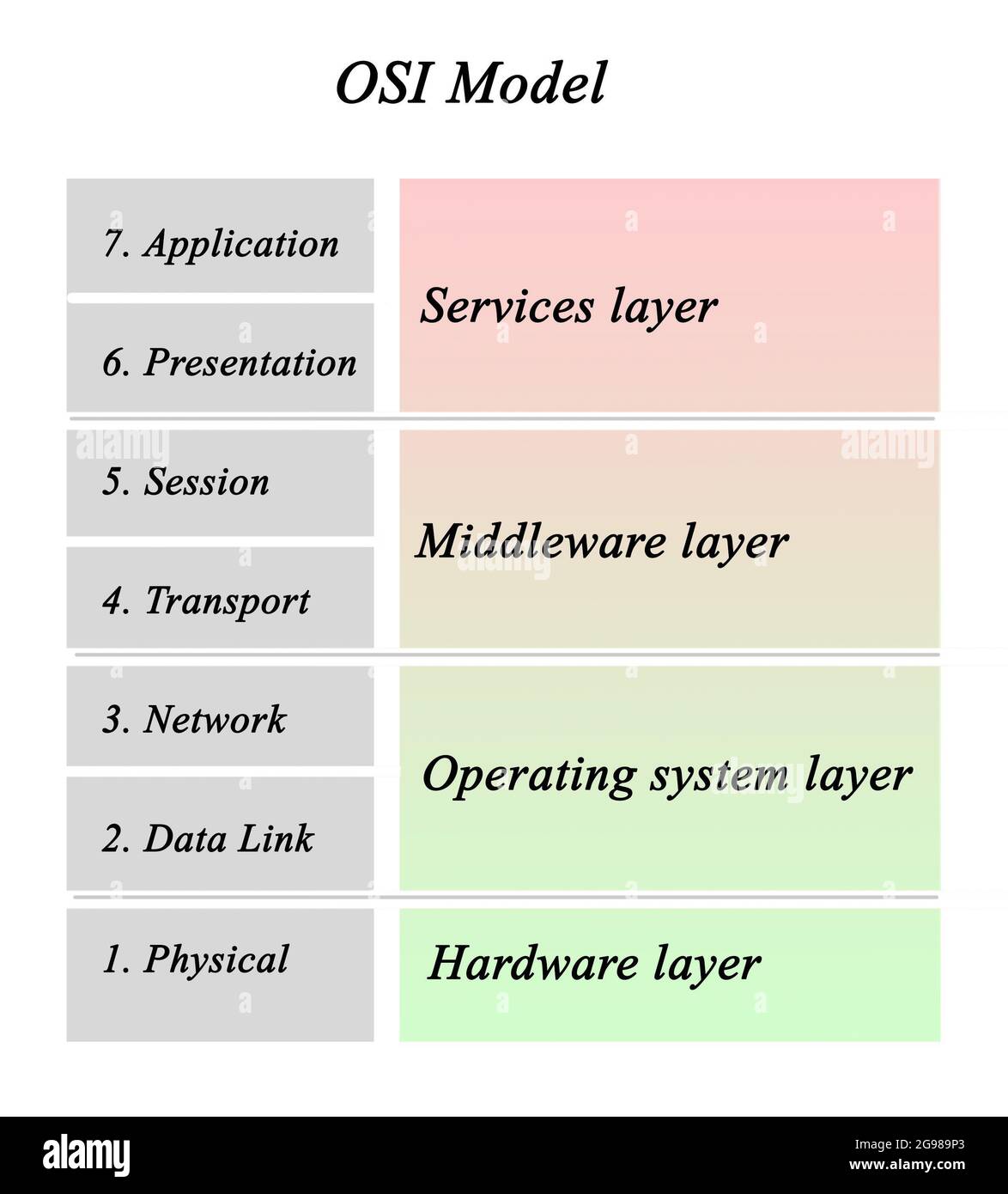

OSI-Modell (Open Systems Interconnection) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/osi-modell-open-systems-interconnection-image435974398.html

OSI-Modell (Open Systems Interconnection) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/osi-modell-open-systems-interconnection-image435974398.htmlRF2G989P6–OSI-Modell (Open Systems Interconnection)

Lineare Symbole für Computersysteme eingestellt. Hardware, Software, Betriebssystem, Programm, Anwendung, Datenbank, Nerk-Linienvektor und Konzeptzeichen. Internet Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computersysteme-eingestellt-hardware-software-betriebssystem-programm-anwendung-datenbank-nerk-linienvektor-und-konzeptzeichen-internet-image546986566.html

Lineare Symbole für Computersysteme eingestellt. Hardware, Software, Betriebssystem, Programm, Anwendung, Datenbank, Nerk-Linienvektor und Konzeptzeichen. Internet Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computersysteme-eingestellt-hardware-software-betriebssystem-programm-anwendung-datenbank-nerk-linienvektor-und-konzeptzeichen-internet-image546986566.htmlRF2PNWAXE–Lineare Symbole für Computersysteme eingestellt. Hardware, Software, Betriebssystem, Programm, Anwendung, Datenbank, Nerk-Linienvektor und Konzeptzeichen. Internet

Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-symbole-sichere-konto-login-user-interface-anmelden-gesichtserkennung-zugangsberechtigung-online-schutz-und-securit-image243835218.html

Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-symbole-sichere-konto-login-user-interface-anmelden-gesichtserkennung-zugangsberechtigung-online-schutz-und-securit-image243835218.htmlRFT4KJ8J–Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546420150.html

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546420150.htmlRF2PMYGDA–Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept

Symbol für die Authentifizierung des Reparaturschlüssels, isometrischer Stil Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-die-authentifizierung-des-reparaturschlussels-isometrischer-stil-image367666154.html

Symbol für die Authentifizierung des Reparaturschlüssels, isometrischer Stil Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-die-authentifizierung-des-reparaturschlussels-isometrischer-stil-image367666154.htmlRF2CA4HX2–Symbol für die Authentifizierung des Reparaturschlüssels, isometrischer Stil

Schwarzes Symbol eines modernen Türgriffs mit integriertem Fingerabdruckscanner für mehr Sicherheit und Zugangskontrolle Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarzes-symbol-eines-modernen-turgriffs-mit-integriertem-fingerabdruckscanner-fur-mehr-sicherheit-und-zugangskontrolle-image614886002.html

Schwarzes Symbol eines modernen Türgriffs mit integriertem Fingerabdruckscanner für mehr Sicherheit und Zugangskontrolle Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarzes-symbol-eines-modernen-turgriffs-mit-integriertem-fingerabdruckscanner-fur-mehr-sicherheit-und-zugangskontrolle-image614886002.htmlRF2XMADAA–Schwarzes Symbol eines modernen Türgriffs mit integriertem Fingerabdruckscanner für mehr Sicherheit und Zugangskontrolle

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37419395.html

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-37419395.htmlRFC4TGPY–Internet-banking

RF2HCF60W–Microchip Icon Set in flacher und liniverer Ausführung. CPU, Symbol für zentrale Verarbeitungseinheit. Vektorgrafik.

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-39920198.html

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-39920198.htmlRFC8XEHA–Internet-banking

Datensicherheit und Kommunikation festgelegt. Experten, die Cybersicherheit gewährleisten und Korrespondenz verwalten. Cloud-Computing, sichere Datenübertragung und Netzwerkschutz. Illustration des flachen Vektors Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datensicherheit-und-kommunikation-festgelegt-experten-die-cybersicherheit-gewahrleisten-und-korrespondenz-verwalten-cloud-computing-sichere-datenubertragung-und-netzwerkschutz-illustration-des-flachen-vektors-image596543790.html

Datensicherheit und Kommunikation festgelegt. Experten, die Cybersicherheit gewährleisten und Korrespondenz verwalten. Cloud-Computing, sichere Datenübertragung und Netzwerkschutz. Illustration des flachen Vektors Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datensicherheit-und-kommunikation-festgelegt-experten-die-cybersicherheit-gewahrleisten-und-korrespondenz-verwalten-cloud-computing-sichere-datenubertragung-und-netzwerkschutz-illustration-des-flachen-vektors-image596543790.htmlRF2WJEWKA–Datensicherheit und Kommunikation festgelegt. Experten, die Cybersicherheit gewährleisten und Korrespondenz verwalten. Cloud-Computing, sichere Datenübertragung und Netzwerkschutz. Illustration des flachen Vektors

Zeilensymbol für Sicherheitstoken auf Weiß Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeilensymbol-fur-sicherheitstoken-auf-weiss-image452823931.html

Zeilensymbol für Sicherheitstoken auf Weiß Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeilensymbol-fur-sicherheitstoken-auf-weiss-image452823931.htmlRF2H8KWF7–Zeilensymbol für Sicherheitstoken auf Weiß

Digitale Signatur flache weiße Symbole auf rundem farbigen Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatur-flache-weisse-symbole-auf-rundem-farbigen-hintergrund-image553143170.html

Digitale Signatur flache weiße Symbole auf rundem farbigen Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatur-flache-weisse-symbole-auf-rundem-farbigen-hintergrund-image553143170.htmlRF2R3WRN6–Digitale Signatur flache weiße Symbole auf rundem farbigen Hintergrund

Symbol für das Konzept der Tastenanschlagprotokollierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-das-konzept-der-tastenanschlagprotokollierung-image371573631.html

Symbol für das Konzept der Tastenanschlagprotokollierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-das-konzept-der-tastenanschlagprotokollierung-image371573631.htmlRF2CGEHXR–Symbol für das Konzept der Tastenanschlagprotokollierung

Identifikation Gesichtserkennungsschloss Cartoon. Smartphone-Software, Hardwareverschlüsselung, Verifizierung der Überwachung, Gesichtserkennung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identifikation-gesichtserkennungsschloss-cartoon-smartphone-software-hardwareverschlusselung-verifizierung-der-uberwachung-gesichtserkennung-image637072270.html

Identifikation Gesichtserkennungsschloss Cartoon. Smartphone-Software, Hardwareverschlüsselung, Verifizierung der Überwachung, Gesichtserkennung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/identifikation-gesichtserkennungsschloss-cartoon-smartphone-software-hardwareverschlusselung-verifizierung-der-uberwachung-gesichtserkennung-image637072270.htmlRF2S0D452–Identifikation Gesichtserkennungsschloss Cartoon. Smartphone-Software, Hardwareverschlüsselung, Verifizierung der Überwachung, Gesichtserkennung

Zwei-Faktor-Authentifizierungs-Verifizierung abstrakte Konzeptvektorillustration. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierungs-verifizierung-abstrakte-konzeptvektorillustration-image561450199.html

Zwei-Faktor-Authentifizierungs-Verifizierung abstrakte Konzeptvektorillustration. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierungs-verifizierung-abstrakte-konzeptvektorillustration-image561450199.htmlRF2RHC7CR–Zwei-Faktor-Authentifizierungs-Verifizierung abstrakte Konzeptvektorillustration.

OSI-Modell (Open Systems Interconnection) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/osi-modell-open-systems-interconnection-image435974401.html

OSI-Modell (Open Systems Interconnection) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/osi-modell-open-systems-interconnection-image435974401.htmlRF2G989P9–OSI-Modell (Open Systems Interconnection)

Lineare Symbole für Computersysteme eingestellt. Hardware, Software, Betriebssystem, Programm, Anwendung, Datenbank, Nerk-Linienvektor und Konzeptzeichen. Internet Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computersysteme-eingestellt-hardware-software-betriebssystem-programm-anwendung-datenbank-nerk-linienvektor-und-konzeptzeichen-internet-image546999715.html

Lineare Symbole für Computersysteme eingestellt. Hardware, Software, Betriebssystem, Programm, Anwendung, Datenbank, Nerk-Linienvektor und Konzeptzeichen. Internet Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computersysteme-eingestellt-hardware-software-betriebssystem-programm-anwendung-datenbank-nerk-linienvektor-und-konzeptzeichen-internet-image546999715.htmlRF2PNWYM3–Lineare Symbole für Computersysteme eingestellt. Hardware, Software, Betriebssystem, Programm, Anwendung, Datenbank, Nerk-Linienvektor und Konzeptzeichen. Internet

Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-symbole-sichere-konto-login-user-interface-anmelden-gesichtserkennung-zugangsberechtigung-online-schutz-und-securit-image243609150.html

Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-symbole-sichere-konto-login-user-interface-anmelden-gesichtserkennung-zugangsberechtigung-online-schutz-und-securit-image243609150.htmlRFT499XP–Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546371353.html

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546371353.htmlRF2PMWA6H–Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept

Sicherer biometrischer Fingerabdruckscan mit Abschirmung und Häkchen für Privatsphäre und Sicherheit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherer-biometrischer-fingerabdruckscan-mit-abschirmung-und-hakchen-fur-privatsphare-und-sicherheit-image618287745.html

Sicherer biometrischer Fingerabdruckscan mit Abschirmung und Häkchen für Privatsphäre und Sicherheit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherer-biometrischer-fingerabdruckscan-mit-abschirmung-und-hakchen-fur-privatsphare-und-sicherheit-image618287745.htmlRF2XWWC95–Sicherer biometrischer Fingerabdruckscan mit Abschirmung und Häkchen für Privatsphäre und Sicherheit

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-39917165.html

Internet-banking Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-banking-39917165.htmlRFC8XAN1–Internet-banking

Vektor-Illustration zur Cybersicherheit: Von Verschlüsselung und VPNs bis hin zu Ransomware- und DDoS-Angriffen. Stellt digitale Herausforderungen und Schutzmaßnahmen für Technikbegeisterte anschaulich dar Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektor-illustration-zur-cybersicherheit-von-verschlusselung-und-vpns-bis-hin-zu-ransomware-und-ddos-angriffen-stellt-digitale-herausforderungen-und-schutzmassnahmen-fur-technikbegeisterte-anschaulich-dar-image599958335.html

Vektor-Illustration zur Cybersicherheit: Von Verschlüsselung und VPNs bis hin zu Ransomware- und DDoS-Angriffen. Stellt digitale Herausforderungen und Schutzmaßnahmen für Technikbegeisterte anschaulich dar Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vektor-illustration-zur-cybersicherheit-von-verschlusselung-und-vpns-bis-hin-zu-ransomware-und-ddos-angriffen-stellt-digitale-herausforderungen-und-schutzmassnahmen-fur-technikbegeisterte-anschaulich-dar-image599958335.htmlRF2WT2CYB–Vektor-Illustration zur Cybersicherheit: Von Verschlüsselung und VPNs bis hin zu Ransomware- und DDoS-Angriffen. Stellt digitale Herausforderungen und Schutzmaßnahmen für Technikbegeisterte anschaulich dar

Digitale Signatur flache Farbsymbole mit Quadrantenrahmen auf weißem Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatur-flache-farbsymbole-mit-quadrantenrahmen-auf-weissem-hintergrund-image545214935.html

Digitale Signatur flache Farbsymbole mit Quadrantenrahmen auf weißem Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatur-flache-farbsymbole-mit-quadrantenrahmen-auf-weissem-hintergrund-image545214935.htmlRF2PK0K5Y–Digitale Signatur flache Farbsymbole mit Quadrantenrahmen auf weißem Hintergrund

Authentifizierungs-Zeichentrickfilm mit Gesichtserkennung. Datenschutz-Technologie, Zugangsinnovation, Identifikation Smartphone-Authentifizierung Gesichtserkennung Loc Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/authentifizierungs-zeichentrickfilm-mit-gesichtserkennung-datenschutz-technologie-zugangsinnovation-identifikation-smartphone-authentifizierung-gesichtserkennung-loc-image637072613.html

Authentifizierungs-Zeichentrickfilm mit Gesichtserkennung. Datenschutz-Technologie, Zugangsinnovation, Identifikation Smartphone-Authentifizierung Gesichtserkennung Loc Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/authentifizierungs-zeichentrickfilm-mit-gesichtserkennung-datenschutz-technologie-zugangsinnovation-identifikation-smartphone-authentifizierung-gesichtserkennung-loc-image637072613.htmlRF2S0D4H9–Authentifizierungs-Zeichentrickfilm mit Gesichtserkennung. Datenschutz-Technologie, Zugangsinnovation, Identifikation Smartphone-Authentifizierung Gesichtserkennung Loc

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image475023505.html

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image475023505.htmlRF2JGR595–Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen.

OSI-Modell (Open Systems Interconnection) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/osi-modell-open-systems-interconnection-image435974395.html

OSI-Modell (Open Systems Interconnection) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/osi-modell-open-systems-interconnection-image435974395.htmlRF2G989P3–OSI-Modell (Open Systems Interconnection)

Lineare Symbole für Computernerks gesetzt. Codierung, Gaming, Software, Hardware, Nerking, Cybersicherheit, Internetlinienvektor und Konzeptschilder. Programmierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computernerks-gesetzt-codierung-gaming-software-hardware-nerking-cybersicherheit-internetlinienvektor-und-konzeptschilder-programmierung-image547217750.html

Lineare Symbole für Computernerks gesetzt. Codierung, Gaming, Software, Hardware, Nerking, Cybersicherheit, Internetlinienvektor und Konzeptschilder. Programmierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computernerks-gesetzt-codierung-gaming-software-hardware-nerking-cybersicherheit-internetlinienvektor-und-konzeptschilder-programmierung-image547217750.htmlRF2PP7WR2–Lineare Symbole für Computernerks gesetzt. Codierung, Gaming, Software, Hardware, Nerking, Cybersicherheit, Internetlinienvektor und Konzeptschilder. Programmierung

Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-symbole-sichere-konto-login-user-interface-anmelden-gesichtserkennung-zugangsberechtigung-online-schutz-und-securit-image243610239.html

Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schutz-personenbezogener-daten-symbole-sichere-konto-login-user-interface-anmelden-gesichtserkennung-zugangsberechtigung-online-schutz-und-securit-image243610239.htmlRFT49B9K–Schutz personenbezogener Daten Symbole, sichere Konto Login, User Interface anmelden, Gesichtserkennung, Zugangsberechtigung, online Schutz und Securit

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten, Virenvektor-Zeichnungssatz. Einbruch Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-zeichnungssatz-einbruch-image546454636.html

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten, Virenvektor-Zeichnungssatz. Einbruch Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-zeichnungssatz-einbruch-image546454636.htmlRF2PN14D0–Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten, Virenvektor-Zeichnungssatz. Einbruch

Symbol für USB-Suche. Isometrische Darstellung des usb-Suchvektorsymbols für das Web Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-usb-suche-isometrische-darstellung-des-usb-suchvektorsymbols-fur-das-web-image415831468.html

Symbol für USB-Suche. Isometrische Darstellung des usb-Suchvektorsymbols für das Web Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-usb-suche-isometrische-darstellung-des-usb-suchvektorsymbols-fur-das-web-image415831468.htmlRF2F4EN7T–Symbol für USB-Suche. Isometrische Darstellung des usb-Suchvektorsymbols für das Web

Digitale Signatursymbole auf runden Glastasten in mehreren Farben. Angeordnete Ebenenstruktur Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatursymbole-auf-runden-glastasten-in-mehreren-farben-angeordnete-ebenenstruktur-image545214624.html

Digitale Signatursymbole auf runden Glastasten in mehreren Farben. Angeordnete Ebenenstruktur Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatursymbole-auf-runden-glastasten-in-mehreren-farben-angeordnete-ebenenstruktur-image545214624.htmlRF2PK0JPT–Digitale Signatursymbole auf runden Glastasten in mehreren Farben. Angeordnete Ebenenstruktur

Security Gesichtserkennungsschloss Cartoon. Authentifizierungsdatenschutz, technologischer Zugriff, Innovation Identifikation Sicherheit Gesichtserkennung Schlossschild. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/security-gesichtserkennungsschloss-cartoon-authentifizierungsdatenschutz-technologischer-zugriff-innovation-identifikation-sicherheit-gesichtserkennung-schlossschild-image637072268.html

Security Gesichtserkennungsschloss Cartoon. Authentifizierungsdatenschutz, technologischer Zugriff, Innovation Identifikation Sicherheit Gesichtserkennung Schlossschild. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/security-gesichtserkennungsschloss-cartoon-authentifizierungsdatenschutz-technologischer-zugriff-innovation-identifikation-sicherheit-gesichtserkennung-schlossschild-image637072268.htmlRF2S0D450–Security Gesichtserkennungsschloss Cartoon. Authentifizierungsdatenschutz, technologischer Zugriff, Innovation Identifikation Sicherheit Gesichtserkennung Schlossschild.

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image496923409.html

Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zwei-faktor-authentifizierung-verifizierung-isolierte-cartoon-vektor-illustrationen-image496923409.htmlRF2KTCPTH–Zwei-Faktor-Authentifizierung Verifizierung isolierte Cartoon-Vektor-Illustrationen.

Lineare Symbole für Computernerks gesetzt. Codierung, Gaming, Software, Hardware, Nerking, Cybersicherheit, Internetlinienvektor und Konzeptschilder. Programmierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computernerks-gesetzt-codierung-gaming-software-hardware-nerking-cybersicherheit-internetlinienvektor-und-konzeptschilder-programmierung-image547176384.html

Lineare Symbole für Computernerks gesetzt. Codierung, Gaming, Software, Hardware, Nerking, Cybersicherheit, Internetlinienvektor und Konzeptschilder. Programmierung Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineare-symbole-fur-computernerks-gesetzt-codierung-gaming-software-hardware-nerking-cybersicherheit-internetlinienvektor-und-konzeptschilder-programmierung-image547176384.htmlRF2PP611M–Lineare Symbole für Computernerks gesetzt. Codierung, Gaming, Software, Hardware, Nerking, Cybersicherheit, Internetlinienvektor und Konzeptschilder. Programmierung

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546395770.html

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546395770.htmlRF2PMXDAJ–Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept

Digitale Signatur dunklere flache Symbole auf farbigem, rundem Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatur-dunklere-flache-symbole-auf-farbigem-rundem-hintergrund-image543707881.html

Digitale Signatur dunklere flache Symbole auf farbigem, rundem Hintergrund Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-signatur-dunklere-flache-symbole-auf-farbigem-rundem-hintergrund-image543707881.htmlRF2PGG0XH–Digitale Signatur dunklere flache Symbole auf farbigem, rundem Hintergrund

Cartoon mit Schloss für die Gesichtserkennung des Smartphones. Software-Hardware, Verschlüsselungsüberwachung, Verifikationsschutz Smartphone-Gesichtserkennungssperre sig Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cartoon-mit-schloss-fur-die-gesichtserkennung-des-smartphones-software-hardware-verschlusselungsuberwachung-verifikationsschutz-smartphone-gesichtserkennungssperre-sig-image637072488.html

Cartoon mit Schloss für die Gesichtserkennung des Smartphones. Software-Hardware, Verschlüsselungsüberwachung, Verifikationsschutz Smartphone-Gesichtserkennungssperre sig Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cartoon-mit-schloss-fur-die-gesichtserkennung-des-smartphones-software-hardware-verschlusselungsuberwachung-verifikationsschutz-smartphone-gesichtserkennungssperre-sig-image637072488.htmlRF2S0D4CT–Cartoon mit Schloss für die Gesichtserkennung des Smartphones. Software-Hardware, Verschlüsselungsüberwachung, Verifikationsschutz Smartphone-Gesichtserkennungssperre sig

Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/linearer-symbolsatz-fur-firewall-schutz-sicherheit-blockieren-zugriff-uberwachen-datenschutz-firewall-nerk-line-vektor-und-konzeptschilder-firewall-schutz-image547020793.html

Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/linearer-symbolsatz-fur-firewall-schutz-sicherheit-blockieren-zugriff-uberwachen-datenschutz-firewall-nerk-line-vektor-und-konzeptschilder-firewall-schutz-image547020793.htmlRF2PNXXGW–Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546394263.html

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546394263.htmlRF2PMXBCR–Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept

Innovativer Zeichentrick mit Gesichtserkennung. Identifikations-Smartphone, Software-Hardware, Verschlüsselungsüberwachungsschild. Isolierte Symbolvektorillust Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/innovativer-zeichentrick-mit-gesichtserkennung-identifikations-smartphone-software-hardware-verschlusselungsuberwachungsschild-isolierte-symbolvektorillust-image637072957.html

Innovativer Zeichentrick mit Gesichtserkennung. Identifikations-Smartphone, Software-Hardware, Verschlüsselungsüberwachungsschild. Isolierte Symbolvektorillust Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/innovativer-zeichentrick-mit-gesichtserkennung-identifikations-smartphone-software-hardware-verschlusselungsuberwachungsschild-isolierte-symbolvektorillust-image637072957.htmlRF2S0D51H–Innovativer Zeichentrick mit Gesichtserkennung. Identifikations-Smartphone, Software-Hardware, Verschlüsselungsüberwachungsschild. Isolierte Symbolvektorillust

Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/linearer-symbolsatz-fur-firewall-schutz-sicherheit-blockieren-zugriff-uberwachen-datenschutz-firewall-nerk-line-vektor-und-konzeptschilder-firewall-schutz-image547163716.html

Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/linearer-symbolsatz-fur-firewall-schutz-sicherheit-blockieren-zugriff-uberwachen-datenschutz-firewall-nerk-line-vektor-und-konzeptschilder-firewall-schutz-image547163716.htmlRF2PP5CW8–Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546418417.html

Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-die-ubersicht-zur-cybersicherheit-cybersicherheit-hacking-malware-verschlusselung-phishing-daten-virenvektor-und-illustrationskonzept-image546418417.htmlRF2PMYE7D–Symbolsammlung für die Übersicht zur Cybersicherheit. Cybersicherheit, Hacking, Malware, Verschlüsselung, Phishing, Daten-, Virenvektor- und Illustrationskonzept

Zeichentrickfilm für das Schlossschloss der Software Hardwareverschlüsselung, Überprüfung der Überwachung, Schutz und Schlosszeichen für die Gesichtserkennung. Isolieren Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeichentrickfilm-fur-das-schlossschloss-der-software-hardwareverschlusselung-uberprufung-der-uberwachung-schutz-und-schlosszeichen-fur-die-gesichtserkennung-isolieren-image637072309.html

Zeichentrickfilm für das Schlossschloss der Software Hardwareverschlüsselung, Überprüfung der Überwachung, Schutz und Schlosszeichen für die Gesichtserkennung. Isolieren Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zeichentrickfilm-fur-das-schlossschloss-der-software-hardwareverschlusselung-uberprufung-der-uberwachung-schutz-und-schlosszeichen-fur-die-gesichtserkennung-isolieren-image637072309.htmlRF2S0D46D–Zeichentrickfilm für das Schlossschloss der Software Hardwareverschlüsselung, Überprüfung der Überwachung, Schutz und Schlosszeichen für die Gesichtserkennung. Isolieren

Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/linearer-symbolsatz-fur-firewall-schutz-sicherheit-blockieren-zugriff-uberwachen-datenschutz-firewall-nerk-line-vektor-und-konzeptschilder-firewall-schutz-image547176549.html

Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/linearer-symbolsatz-fur-firewall-schutz-sicherheit-blockieren-zugriff-uberwachen-datenschutz-firewall-nerk-line-vektor-und-konzeptschilder-firewall-schutz-image547176549.htmlRF2PP617H–Linearer Symbolsatz für Firewall-Schutz. Sicherheit, Blockieren, Zugriff, Überwachen, Datenschutz, Firewall, Nerk-Line-Vektor und Konzeptschilder. Firewall-Schutz

RF2PNN4Y1–IT Solutions Line Icons Sammlung. Technologie, Innovation, Cybersicherheit, Cloud, Nerking, Optimierung, Automatisierungsvektor und lineare Darstellung

Zugriff auf den Cartoon mit dem Schloss für die Gesichtserkennung. Innovationsidentifikation, Smartphone-Software, Hardware-Verschlüsselung Zugriff auf Gesichtserkennung Schlosszeichen. isola Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zugriff-auf-den-cartoon-mit-dem-schloss-fur-die-gesichtserkennung-innovationsidentifikation-smartphone-software-hardware-verschlusselung-zugriff-auf-gesichtserkennung-schlosszeichen-isola-image637072728.html

Zugriff auf den Cartoon mit dem Schloss für die Gesichtserkennung. Innovationsidentifikation, Smartphone-Software, Hardware-Verschlüsselung Zugriff auf Gesichtserkennung Schlosszeichen. isola Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/zugriff-auf-den-cartoon-mit-dem-schloss-fur-die-gesichtserkennung-innovationsidentifikation-smartphone-software-hardware-verschlusselung-zugriff-auf-gesichtserkennung-schlosszeichen-isola-image637072728.htmlRF2S0D4NC–Zugriff auf den Cartoon mit dem Schloss für die Gesichtserkennung. Innovationsidentifikation, Smartphone-Software, Hardware-Verschlüsselung Zugriff auf Gesichtserkennung Schlosszeichen. isola

Symbolsammlung für Internettechnologie. Internet, Technologie, Online, Web, Netzwerke, Konnektivität, Datenvektor-Zeichnungssatz. Kabellos Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-internettechnologie-internet-technologie-online-web-netzwerke-konnektivitat-datenvektor-zeichnungssatz-kabellos-image546453210.html

Symbolsammlung für Internettechnologie. Internet, Technologie, Online, Web, Netzwerke, Konnektivität, Datenvektor-Zeichnungssatz. Kabellos Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolsammlung-fur-internettechnologie-internet-technologie-online-web-netzwerke-konnektivitat-datenvektor-zeichnungssatz-kabellos-image546453210.htmlRF2PN12J2–Symbolsammlung für Internettechnologie. Internet, Technologie, Online, Web, Netzwerke, Konnektivität, Datenvektor-Zeichnungssatz. Kabellos