Data leakage Schwarz-Weiß-Archivfotos

Symbol für Datenlecks, Daten Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-datenlecks-daten-image632062897.html

Symbol für Datenlecks, Daten Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-datenlecks-daten-image632062897.htmlRF2YM8XJW–Symbol für Datenlecks, Daten

Symbol für die Internetsicherheit. Konzept für Datenlecks in der Cloud. Einfache Linie Art isolierte Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-die-internetsicherheit-konzept-fur-datenlecks-in-der-cloud-einfache-linie-art-isolierte-illustration-image397538869.html

Symbol für die Internetsicherheit. Konzept für Datenlecks in der Cloud. Einfache Linie Art isolierte Illustration Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-die-internetsicherheit-konzept-fur-datenlecks-in-der-cloud-einfache-linie-art-isolierte-illustration-image397538869.htmlRF2E2NCTN–Symbol für die Internetsicherheit. Konzept für Datenlecks in der Cloud. Einfache Linie Art isolierte Illustration

Gefrorene grau Kreditkarte in einem eisblöcke auf schwarzem Hintergrund isoliert. Das Konzept der Instant Einfrieren einer Kreditkarte oder Bankkonto für Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefrorene-grau-kreditkarte-in-einem-eisblocke-auf-schwarzem-hintergrund-isoliert-das-konzept-der-instant-einfrieren-einer-kreditkarte-oder-bankkonto-fur-sicherheit-image638755390.html

Gefrorene grau Kreditkarte in einem eisblöcke auf schwarzem Hintergrund isoliert. Das Konzept der Instant Einfrieren einer Kreditkarte oder Bankkonto für Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefrorene-grau-kreditkarte-in-einem-eisblocke-auf-schwarzem-hintergrund-isoliert-das-konzept-der-instant-einfrieren-einer-kreditkarte-oder-bankkonto-fur-sicherheit-image638755390.htmlRF2S35R0E–Gefrorene grau Kreditkarte in einem eisblöcke auf schwarzem Hintergrund isoliert. Das Konzept der Instant Einfrieren einer Kreditkarte oder Bankkonto für Sicherheit

Gefrorene grau Kreditkarte in einem eisblöcke auf schwarzem Hintergrund isoliert. Das Konzept der Instant Einfrieren einer Kreditkarte oder Bankkonto für Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefrorene-grau-kreditkarte-in-einem-eisblocke-auf-schwarzem-hintergrund-isoliert-das-konzept-der-instant-einfrieren-einer-kreditkarte-oder-bankkonto-fur-sicherheit-image258122807.html

Gefrorene grau Kreditkarte in einem eisblöcke auf schwarzem Hintergrund isoliert. Das Konzept der Instant Einfrieren einer Kreditkarte oder Bankkonto für Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gefrorene-grau-kreditkarte-in-einem-eisblocke-auf-schwarzem-hintergrund-isoliert-das-konzept-der-instant-einfrieren-einer-kreditkarte-oder-bankkonto-fur-sicherheit-image258122807.htmlRFTYXE7K–Gefrorene grau Kreditkarte in einem eisblöcke auf schwarzem Hintergrund isoliert. Das Konzept der Instant Einfrieren einer Kreditkarte oder Bankkonto für Sicherheit

Isoliertes Zitat mit ausreichendem Leck. Graffiti-Schablone sprühen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/isoliertes-zitat-mit-ausreichendem-leck-graffiti-schablone-spruhen-image567387765.html

Isoliertes Zitat mit ausreichendem Leck. Graffiti-Schablone sprühen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/isoliertes-zitat-mit-ausreichendem-leck-graffiti-schablone-spruhen-image567387765.htmlRF2RY2MTN–Isoliertes Zitat mit ausreichendem Leck. Graffiti-Schablone sprühen.

Abstraktes Konzept für Datenlecks Vektordarstellung. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/abstraktes-konzept-fur-datenlecks-vektordarstellung-image452706266.html

Abstraktes Konzept für Datenlecks Vektordarstellung. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/abstraktes-konzept-fur-datenlecks-vektordarstellung-image452706266.htmlRF2H8EFCX–Abstraktes Konzept für Datenlecks Vektordarstellung.

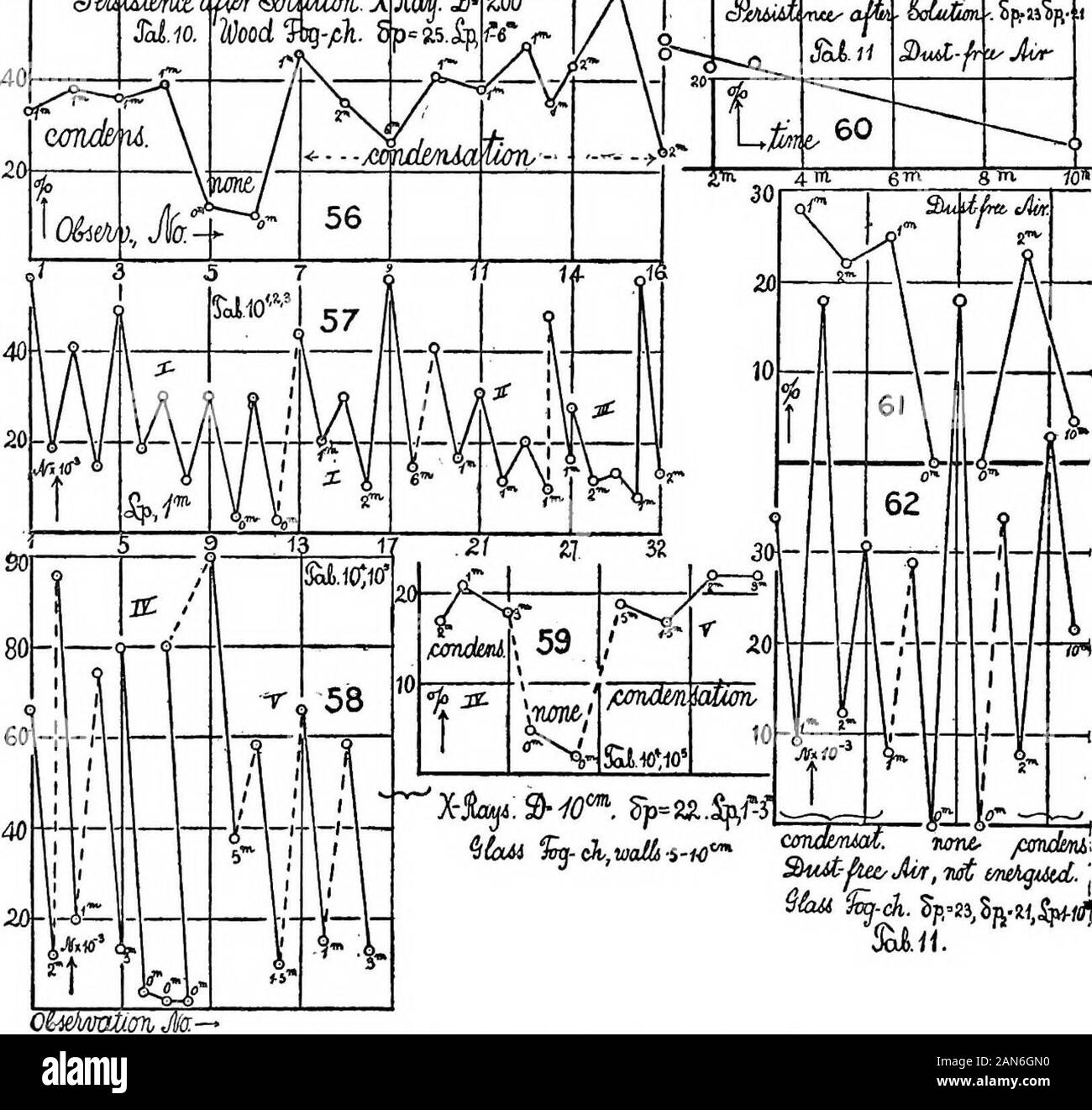

Die Keimbildung von der unberührten Atmosphäre. 6 27.6 Teil V. 0 0 90 5,0 2,8 58,4 9-7 5-2 3-2 0 0 60 65,8 14,7 0 0 180 5,0 3-i 58,4 12,9 * Die rund 3.000 Kerne aufgrund nonenergized, staubfreie Luft. t Ausdauer getestet, aber nicht gefunden (2-minütige Exposition, i-minute hinfällig, s == 1.0). 62 NTJCLEATION DER UNBERÜHRTEN ATMOSPHÄRE. Die Daten der Tabelle 37 wurden zunächst in den hölzernen Nebel Kammer erreicht. Es wurde für zweckmäßig erachtet, mit dem zylindrischen Glas fogchamber zu wiederholen, wie diese gehalten werden rigoros frei von Leckage (Kurven 58, 59). Die Ergebnisse zeigen, dass ca. 20 pro cen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-keimbildung-von-der-unberuhrten-atmosphare-6-276-teil-v-0-0-90-50-28-584-9-7-5-2-3-2-0-0-60-658-147-0-0-180-50-3-i-584-129-die-rund-3000-kerne-aufgrund-nonenergized-staubfreie-luft-t-ausdauer-getestet-aber-nicht-gefunden-2-minutige-exposition-i-minute-hinfallig-s-==-10-62-ntjcleation-der-unberuhrten-atmosphare-die-daten-der-tabelle-37-wurden-zunachst-in-den-holzernen-nebel-kammer-erreicht-es-wurde-fur-zweckmassig-erachtet-mit-dem-zylindrischen-glas-fogchamber-zu-wiederholen-wie-diese-gehalten-werden-rigoros-frei-von-leckage-kurven-58-59-die-ergebnisse-zeigen-dass-ca-20-pro-cen-image340049612.html

Die Keimbildung von der unberührten Atmosphäre. 6 27.6 Teil V. 0 0 90 5,0 2,8 58,4 9-7 5-2 3-2 0 0 60 65,8 14,7 0 0 180 5,0 3-i 58,4 12,9 * Die rund 3.000 Kerne aufgrund nonenergized, staubfreie Luft. t Ausdauer getestet, aber nicht gefunden (2-minütige Exposition, i-minute hinfällig, s == 1.0). 62 NTJCLEATION DER UNBERÜHRTEN ATMOSPHÄRE. Die Daten der Tabelle 37 wurden zunächst in den hölzernen Nebel Kammer erreicht. Es wurde für zweckmäßig erachtet, mit dem zylindrischen Glas fogchamber zu wiederholen, wie diese gehalten werden rigoros frei von Leckage (Kurven 58, 59). Die Ergebnisse zeigen, dass ca. 20 pro cen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-keimbildung-von-der-unberuhrten-atmosphare-6-276-teil-v-0-0-90-50-28-584-9-7-5-2-3-2-0-0-60-658-147-0-0-180-50-3-i-584-129-die-rund-3000-kerne-aufgrund-nonenergized-staubfreie-luft-t-ausdauer-getestet-aber-nicht-gefunden-2-minutige-exposition-i-minute-hinfallig-s-==-10-62-ntjcleation-der-unberuhrten-atmosphare-die-daten-der-tabelle-37-wurden-zunachst-in-den-holzernen-nebel-kammer-erreicht-es-wurde-fur-zweckmassig-erachtet-mit-dem-zylindrischen-glas-fogchamber-zu-wiederholen-wie-diese-gehalten-werden-rigoros-frei-von-leckage-kurven-58-59-die-ergebnisse-zeigen-dass-ca-20-pro-cen-image340049612.htmlRM2AN6GN0–Die Keimbildung von der unberührten Atmosphäre. 6 27.6 Teil V. 0 0 90 5,0 2,8 58,4 9-7 5-2 3-2 0 0 60 65,8 14,7 0 0 180 5,0 3-i 58,4 12,9 * Die rund 3.000 Kerne aufgrund nonenergized, staubfreie Luft. t Ausdauer getestet, aber nicht gefunden (2-minütige Exposition, i-minute hinfällig, s == 1.0). 62 NTJCLEATION DER UNBERÜHRTEN ATMOSPHÄRE. Die Daten der Tabelle 37 wurden zunächst in den hölzernen Nebel Kammer erreicht. Es wurde für zweckmäßig erachtet, mit dem zylindrischen Glas fogchamber zu wiederholen, wie diese gehalten werden rigoros frei von Leckage (Kurven 58, 59). Die Ergebnisse zeigen, dass ca. 20 pro cen

Eine einzelne durchgehende Linienzeichnung Geschäftsfrau versucht, fliegende Mappe mit Schmetterlingsnetz zu fangen. Leckage von Dokumenten und Speicherdaten. Archiv fehlt Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-einzelne-durchgehende-linienzeichnung-geschaftsfrau-versucht-fliegende-mappe-mit-schmetterlingsnetz-zu-fangen-leckage-von-dokumenten-und-speicherdaten-archiv-fehlt-image605428748.html

Eine einzelne durchgehende Linienzeichnung Geschäftsfrau versucht, fliegende Mappe mit Schmetterlingsnetz zu fangen. Leckage von Dokumenten und Speicherdaten. Archiv fehlt Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-einzelne-durchgehende-linienzeichnung-geschaftsfrau-versucht-fliegende-mappe-mit-schmetterlingsnetz-zu-fangen-leckage-von-dokumenten-und-speicherdaten-archiv-fehlt-image605428748.htmlRF2X4YJF8–Eine einzelne durchgehende Linienzeichnung Geschäftsfrau versucht, fliegende Mappe mit Schmetterlingsnetz zu fangen. Leckage von Dokumenten und Speicherdaten. Archiv fehlt

Lineares Symbol für Datenschutzverletzungen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineares-symbol-fur-datenschutzverletzungen-image446970071.html

Lineares Symbol für Datenschutzverletzungen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/lineares-symbol-fur-datenschutzverletzungen-image446970071.htmlRF2GY56TR–Lineares Symbol für Datenschutzverletzungen

Umschlag und Briefzeichen mit Wort-Datenmissbrauch als Schlagzeile Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/umschlag-und-briefzeichen-mit-wort-datenmissbrauch-als-schlagzeile-image544907984.html

Umschlag und Briefzeichen mit Wort-Datenmissbrauch als Schlagzeile Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/umschlag-und-briefzeichen-mit-wort-datenmissbrauch-als-schlagzeile-image544907984.htmlRF2PJEKKC–Umschlag und Briefzeichen mit Wort-Datenmissbrauch als Schlagzeile

Cyber Security Vektor Design Vorlage Hintergrund für Präsentation vorbereiten und Werbung für Anti-Internet-Anti-Cyber-Angriff, nächste Generation firwa Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-vektor-design-vorlage-hintergrund-fur-prasentation-vorbereiten-und-werbung-fur-anti-internet-anti-cyber-angriff-nachste-generation-firwa-image436520335.html

Cyber Security Vektor Design Vorlage Hintergrund für Präsentation vorbereiten und Werbung für Anti-Internet-Anti-Cyber-Angriff, nächste Generation firwa Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-vektor-design-vorlage-hintergrund-fur-prasentation-vorbereiten-und-werbung-fur-anti-internet-anti-cyber-angriff-nachste-generation-firwa-image436520335.htmlRF2GA563Y–Cyber Security Vektor Design Vorlage Hintergrund für Präsentation vorbereiten und Werbung für Anti-Internet-Anti-Cyber-Angriff, nächste Generation firwa

Gliederungsvektor für das Symbol des Datenschutzservers. Sichere Daten. Computerschutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gliederungsvektor-fur-das-symbol-des-datenschutzservers-sichere-daten-computerschutz-image442038694.html

Gliederungsvektor für das Symbol des Datenschutzservers. Sichere Daten. Computerschutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/gliederungsvektor-fur-das-symbol-des-datenschutzservers-sichere-daten-computerschutz-image442038694.htmlRF2GK4GT6–Gliederungsvektor für das Symbol des Datenschutzservers. Sichere Daten. Computerschutz

Symbol für Datenlecks, Daten Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-datenlecks-daten-image630860246.html

Symbol für Datenlecks, Daten Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-datenlecks-daten-image630860246.htmlRF2YJA4K2–Symbol für Datenlecks, Daten

Internet Privacy abstrakte Konzept Vektor Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-privacy-abstrakte-konzept-vektor-illustrationen-image440333151.html

Internet Privacy abstrakte Konzept Vektor Illustrationen. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-privacy-abstrakte-konzept-vektor-illustrationen-image440333151.htmlRF2GGAWBY–Internet Privacy abstrakte Konzept Vektor Illustrationen.

Schwarzes Glyphsymbol für Datenmissbrauch Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarzes-glyphsymbol-fur-datenmissbrauch-image446973355.html

Schwarzes Glyphsymbol für Datenmissbrauch Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schwarzes-glyphsymbol-fur-datenmissbrauch-image446973355.htmlRF2GY5B23–Schwarzes Glyphsymbol für Datenmissbrauch

RFHY0H4D–100 Cyber Security Icons Set, einfachen Stil

Symbol für Verbrechen online, Verbrechen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-verbrechen-online-verbrechen-image630860701.html

Symbol für Verbrechen online, Verbrechen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-verbrechen-online-verbrechen-image630860701.htmlRF2YJA579–Symbol für Verbrechen online, Verbrechen

Weißes lineares Symbol für Datenpanne für dunkles Design Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weisses-lineares-symbol-fur-datenpanne-fur-dunkles-design-image447253343.html

Weißes lineares Symbol für Datenpanne für dunkles Design Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weisses-lineares-symbol-fur-datenpanne-fur-dunkles-design-image447253343.htmlRF2GYJ45K–Weißes lineares Symbol für Datenpanne für dunkles Design

100 Cyber-Security-Symbole-set schwarz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/100-cyber-security-symbole-set-schwarz-image150388270.html

100 Cyber-Security-Symbole-set schwarz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/100-cyber-security-symbole-set-schwarz-image150388270.htmlRFJMJNNJ–100 Cyber-Security-Symbole-set schwarz

Symbol für Verbrechen online, Verbrechen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-verbrechen-online-verbrechen-image632063235.html

Symbol für Verbrechen online, Verbrechen Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbol-fur-verbrechen-online-verbrechen-image632063235.htmlRF2YM8Y2Y–Symbol für Verbrechen online, Verbrechen

RFMAPWAY–100 Cyber Security Icons Set schwarz Kreis

RFKY9A93–100 Cyber Security Icons in Grunge style Set isoliert Vector Illustration