Schnellfilter:

Data breach Stockfotos & Bilder

Verstoß gegen Datennachricht auf Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-verstoss-gegen-datennachricht-auf-bildschirm-81549940.html

Verstoß gegen Datennachricht auf Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-verstoss-gegen-datennachricht-auf-bildschirm-81549940.htmlRMEMJWNT–Verstoß gegen Datennachricht auf Bildschirm

Die Verletzung von metallischen Buchdruck Blöcke auf der PC-Platine Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-verletzung-von-metallischen-buchdruck-blocke-auf-der-pc-platine-hintergrund-image158190366.html

Die Verletzung von metallischen Buchdruck Blöcke auf der PC-Platine Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-verletzung-von-metallischen-buchdruck-blocke-auf-der-pc-platine-hintergrund-image158190366.htmlRFK5A5BX–Die Verletzung von metallischen Buchdruck Blöcke auf der PC-Platine Hintergrund

Verletzung von Computerdaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verletzung-von-computerdaten-image388642745.html

Verletzung von Computerdaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verletzung-von-computerdaten-image388642745.htmlRF2DG85P1–Verletzung von Computerdaten

System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenschutzverletzungen, bösartige Verbindungen. Mitarbeiter Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-gehackt-warnung-nach-cyber-angriff-auf-computernetzwerk-cyber-sicherheitslucke-im-internet-viren-datenschutzverletzungen-bosartige-verbindungen-mitarbeiter-image456678216.html

System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenschutzverletzungen, bösartige Verbindungen. Mitarbeiter Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-gehackt-warnung-nach-cyber-angriff-auf-computernetzwerk-cyber-sicherheitslucke-im-internet-viren-datenschutzverletzungen-bosartige-verbindungen-mitarbeiter-image456678216.htmlRF2HEYDM8–System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenschutzverletzungen, bösartige Verbindungen. Mitarbeiter

Digitales Handgriff und Eingabe von Passwörtern, weltweite Datenschutzverletzung und Datensicherheitskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitales-handgriff-und-eingabe-von-passwortern-weltweite-datenschutzverletzung-und-datensicherheitskonzept-image476292048.html

Digitales Handgriff und Eingabe von Passwörtern, weltweite Datenschutzverletzung und Datensicherheitskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitales-handgriff-und-eingabe-von-passwortern-weltweite-datenschutzverletzung-und-datensicherheitskonzept-image476292048.htmlRF2JJTYA8–Digitales Handgriff und Eingabe von Passwörtern, weltweite Datenschutzverletzung und Datensicherheitskonzept

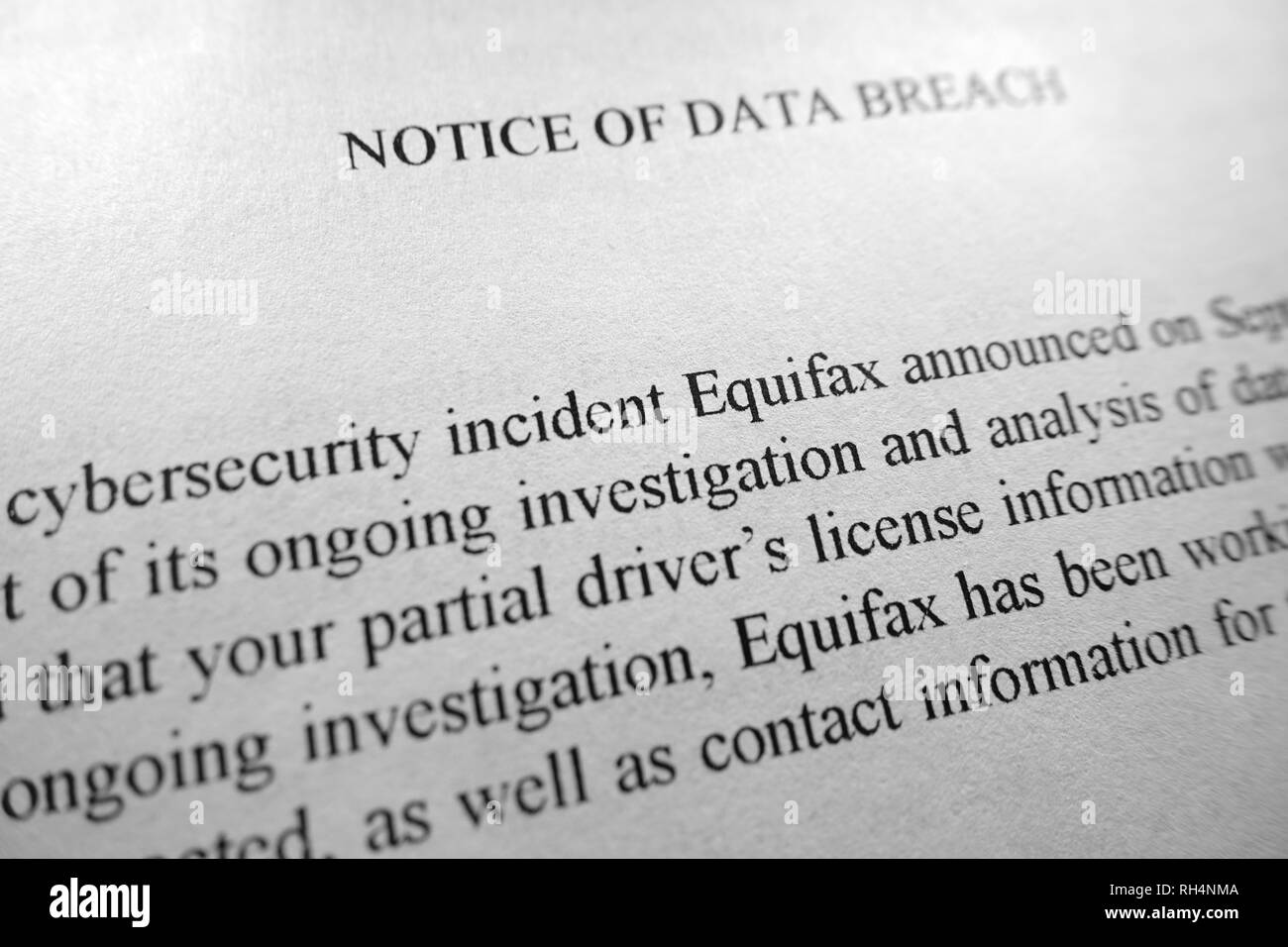

Bekanntmachung des Schreibens über die Verletzung von Equifax Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bekanntmachung-des-schreibens-uber-die-verletzung-von-equifax-image234288778.html

Bekanntmachung des Schreibens über die Verletzung von Equifax Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bekanntmachung-des-schreibens-uber-die-verletzung-von-equifax-image234288778.htmlRMRH4NMA–Bekanntmachung des Schreibens über die Verletzung von Equifax

Maskierte Hacker ist mit Computer für die Organisation massive Verletzung der Datensicherheit Angriff auf Corporate Server. Sie sind in unterirdischen geheimen Ort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/maskierte-hacker-ist-mit-computer-fur-die-organisation-massive-verletzung-der-datensicherheit-angriff-auf-corporate-server-sie-sind-in-unterirdischen-geheimen-ort-image177830363.html

Maskierte Hacker ist mit Computer für die Organisation massive Verletzung der Datensicherheit Angriff auf Corporate Server. Sie sind in unterirdischen geheimen Ort Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/maskierte-hacker-ist-mit-computer-fur-die-organisation-massive-verletzung-der-datensicherheit-angriff-auf-corporate-server-sie-sind-in-unterirdischen-geheimen-ort-image177830363.htmlRFM98TCB–Maskierte Hacker ist mit Computer für die Organisation massive Verletzung der Datensicherheit Angriff auf Corporate Server. Sie sind in unterirdischen geheimen Ort

Datenbruch Konzept mit gesichtslosen Hooded männliche Person, Low Key rot und blau beleuchtete Bild und digitale glitch Wirkung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenbruch-konzept-mit-gesichtslosen-hooded-mannliche-person-low-key-rot-und-blau-beleuchtete-bild-und-digitale-glitch-wirkung-image179880187.html

Datenbruch Konzept mit gesichtslosen Hooded männliche Person, Low Key rot und blau beleuchtete Bild und digitale glitch Wirkung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenbruch-konzept-mit-gesichtslosen-hooded-mannliche-person-low-key-rot-und-blau-beleuchtete-bild-und-digitale-glitch-wirkung-image179880187.htmlRFMCJ70B–Datenbruch Konzept mit gesichtslosen Hooded männliche Person, Low Key rot und blau beleuchtete Bild und digitale glitch Wirkung

In der Nähe von Hand eintippen einer Person auf Laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-in-der-nahe-von-hand-eintippen-einer-person-auf-laptop-162405815.html

In der Nähe von Hand eintippen einer Person auf Laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-in-der-nahe-von-hand-eintippen-einer-person-auf-laptop-162405815.htmlRFKC667K–In der Nähe von Hand eintippen einer Person auf Laptop

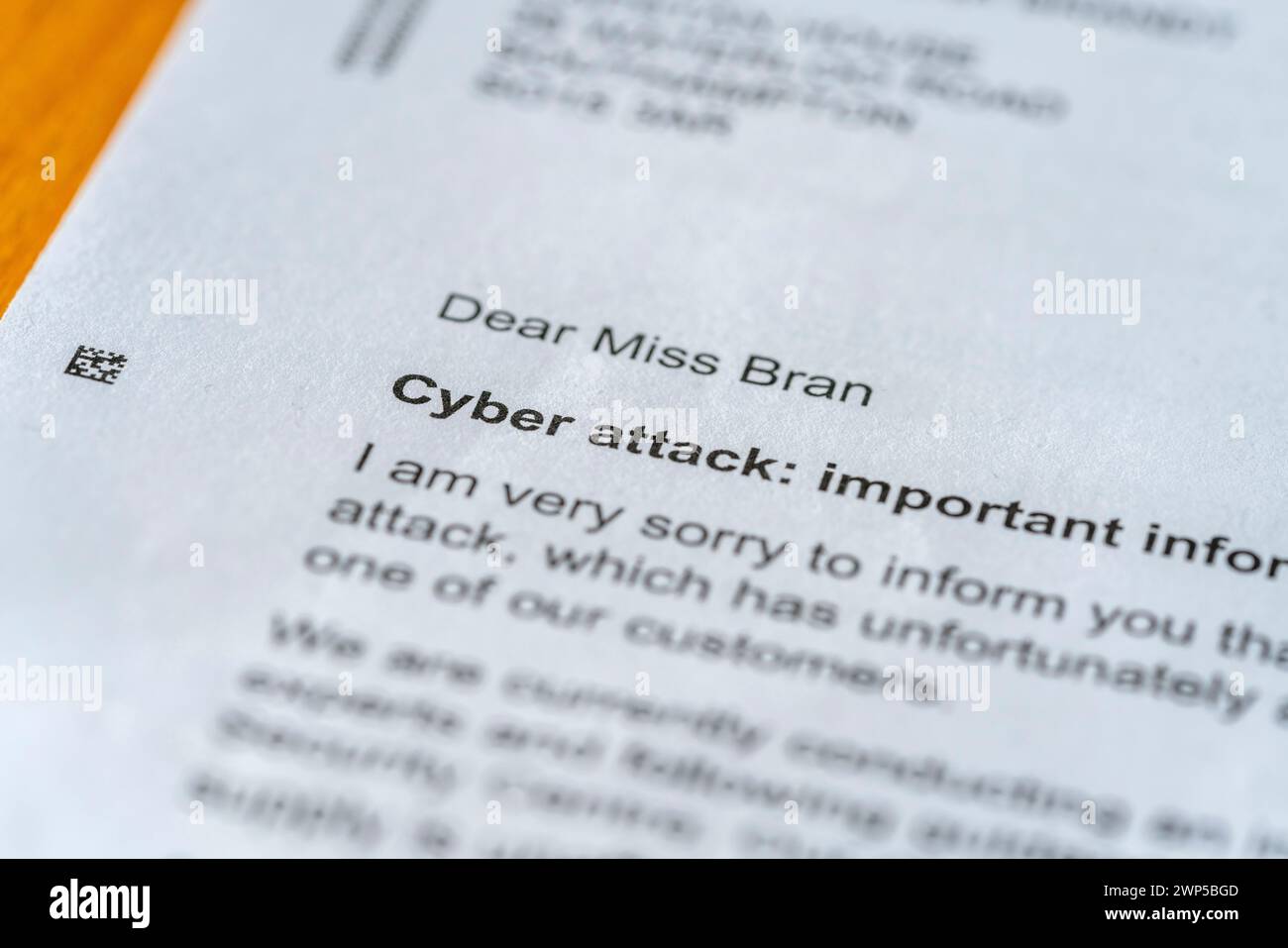

Ein Brief mit Informationen an einen Kunden über einen kürzlich erfolgten Cyberangriff in England, Großbritannien Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-brief-mit-informationen-an-einen-kunden-uber-einen-kurzlich-erfolgten-cyberangriff-in-england-grossbritannien-image598793789.html

Ein Brief mit Informationen an einen Kunden über einen kürzlich erfolgten Cyberangriff in England, Großbritannien Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-brief-mit-informationen-an-einen-kunden-uber-einen-kurzlich-erfolgten-cyberangriff-in-england-grossbritannien-image598793789.htmlRM2WP5BGD–Ein Brief mit Informationen an einen Kunden über einen kürzlich erfolgten Cyberangriff in England, Großbritannien

Phishing, Cyber-Sicherheit, Verletzung von Online-Informationen oder Identitätsdiebstahl - Verbrechenskonzept. Gehacktes Telefon. Hacker und Handy mit Hologrammdaten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-cyber-sicherheit-verletzung-von-online-informationen-oder-identitatsdiebstahl-verbrechenskonzept-gehacktes-telefon-hacker-und-handy-mit-hologrammdaten-image349410683.html

Phishing, Cyber-Sicherheit, Verletzung von Online-Informationen oder Identitätsdiebstahl - Verbrechenskonzept. Gehacktes Telefon. Hacker und Handy mit Hologrammdaten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/phishing-cyber-sicherheit-verletzung-von-online-informationen-oder-identitatsdiebstahl-verbrechenskonzept-gehacktes-telefon-hacker-und-handy-mit-hologrammdaten-image349410683.htmlRF2B8D0TY–Phishing, Cyber-Sicherheit, Verletzung von Online-Informationen oder Identitätsdiebstahl - Verbrechenskonzept. Gehacktes Telefon. Hacker und Handy mit Hologrammdaten.

BERLIN, DEUTSCHLAND - 09.September 2017: Detail der Kreditkarten auf einen Laptop Tastatur Makro Foto. Konzept Bild für Verletzung der Datensicherheit, Datenschutz, online s Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/berlin-deutschland-09september-2017-detail-der-kreditkarten-auf-einen-laptop-tastatur-makro-foto-konzept-bild-fur-verletzung-der-datensicherheit-datenschutz-online-s-image158328218.html

BERLIN, DEUTSCHLAND - 09.September 2017: Detail der Kreditkarten auf einen Laptop Tastatur Makro Foto. Konzept Bild für Verletzung der Datensicherheit, Datenschutz, online s Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/berlin-deutschland-09september-2017-detail-der-kreditkarten-auf-einen-laptop-tastatur-makro-foto-konzept-bild-fur-verletzung-der-datensicherheit-datenschutz-online-s-image158328218.htmlRFK5GD76–BERLIN, DEUTSCHLAND - 09.September 2017: Detail der Kreditkarten auf einen Laptop Tastatur Makro Foto. Konzept Bild für Verletzung der Datensicherheit, Datenschutz, online s

Konzept mit einem Bildschirm mit binären Daten des Steuergeräts Lenkungszucken in das Wort "gehackt" Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-konzept-mit-einem-bildschirm-mit-binaren-daten-des-steuergerats-lenkungszucken-in-das-wort-gehackt-161196598.html

Konzept mit einem Bildschirm mit binären Daten des Steuergeräts Lenkungszucken in das Wort "gehackt" Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-konzept-mit-einem-bildschirm-mit-binaren-daten-des-steuergerats-lenkungszucken-in-das-wort-gehackt-161196598.htmlRFKA73WA–Konzept mit einem Bildschirm mit binären Daten des Steuergeräts Lenkungszucken in das Wort "gehackt"

Worte 'Data Verletzung" mit binären Code auf dem Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/worte-data-verletzung-mit-binaren-code-auf-dem-bildschirm-image256494343.html

Worte 'Data Verletzung" mit binären Code auf dem Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/worte-data-verletzung-mit-binaren-code-auf-dem-bildschirm-image256494343.htmlRFTW8947–Worte 'Data Verletzung" mit binären Code auf dem Bildschirm

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218170.html

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218170.htmlRFW6H1XJ–Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit.

Hacker stehlen Daten von einem laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-stehlen-daten-von-einem-laptop-image68356125.html

Hacker stehlen Daten von einem laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-stehlen-daten-von-einem-laptop-image68356125.htmlRFDY5TX5–Hacker stehlen Daten von einem laptop

Blau ist der binäre Code Hintergrund. computer Datenübertragung Konzept. Computer KI Intelligenz Daten internet verbindung Konzepte. Foto von Bildschirm disp Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blau-ist-der-binare-code-hintergrund-computer-datenubertragung-konzept-computer-ki-intelligenz-daten-internet-verbindung-konzepte-foto-von-bildschirm-disp-image181231943.html

Blau ist der binäre Code Hintergrund. computer Datenübertragung Konzept. Computer KI Intelligenz Daten internet verbindung Konzepte. Foto von Bildschirm disp Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/blau-ist-der-binare-code-hintergrund-computer-datenubertragung-konzept-computer-ki-intelligenz-daten-internet-verbindung-konzepte-foto-von-bildschirm-disp-image181231943.htmlRFMERR5B–Blau ist der binäre Code Hintergrund. computer Datenübertragung Konzept. Computer KI Intelligenz Daten internet verbindung Konzepte. Foto von Bildschirm disp

Symbolbild-Datenschutzverletzung beim Schnelltestanbieter, sechs negative Antigenschnelltests, Hacker beim Notebook, Corona-Krise, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolbild-datenschutzverletzung-beim-schnelltestanbieter-sechs-negative-antigenschnelltests-hacker-beim-notebook-corona-krise-deutschland-image418067403.html

Symbolbild-Datenschutzverletzung beim Schnelltestanbieter, sechs negative Antigenschnelltests, Hacker beim Notebook, Corona-Krise, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolbild-datenschutzverletzung-beim-schnelltestanbieter-sechs-negative-antigenschnelltests-hacker-beim-notebook-corona-krise-deutschland-image418067403.htmlRM2F84H6K–Symbolbild-Datenschutzverletzung beim Schnelltestanbieter, sechs negative Antigenschnelltests, Hacker beim Notebook, Corona-Krise, Deutschland

Arm einer jungen Frau, die ein Patientenarmband mit persönlichen Daten trägt, Basingstoke Hospital, Großbritannien. Konzept: Wartezeiten, Datenschutzverletzung, NHS, Gesundheitswesen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/arm-einer-jungen-frau-die-ein-patientenarmband-mit-personlichen-daten-tragt-basingstoke-hospital-grossbritannien-konzept-wartezeiten-datenschutzverletzung-nhs-gesundheitswesen-image618709284.html

Arm einer jungen Frau, die ein Patientenarmband mit persönlichen Daten trägt, Basingstoke Hospital, Großbritannien. Konzept: Wartezeiten, Datenschutzverletzung, NHS, Gesundheitswesen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/arm-einer-jungen-frau-die-ein-patientenarmband-mit-personlichen-daten-tragt-basingstoke-hospital-grossbritannien-konzept-wartezeiten-datenschutzverletzung-nhs-gesundheitswesen-image618709284.htmlRM2XXGJ04–Arm einer jungen Frau, die ein Patientenarmband mit persönlichen Daten trägt, Basingstoke Hospital, Großbritannien. Konzept: Wartezeiten, Datenschutzverletzung, NHS, Gesundheitswesen

Sicherheitsmitteilung Verletzung am Computer-Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sicherheitsmitteilung-verletzung-am-computer-bildschirm-81549939.html

Sicherheitsmitteilung Verletzung am Computer-Bildschirm Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-sicherheitsmitteilung-verletzung-am-computer-bildschirm-81549939.htmlRMEMJWNR–Sicherheitsmitteilung Verletzung am Computer-Bildschirm

Ein Geschäftsmann auf Knopfdruck Datenschutzverletzung auf einem transparenten Bildschirm. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-geschaftsmann-auf-knopfdruck-datenschutzverletzung-auf-einem-transparenten-bildschirm-135463669.html

Ein Geschäftsmann auf Knopfdruck Datenschutzverletzung auf einem transparenten Bildschirm. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-geschaftsmann-auf-knopfdruck-datenschutzverletzung-auf-einem-transparenten-bildschirm-135463669.htmlRFHTAW85–Ein Geschäftsmann auf Knopfdruck Datenschutzverletzung auf einem transparenten Bildschirm.

Dark Web Cyber war Konzept. Hacker mit Kapuze, die einen Laptop für die Organisation massiver Angriffe auf Behördenserver mit Datenmissbrauch verwenden Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dark-web-cyber-war-konzept-hacker-mit-kapuze-die-einen-laptop-fur-die-organisation-massiver-angriffe-auf-behordenserver-mit-datenmissbrauch-verwenden-image463275823.html

Dark Web Cyber war Konzept. Hacker mit Kapuze, die einen Laptop für die Organisation massiver Angriffe auf Behördenserver mit Datenmissbrauch verwenden Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/dark-web-cyber-war-konzept-hacker-mit-kapuze-die-einen-laptop-fur-die-organisation-massiver-angriffe-auf-behordenserver-mit-datenmissbrauch-verwenden-image463275823.htmlRF2HWM113–Dark Web Cyber war Konzept. Hacker mit Kapuze, die einen Laptop für die Organisation massiver Angriffe auf Behördenserver mit Datenmissbrauch verwenden

IT-Techniker für Cybersicherheit, der das Netzwerk vor Cyberangriffen durch Hacker im Internet schützt. Sicherer Zugriff für Online-Datenschutz und persönliche d Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/it-techniker-fur-cybersicherheit-der-das-netzwerk-vor-cyberangriffen-durch-hacker-im-internet-schutzt-sicherer-zugriff-fur-online-datenschutz-und-personliche-d-image431583980.html

IT-Techniker für Cybersicherheit, der das Netzwerk vor Cyberangriffen durch Hacker im Internet schützt. Sicherer Zugriff für Online-Datenschutz und persönliche d Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/it-techniker-fur-cybersicherheit-der-das-netzwerk-vor-cyberangriffen-durch-hacker-im-internet-schutzt-sicherer-zugriff-fur-online-datenschutz-und-personliche-d-image431583980.htmlRF2G249NG–IT-Techniker für Cybersicherheit, der das Netzwerk vor Cyberangriffen durch Hacker im Internet schützt. Sicherer Zugriff für Online-Datenschutz und persönliche d

Weltweite Netzwerkinfrastruktur für digitale Datensicherheit, Konzept für Datenschutzverletzungen. Einige Elemente des Bildes, die von der NASA eingerichtet wurden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weltweite-netzwerkinfrastruktur-fur-digitale-datensicherheit-konzept-fur-datenschutzverletzungen-einige-elemente-des-bildes-die-von-der-nasa-eingerichtet-wurden-image470756240.html

Weltweite Netzwerkinfrastruktur für digitale Datensicherheit, Konzept für Datenschutzverletzungen. Einige Elemente des Bildes, die von der NASA eingerichtet wurden. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weltweite-netzwerkinfrastruktur-fur-digitale-datensicherheit-konzept-fur-datenschutzverletzungen-einige-elemente-des-bildes-die-von-der-nasa-eingerichtet-wurden-image470756240.htmlRF2J9TPAT–Weltweite Netzwerkinfrastruktur für digitale Datensicherheit, Konzept für Datenschutzverletzungen. Einige Elemente des Bildes, die von der NASA eingerichtet wurden.

Datenmissbrauch Im Bereich Cybersicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenmissbrauch-im-bereich-cybersicherheit-image483263186.html

Datenmissbrauch Im Bereich Cybersicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenmissbrauch-im-bereich-cybersicherheit-image483263186.htmlRF2K26F3E–Datenmissbrauch Im Bereich Cybersicherheit

Konzeptioneller Titel Datenschutzverletzung. Business Overview Security Incident where sensitive protected information copied -48608 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptioneller-titel-datenschutzverletzung-business-overview-security-incident-where-sensitive-protected-information-copied-48608-image483674979.html

Konzeptioneller Titel Datenschutzverletzung. Business Overview Security Incident where sensitive protected information copied -48608 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptioneller-titel-datenschutzverletzung-business-overview-security-incident-where-sensitive-protected-information-copied-48608-image483674979.htmlRF2K2W8AB–Konzeptioneller Titel Datenschutzverletzung. Business Overview Security Incident where sensitive protected information copied -48608

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103147.html

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103147.htmlRF2B1CPGB–Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg

Cybersicherheit Datenmissbrauch Und Hacking-Verbrechen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-datenmissbrauch-und-hacking-verbrechen-image456747256.html

Cybersicherheit Datenmissbrauch Und Hacking-Verbrechen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-datenmissbrauch-und-hacking-verbrechen-image456747256.htmlRF2HF2HP0–Cybersicherheit Datenmissbrauch Und Hacking-Verbrechen

Datenschutzverletzung. Roter Text mit Data Breach vor grünem Text im Matrixstil Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenschutzverletzung-roter-text-mit-data-breach-vor-grunem-text-im-matrixstil-image417758361.html

Datenschutzverletzung. Roter Text mit Data Breach vor grünem Text im Matrixstil Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/datenschutzverletzung-roter-text-mit-data-breach-vor-grunem-text-im-matrixstil-image417758361.htmlRF2F7JF1D–Datenschutzverletzung. Roter Text mit Data Breach vor grünem Text im Matrixstil

Verstoss gegen die Phrase von metallischen Buchdruck Blöcke, die auf der PC-Platine Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-verstoss-gegen-die-phrase-von-metallischen-buchdruck-blocke-die-auf-der-pc-platine-hintergrund-161155653.html

Verstoss gegen die Phrase von metallischen Buchdruck Blöcke, die auf der PC-Platine Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-verstoss-gegen-die-phrase-von-metallischen-buchdruck-blocke-die-auf-der-pc-platine-hintergrund-161155653.htmlRFKA57K1–Verstoss gegen die Phrase von metallischen Buchdruck Blöcke, die auf der PC-Platine Hintergrund

Word Data Breach auf Angelhaken aus Stapel von geschreddert Dokumente auf blauem Hintergrund gezogen gehakt süchtig Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/word-data-breach-auf-angelhaken-aus-stapel-von-geschreddert-dokumente-auf-blauem-hintergrund-gezogen-gehakt-suchtig-image476162109.html

Word Data Breach auf Angelhaken aus Stapel von geschreddert Dokumente auf blauem Hintergrund gezogen gehakt süchtig Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/word-data-breach-auf-angelhaken-aus-stapel-von-geschreddert-dokumente-auf-blauem-hintergrund-gezogen-gehakt-suchtig-image476162109.htmlRF2JJK1HH–Word Data Breach auf Angelhaken aus Stapel von geschreddert Dokumente auf blauem Hintergrund gezogen gehakt süchtig

Computer Security Konzept mit einem Bildschirm von glühenden binäre Ziffern und einem 'Data Verletzung" Warnung in den roten Text Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-security-konzept-mit-einem-bildschirm-von-gluhenden-binare-ziffern-und-einem-data-verletzung-warnung-in-den-roten-text-image262010221.html

Computer Security Konzept mit einem Bildschirm von glühenden binäre Ziffern und einem 'Data Verletzung" Warnung in den roten Text Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-security-konzept-mit-einem-bildschirm-von-gluhenden-binare-ziffern-und-einem-data-verletzung-warnung-in-den-roten-text-image262010221.htmlRFW67GKW–Computer Security Konzept mit einem Bildschirm von glühenden binäre Ziffern und einem 'Data Verletzung" Warnung in den roten Text

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image591414448.html

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image591414448.htmlRF2WA574G–Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218122.html

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218122.htmlRFW6H1TX–Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit.

Sicherheitskonzept Datenverstoß Schlüssel auf Computer-Tastatur Cyber-Angriff Diebstahl von Daten über Sicherheitslücken auf Computer-Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheitskonzept-datenverstoss-schlussel-auf-computer-tastatur-cyber-angriff-diebstahl-von-daten-uber-sicherheitslucken-auf-computer-software-image443354031.html

Sicherheitskonzept Datenverstoß Schlüssel auf Computer-Tastatur Cyber-Angriff Diebstahl von Daten über Sicherheitslücken auf Computer-Software Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheitskonzept-datenverstoss-schlussel-auf-computer-tastatur-cyber-angriff-diebstahl-von-daten-uber-sicherheitslucken-auf-computer-software-image443354031.htmlRF2GN8EGF–Sicherheitskonzept Datenverstoß Schlüssel auf Computer-Tastatur Cyber-Angriff Diebstahl von Daten über Sicherheitslücken auf Computer-Software

Booking.com, Expedia, Airbnb und Hotels.com Logo auf dem Smartphone angezeigt, Reise-und Hotelindustrie Krise aufgrund von Covid, Coronavirus, Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-expedia-airbnb-und-hotelscom-logo-auf-dem-smartphone-angezeigt-reise-und-hotelindustrie-krise-aufgrund-von-covid-coronavirus-datenschutzverletzung-image385085459.html

Booking.com, Expedia, Airbnb und Hotels.com Logo auf dem Smartphone angezeigt, Reise-und Hotelindustrie Krise aufgrund von Covid, Coronavirus, Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-expedia-airbnb-und-hotelscom-logo-auf-dem-smartphone-angezeigt-reise-und-hotelindustrie-krise-aufgrund-von-covid-coronavirus-datenschutzverletzung-image385085459.htmlRF2DAE4C3–Booking.com, Expedia, Airbnb und Hotels.com Logo auf dem Smartphone angezeigt, Reise-und Hotelindustrie Krise aufgrund von Covid, Coronavirus, Datenschutzverletzung

Symbolbild Datenbruch beim Schnelltestanbieter liegen zwei negative Antigen-Schnelltests auf der Tastatur, Corona-Krise, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolbild-datenbruch-beim-schnelltestanbieter-liegen-zwei-negative-antigen-schnelltests-auf-der-tastatur-corona-krise-deutschland-image418067396.html

Symbolbild Datenbruch beim Schnelltestanbieter liegen zwei negative Antigen-Schnelltests auf der Tastatur, Corona-Krise, Deutschland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolbild-datenbruch-beim-schnelltestanbieter-liegen-zwei-negative-antigen-schnelltests-auf-der-tastatur-corona-krise-deutschland-image418067396.htmlRM2F84H6C–Symbolbild Datenbruch beim Schnelltestanbieter liegen zwei negative Antigen-Schnelltests auf der Tastatur, Corona-Krise, Deutschland

Eine detaillierte Ansicht einer modernen Tastatur, die die Eingabetaste und die Eingabetaste unter blauer Hintergrundbeleuchtung hervorhebt. Hacker-Tools, Viren, Datenschutzverletzungen, Sicherheitsverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-detaillierte-ansicht-einer-modernen-tastatur-die-die-eingabetaste-und-die-eingabetaste-unter-blauer-hintergrundbeleuchtung-hervorhebt-hacker-tools-viren-datenschutzverletzungen-sicherheitsverletzungen-image610280548.html

Eine detaillierte Ansicht einer modernen Tastatur, die die Eingabetaste und die Eingabetaste unter blauer Hintergrundbeleuchtung hervorhebt. Hacker-Tools, Viren, Datenschutzverletzungen, Sicherheitsverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-detaillierte-ansicht-einer-modernen-tastatur-die-die-eingabetaste-und-die-eingabetaste-unter-blauer-hintergrundbeleuchtung-hervorhebt-hacker-tools-viren-datenschutzverletzungen-sicherheitsverletzungen-image610280548.htmlRF2XCTK1T–Eine detaillierte Ansicht einer modernen Tastatur, die die Eingabetaste und die Eingabetaste unter blauer Hintergrundbeleuchtung hervorhebt. Hacker-Tools, Viren, Datenschutzverletzungen, Sicherheitsverletzungen

„Irlands Datenschutzaufseher verhängt WhatsApp eine Rekordstrafe von 193 Millionen £für EU-Datenschutzverletzungen“, titelte Artikel der Zeitung Guardian am 1. September 2021 in London, Großbritannien Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/irlands-datenschutzaufseher-verhangt-whatsapp-eine-rekordstrafe-von-193-millionen-fur-eu-datenschutzverletzungen-titelte-artikel-der-zeitung-guardian-am-1-september-2021-in-london-grossbritannien-image441495582.html

„Irlands Datenschutzaufseher verhängt WhatsApp eine Rekordstrafe von 193 Millionen £für EU-Datenschutzverletzungen“, titelte Artikel der Zeitung Guardian am 1. September 2021 in London, Großbritannien Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/irlands-datenschutzaufseher-verhangt-whatsapp-eine-rekordstrafe-von-193-millionen-fur-eu-datenschutzverletzungen-titelte-artikel-der-zeitung-guardian-am-1-september-2021-in-london-grossbritannien-image441495582.htmlRM2GJ7T3A–„Irlands Datenschutzaufseher verhängt WhatsApp eine Rekordstrafe von 193 Millionen £für EU-Datenschutzverletzungen“, titelte Artikel der Zeitung Guardian am 1. September 2021 in London, Großbritannien

Hand hält eine Sprechblase mit "Data Breach" Worte. Security-Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-halt-eine-sprechblase-mit-data-breach-worte-security-konzept-78877559.html

Hand hält eine Sprechblase mit "Data Breach" Worte. Security-Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-halt-eine-sprechblase-mit-data-breach-worte-security-konzept-78877559.htmlRFEG953K–Hand hält eine Sprechblase mit "Data Breach" Worte. Security-Konzept.

Nahaufnahme von Computertastatur und rotem Holzwürfel mit DATENMISSBRAUCH. Internet, Technologie und Netzwerkkonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-von-computertastatur-und-rotem-holzwurfel-mit-datenmissbrauch-internet-technologie-und-netzwerkkonzept-image558051570.html

Nahaufnahme von Computertastatur und rotem Holzwürfel mit DATENMISSBRAUCH. Internet, Technologie und Netzwerkkonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-von-computertastatur-und-rotem-holzwurfel-mit-datenmissbrauch-internet-technologie-und-netzwerkkonzept-image558051570.htmlRF2RBWCD6–Nahaufnahme von Computertastatur und rotem Holzwürfel mit DATENMISSBRAUCH. Internet, Technologie und Netzwerkkonzept

Verletzung der Sicherheit, System gehackt Alert mit Red Broken Vorhängeschloss angezeigt unsichere Daten unter Abwehr von Cyberattacken, Gefährdeten Zugang, Passwort, vi Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verletzung-der-sicherheit-system-gehackt-alert-mit-red-broken-vorhangeschloss-angezeigt-unsichere-daten-unter-abwehr-von-cyberattacken-gefahrdeten-zugang-passwort-vi-image224550001.html

Verletzung der Sicherheit, System gehackt Alert mit Red Broken Vorhängeschloss angezeigt unsichere Daten unter Abwehr von Cyberattacken, Gefährdeten Zugang, Passwort, vi Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verletzung-der-sicherheit-system-gehackt-alert-mit-red-broken-vorhangeschloss-angezeigt-unsichere-daten-unter-abwehr-von-cyberattacken-gefahrdeten-zugang-passwort-vi-image224550001.htmlRFR193PW–Verletzung der Sicherheit, System gehackt Alert mit Red Broken Vorhängeschloss angezeigt unsichere Daten unter Abwehr von Cyberattacken, Gefährdeten Zugang, Passwort, vi

Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/facebook-app-logo-auf-dem-smartphone-gesehen-und-verschwommen-gehackte-wort-mit-einem-brute-force-skript-auf-dem-verschwommenen-hintergrund-konzept-fur-facebook-datenschutzverletzungen-image417553053.html

Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/facebook-app-logo-auf-dem-smartphone-gesehen-und-verschwommen-gehackte-wort-mit-einem-brute-force-skript-auf-dem-verschwommenen-hintergrund-konzept-fur-facebook-datenschutzverletzungen-image417553053.htmlRF2F79551–Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen

Text mit Inspiration Datenschutzverletzung. Business Showcase Sicherheitsvorfall, bei dem vertrauliche geschützte Informationen kopiert wurden -47380 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-mit-inspiration-datenschutzverletzung-business-showcase-sicherheitsvorfall-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-47380-image483670768.html

Text mit Inspiration Datenschutzverletzung. Business Showcase Sicherheitsvorfall, bei dem vertrauliche geschützte Informationen kopiert wurden -47380 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-mit-inspiration-datenschutzverletzung-business-showcase-sicherheitsvorfall-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-47380-image483670768.htmlRF2K2W300–Text mit Inspiration Datenschutzverletzung. Business Showcase Sicherheitsvorfall, bei dem vertrauliche geschützte Informationen kopiert wurden -47380

Konzeptioneller Titel Datenschutzverletzung. Sicherheitsvorfall bei Geschäftsansätzen, bei dem vertrauliche geschützte Informationen kopiert wurden -48771 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptioneller-titel-datenschutzverletzung-sicherheitsvorfall-bei-geschaftsansatzen-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-48771-image483670718.html

Konzeptioneller Titel Datenschutzverletzung. Sicherheitsvorfall bei Geschäftsansätzen, bei dem vertrauliche geschützte Informationen kopiert wurden -48771 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptioneller-titel-datenschutzverletzung-sicherheitsvorfall-bei-geschaftsansatzen-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-48771-image483670718.htmlRF2K2W2X6–Konzeptioneller Titel Datenschutzverletzung. Sicherheitsvorfall bei Geschäftsansätzen, bei dem vertrauliche geschützte Informationen kopiert wurden -48771

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103140.html

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103140.htmlRF2B1CPG4–Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg

Zugeschnittenes Bild von Hand Analyse von Daten, die Verletzung durch die Lupe über Kabel im Serverraum Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zugeschnittenes-bild-von-hand-analyse-von-daten-die-verletzung-durch-die-lupe-uber-kabel-im-serverraum-175357682.html

Zugeschnittenes Bild von Hand Analyse von Daten, die Verletzung durch die Lupe über Kabel im Serverraum Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zugeschnittenes-bild-von-hand-analyse-von-daten-die-verletzung-durch-die-lupe-uber-kabel-im-serverraum-175357682.htmlRFM586EA–Zugeschnittenes Bild von Hand Analyse von Daten, die Verletzung durch die Lupe über Kabel im Serverraum

Verstoss gegen die ID-Karte Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verstoss-gegen-die-id-karte-image217201629.html

Verstoss gegen die ID-Karte Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/verstoss-gegen-die-id-karte-image217201629.htmlRMPHAAW1–Verstoss gegen die ID-Karte

Hacker-Angriff und Datenverstoß, Cyber-Hintergrund mit Sperre Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-datenverstoss-cyber-hintergrund-mit-sperre-image352888507.html

Hacker-Angriff und Datenverstoß, Cyber-Hintergrund mit Sperre Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-datenverstoss-cyber-hintergrund-mit-sperre-image352888507.htmlRF2BE3CTY–Hacker-Angriff und Datenverstoß, Cyber-Hintergrund mit Sperre

Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-mit-interner-festplatte-hdd-enthalt-gesundheitsdaten-und-sensible-patientendaten-mit-einer-arztlichen-untersuchung-und-einer-verletzung-der-ruhedaten-image472445405.html

Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-mit-interner-festplatte-hdd-enthalt-gesundheitsdaten-und-sensible-patientendaten-mit-einer-arztlichen-untersuchung-und-einer-verletzung-der-ruhedaten-image472445405.htmlRF2JCHMX5–Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten

Hinweis an Kunden Dunn Bros Coffee Shop gab es keine Datenschutzverletzung. St. Paul Minnesota, USA Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hinweis-an-kunden-dunn-bros-coffee-shop-gab-es-keine-datenschutzverletzung-st-paul-minnesota-usa-image442462000.html

Hinweis an Kunden Dunn Bros Coffee Shop gab es keine Datenschutzverletzung. St. Paul Minnesota, USA Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hinweis-an-kunden-dunn-bros-coffee-shop-gab-es-keine-datenschutzverletzung-st-paul-minnesota-usa-image442462000.htmlRF2GKRTP8–Hinweis an Kunden Dunn Bros Coffee Shop gab es keine Datenschutzverletzung. St. Paul Minnesota, USA

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image591414468.html

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image591414468.htmlRF2WA5758–Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218158.html

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218158.htmlRFW6H1X6–Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit.

Textschild mit der Anzeige von Datenschutzverletzungen. Konzept, das die unbefugte Freigabe vertraulicher und gesicherter Daten bedeutet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textschild-mit-der-anzeige-von-datenschutzverletzungen-konzept-das-die-unbefugte-freigabe-vertraulicher-und-gesicherter-daten-bedeutet-image547466022.html

Textschild mit der Anzeige von Datenschutzverletzungen. Konzept, das die unbefugte Freigabe vertraulicher und gesicherter Daten bedeutet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textschild-mit-der-anzeige-von-datenschutzverletzungen-konzept-das-die-unbefugte-freigabe-vertraulicher-und-gesicherter-daten-bedeutet-image547466022.htmlRM2PPK6DX–Textschild mit der Anzeige von Datenschutzverletzungen. Konzept, das die unbefugte Freigabe vertraulicher und gesicherter Daten bedeutet

Booking.com, Expedia, Airbnb und Hotels.com Logo auf dem Smartphone angezeigt, Reise-und Hotelindustrie Krise aufgrund von Covid, Coronavirus, Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-expedia-airbnb-und-hotelscom-logo-auf-dem-smartphone-angezeigt-reise-und-hotelindustrie-krise-aufgrund-von-covid-coronavirus-datenschutzverletzung-image385085452.html

Booking.com, Expedia, Airbnb und Hotels.com Logo auf dem Smartphone angezeigt, Reise-und Hotelindustrie Krise aufgrund von Covid, Coronavirus, Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-expedia-airbnb-und-hotelscom-logo-auf-dem-smartphone-angezeigt-reise-und-hotelindustrie-krise-aufgrund-von-covid-coronavirus-datenschutzverletzung-image385085452.htmlRF2DAE4BT–Booking.com, Expedia, Airbnb und Hotels.com Logo auf dem Smartphone angezeigt, Reise-und Hotelindustrie Krise aufgrund von Covid, Coronavirus, Datenschutzverletzung

Digitale Hand berühren binären Datenfluss in dunkelblauem Hintergrund, abstraktes Technologiekonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-hand-beruhren-binaren-datenfluss-in-dunkelblauem-hintergrund-abstraktes-technologiekonzept-image476370326.html

Digitale Hand berühren binären Datenfluss in dunkelblauem Hintergrund, abstraktes Technologiekonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-hand-beruhren-binaren-datenfluss-in-dunkelblauem-hintergrund-abstraktes-technologiekonzept-image476370326.htmlRF2JK0F5X–Digitale Hand berühren binären Datenfluss in dunkelblauem Hintergrund, abstraktes Technologiekonzept

Eine schwach beleuchtete Tastatur leuchtet in unheimlichem Grün und erinnert an die Höhle eines Hackers. Schlüssel mit Warnungen zu Datenmissbrauch, Malware-Codes und Sicherheitslücken, angespannte Szene Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-schwach-beleuchtete-tastatur-leuchtet-in-unheimlichem-grun-und-erinnert-an-die-hohle-eines-hackers-schlussel-mit-warnungen-zu-datenmissbrauch-malware-codes-und-sicherheitslucken-angespannte-szene-image610280549.html

Eine schwach beleuchtete Tastatur leuchtet in unheimlichem Grün und erinnert an die Höhle eines Hackers. Schlüssel mit Warnungen zu Datenmissbrauch, Malware-Codes und Sicherheitslücken, angespannte Szene Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/eine-schwach-beleuchtete-tastatur-leuchtet-in-unheimlichem-grun-und-erinnert-an-die-hohle-eines-hackers-schlussel-mit-warnungen-zu-datenmissbrauch-malware-codes-und-sicherheitslucken-angespannte-szene-image610280549.htmlRF2XCTK1W–Eine schwach beleuchtete Tastatur leuchtet in unheimlichem Grün und erinnert an die Höhle eines Hackers. Schlüssel mit Warnungen zu Datenmissbrauch, Malware-Codes und Sicherheitslücken, angespannte Szene

Die massive Datenschutzverletzung von Facebook. Facebook-App aginst Leak Text in rot und Matrix-Stil grünen Hintergrund. 533 Millionen persönliche Informationen von Facebook-Nutzern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-massive-datenschutzverletzung-von-facebook-facebook-app-aginst-leak-text-in-rot-und-matrix-stil-grunen-hintergrund-533-millionen-personliche-informationen-von-facebook-nutzern-image417359611.html

Die massive Datenschutzverletzung von Facebook. Facebook-App aginst Leak Text in rot und Matrix-Stil grünen Hintergrund. 533 Millionen persönliche Informationen von Facebook-Nutzern Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/die-massive-datenschutzverletzung-von-facebook-facebook-app-aginst-leak-text-in-rot-und-matrix-stil-grunen-hintergrund-533-millionen-personliche-informationen-von-facebook-nutzern-image417359611.htmlRF2F70ACB–Die massive Datenschutzverletzung von Facebook. Facebook-App aginst Leak Text in rot und Matrix-Stil grünen Hintergrund. 533 Millionen persönliche Informationen von Facebook-Nutzern

Alte Kommode Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/alte-kommode-image65935879.html

Alte Kommode Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/alte-kommode-image65935879.htmlRMDR7HTR–Alte Kommode

Nahaufnahme von Computertastatur und rotem Holzwürfel mit DATENMISSBRAUCH. Internet, Technologie und Netzwerkkonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-von-computertastatur-und-rotem-holzwurfel-mit-datenmissbrauch-internet-technologie-und-netzwerkkonzept-image558051550.html

Nahaufnahme von Computertastatur und rotem Holzwürfel mit DATENMISSBRAUCH. Internet, Technologie und Netzwerkkonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nahaufnahme-von-computertastatur-und-rotem-holzwurfel-mit-datenmissbrauch-internet-technologie-und-netzwerkkonzept-image558051550.htmlRF2RBWCCE–Nahaufnahme von Computertastatur und rotem Holzwürfel mit DATENMISSBRAUCH. Internet, Technologie und Netzwerkkonzept

System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cybersicherheitslücke, Datenverletzung, illegale Verbindung, kompromittierte Informationen konz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-gehackt-warnung-nach-cyber-angriff-auf-computernetzwerk-cybersicherheitslucke-datenverletzung-illegale-verbindung-kompromittierte-informationen-konz-image456678211.html

System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cybersicherheitslücke, Datenverletzung, illegale Verbindung, kompromittierte Informationen konz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-gehackt-warnung-nach-cyber-angriff-auf-computernetzwerk-cybersicherheitslucke-datenverletzung-illegale-verbindung-kompromittierte-informationen-konz-image456678211.htmlRF2HEYDM3–System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cybersicherheitslücke, Datenverletzung, illegale Verbindung, kompromittierte Informationen konz

Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/facebook-app-logo-auf-dem-smartphone-gesehen-und-verschwommen-gehackte-wort-mit-einem-brute-force-skript-auf-dem-verschwommenen-hintergrund-konzept-fur-facebook-datenschutzverletzungen-image417553050.html

Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/facebook-app-logo-auf-dem-smartphone-gesehen-und-verschwommen-gehackte-wort-mit-einem-brute-force-skript-auf-dem-verschwommenen-hintergrund-konzept-fur-facebook-datenschutzverletzungen-image417553050.htmlRF2F7954X–Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen

Hacker Angriff und Verletzung, Informationen leck Konzept, futuristische cyber Hintergrund mit gebrochenen Verriegelung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-verletzung-informationen-leck-konzept-futuristische-cyber-hintergrund-mit-gebrochenen-verriegelung-image223666263.html

Hacker Angriff und Verletzung, Informationen leck Konzept, futuristische cyber Hintergrund mit gebrochenen Verriegelung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-angriff-und-verletzung-informationen-leck-konzept-futuristische-cyber-hintergrund-mit-gebrochenen-verriegelung-image223666263.htmlRFPYTTGR–Hacker Angriff und Verletzung, Informationen leck Konzept, futuristische cyber Hintergrund mit gebrochenen Verriegelung

Handschrift Text Datenschutzverletzung. Business Showcase Sicherheitsvorfall, bei dem vertrauliche geschützte Informationen kopiert wurden -47242 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschrift-text-datenschutzverletzung-business-showcase-sicherheitsvorfall-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-47242-image483669038.html

Handschrift Text Datenschutzverletzung. Business Showcase Sicherheitsvorfall, bei dem vertrauliche geschützte Informationen kopiert wurden -47242 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschrift-text-datenschutzverletzung-business-showcase-sicherheitsvorfall-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-47242-image483669038.htmlRF2K2W0P6–Handschrift Text Datenschutzverletzung. Business Showcase Sicherheitsvorfall, bei dem vertrauliche geschützte Informationen kopiert wurden -47242

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103046.html

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103046.htmlRF2B1CPCP–Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg

Ihre Online-Privatsphäre Und Datenschutz. Person Blockiert Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ihre-online-privatsphare-und-datenschutz-person-blockiert-daten-image441660580.html

Ihre Online-Privatsphäre Und Datenschutz. Person Blockiert Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ihre-online-privatsphare-und-datenschutz-person-blockiert-daten-image441660580.htmlRF2GJFAG4–Ihre Online-Privatsphäre Und Datenschutz. Person Blockiert Daten

Konzept für Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenschutzverletzungen-image388647998.html

Konzept für Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-datenschutzverletzungen-image388647998.htmlRF2DG8CDJ–Konzept für Datenschutzverletzungen

Nicht erkennbare Profis initiieren einen Cyberangriff auf Gesundheitsdaten. IT-Konzept für Datenmissbrauch im Gesundheitswesen, Datenschutz von Patienten, Informationssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nicht-erkennbare-profis-initiieren-einen-cyberangriff-auf-gesundheitsdaten-it-konzept-fur-datenmissbrauch-im-gesundheitswesen-datenschutz-von-patienten-informationssicherheit-image594744677.html

Nicht erkennbare Profis initiieren einen Cyberangriff auf Gesundheitsdaten. IT-Konzept für Datenmissbrauch im Gesundheitswesen, Datenschutz von Patienten, Informationssicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/nicht-erkennbare-profis-initiieren-einen-cyberangriff-auf-gesundheitsdaten-it-konzept-fur-datenmissbrauch-im-gesundheitswesen-datenschutz-von-patienten-informationssicherheit-image594744677.htmlRF2WFGXW9–Nicht erkennbare Profis initiieren einen Cyberangriff auf Gesundheitsdaten. IT-Konzept für Datenmissbrauch im Gesundheitswesen, Datenschutz von Patienten, Informationssicherheit

Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-mit-interner-festplatte-hdd-enthalt-gesundheitsdaten-und-sensible-patientendaten-mit-einer-arztlichen-untersuchung-und-einer-verletzung-der-ruhedaten-image472445406.html

Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-mit-interner-festplatte-hdd-enthalt-gesundheitsdaten-und-sensible-patientendaten-mit-einer-arztlichen-untersuchung-und-einer-verletzung-der-ruhedaten-image472445406.htmlRF2JCHMX6–Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten

Schreiben Würfel bilden das Wort Daten auf einer Hand Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-wurfel-bilden-das-wort-daten-auf-einer-hand-image231261136.html

Schreiben Würfel bilden das Wort Daten auf einer Hand Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-wurfel-bilden-das-wort-daten-auf-einer-hand-image231261136.htmlRMRC6RX8–Schreiben Würfel bilden das Wort Daten auf einer Hand

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image575960178.html

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image575960178.htmlRF2TD172A–Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218167.html

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218167.htmlRFW6H1XF–Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit.

Inspiration zeigt Zeichen Data Breach. Internetkonzept unbefugte Freigabe vertraulicher und gesicherter Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-zeigt-zeichen-data-breach-internetkonzept-unbefugte-freigabe-vertraulicher-und-gesicherter-daten-image547475196.html

Inspiration zeigt Zeichen Data Breach. Internetkonzept unbefugte Freigabe vertraulicher und gesicherter Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-zeigt-zeichen-data-breach-internetkonzept-unbefugte-freigabe-vertraulicher-und-gesicherter-daten-image547475196.htmlRM2PPKJ5G–Inspiration zeigt Zeichen Data Breach. Internetkonzept unbefugte Freigabe vertraulicher und gesicherter Daten

Booking.com Logo auf dem Smartphone mit Finger angezeigt, Reise-und Hotelindustrie Krise durch Covid oder Coronavirus Pandemie, Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-logo-auf-dem-smartphone-mit-finger-angezeigt-reise-und-hotelindustrie-krise-durch-covid-oder-coronavirus-pandemie-datenschutzverletzung-image385085443.html

Booking.com Logo auf dem Smartphone mit Finger angezeigt, Reise-und Hotelindustrie Krise durch Covid oder Coronavirus Pandemie, Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-logo-auf-dem-smartphone-mit-finger-angezeigt-reise-und-hotelindustrie-krise-durch-covid-oder-coronavirus-pandemie-datenschutzverletzung-image385085443.htmlRF2DAE4BF–Booking.com Logo auf dem Smartphone mit Finger angezeigt, Reise-und Hotelindustrie Krise durch Covid oder Coronavirus Pandemie, Datenschutzverletzung

Smartphone mit Handgriff und Sicherheitswarnschloss und Abschirmung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smartphone-mit-handgriff-und-sicherheitswarnschloss-und-abschirmung-image397127429.html

Smartphone mit Handgriff und Sicherheitswarnschloss und Abschirmung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/smartphone-mit-handgriff-und-sicherheitswarnschloss-und-abschirmung-image397127429.htmlRF2E22M2D–Smartphone mit Handgriff und Sicherheitswarnschloss und Abschirmung.

Ein Logoschild vor dem Hauptquartier von Equifax in Atlanta, Georgia am 7. Oktober 2017. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-logoschild-vor-dem-hauptquartier-von-equifax-in-atlanta-georgia-am-7-oktober-2017-164564796.html

Ein Logoschild vor dem Hauptquartier von Equifax in Atlanta, Georgia am 7. Oktober 2017. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-logoschild-vor-dem-hauptquartier-von-equifax-in-atlanta-georgia-am-7-oktober-2017-164564796.htmlRMKFMG24–Ein Logoschild vor dem Hauptquartier von Equifax in Atlanta, Georgia am 7. Oktober 2017.

Aufkleber für Datenmissbrauch mit Aufschrift zum Marketingplan auf der Computertastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/aufkleber-fur-datenmissbrauch-mit-aufschrift-zum-marketingplan-auf-der-computertastatur-image500095542.html

Aufkleber für Datenmissbrauch mit Aufschrift zum Marketingplan auf der Computertastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/aufkleber-fur-datenmissbrauch-mit-aufschrift-zum-marketingplan-auf-der-computertastatur-image500095542.htmlRF2M1H8Y2–Aufkleber für Datenmissbrauch mit Aufschrift zum Marketingplan auf der Computertastatur

Styropor Kopf Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/styropor-kopf-image62894094.html

Styropor Kopf Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/styropor-kopf-image62894094.htmlRMDJ921J–Styropor Kopf

Business, Technologie, Internet und Netzwerkkonzept. Junger Geschäftsmann denkt über die Schritte für erfolgreiches Wachstum nach: Data Breach Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/business-technologie-internet-und-netzwerkkonzept-junger-geschaftsmann-denkt-uber-die-schritte-fur-erfolgreiches-wachstum-nach-data-breach-image405115738.html

Business, Technologie, Internet und Netzwerkkonzept. Junger Geschäftsmann denkt über die Schritte für erfolgreiches Wachstum nach: Data Breach Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/business-technologie-internet-und-netzwerkkonzept-junger-geschaftsmann-denkt-uber-die-schritte-fur-erfolgreiches-wachstum-nach-data-breach-image405115738.htmlRF2EF2H76–Business, Technologie, Internet und Netzwerkkonzept. Junger Geschäftsmann denkt über die Schritte für erfolgreiches Wachstum nach: Data Breach

System gehackt Warnung auf dem Computerbildschirm nach Cyber-Angriff auf das Netzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenmissbrauch, bösartige Verbindungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-gehackt-warnung-auf-dem-computerbildschirm-nach-cyber-angriff-auf-das-netzwerk-cyber-sicherheitslucke-im-internet-viren-datenmissbrauch-bosartige-verbindungen-image460045829.html

System gehackt Warnung auf dem Computerbildschirm nach Cyber-Angriff auf das Netzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenmissbrauch, bösartige Verbindungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/system-gehackt-warnung-auf-dem-computerbildschirm-nach-cyber-angriff-auf-das-netzwerk-cyber-sicherheitslucke-im-internet-viren-datenmissbrauch-bosartige-verbindungen-image460045829.htmlRF2HMCW45–System gehackt Warnung auf dem Computerbildschirm nach Cyber-Angriff auf das Netzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenmissbrauch, bösartige Verbindungen

Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/facebook-app-logo-auf-dem-smartphone-gesehen-und-verschwommen-gehackte-wort-mit-einem-brute-force-skript-auf-dem-verschwommenen-hintergrund-konzept-fur-facebook-datenschutzverletzungen-image417553056.html

Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/facebook-app-logo-auf-dem-smartphone-gesehen-und-verschwommen-gehackte-wort-mit-einem-brute-force-skript-auf-dem-verschwommenen-hintergrund-konzept-fur-facebook-datenschutzverletzungen-image417553056.htmlRF2F79554–Facebook-App-Logo auf dem Smartphone gesehen und verschwommen GEHACKTE Wort mit einem Brute-Force-Skript auf dem verschwommenen Hintergrund. Konzept für facebook-Datenschutzverletzungen

Makro - Foto von HDD-lesen-Kopf, Unterseite der Verkabelung des Stromkreises zu schreiben. Platte hinter sich. Visuelle Metapher für die Datensicherheit. Die abstrakten Daten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-makro-foto-von-hdd-lesen-kopf-unterseite-der-verkabelung-des-stromkreises-zu-schreiben-platte-hinter-sich-visuelle-metapher-fur-die-datensicherheit-die-abstrakten-daten-71090553.html

Makro - Foto von HDD-lesen-Kopf, Unterseite der Verkabelung des Stromkreises zu schreiben. Platte hinter sich. Visuelle Metapher für die Datensicherheit. Die abstrakten Daten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-makro-foto-von-hdd-lesen-kopf-unterseite-der-verkabelung-des-stromkreises-zu-schreiben-platte-hinter-sich-visuelle-metapher-fur-die-datensicherheit-die-abstrakten-daten-71090553.htmlRME3JCM9–Makro - Foto von HDD-lesen-Kopf, Unterseite der Verkabelung des Stromkreises zu schreiben. Platte hinter sich. Visuelle Metapher für die Datensicherheit. Die abstrakten Daten.

Konzeptioneller Titel Datenschutzverletzung. Sicherheitsvorfall bei Geschäftsansätzen, bei dem vertrauliche geschützte Informationen kopiert wurden -47347 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptioneller-titel-datenschutzverletzung-sicherheitsvorfall-bei-geschaftsansatzen-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-47347-image483682704.html

Konzeptioneller Titel Datenschutzverletzung. Sicherheitsvorfall bei Geschäftsansätzen, bei dem vertrauliche geschützte Informationen kopiert wurden -47347 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptioneller-titel-datenschutzverletzung-sicherheitsvorfall-bei-geschaftsansatzen-bei-dem-vertrauliche-geschutzte-informationen-kopiert-wurden-47347-image483682704.htmlRF2K2WJ68–Konzeptioneller Titel Datenschutzverletzung. Sicherheitsvorfall bei Geschäftsansätzen, bei dem vertrauliche geschützte Informationen kopiert wurden -47347

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103149.html

Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hackerdaten-von-frauen-verstossen-gegen-china-im-vergleich-zum-russischen-cyberkrieg-image345103149.htmlRF2B1CPGD–Hackerdaten von Frauen verstoßen gegen China im Vergleich zum russischen Cyberkrieg

Cybersicherheit Datenmissbrauch Und Hacking-Verbrechen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-datenmissbrauch-und-hacking-verbrechen-image456747260.html

Cybersicherheit Datenmissbrauch Und Hacking-Verbrechen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cybersicherheit-datenmissbrauch-und-hacking-verbrechen-image456747260.htmlRF2HF2HP4–Cybersicherheit Datenmissbrauch Und Hacking-Verbrechen

Erkennung von Datenverstößen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/erkennung-von-datenverstossen-image388647983.html

Erkennung von Datenverstößen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/erkennung-von-datenverstossen-image388647983.htmlRF2DG8CD3–Erkennung von Datenverstößen

Hooded Hacker vor einem Computer für die Organisation von massiven Datenmissbrauch Angriff auf der ganzen Welt. Cyber-kriminelle Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hooded-hacker-vor-einem-computer-fur-die-organisation-von-massiven-datenmissbrauch-angriff-auf-der-ganzen-welt-cyber-kriminelle-konzept-image403897305.html

Hooded Hacker vor einem Computer für die Organisation von massiven Datenmissbrauch Angriff auf der ganzen Welt. Cyber-kriminelle Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hooded-hacker-vor-einem-computer-fur-die-organisation-von-massiven-datenmissbrauch-angriff-auf-der-ganzen-welt-cyber-kriminelle-konzept-image403897305.htmlRF2ED333N–Hooded Hacker vor einem Computer für die Organisation von massiven Datenmissbrauch Angriff auf der ganzen Welt. Cyber-kriminelle Konzept.

Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-mit-interner-festplatte-hdd-enthalt-gesundheitsdaten-und-sensible-patientendaten-mit-einer-arztlichen-untersuchung-und-einer-verletzung-der-ruhedaten-image472445413.html

Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/rotes-stethoskop-mit-interner-festplatte-hdd-enthalt-gesundheitsdaten-und-sensible-patientendaten-mit-einer-arztlichen-untersuchung-und-einer-verletzung-der-ruhedaten-image472445413.htmlRF2JCHMXD–Rotes Stethoskop mit interner Festplatte, hdd, enthält Gesundheitsdaten und sensible Patientendaten mit einer ärztlichen Untersuchung und einer Verletzung der Ruhedaten

Schreiben Würfel bilden das Wort Daten auf einer Hand Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-wurfel-bilden-das-wort-daten-auf-einer-hand-image231261138.html

Schreiben Würfel bilden das Wort Daten auf einer Hand Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-wurfel-bilden-das-wort-daten-auf-einer-hand-image231261138.htmlRMRC6RXA–Schreiben Würfel bilden das Wort Daten auf einer Hand

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image575960177.html

Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hacker-in-hood-und-binardaten-cyberkriminalitat-ransomware-datenmissbrauch-und-phishing-konzept-image575960177.htmlRF2TD1729–Hacker in Hood und Binärdaten, Cyberkriminalität, Ransomware, Datenmissbrauch und Phishing-Konzept

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218174.html

Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/capital-one-bank-logo-auf-den-hintergrund-und-die-silhouette-des-geoffneten-schloss-vor-konzeptionelle-foto-fur-nachrichten-uber-die-verletzung-der-datensicherheit-image262218174.htmlRFW6H1XP–Capital One Bank Logo auf den Hintergrund und die Silhouette des geöffneten Schloss vor. Konzeptionelle Foto für Nachrichten über die Verletzung der Datensicherheit.

Schreiben mit Text Data Breach. Schriftliche Mitteilung über die unbefugte Freigabe vertraulicher und gesicherter Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-mit-text-data-breach-schriftliche-mitteilung-uber-die-unbefugte-freigabe-vertraulicher-und-gesicherter-daten-image547428210.html

Schreiben mit Text Data Breach. Schriftliche Mitteilung über die unbefugte Freigabe vertraulicher und gesicherter Daten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-mit-text-data-breach-schriftliche-mitteilung-uber-die-unbefugte-freigabe-vertraulicher-und-gesicherter-daten-image547428210.htmlRM2PPHE7E–Schreiben mit Text Data Breach. Schriftliche Mitteilung über die unbefugte Freigabe vertraulicher und gesicherter Daten

Booking.com Logo auf dem Smartphone mit Kreditkarte, Reise-und Hotelindustrie Krise aufgrund von Covid oder Coronavirus Pandemie, Datenschutzverletzung angezeigt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-logo-auf-dem-smartphone-mit-kreditkarte-reise-und-hotelindustrie-krise-aufgrund-von-covid-oder-coronavirus-pandemie-datenschutzverletzung-angezeigt-image385085350.html

Booking.com Logo auf dem Smartphone mit Kreditkarte, Reise-und Hotelindustrie Krise aufgrund von Covid oder Coronavirus Pandemie, Datenschutzverletzung angezeigt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bookingcom-logo-auf-dem-smartphone-mit-kreditkarte-reise-und-hotelindustrie-krise-aufgrund-von-covid-oder-coronavirus-pandemie-datenschutzverletzung-angezeigt-image385085350.htmlRF2DAE486–Booking.com Logo auf dem Smartphone mit Kreditkarte, Reise-und Hotelindustrie Krise aufgrund von Covid oder Coronavirus Pandemie, Datenschutzverletzung angezeigt

Digitale Hände erreichen und tippen Passwort, weltweite Datenschutzverletzung und Datensicherheitskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-hande-erreichen-und-tippen-passwort-weltweite-datenschutzverletzung-und-datensicherheitskonzept-image476292038.html

Digitale Hände erreichen und tippen Passwort, weltweite Datenschutzverletzung und Datensicherheitskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/digitale-hande-erreichen-und-tippen-passwort-weltweite-datenschutzverletzung-und-datensicherheitskonzept-image476292038.htmlRF2JJTY9X–Digitale Hände erreichen und tippen Passwort, weltweite Datenschutzverletzung und Datensicherheitskonzept

Ein Logoschild vor dem Hauptquartier von Equifax in Atlanta, Georgia am 7. Oktober 2017. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-logoschild-vor-dem-hauptquartier-von-equifax-in-atlanta-georgia-am-7-oktober-2017-164564792.html

Ein Logoschild vor dem Hauptquartier von Equifax in Atlanta, Georgia am 7. Oktober 2017. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-logoschild-vor-dem-hauptquartier-von-equifax-in-atlanta-georgia-am-7-oktober-2017-164564792.htmlRMKFMG20–Ein Logoschild vor dem Hauptquartier von Equifax in Atlanta, Georgia am 7. Oktober 2017.

Wirtschaft, Technologie, Internet und Netzwerk Konzept. Junge Unternehmer Wählen Sie das Symbol Daten Verletzung auf die virtuelle Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/wirtschaft-technologie-internet-und-netzwerk-konzept-junge-unternehmer-wahlen-sie-das-symbol-daten-verletzung-auf-die-virtuelle-darstellung-image340484944.html

Wirtschaft, Technologie, Internet und Netzwerk Konzept. Junge Unternehmer Wählen Sie das Symbol Daten Verletzung auf die virtuelle Darstellung. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/wirtschaft-technologie-internet-und-netzwerk-konzept-junge-unternehmer-wahlen-sie-das-symbol-daten-verletzung-auf-die-virtuelle-darstellung-image340484944.htmlRM2ANXC0G–Wirtschaft, Technologie, Internet und Netzwerk Konzept. Junge Unternehmer Wählen Sie das Symbol Daten Verletzung auf die virtuelle Darstellung.

Equifax-Logo auf Smartphone Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/equifax-logo-auf-smartphone-image343252728.html

Equifax-Logo auf Smartphone Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/equifax-logo-auf-smartphone-image343252728.htmlRF2AXCEA0–Equifax-Logo auf Smartphone

Business, Technologie, Internet und Netzwerkkonzept. Ein junger Geschäftsmann sammelt Informationen, um erfolgreich zu werden: Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/business-technologie-internet-und-netzwerkkonzept-ein-junger-geschaftsmann-sammelt-informationen-um-erfolgreich-zu-werden-datenschutzverletzung-image398058629.html

Business, Technologie, Internet und Netzwerkkonzept. Ein junger Geschäftsmann sammelt Informationen, um erfolgreich zu werden: Datenschutzverletzung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/business-technologie-internet-und-netzwerkkonzept-ein-junger-geschaftsmann-sammelt-informationen-um-erfolgreich-zu-werden-datenschutzverletzung-image398058629.htmlRF2E3H3RH–Business, Technologie, Internet und Netzwerkkonzept. Ein junger Geschäftsmann sammelt Informationen, um erfolgreich zu werden: Datenschutzverletzung

Sicherheit und Cybersicherheit Konzept Schloss Symbol. Schutz vor Dieben, Cyberangriffen, Betrug und Datenmissbrauch. Sicherer Zugriff auf Netzwerk, Internet und Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-und-cybersicherheit-konzept-schloss-symbol-schutz-vor-dieben-cyberangriffen-betrug-und-datenmissbrauch-sicherer-zugriff-auf-netzwerk-internet-und-image491441372.html

Sicherheit und Cybersicherheit Konzept Schloss Symbol. Schutz vor Dieben, Cyberangriffen, Betrug und Datenmissbrauch. Sicherer Zugriff auf Netzwerk, Internet und Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-und-cybersicherheit-konzept-schloss-symbol-schutz-vor-dieben-cyberangriffen-betrug-und-datenmissbrauch-sicherer-zugriff-auf-netzwerk-internet-und-image491441372.htmlRF2KFF2DG–Sicherheit und Cybersicherheit Konzept Schloss Symbol. Schutz vor Dieben, Cyberangriffen, Betrug und Datenmissbrauch. Sicherer Zugriff auf Netzwerk, Internet und