Schnellfilter:

Computer zugreifen Stockfotos & Bilder

Miami Beach Florida, Ocean Drive, Hotel Victor, Lobby, Business Center, Zentrum, Internetzugang, Computerbildschirm, Monitor, FL151121118 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-miami-beach-florida-ocean-drive-hotel-victor-lobby-business-center-zentrum-internetzugang-computerbildschirm-monitor-fl151121118-94293988.html

Miami Beach Florida, Ocean Drive, Hotel Victor, Lobby, Business Center, Zentrum, Internetzugang, Computerbildschirm, Monitor, FL151121118 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-miami-beach-florida-ocean-drive-hotel-victor-lobby-business-center-zentrum-internetzugang-computerbildschirm-monitor-fl151121118-94293988.htmlRMFDBCXC–Miami Beach Florida, Ocean Drive, Hotel Victor, Lobby, Business Center, Zentrum, Internetzugang, Computerbildschirm, Monitor, FL151121118

Zugriffsschlüssel Computer Grün zeigt Berechtigungen und Sicherheitseinstellungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zugriffsschlussel-computer-grun-zeigt-berechtigungen-und-sicherheitseinstellungen-51346745.html

Zugriffsschlüssel Computer Grün zeigt Berechtigungen und Sicherheitseinstellungen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zugriffsschlussel-computer-grun-zeigt-berechtigungen-und-sicherheitseinstellungen-51346745.htmlRFCYF189–Zugriffsschlüssel Computer Grün zeigt Berechtigungen und Sicherheitseinstellungen

Hooded Hacker in einem dunklen Zimmer eine Cyber Attack auf einen sicheren Zugriff auf die Daten im Internet zu stehlen, Laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hooded-hacker-in-einem-dunklen-zimmer-eine-cyber-attack-auf-einen-sicheren-zugriff-auf-die-daten-im-internet-zu-stehlen-laptop-image159002816.html

Hooded Hacker in einem dunklen Zimmer eine Cyber Attack auf einen sicheren Zugriff auf die Daten im Internet zu stehlen, Laptop Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hooded-hacker-in-einem-dunklen-zimmer-eine-cyber-attack-auf-einen-sicheren-zugriff-auf-die-daten-im-internet-zu-stehlen-laptop-image159002816.htmlRFK6K5M0–Hooded Hacker in einem dunklen Zimmer eine Cyber Attack auf einen sicheren Zugriff auf die Daten im Internet zu stehlen, Laptop

junger Mann mit Dreadlocks angehäuft oben auf seinem Kopf sitzt an öffentlich zugänglichen Computer Blick auf Facebook im Internet-Café Zipolite Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/junger-mann-mit-dreadlocks-angehauft-oben-auf-seinem-kopf-sitzt-an-offentlich-zuganglichen-computer-blick-auf-facebook-im-internet-caf-zipolite-image66432809.html

junger Mann mit Dreadlocks angehäuft oben auf seinem Kopf sitzt an öffentlich zugänglichen Computer Blick auf Facebook im Internet-Café Zipolite Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/junger-mann-mit-dreadlocks-angehauft-oben-auf-seinem-kopf-sitzt-an-offentlich-zuganglichen-computer-blick-auf-facebook-im-internet-caf-zipolite-image66432809.htmlRMDT27M9–junger Mann mit Dreadlocks angehäuft oben auf seinem Kopf sitzt an öffentlich zugänglichen Computer Blick auf Facebook im Internet-Café Zipolite

POZNAN, POL - 15. MAI 2020: Laptop-Computer mit Logo von Microsoft Access, ein Datenbank-Management-System (DBMS) von Microsoft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/poznan-pol-15-mai-2020-laptop-computer-mit-logo-von-microsoft-access-ein-datenbank-management-system-dbms-von-microsoft-image367126777.html

POZNAN, POL - 15. MAI 2020: Laptop-Computer mit Logo von Microsoft Access, ein Datenbank-Management-System (DBMS) von Microsoft Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/poznan-pol-15-mai-2020-laptop-computer-mit-logo-von-microsoft-access-ein-datenbank-management-system-dbms-von-microsoft-image367126777.htmlRF2C981XH–POZNAN, POL - 15. MAI 2020: Laptop-Computer mit Logo von Microsoft Access, ein Datenbank-Management-System (DBMS) von Microsoft

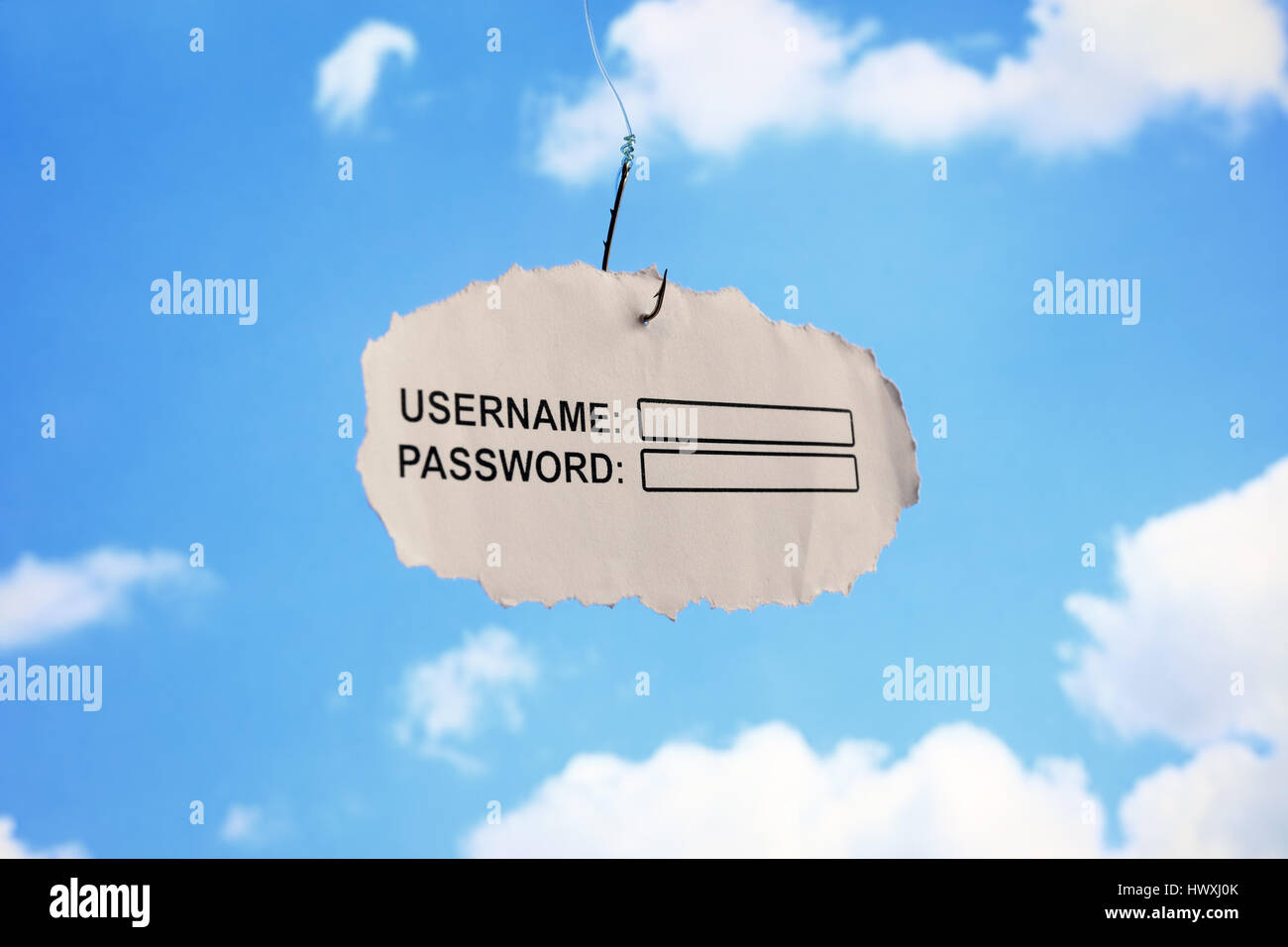

Computer Benutzername Login und Passwort auf dem Papier befestigt an einem Haken-Konzept für Phishing oder Internet Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-benutzername-login-und-passwort-auf-dem-papier-befestigt-an-einem-haken-konzept-fur-phishing-oder-internet-sicherheit-136423859.html

Computer Benutzername Login und Passwort auf dem Papier befestigt an einem Haken-Konzept für Phishing oder Internet Sicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-benutzername-login-und-passwort-auf-dem-papier-befestigt-an-einem-haken-konzept-fur-phishing-oder-internet-sicherheit-136423859.htmlRFHWXJ0K–Computer Benutzername Login und Passwort auf dem Papier befestigt an einem Haken-Konzept für Phishing oder Internet Sicherheit

Computer-Tastatur Nahaufnahme zeigt die Enter-Taste Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-tastatur-nahaufnahme-zeigt-die-enter-taste-19393027.html

Computer-Tastatur Nahaufnahme zeigt die Enter-Taste Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-tastatur-nahaufnahme-zeigt-die-enter-taste-19393027.htmlRFB3FC03–Computer-Tastatur Nahaufnahme zeigt die Enter-Taste

Beschränkung des Zugriffs auf Informationen aus dem Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/beschrankung-des-zugriffs-auf-informationen-aus-dem-internet-image483434785.html

Beschränkung des Zugriffs auf Informationen aus dem Internet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/beschrankung-des-zugriffs-auf-informationen-aus-dem-internet-image483434785.htmlRF2K2EA01–Beschränkung des Zugriffs auf Informationen aus dem Internet

Ungesicherte physische Sicherheitsschloss und Schlüssel mit Computer und Kette im Hintergrund auf rustikalen hölzernen Tafeln Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ungesicherte-physische-sicherheitsschloss-und-schlussel-mit-computer-und-kette-im-hintergrund-auf-rustikalen-holzernen-tafeln-75953424.html

Ungesicherte physische Sicherheitsschloss und Schlüssel mit Computer und Kette im Hintergrund auf rustikalen hölzernen Tafeln Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ungesicherte-physische-sicherheitsschloss-und-schlussel-mit-computer-und-kette-im-hintergrund-auf-rustikalen-holzernen-tafeln-75953424.htmlRFEBFYA8–Ungesicherte physische Sicherheitsschloss und Schlüssel mit Computer und Kette im Hintergrund auf rustikalen hölzernen Tafeln

Computer-Tastatur-pc mit Zugang text Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-tastatur-pc-mit-zugang-text-image62568664.html

Computer-Tastatur-pc mit Zugang text Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-tastatur-pc-mit-zugang-text-image62568664.htmlRFDHP6Y4–Computer-Tastatur-pc mit Zugang text

Großes Schloss auf einem offenen Laptop. Digitale Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/grosses-schloss-auf-einem-offenen-laptop-digitale-illustration-image543899518.html

Großes Schloss auf einem offenen Laptop. Digitale Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/grosses-schloss-auf-einem-offenen-laptop-digitale-illustration-image543899518.htmlRF2PGTNAP–Großes Schloss auf einem offenen Laptop. Digitale Illustration.

Internet-Access-Computer bei Amphitriti Hotel, Pefkos (Pefki), Rhodos (Rodos), die Dodekanes, Süd Ägäis, Griechenland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-access-computer-bei-amphitriti-hotel-pefkos-pefki-rhodos-rodos-die-dodekanes-sud-agais-griechenland-57616475.html

Internet-Access-Computer bei Amphitriti Hotel, Pefkos (Pefki), Rhodos (Rodos), die Dodekanes, Süd Ägäis, Griechenland Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-internet-access-computer-bei-amphitriti-hotel-pefkos-pefki-rhodos-rodos-die-dodekanes-sud-agais-griechenland-57616475.htmlRMD9MJB7–Internet-Access-Computer bei Amphitriti Hotel, Pefkos (Pefki), Rhodos (Rodos), die Dodekanes, Süd Ägäis, Griechenland

Wütend Computerhacker in Anzug stehlen Daten vom Laptop durch rote und blaue Licht beleuchtet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/wutend-computerhacker-in-anzug-stehlen-daten-vom-laptop-durch-rote-und-blaue-licht-beleuchtet-image184848623.html

Wütend Computerhacker in Anzug stehlen Daten vom Laptop durch rote und blaue Licht beleuchtet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/wutend-computerhacker-in-anzug-stehlen-daten-vom-laptop-durch-rote-und-blaue-licht-beleuchtet-image184848623.htmlRFMMMG8F–Wütend Computerhacker in Anzug stehlen Daten vom Laptop durch rote und blaue Licht beleuchtet

Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-teenager-laptop-wifi-internet-zugang-computer-computer-literate-alphabetisierung-high-speed-soziales-netzwerk-netzwerke-facebook-pc-mit-b-32102768.html

Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-teenager-laptop-wifi-internet-zugang-computer-computer-literate-alphabetisierung-high-speed-soziales-netzwerk-netzwerke-facebook-pc-mit-b-32102768.htmlRFBT6BBC–Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b

Bild eines Sicherheitsvorhängeschlosses über dem mittleren Teil eines Menschen mit Fahrrad mit Smartphone auf der Straße Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bild-eines-sicherheitsvorhangeschlosses-uber-dem-mittleren-teil-eines-menschen-mit-fahrrad-mit-smartphone-auf-der-strasse-image607595913.html

Bild eines Sicherheitsvorhängeschlosses über dem mittleren Teil eines Menschen mit Fahrrad mit Smartphone auf der Straße Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bild-eines-sicherheitsvorhangeschlosses-uber-dem-mittleren-teil-eines-menschen-mit-fahrrad-mit-smartphone-auf-der-strasse-image607595913.htmlRF2X8EAP1–Bild eines Sicherheitsvorhängeschlosses über dem mittleren Teil eines Menschen mit Fahrrad mit Smartphone auf der Straße

Denial-of-Access, Computersicherheit/Firewall-Konzept. Ländliche alte Ziegelmauer mit lokal gebrannten Ziegelsteinen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-access-computersicherheitfirewall-konzept-landliche-alte-ziegelmauer-mit-lokal-gebrannten-ziegelsteinen-50134919.html

Denial-of-Access, Computersicherheit/Firewall-Konzept. Ländliche alte Ziegelmauer mit lokal gebrannten Ziegelsteinen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-access-computersicherheitfirewall-konzept-landliche-alte-ziegelmauer-mit-lokal-gebrannten-ziegelsteinen-50134919.htmlRFCWFRGR–Denial-of-Access, Computersicherheit/Firewall-Konzept. Ländliche alte Ziegelmauer mit lokal gebrannten Ziegelsteinen.

Hintergrund für Binärcode und Passwortwort auf dem Bildschirm des Laptops Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hintergrund-fur-binarcode-und-passwortwort-auf-dem-bildschirm-des-laptops-image490535905.html

Hintergrund für Binärcode und Passwortwort auf dem Bildschirm des Laptops Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hintergrund-fur-binarcode-und-passwortwort-auf-dem-bildschirm-des-laptops-image490535905.htmlRF2KE1RFD–Hintergrund für Binärcode und Passwortwort auf dem Bildschirm des Laptops

Junge glücklich Deaktiviert Geschäftsfrau auf Rollstuhl mit Computer im Büro Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/junge-glucklich-deaktiviert-geschaftsfrau-auf-rollstuhl-mit-computer-im-buro-image154635162.html

Junge glücklich Deaktiviert Geschäftsfrau auf Rollstuhl mit Computer im Büro Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/junge-glucklich-deaktiviert-geschaftsfrau-auf-rollstuhl-mit-computer-im-buro-image154635162.htmlRFJYG6MA–Junge glücklich Deaktiviert Geschäftsfrau auf Rollstuhl mit Computer im Büro

Computer remote-Zugriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-remote-zugriff-image62277676.html

Computer remote-Zugriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-remote-zugriff-image62277676.htmlRMDH8YPM–Computer remote-Zugriff

Sydney Australien, Sussex Street, Four Points by Sheraton, Hotel, Zentrum, Zentrum, Internetzugang, Computer, Monitore, Bildschirme, Bürodrehstühle, Tastaturen, AU Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sydney-australien-sussex-street-four-points-by-sheraton-hotel-zentrum-zentrum-internetzugang-computer-monitore-bildschirme-burodrehstuhle-tastaturen-au-image69534169.html

Sydney Australien, Sussex Street, Four Points by Sheraton, Hotel, Zentrum, Zentrum, Internetzugang, Computer, Monitore, Bildschirme, Bürodrehstühle, Tastaturen, AU Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sydney-australien-sussex-street-four-points-by-sheraton-hotel-zentrum-zentrum-internetzugang-computer-monitore-bildschirme-burodrehstuhle-tastaturen-au-image69534169.htmlRME13FF5–Sydney Australien, Sussex Street, Four Points by Sheraton, Hotel, Zentrum, Zentrum, Internetzugang, Computer, Monitore, Bildschirme, Bürodrehstühle, Tastaturen, AU

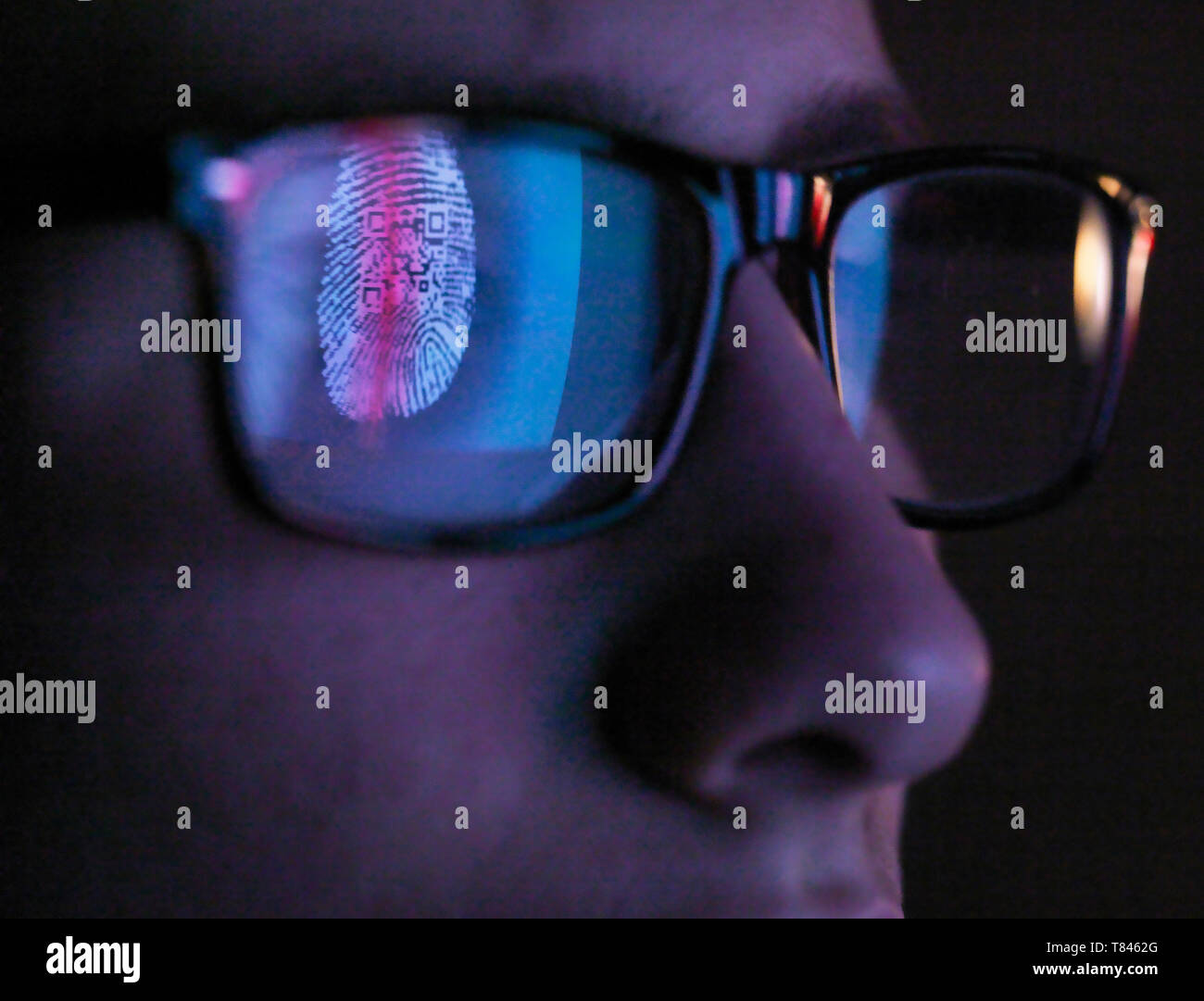

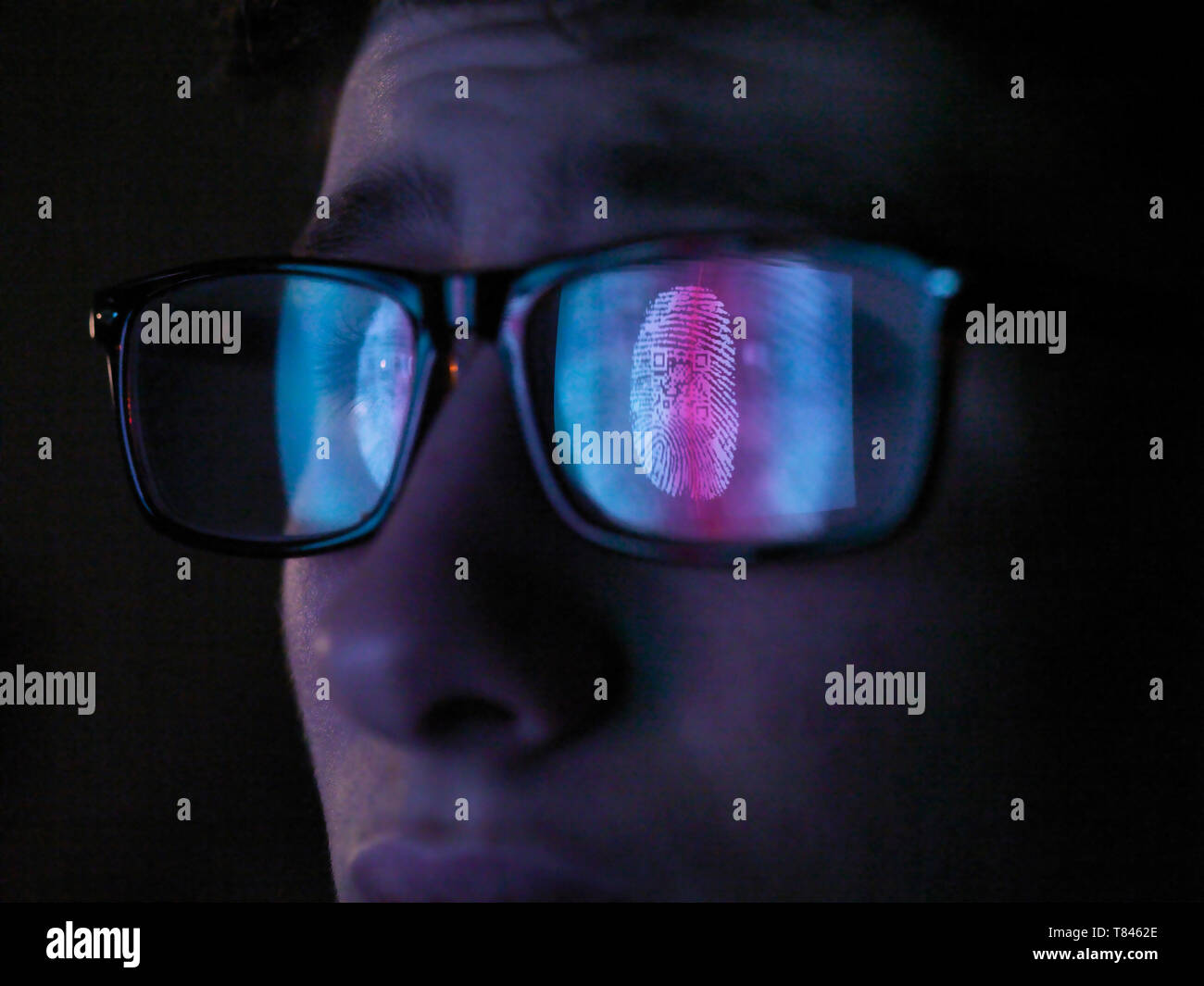

Cyber Security, Reflexion in der Brille von Zugriff auf Informationen auf dem Bildschirm, das gescannt wird, in der Nähe des Gesichts Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-reflexion-in-der-brille-von-zugriff-auf-informationen-auf-dem-bildschirm-das-gescannt-wird-in-der-nahe-des-gesichts-image245954984.html

Cyber Security, Reflexion in der Brille von Zugriff auf Informationen auf dem Bildschirm, das gescannt wird, in der Nähe des Gesichts Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-reflexion-in-der-brille-von-zugriff-auf-informationen-auf-dem-bildschirm-das-gescannt-wird-in-der-nahe-des-gesichts-image245954984.htmlRFT8462G–Cyber Security, Reflexion in der Brille von Zugriff auf Informationen auf dem Bildschirm, das gescannt wird, in der Nähe des Gesichts

Sicherheit im Internet mit Person berühren Schnittstelle mit Ikonen der drahtlosen Netzwerkverbindung Zugriff auf mobile, online Payment, Smartphone App, s Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-im-internet-mit-person-beruhren-schnittstelle-mit-ikonen-der-drahtlosen-netzwerkverbindung-zugriff-auf-mobile-online-payment-smartphone-app-s-image332807183.html

Sicherheit im Internet mit Person berühren Schnittstelle mit Ikonen der drahtlosen Netzwerkverbindung Zugriff auf mobile, online Payment, Smartphone App, s Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sicherheit-im-internet-mit-person-beruhren-schnittstelle-mit-ikonen-der-drahtlosen-netzwerkverbindung-zugriff-auf-mobile-online-payment-smartphone-app-s-image332807183.htmlRF2A9CJXR–Sicherheit im Internet mit Person berühren Schnittstelle mit Ikonen der drahtlosen Netzwerkverbindung Zugriff auf mobile, online Payment, Smartphone App, s

Konzept für Cloud-Speicher und Cloud-Server-Sicherheit und Risiken Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-cloud-speicher-und-cloud-server-sicherheit-und-risiken-image570049086.html

Konzept für Cloud-Speicher und Cloud-Server-Sicherheit und Risiken Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzept-fur-cloud-speicher-und-cloud-server-sicherheit-und-risiken-image570049086.htmlRF2T3BYBX–Konzept für Cloud-Speicher und Cloud-Server-Sicherheit und Risiken

Menschen mit wlan Panels isoliert auf weißem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/menschen-mit-wlan-panels-isoliert-auf-weissem-image187664323.html

Menschen mit wlan Panels isoliert auf weißem Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/menschen-mit-wlan-panels-isoliert-auf-weissem-image187664323.htmlRFMW8RN7–Menschen mit wlan Panels isoliert auf weißem

Neue erhöhte Doppelboden am Fuße einer Treppe installiert wird. März 2016 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-neue-erhohte-doppelboden-am-fusse-einer-treppe-installiert-wird-marz-2016-100758762.html

Neue erhöhte Doppelboden am Fuße einer Treppe installiert wird. März 2016 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-neue-erhohte-doppelboden-am-fusse-einer-treppe-installiert-wird-marz-2016-100758762.htmlRFFRWXR6–Neue erhöhte Doppelboden am Fuße einer Treppe installiert wird. März 2016

Computer-Tastatur Nahaufnahme zeigt die Home-Taste Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-tastatur-nahaufnahme-zeigt-die-home-taste-19393048.html

Computer-Tastatur Nahaufnahme zeigt die Home-Taste Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-tastatur-nahaufnahme-zeigt-die-home-taste-19393048.htmlRFB3FC0T–Computer-Tastatur Nahaufnahme zeigt die Home-Taste

Handschriftliches Schild Kontozugang. Geschäftsübersicht Berechtigung zur Verwendung bestimmter Daten auf einem Computer, auf dem Unternehmensdaten präsentiert werden, und Besprechung von Unternehmensproblemen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftliches-schild-kontozugang-geschaftsubersicht-berechtigung-zur-verwendung-bestimmter-daten-auf-einem-computer-auf-dem-unternehmensdaten-prasentiert-werden-und-besprechung-von-unternehmensproblemen-image483298668.html

Handschriftliches Schild Kontozugang. Geschäftsübersicht Berechtigung zur Verwendung bestimmter Daten auf einem Computer, auf dem Unternehmensdaten präsentiert werden, und Besprechung von Unternehmensproblemen Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/handschriftliches-schild-kontozugang-geschaftsubersicht-berechtigung-zur-verwendung-bestimmter-daten-auf-einem-computer-auf-dem-unternehmensdaten-prasentiert-werden-und-besprechung-von-unternehmensproblemen-image483298668.htmlRF2K284AM–Handschriftliches Schild Kontozugang. Geschäftsübersicht Berechtigung zur Verwendung bestimmter Daten auf einem Computer, auf dem Unternehmensdaten präsentiert werden, und Besprechung von Unternehmensproblemen

Vorhängeschloss mit TEXTDATENSCHUTZ auf der Computertastatur. Datenschutz, Cyber-Sicherheitskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vorhangeschloss-mit-textdatenschutz-auf-der-computertastatur-datenschutz-cyber-sicherheitskonzept-image472621606.html

Vorhängeschloss mit TEXTDATENSCHUTZ auf der Computertastatur. Datenschutz, Cyber-Sicherheitskonzept Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vorhangeschloss-mit-textdatenschutz-auf-der-computertastatur-datenschutz-cyber-sicherheitskonzept-image472621606.htmlRF2JCWNK2–Vorhängeschloss mit TEXTDATENSCHUTZ auf der Computertastatur. Datenschutz, Cyber-Sicherheitskonzept

Computer-Tastatur-Tasten mit Wort Verteidigung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-tastatur-tasten-mit-wort-verteidigung-96175788.html

Computer-Tastatur-Tasten mit Wort Verteidigung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-tastatur-tasten-mit-wort-verteidigung-96175788.htmlRFFGD55G–Computer-Tastatur-Tasten mit Wort Verteidigung

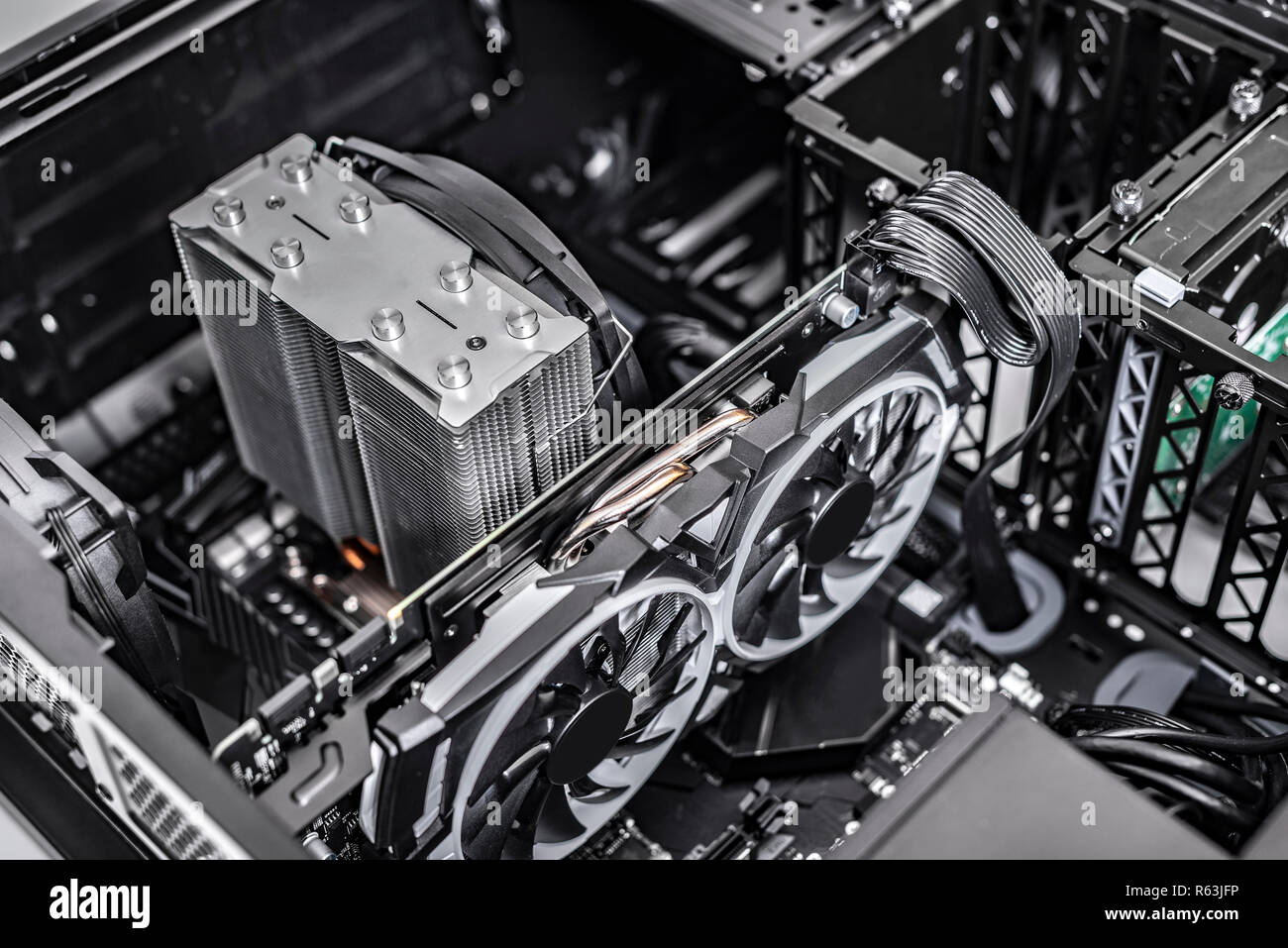

Komponenten des Computers bei der Montage des PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/komponenten-des-computers-bei-der-montage-des-pc-image227503130.html

Komponenten des Computers bei der Montage des PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/komponenten-des-computers-bei-der-montage-des-pc-image227503130.htmlRFR63JFP–Komponenten des Computers bei der Montage des PC.

Ungesicherte Sicherheit Zugangskarte mit Computer, Schloss, Schlüssel und Kette im Hintergrund auf rustikalen hölzernen Tafeln Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ungesicherte-sicherheit-zugangskarte-mit-computer-schloss-schlussel-und-kette-im-hintergrund-auf-rustikalen-holzernen-tafeln-75953471.html

Ungesicherte Sicherheit Zugangskarte mit Computer, Schloss, Schlüssel und Kette im Hintergrund auf rustikalen hölzernen Tafeln Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ungesicherte-sicherheit-zugangskarte-mit-computer-schloss-schlussel-und-kette-im-hintergrund-auf-rustikalen-holzernen-tafeln-75953471.htmlRFEBFYBY–Ungesicherte Sicherheit Zugangskarte mit Computer, Schloss, Schlüssel und Kette im Hintergrund auf rustikalen hölzernen Tafeln

Entsperrt Vorhängeschloss Computerbildschirm zeigt Zugang und Schutz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-entsperrt-vorhangeschloss-computerbildschirm-zeigt-zugang-und-schutz-51424394.html

Entsperrt Vorhängeschloss Computerbildschirm zeigt Zugang und Schutz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-entsperrt-vorhangeschloss-computerbildschirm-zeigt-zugang-und-schutz-51424394.htmlRFCYJG9E–Entsperrt Vorhängeschloss Computerbildschirm zeigt Zugang und Schutz

RF2B0T9CT–Computercloudtechnologie, Datensicherheit, Zugriff auf Perfektion Vector Thin Line Icons. Cloud-Daten auf Laptop, Abbildung der virtuellen Data Cloud

Inspiration zeigt Zeichen Cyber Security. Geschäftsidee Schützen Sie ein Computersystem vor unbefugtem Zugriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-zeigt-zeichen-cyber-security-geschaftsidee-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-image547390672.html

Inspiration zeigt Zeichen Cyber Security. Geschäftsidee Schützen Sie ein Computersystem vor unbefugtem Zugriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-zeigt-zeichen-cyber-security-geschaftsidee-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-image547390672.htmlRM2PPFPAT–Inspiration zeigt Zeichen Cyber Security. Geschäftsidee Schützen Sie ein Computersystem vor unbefugtem Zugriff

Denial-of-Zugang, Computer Security/firewall Konzept. Granit Stein - Erde aufgefüllt statt Beton oder Mörtel. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-zugang-computer-securityfirewall-konzept-granit-stein-erde-aufgefullt-statt-beton-oder-mortel-43955705.html

Denial-of-Zugang, Computer Security/firewall Konzept. Granit Stein - Erde aufgefüllt statt Beton oder Mörtel. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-zugang-computer-securityfirewall-konzept-granit-stein-erde-aufgefullt-statt-beton-oder-mortel-43955705.htmlRFCFE9XH–Denial-of-Zugang, Computer Security/firewall Konzept. Granit Stein - Erde aufgefüllt statt Beton oder Mörtel.

Schild mit der Aufschrift Cyber Security. Ein Wort zum Thema Schützen eines Computersystems vor unbefugtem Zugriff Illustration von Partnern, die mit Smartphones beschäftigt sind, um Ideen zu suchen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schild-mit-der-aufschrift-cyber-security-ein-wort-zum-thema-schutzen-eines-computersystems-vor-unbefugtem-zugriff-illustration-von-partnern-die-mit-smartphones-beschaftigt-sind-um-ideen-zu-suchen-image483245257.html

Schild mit der Aufschrift Cyber Security. Ein Wort zum Thema Schützen eines Computersystems vor unbefugtem Zugriff Illustration von Partnern, die mit Smartphones beschäftigt sind, um Ideen zu suchen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schild-mit-der-aufschrift-cyber-security-ein-wort-zum-thema-schutzen-eines-computersystems-vor-unbefugtem-zugriff-illustration-von-partnern-die-mit-smartphones-beschaftigt-sind-um-ideen-zu-suchen-image483245257.htmlRF2K25M75–Schild mit der Aufschrift Cyber Security. Ein Wort zum Thema Schützen eines Computersystems vor unbefugtem Zugriff Illustration von Partnern, die mit Smartphones beschäftigt sind, um Ideen zu suchen.

Öffentlichen kostenlosen Internet Zugang Computer-Bildschirmen am Terminal 3 in Changi Airport in Singapur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-offentlichen-kostenlosen-internet-zugang-computer-bildschirmen-am-terminal-3-in-changi-airport-in-singapur-33841774.html

Öffentlichen kostenlosen Internet Zugang Computer-Bildschirmen am Terminal 3 in Changi Airport in Singapur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-offentlichen-kostenlosen-internet-zugang-computer-bildschirmen-am-terminal-3-in-changi-airport-in-singapur-33841774.htmlRMBY1HEP–Öffentlichen kostenlosen Internet Zugang Computer-Bildschirmen am Terminal 3 in Changi Airport in Singapur

Network Security Konzept mit gesichtslosen Hooded männliche Person, Low Key rot und blau beleuchtete Bild und digitale glitch Wirkung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/network-security-konzept-mit-gesichtslosen-hooded-mannliche-person-low-key-rot-und-blau-beleuchtete-bild-und-digitale-glitch-wirkung-image185946564.html

Network Security Konzept mit gesichtslosen Hooded männliche Person, Low Key rot und blau beleuchtete Bild und digitale glitch Wirkung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/network-security-konzept-mit-gesichtslosen-hooded-mannliche-person-low-key-rot-und-blau-beleuchtete-bild-und-digitale-glitch-wirkung-image185946564.htmlRFMPEGMM–Network Security Konzept mit gesichtslosen Hooded männliche Person, Low Key rot und blau beleuchtete Bild und digitale glitch Wirkung

Boston Massachusetts, Copley Square, Boston Public Central Library Mann Männer männlich, Frau weibliche Frauen, schwarzer Internetzugang, Computer, Monitor, Buch, Bücher, MA1 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-boston-massachusetts-copley-square-boston-public-central-library-mann-manner-mannlich-frau-weibliche-frauen-schwarzer-internetzugang-computer-monitor-buch-bucher-ma1-51095285.html

Boston Massachusetts, Copley Square, Boston Public Central Library Mann Männer männlich, Frau weibliche Frauen, schwarzer Internetzugang, Computer, Monitor, Buch, Bücher, MA1 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-boston-massachusetts-copley-square-boston-public-central-library-mann-manner-mannlich-frau-weibliche-frauen-schwarzer-internetzugang-computer-monitor-buch-bucher-ma1-51095285.htmlRMCY3GFH–Boston Massachusetts, Copley Square, Boston Public Central Library Mann Männer männlich, Frau weibliche Frauen, schwarzer Internetzugang, Computer, Monitor, Buch, Bücher, MA1

Cyber Security, Reflexion in der Brille von Zugriff auf Informationen auf dem Bildschirm, das gescannt wird, in der Nähe des Gesichts Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-reflexion-in-der-brille-von-zugriff-auf-informationen-auf-dem-bildschirm-das-gescannt-wird-in-der-nahe-des-gesichts-image245954982.html

Cyber Security, Reflexion in der Brille von Zugriff auf Informationen auf dem Bildschirm, das gescannt wird, in der Nähe des Gesichts Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-security-reflexion-in-der-brille-von-zugriff-auf-informationen-auf-dem-bildschirm-das-gescannt-wird-in-der-nahe-des-gesichts-image245954982.htmlRFT8462E–Cyber Security, Reflexion in der Brille von Zugriff auf Informationen auf dem Bildschirm, das gescannt wird, in der Nähe des Gesichts

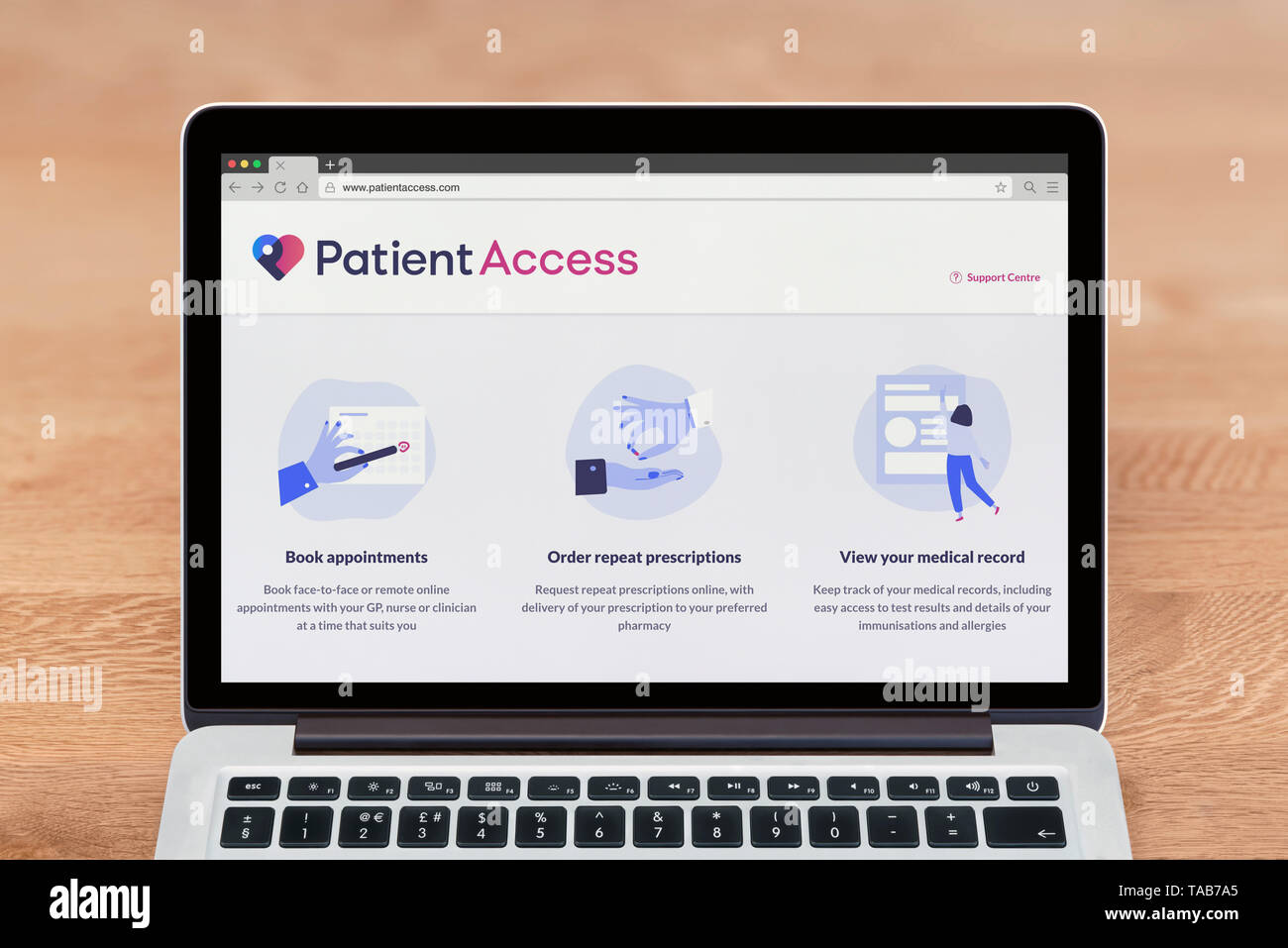

Ein Apple Macbook zeigt die Patienten Zugang Website (nur redaktionelle Nutzung). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-apple-macbook-zeigt-die-patienten-zugang-website-nur-redaktionelle-nutzung-image247338957.html

Ein Apple Macbook zeigt die Patienten Zugang Website (nur redaktionelle Nutzung). Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-apple-macbook-zeigt-die-patienten-zugang-website-nur-redaktionelle-nutzung-image247338957.htmlRMTAB7A5–Ein Apple Macbook zeigt die Patienten Zugang Website (nur redaktionelle Nutzung).

Überwachungskonzept für Cloud-Dienste und Datenschutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/uberwachungskonzept-fur-cloud-dienste-und-datenschutz-image570048703.html

Überwachungskonzept für Cloud-Dienste und Datenschutz Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/uberwachungskonzept-fur-cloud-dienste-und-datenschutz-image570048703.htmlRF2T3BXX7–Überwachungskonzept für Cloud-Dienste und Datenschutz

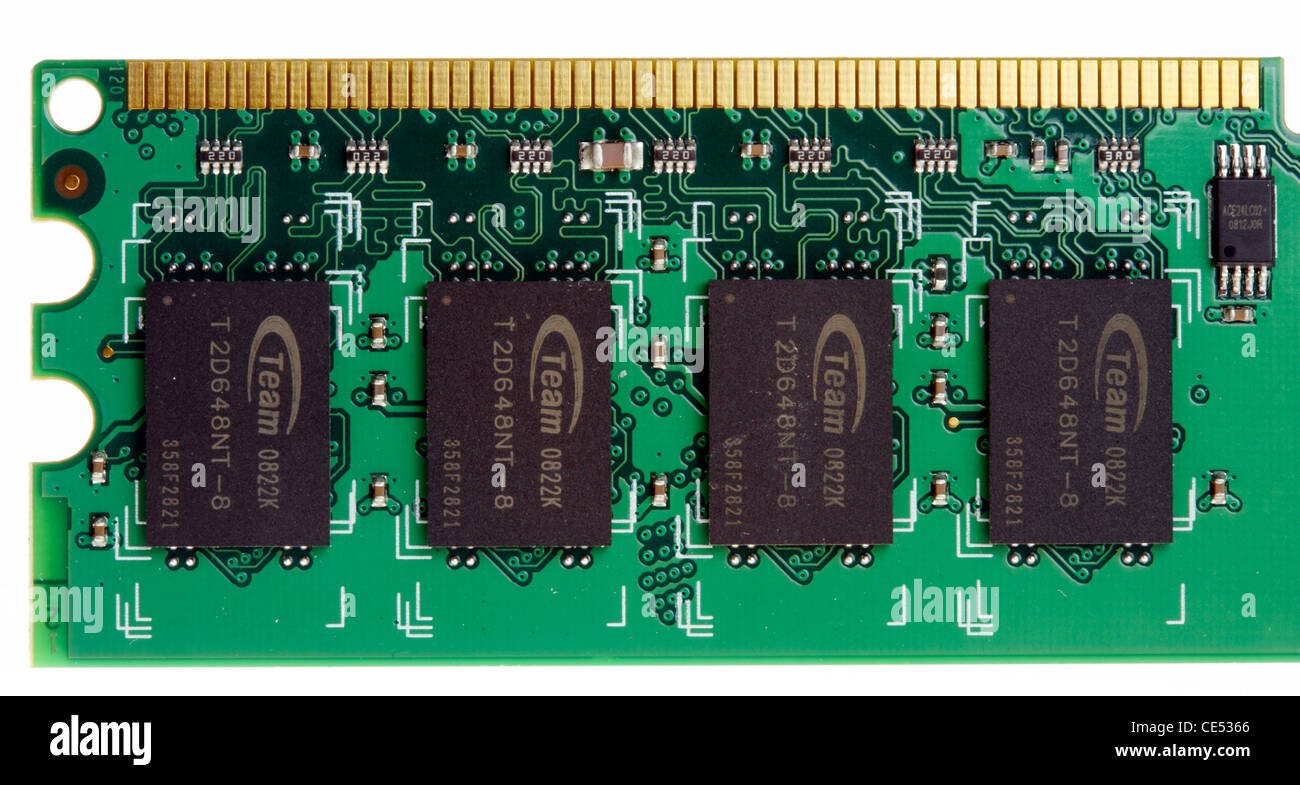

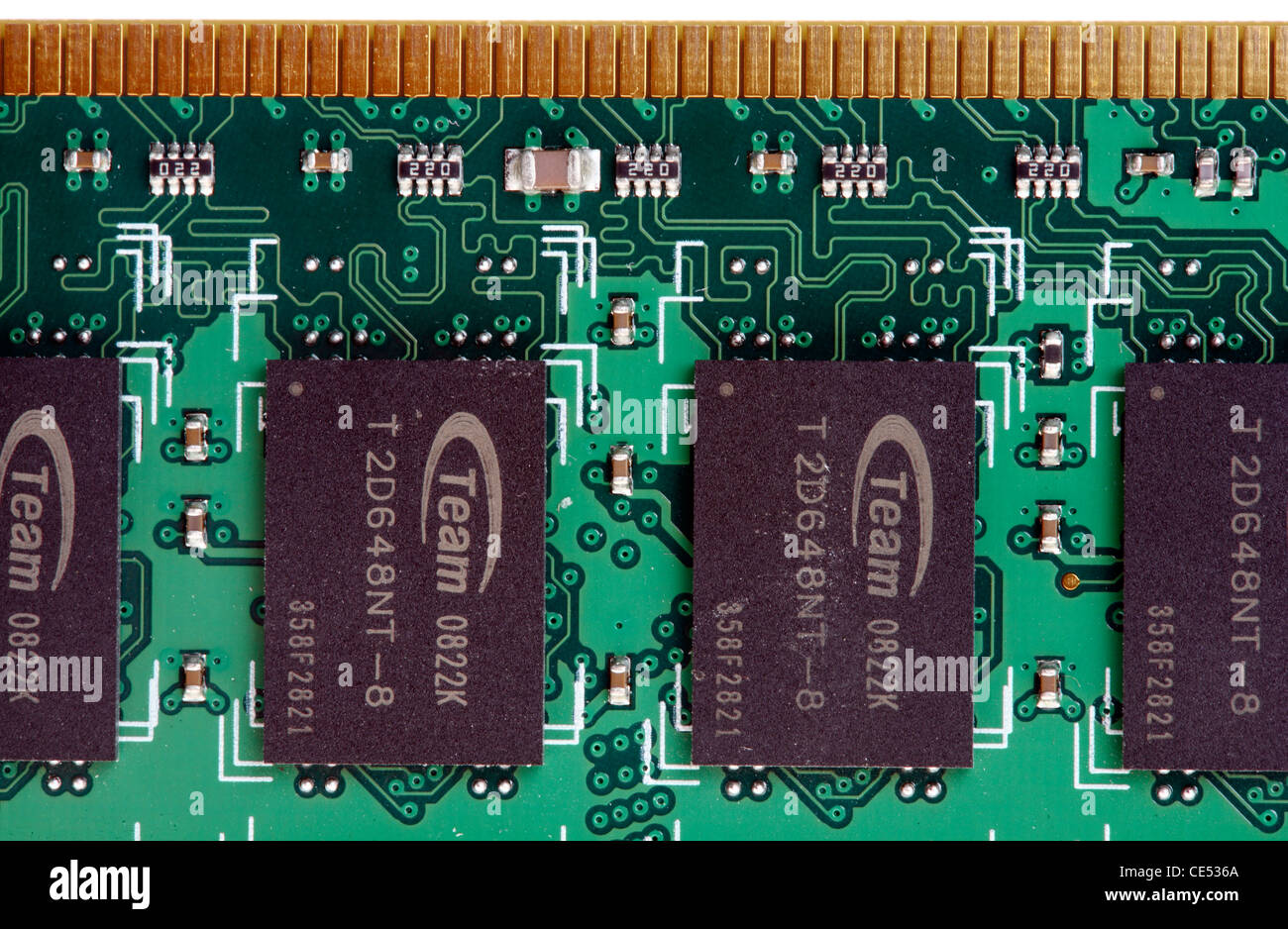

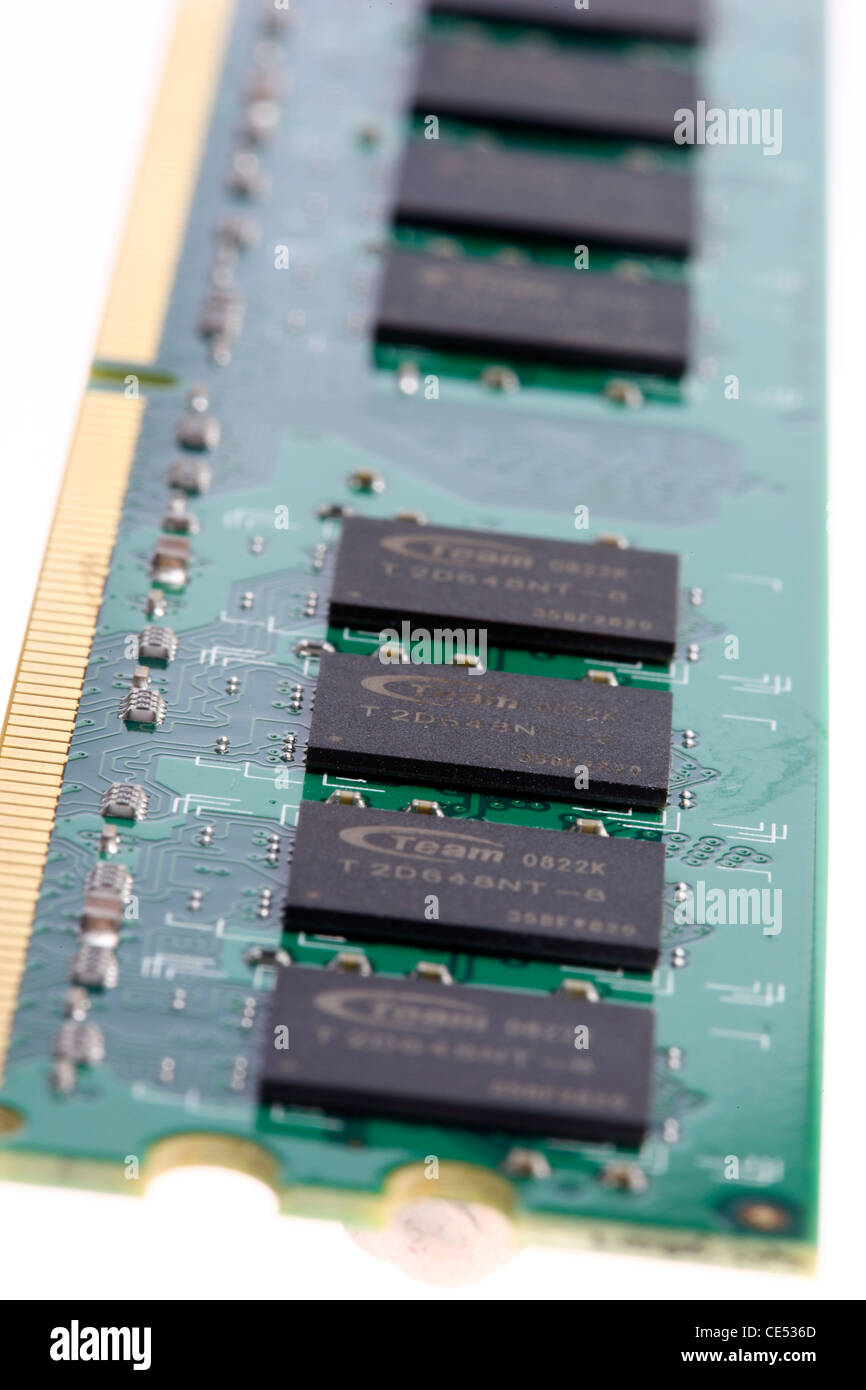

Nahaufnahme der Computer RAM Modul auf weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-nahaufnahme-der-computer-ram-modul-auf-weiss-59765627.html

Nahaufnahme der Computer RAM Modul auf weiß Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-nahaufnahme-der-computer-ram-modul-auf-weiss-59765627.htmlRFDD6FJK–Nahaufnahme der Computer RAM Modul auf weiß

Neue erhöhte Doppelboden am Fuße einer Treppe installiert wird. März 2016 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-neue-erhohte-doppelboden-am-fusse-einer-treppe-installiert-wird-marz-2016-100758722.html

Neue erhöhte Doppelboden am Fuße einer Treppe installiert wird. März 2016 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-neue-erhohte-doppelboden-am-fusse-einer-treppe-installiert-wird-marz-2016-100758722.htmlRFFRWXNP–Neue erhöhte Doppelboden am Fuße einer Treppe installiert wird. März 2016

Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-teenager-laptop-wifi-internet-zugang-computer-computer-literate-alphabetisierung-high-speed-soziales-netzwerk-netzwerke-facebook-pc-mit-b-32095617.html

Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-teenager-laptop-wifi-internet-zugang-computer-computer-literate-alphabetisierung-high-speed-soziales-netzwerk-netzwerke-facebook-pc-mit-b-32095617.htmlRFBT6281–Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b

Text mit Inspiration Cyber Security. Geschäftsidee Schutz eines Computersystems vor unbefugtem Zugriff Entwickler diskutiert Gadget Upgrade und stellt technische Daten vor Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-mit-inspiration-cyber-security-geschaftsidee-schutz-eines-computersystems-vor-unbefugtem-zugriff-entwickler-diskutiert-gadget-upgrade-und-stellt-technische-daten-vor-image483242049.html

Text mit Inspiration Cyber Security. Geschäftsidee Schutz eines Computersystems vor unbefugtem Zugriff Entwickler diskutiert Gadget Upgrade und stellt technische Daten vor Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/text-mit-inspiration-cyber-security-geschaftsidee-schutz-eines-computersystems-vor-unbefugtem-zugriff-entwickler-diskutiert-gadget-upgrade-und-stellt-technische-daten-vor-image483242049.htmlRF2K25G4H–Text mit Inspiration Cyber Security. Geschäftsidee Schutz eines Computersystems vor unbefugtem Zugriff Entwickler diskutiert Gadget Upgrade und stellt technische Daten vor

Internet Network Security Konzept mit Ikonen der sicheren Zugriff, Biometrie passwort Technologie, Daten Schutz gegen Cyber Attack, der Cybersicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-network-security-konzept-mit-ikonen-der-sicheren-zugriff-biometrie-passwort-technologie-daten-schutz-gegen-cyber-attack-der-cybersicherheit-image332807058.html

Internet Network Security Konzept mit Ikonen der sicheren Zugriff, Biometrie passwort Technologie, Daten Schutz gegen Cyber Attack, der Cybersicherheit Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/internet-network-security-konzept-mit-ikonen-der-sicheren-zugriff-biometrie-passwort-technologie-daten-schutz-gegen-cyber-attack-der-cybersicherheit-image332807058.htmlRF2A9CJPA–Internet Network Security Konzept mit Ikonen der sicheren Zugriff, Biometrie passwort Technologie, Daten Schutz gegen Cyber Attack, der Cybersicherheit

Computer-Notebook-Tastatur mit Internet-Schlüssel Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-notebook-tastatur-mit-internet-schlussel-103647207.html

Computer-Notebook-Tastatur mit Internet-Schlüssel Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-notebook-tastatur-mit-internet-schlussel-103647207.htmlRMG0HF1Y–Computer-Notebook-Tastatur mit Internet-Schlüssel

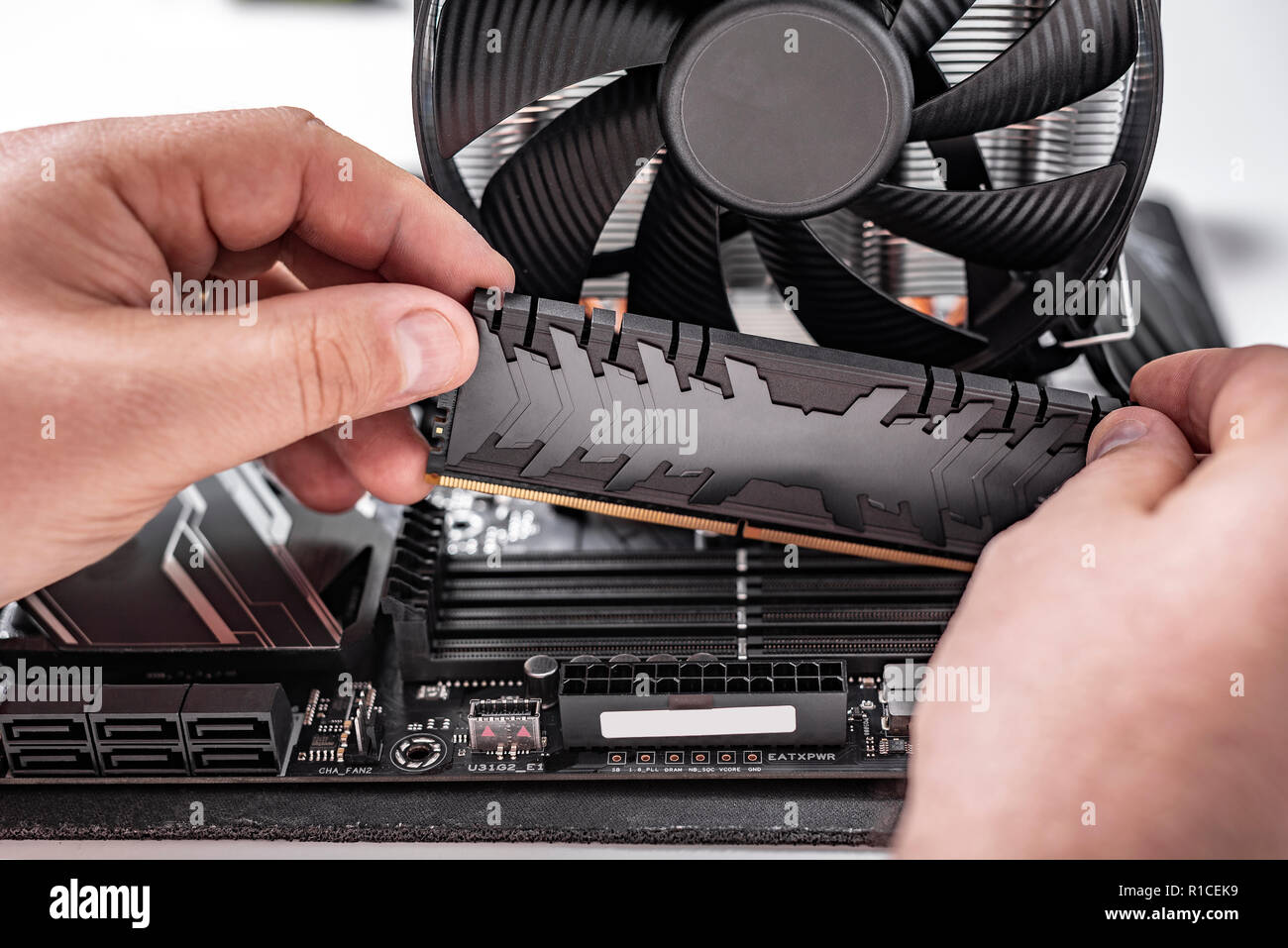

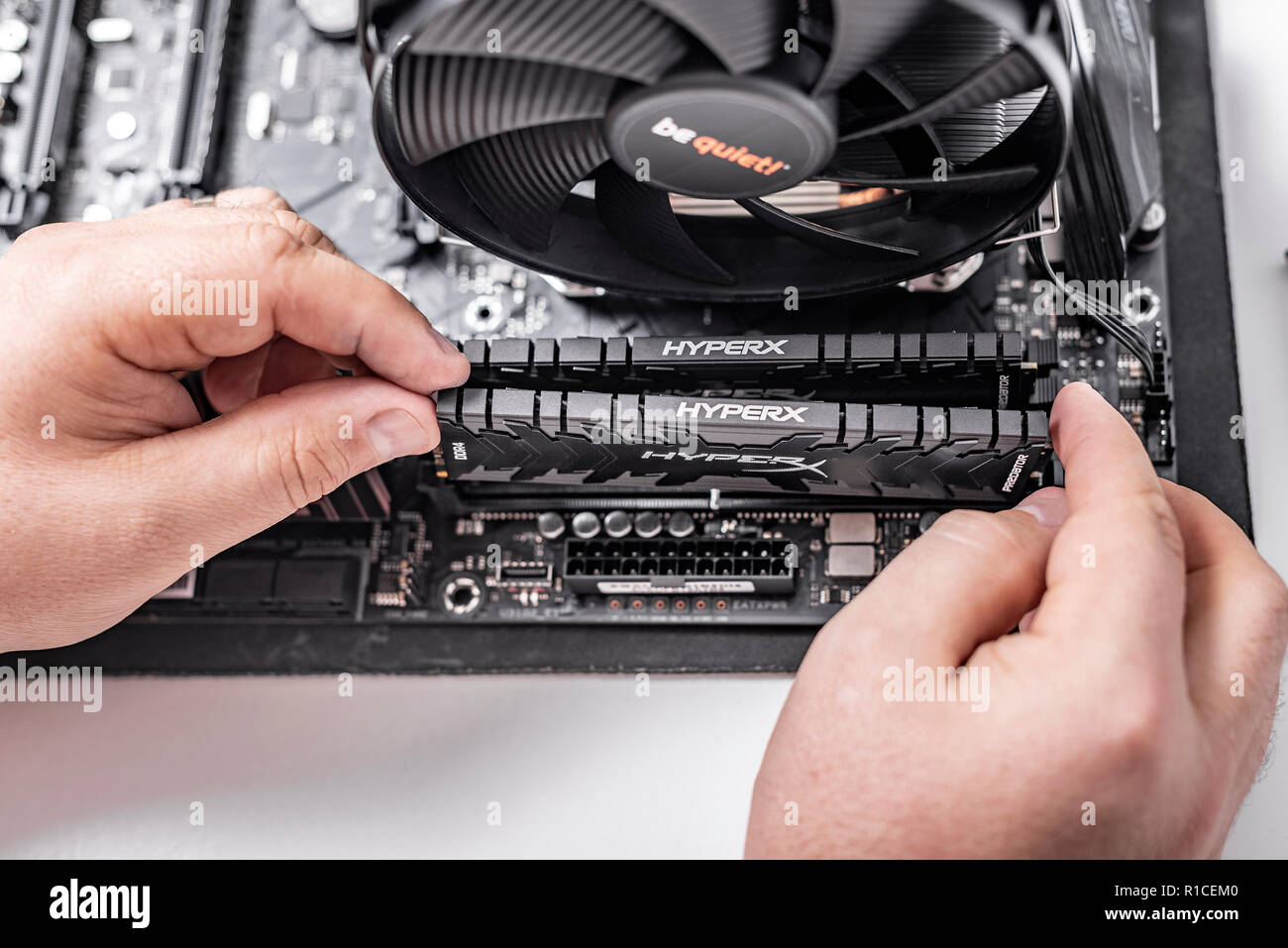

Installieren von Arbeitsspeicher in den PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/installieren-von-arbeitsspeicher-in-den-pc-image224624381.html

Installieren von Arbeitsspeicher in den PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/installieren-von-arbeitsspeicher-in-den-pc-image224624381.htmlRFR1CEK9–Installieren von Arbeitsspeicher in den PC.

Computerplatine mit Speichermodulen. RAM Random Access Memory. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computerplatine-mit-speichermodulen-ram-random-access-memory-43138206.html

Computerplatine mit Speichermodulen. RAM Random Access Memory. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computerplatine-mit-speichermodulen-ram-random-access-memory-43138206.htmlRMCE5366–Computerplatine mit Speichermodulen. RAM Random Access Memory.

Computer-Bildschirm entsperrt Vorhängeschloss zeigt Access oder Schutz Online Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-bildschirm-entsperrt-vorhangeschloss-zeigt-access-oder-schutz-online-51415320.html

Computer-Bildschirm entsperrt Vorhängeschloss zeigt Access oder Schutz Online Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-bildschirm-entsperrt-vorhangeschloss-zeigt-access-oder-schutz-online-51415320.htmlRFCYJ4NC–Computer-Bildschirm entsperrt Vorhängeschloss zeigt Access oder Schutz Online

Cloud-Computing. Online-Backup sicheren Computer Internet-Hosting-Zugang Apps Networking 3d Landing Vector Seite. Isometrischer Daten-Cloud-Server, Darstellung des Zugriffs auf Speicher Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cloud-computing-online-backup-sicheren-computer-internet-hosting-zugang-apps-networking-3d-landing-vector-seite-isometrischer-daten-cloud-server-darstellung-des-zugriffs-auf-speicher-image383395018.html

Cloud-Computing. Online-Backup sicheren Computer Internet-Hosting-Zugang Apps Networking 3d Landing Vector Seite. Isometrischer Daten-Cloud-Server, Darstellung des Zugriffs auf Speicher Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cloud-computing-online-backup-sicheren-computer-internet-hosting-zugang-apps-networking-3d-landing-vector-seite-isometrischer-daten-cloud-server-darstellung-des-zugriffs-auf-speicher-image383395018.htmlRF2D7N476–Cloud-Computing. Online-Backup sicheren Computer Internet-Hosting-Zugang Apps Networking 3d Landing Vector Seite. Isometrischer Daten-Cloud-Server, Darstellung des Zugriffs auf Speicher

Inspiration mit dem Zeichen „Kundenwert“. Internetkonzept Schützen Sie ein Computersystem vor unbefugtem Zugriff man mit Tablet zeigt S und glühende Linien in futuristischem Rahmen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-mit-dem-zeichen-kundenwert-internetkonzept-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-man-mit-tablet-zeigt-s-und-gluhende-linien-in-futuristischem-rahmen-image547440982.html

Inspiration mit dem Zeichen „Kundenwert“. Internetkonzept Schützen Sie ein Computersystem vor unbefugtem Zugriff man mit Tablet zeigt S und glühende Linien in futuristischem Rahmen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-mit-dem-zeichen-kundenwert-internetkonzept-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-man-mit-tablet-zeigt-s-und-gluhende-linien-in-futuristischem-rahmen-image547440982.htmlRM2PPJ2FJ–Inspiration mit dem Zeichen „Kundenwert“. Internetkonzept Schützen Sie ein Computersystem vor unbefugtem Zugriff man mit Tablet zeigt S und glühende Linien in futuristischem Rahmen.

Denial-of-Access, Computersicherheit/Firewall-Konzept, solide Wand. Steinbaumauer / Detail von verwitterten Steinmetzarbeiten - Western Wiltshire Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-access-computersicherheitfirewall-konzept-solide-wand-steinbaumauer-detail-von-verwitterten-steinmetzarbeiten-western-wiltshire-50134956.html

Denial-of-Access, Computersicherheit/Firewall-Konzept, solide Wand. Steinbaumauer / Detail von verwitterten Steinmetzarbeiten - Western Wiltshire Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-access-computersicherheitfirewall-konzept-solide-wand-steinbaumauer-detail-von-verwitterten-steinmetzarbeiten-western-wiltshire-50134956.htmlRFCWFRJ4–Denial-of-Access, Computersicherheit/Firewall-Konzept, solide Wand. Steinbaumauer / Detail von verwitterten Steinmetzarbeiten - Western Wiltshire

Laptop angeschlossen an einen USB-Stecker Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-laptop-angeschlossen-an-einen-usb-stecker-48187256.html

Laptop angeschlossen an einen USB-Stecker Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-laptop-angeschlossen-an-einen-usb-stecker-48187256.htmlRFCPB39C–Laptop angeschlossen an einen USB-Stecker

VPN-Dienst. Laptop mit Konzept einer sicheren VPN-Verbindung. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vpn-dienst-laptop-mit-konzept-einer-sicheren-vpn-verbindung-image498675025.html

VPN-Dienst. Laptop mit Konzept einer sicheren VPN-Verbindung. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/vpn-dienst-laptop-mit-konzept-einer-sicheren-vpn-verbindung-image498675025.htmlRF2KY8H29–VPN-Dienst. Laptop mit Konzept einer sicheren VPN-Verbindung.

Benutzerkonten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-benutzerkonten-162307488.html

Benutzerkonten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-benutzerkonten-162307488.htmlRFKC1MT0–Benutzerkonten

Miami Beach Florida, Miami Dade, Miami Beach Convention Center, Zentrum, Handel asiatische Mann Männer männlich, Frau weibliche Frauen, Cyber Lounge, Internet, Zugang, Computer, Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/miami-beach-florida-miami-dade-miami-beach-convention-center-zentrum-handel-asiatische-mann-manner-mannlich-frau-weibliche-frauen-cyber-lounge-internet-zugang-computer-image242696686.html

Miami Beach Florida, Miami Dade, Miami Beach Convention Center, Zentrum, Handel asiatische Mann Männer männlich, Frau weibliche Frauen, Cyber Lounge, Internet, Zugang, Computer, Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/miami-beach-florida-miami-dade-miami-beach-convention-center-zentrum-handel-asiatische-mann-manner-mannlich-frau-weibliche-frauen-cyber-lounge-internet-zugang-computer-image242696686.htmlRMT2RP2P–Miami Beach Florida, Miami Dade, Miami Beach Convention Center, Zentrum, Handel asiatische Mann Männer männlich, Frau weibliche Frauen, Cyber Lounge, Internet, Zugang, Computer,

Vorhängeschloss und Kette auf Laptop-Computer-Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-vorhangeschloss-und-kette-auf-laptop-computer-tastatur-19538318.html

Vorhängeschloss und Kette auf Laptop-Computer-Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-vorhangeschloss-und-kette-auf-laptop-computer-tastatur-19538318.htmlRMB3P192–Vorhängeschloss und Kette auf Laptop-Computer-Tastatur

Medizinische Codierungstabelle auf dem PC. Frau Im Rollstuhl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/medizinische-codierungstabelle-auf-dem-pc-frau-im-rollstuhl-image475199881.html

Medizinische Codierungstabelle auf dem PC. Frau Im Rollstuhl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/medizinische-codierungstabelle-auf-dem-pc-frau-im-rollstuhl-image475199881.htmlRF2JH3689–Medizinische Codierungstabelle auf dem PC. Frau Im Rollstuhl

Ordner Sicherheit Logo Design Konzept Vorlage Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ordner-sicherheit-logo-design-konzept-vorlage-image221285127.html

Ordner Sicherheit Logo Design Konzept Vorlage Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ordner-sicherheit-logo-design-konzept-vorlage-image221285127.htmlRFPT0BC7–Ordner Sicherheit Logo Design Konzept Vorlage

Computer Access Karte in Kartenleser in Tastatur integriert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-access-karte-in-kartenleser-in-tastatur-integriert-24501696.html

Computer Access Karte in Kartenleser in Tastatur integriert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-access-karte-in-kartenleser-in-tastatur-integriert-24501696.htmlRFBBT44G–Computer Access Karte in Kartenleser in Tastatur integriert

Zugang mit Kapuze gewährt, gesichtslosen anonyme Computerhacker mit Programmcode von monitor Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zugang-mit-kapuze-gewahrt-gesichtslosen-anonyme-computerhacker-mit-programmcode-von-monitor-78531002.html

Zugang mit Kapuze gewährt, gesichtslosen anonyme Computerhacker mit Programmcode von monitor Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-zugang-mit-kapuze-gewahrt-gesichtslosen-anonyme-computerhacker-mit-programmcode-von-monitor-78531002.htmlRFEFNB2J–Zugang mit Kapuze gewährt, gesichtslosen anonyme Computerhacker mit Programmcode von monitor

Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-teenager-laptop-wifi-internet-zugang-computer-computer-literate-alphabetisierung-high-speed-soziales-netzwerk-netzwerke-facebook-pc-mit-b-32102729.html

Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-teenager-laptop-wifi-internet-zugang-computer-computer-literate-alphabetisierung-high-speed-soziales-netzwerk-netzwerke-facebook-pc-mit-b-32102729.htmlRFBT6BA1–Teenager Laptop Wifi Internet Zugang Computer Computer literate Alphabetisierung high-Speed soziales Netzwerk Netzwerke Facebook pc mit b

Textunterschrift für Cyber Security. Geschäftskonzept Schützen Sie ein Computersystem vor unbefugtem Zugriff Schullehrer zeichnet ein Whiteboard mit Zeigestock, während er den Becher hält. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textunterschrift-fur-cyber-security-geschaftskonzept-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-schullehrer-zeichnet-ein-whiteboard-mit-zeigestock-wahrend-er-den-becher-halt-image483245108.html

Textunterschrift für Cyber Security. Geschäftskonzept Schützen Sie ein Computersystem vor unbefugtem Zugriff Schullehrer zeichnet ein Whiteboard mit Zeigestock, während er den Becher hält. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textunterschrift-fur-cyber-security-geschaftskonzept-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-schullehrer-zeichnet-ein-whiteboard-mit-zeigestock-wahrend-er-den-becher-halt-image483245108.htmlRF2K25M1T–Textunterschrift für Cyber Security. Geschäftskonzept Schützen Sie ein Computersystem vor unbefugtem Zugriff Schullehrer zeichnet ein Whiteboard mit Zeigestock, während er den Becher hält.

Computer-RAM-Module Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-ram-module-47763900.html

Computer-RAM-Module Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-ram-module-47763900.htmlRMCNKR9G–Computer-RAM-Module

Schaltfläche "geschlossenen" auf Computer pc Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schaltflache-geschlossenen-auf-computer-pc-tastatur-96160884.html

Schaltfläche "geschlossenen" auf Computer pc Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schaltflache-geschlossenen-auf-computer-pc-tastatur-96160884.htmlRFFGCE58–Schaltfläche "geschlossenen" auf Computer pc Tastatur

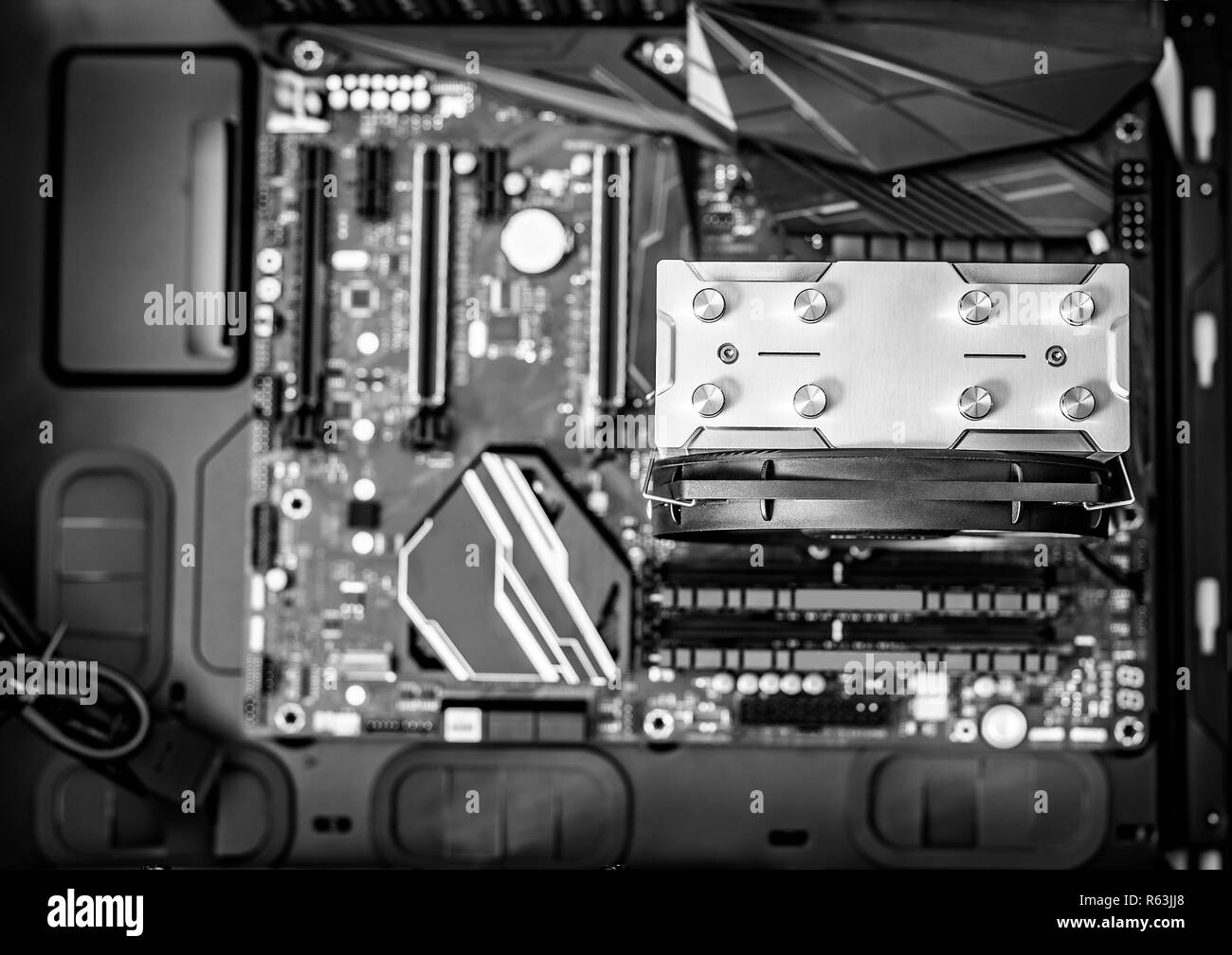

Komponenten des Computers bei der Montage des PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/komponenten-des-computers-bei-der-montage-des-pc-image227503200.html

Komponenten des Computers bei der Montage des PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/komponenten-des-computers-bei-der-montage-des-pc-image227503200.htmlRFR63JJ8–Komponenten des Computers bei der Montage des PC.

Computerplatine mit Speichermodulen. RAM Random Access Memory. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computerplatine-mit-speichermodulen-ram-random-access-memory-43138210.html

Computerplatine mit Speichermodulen. RAM Random Access Memory. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computerplatine-mit-speichermodulen-ram-random-access-memory-43138210.htmlRMCE536A–Computerplatine mit Speichermodulen. RAM Random Access Memory.

Blaue Schlüssel mit Zugriff auf eine Hardcopy zu drucken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-blaue-schlussel-mit-zugriff-auf-eine-hardcopy-zu-drucken-51351296.html

Blaue Schlüssel mit Zugriff auf eine Hardcopy zu drucken Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-blaue-schlussel-mit-zugriff-auf-eine-hardcopy-zu-drucken-51351296.htmlRFCYF72T–Blaue Schlüssel mit Zugriff auf eine Hardcopy zu drucken

RFMX5EKX–3D-Darstellung. Sicherheitsschloss für den nicht autorisierten Zugriff durch Hacker gebrochen wird. LED-Bildschirm Pixel für Pixel zerstört zu werden.

Computer-Hacker stehlen Daten von einem Laptop-Konzept für Netzwerksicherheit, Identitätsdiebstahl, Computerkriminalität und unbefugtem Zugriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-hacker-stehlen-daten-von-einem-laptop-konzept-fur-netzwerksicherheit-identitatsdiebstahl-computerkriminalitat-und-unbefugtem-zugriff-87870191.html

Computer-Hacker stehlen Daten von einem Laptop-Konzept für Netzwerksicherheit, Identitätsdiebstahl, Computerkriminalität und unbefugtem Zugriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-hacker-stehlen-daten-von-einem-laptop-konzept-fur-netzwerksicherheit-identitatsdiebstahl-computerkriminalitat-und-unbefugtem-zugriff-87870191.htmlRMF2XR93–Computer-Hacker stehlen Daten von einem Laptop-Konzept für Netzwerksicherheit, Identitätsdiebstahl, Computerkriminalität und unbefugtem Zugriff

Denial-of-Zugang, Computer Security/firewall Konzept. Gebäude aus Stein Wand-/detail von verwittertem Mauerwerk - Western Wiltshire Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-zugang-computer-securityfirewall-konzept-gebaude-aus-stein-wand-detail-von-verwittertem-mauerwerk-western-wiltshire-50134948.html

Denial-of-Zugang, Computer Security/firewall Konzept. Gebäude aus Stein Wand-/detail von verwittertem Mauerwerk - Western Wiltshire Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-denial-of-zugang-computer-securityfirewall-konzept-gebaude-aus-stein-wand-detail-von-verwittertem-mauerwerk-western-wiltshire-50134948.htmlRFCWFRHT–Denial-of-Zugang, Computer Security/firewall Konzept. Gebäude aus Stein Wand-/detail von verwittertem Mauerwerk - Western Wiltshire

Computer-Memory-Stick Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-memory-stick-57787763.html

Computer-Memory-Stick Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-memory-stick-57787763.htmlRFDA0CTK–Computer-Memory-Stick

Cartoon von Mann oder Geschäftsmann Arbeiten am Computer, während Hacker stiehlt sein Passwort Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cartoon-von-mann-oder-geschaftsmann-arbeiten-am-computer-wahrend-hacker-stiehlt-sein-passwort-176283613.html

Cartoon von Mann oder Geschäftsmann Arbeiten am Computer, während Hacker stiehlt sein Passwort Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cartoon-von-mann-oder-geschaftsmann-arbeiten-am-computer-wahrend-hacker-stiehlt-sein-passwort-176283613.htmlRFM6PBF9–Cartoon von Mann oder Geschäftsmann Arbeiten am Computer, während Hacker stiehlt sein Passwort

Benutzerkonten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-benutzerkonten-162307493.html

Benutzerkonten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-benutzerkonten-162307493.htmlRFKC1MT5–Benutzerkonten

Dubai VAE, Vereinigte Arabische Emirate, Deira, Al Rigga Road, Hotel ibis Deira, Al Rigga, Hotel, Lobby, Internet, Zugang, Computer, Monitore, asiatischer Mann Männer Erwachsene Anzeige Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-dubai-vae-vereinigte-arabische-emirate-deira-al-rigga-road-hotel-ibis-deira-al-rigga-hotel-lobby-internet-zugang-computer-monitore-asiatischer-mann-manner-erwachsene-anzeige-52403205.html

Dubai VAE, Vereinigte Arabische Emirate, Deira, Al Rigga Road, Hotel ibis Deira, Al Rigga, Hotel, Lobby, Internet, Zugang, Computer, Monitore, asiatischer Mann Männer Erwachsene Anzeige Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-dubai-vae-vereinigte-arabische-emirate-deira-al-rigga-road-hotel-ibis-deira-al-rigga-hotel-lobby-internet-zugang-computer-monitore-asiatischer-mann-manner-erwachsene-anzeige-52403205.htmlRMD174R1–Dubai VAE, Vereinigte Arabische Emirate, Deira, Al Rigga Road, Hotel ibis Deira, Al Rigga, Hotel, Lobby, Internet, Zugang, Computer, Monitore, asiatischer Mann Männer Erwachsene Anzeige

Vorhängeschloss und Kette auf Laptop-Computer-Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-vorhangeschloss-und-kette-auf-laptop-computer-tastatur-19447746.html

Vorhängeschloss und Kette auf Laptop-Computer-Tastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-vorhangeschloss-und-kette-auf-laptop-computer-tastatur-19447746.htmlRMB3HWPA–Vorhängeschloss und Kette auf Laptop-Computer-Tastatur

Medizinische Codierungstabelle auf dem PC. Frau Im Rollstuhl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/medizinische-codierungstabelle-auf-dem-pc-frau-im-rollstuhl-image473306716.html

Medizinische Codierungstabelle auf dem PC. Frau Im Rollstuhl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/medizinische-codierungstabelle-auf-dem-pc-frau-im-rollstuhl-image473306716.htmlRF2JE0YF8–Medizinische Codierungstabelle auf dem PC. Frau Im Rollstuhl

Computer Engineer Anheben Bodenfliese mit Saugnäpfe an der Datac Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-engineer-anheben-bodenfliese-mit-saugnapfe-an-der-datac-image154850441.html

Computer Engineer Anheben Bodenfliese mit Saugnäpfe an der Datac Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computer-engineer-anheben-bodenfliese-mit-saugnapfe-an-der-datac-image154850441.htmlRFJYX18W–Computer Engineer Anheben Bodenfliese mit Saugnäpfe an der Datac

Computer Access Karte in Kartenleser in Tastatur integriert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-access-karte-in-kartenleser-in-tastatur-integriert-24501692.html

Computer Access Karte in Kartenleser in Tastatur integriert Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-access-karte-in-kartenleser-in-tastatur-integriert-24501692.htmlRFBBT44C–Computer Access Karte in Kartenleser in Tastatur integriert

Doodle Internet-Sicherheitskonzept. Benutzerüberprüfung, Anmeldung, Abmeldung. Vektorgrafik für die Skizze des Kennworts vergessen. Mobile App und pc-Benutzeroberfläche Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/doodle-internet-sicherheitskonzept-benutzeruberprufung-anmeldung-abmeldung-vektorgrafik-fur-die-skizze-des-kennworts-vergessen-mobile-app-und-pc-benutzeroberflache-image591439222.html

Doodle Internet-Sicherheitskonzept. Benutzerüberprüfung, Anmeldung, Abmeldung. Vektorgrafik für die Skizze des Kennworts vergessen. Mobile App und pc-Benutzeroberfläche Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/doodle-internet-sicherheitskonzept-benutzeruberprufung-anmeldung-abmeldung-vektorgrafik-fur-die-skizze-des-kennworts-vergessen-mobile-app-und-pc-benutzeroberflache-image591439222.htmlRF2WA6ANA–Doodle Internet-Sicherheitskonzept. Benutzerüberprüfung, Anmeldung, Abmeldung. Vektorgrafik für die Skizze des Kennworts vergessen. Mobile App und pc-Benutzeroberfläche

Laptop mit Kennwortbenachrichtigung und Sperrsymbol. Passwortschutz. Schild mit Schloss. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/laptop-mit-kennwortbenachrichtigung-und-sperrsymbol-passwortschutz-schild-mit-schloss-image498674011.html

Laptop mit Kennwortbenachrichtigung und Sperrsymbol. Passwortschutz. Schild mit Schloss. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/laptop-mit-kennwortbenachrichtigung-und-sperrsymbol-passwortschutz-schild-mit-schloss-image498674011.htmlRF2KY8FP3–Laptop mit Kennwortbenachrichtigung und Sperrsymbol. Passwortschutz. Schild mit Schloss.

Schreiben, der Text Cyber Security wird angezeigt. Geschäftsansatz Schützen Sie ein Computersystem vor unbefugtem Zugriff Abstract Typing New Antivirus Program, Typing Internet Virus Lists Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-der-text-cyber-security-wird-angezeigt-geschaftsansatz-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-abstract-typing-new-antivirus-program-typing-internet-virus-lists-image483245003.html

Schreiben, der Text Cyber Security wird angezeigt. Geschäftsansatz Schützen Sie ein Computersystem vor unbefugtem Zugriff Abstract Typing New Antivirus Program, Typing Internet Virus Lists Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreiben-der-text-cyber-security-wird-angezeigt-geschaftsansatz-schutzen-sie-ein-computersystem-vor-unbefugtem-zugriff-abstract-typing-new-antivirus-program-typing-internet-virus-lists-image483245003.htmlRF2K25KX3–Schreiben, der Text Cyber Security wird angezeigt. Geschäftsansatz Schützen Sie ein Computersystem vor unbefugtem Zugriff Abstract Typing New Antivirus Program, Typing Internet Virus Lists

RF2JGKK74–IPsec Banner Web Icon Vektor Illustration Konzept für Internet und Schutz Netzwerksicherheit mit Icon of Cloud Computing, Protect, Internet

Computer-Notebook-Tastatur mit Accesskey Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-notebook-tastatur-mit-accesskey-147184144.html

Computer-Notebook-Tastatur mit Accesskey Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-notebook-tastatur-mit-accesskey-147184144.htmlRMJFCPTG–Computer-Notebook-Tastatur mit Accesskey

Installieren von Arbeitsspeicher in den PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/installieren-von-arbeitsspeicher-in-den-pc-image224624400.html

Installieren von Arbeitsspeicher in den PC. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/installieren-von-arbeitsspeicher-in-den-pc-image224624400.htmlRFR1CEM0–Installieren von Arbeitsspeicher in den PC.

Computerplatine mit Speichermodulen. RAM Random Access Memory. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computerplatine-mit-speichermodulen-ram-random-access-memory-43138213.html

Computerplatine mit Speichermodulen. RAM Random Access Memory. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computerplatine-mit-speichermodulen-ram-random-access-memory-43138213.htmlRMCE536D–Computerplatine mit Speichermodulen. RAM Random Access Memory.

Melden Sie sich am Computer-Tasten In blau zeigt Access-Eingabe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-melden-sie-sich-am-computer-tasten-in-blau-zeigt-access-eingabe-51799828.html

Melden Sie sich am Computer-Tasten In blau zeigt Access-Eingabe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-melden-sie-sich-am-computer-tasten-in-blau-zeigt-access-eingabe-51799828.htmlRFD07K5T–Melden Sie sich am Computer-Tasten In blau zeigt Access-Eingabe

Einfaches Vektorsymbol für den Wireless-Router. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-vektorsymbol-fur-den-wireless-router-image461361926.html

Einfaches Vektorsymbol für den Wireless-Router. Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/einfaches-vektorsymbol-fur-den-wireless-router-image461361926.htmlRF2HPGRRJ–Einfaches Vektorsymbol für den Wireless-Router.

USB WiFi Adapter, USB Wireless Netzwerkkarte, Wireless Internet usb Adapter isolieren auf weißem Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/usb-wifi-adapter-usb-wireless-netzwerkkarte-wireless-internet-usb-adapter-isolieren-auf-weissem-hintergrund-image484901033.html

USB WiFi Adapter, USB Wireless Netzwerkkarte, Wireless Internet usb Adapter isolieren auf weißem Hintergrund. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/usb-wifi-adapter-usb-wireless-netzwerkkarte-wireless-internet-usb-adapter-isolieren-auf-weissem-hintergrund-image484901033.htmlRF2K4W461–USB WiFi Adapter, USB Wireless Netzwerkkarte, Wireless Internet usb Adapter isolieren auf weißem Hintergrund.

Ländliche alte Ziegelmauer / Ziegelsteinmauerwerk, die Zeichen des Alters und des Verfalls von Kalkmörtel zeigen. Denial-of-Access, Computersicherheit/Firewall-Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-landliche-alte-ziegelmauer-ziegelsteinmauerwerk-die-zeichen-des-alters-und-des-verfalls-von-kalkmortel-zeigen-denial-of-access-computersicherheitfirewall-konzept-50134783.html

Ländliche alte Ziegelmauer / Ziegelsteinmauerwerk, die Zeichen des Alters und des Verfalls von Kalkmörtel zeigen. Denial-of-Access, Computersicherheit/Firewall-Konzept. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-landliche-alte-ziegelmauer-ziegelsteinmauerwerk-die-zeichen-des-alters-und-des-verfalls-von-kalkmortel-zeigen-denial-of-access-computersicherheitfirewall-konzept-50134783.htmlRFCWFRBY–Ländliche alte Ziegelmauer / Ziegelsteinmauerwerk, die Zeichen des Alters und des Verfalls von Kalkmörtel zeigen. Denial-of-Access, Computersicherheit/Firewall-Konzept.

Computer-Memory-Stick Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-memory-stick-57787760.html

Computer-Memory-Stick Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-memory-stick-57787760.htmlRFDA0CTG–Computer-Memory-Stick

Cartoon von Mann oder Geschäftsmann Arbeiten am Computer, während Hacker stiehlt sein Passwort Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cartoon-von-mann-oder-geschaftsmann-arbeiten-am-computer-wahrend-hacker-stiehlt-sein-passwort-176283616.html

Cartoon von Mann oder Geschäftsmann Arbeiten am Computer, während Hacker stiehlt sein Passwort Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cartoon-von-mann-oder-geschaftsmann-arbeiten-am-computer-wahrend-hacker-stiehlt-sein-passwort-176283616.htmlRFM6PBFC–Cartoon von Mann oder Geschäftsmann Arbeiten am Computer, während Hacker stiehlt sein Passwort

Benutzerkonten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-benutzerkonten-162307480.html

Benutzerkonten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-benutzerkonten-162307480.htmlRFKC1MRM–Benutzerkonten

Orlando Florida, Allure Resort International Drive, Hotel, Zentrum, Zentrum, Internetzugang, Computermonitore, Schreibtisch, Stuhl, FL140214340 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/orlando-florida-allure-resort-international-drive-hotel-zentrum-zentrum-internetzugang-computermonitore-schreibtisch-stuhl-fl140214340-image68516261.html

Orlando Florida, Allure Resort International Drive, Hotel, Zentrum, Zentrum, Internetzugang, Computermonitore, Schreibtisch, Stuhl, FL140214340 Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/orlando-florida-allure-resort-international-drive-hotel-zentrum-zentrum-internetzugang-computermonitore-schreibtisch-stuhl-fl140214340-image68516261.htmlRMDYD559–Orlando Florida, Allure Resort International Drive, Hotel, Zentrum, Zentrum, Internetzugang, Computermonitore, Schreibtisch, Stuhl, FL140214340

Weltglobus-Symbol isoliert auf weißem Hintergrund. Element Für Die Konstruktionsvorlage Für Das Symbol 'Flachvektor' Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weltglobus-symbol-isoliert-auf-weissem-hintergrund-element-fur-die-konstruktionsvorlage-fur-das-symbol-flachvektor-image557643443.html

Weltglobus-Symbol isoliert auf weißem Hintergrund. Element Für Die Konstruktionsvorlage Für Das Symbol 'Flachvektor' Stock Vektorhttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/weltglobus-symbol-isoliert-auf-weissem-hintergrund-element-fur-die-konstruktionsvorlage-fur-das-symbol-flachvektor-image557643443.htmlRF2RB6RW7–Weltglobus-Symbol isoliert auf weißem Hintergrund. Element Für Die Konstruktionsvorlage Für Das Symbol 'Flachvektor'

Medizinische Codierungstabelle auf dem PC. Afrikanischer Mann Im Rollstuhl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/medizinische-codierungstabelle-auf-dem-pc-afrikanischer-mann-im-rollstuhl-image470283132.html

Medizinische Codierungstabelle auf dem PC. Afrikanischer Mann Im Rollstuhl Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/medizinische-codierungstabelle-auf-dem-pc-afrikanischer-mann-im-rollstuhl-image470283132.htmlRF2J936X4–Medizinische Codierungstabelle auf dem PC. Afrikanischer Mann Im Rollstuhl

Computer Engineer ziehen Bodenfliese mit Saugnäpfe an der Datac Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-engineer-ziehen-bodenfliese-mit-saugnapfe-an-der-datac-170425735.html

Computer Engineer ziehen Bodenfliese mit Saugnäpfe an der Datac Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-engineer-ziehen-bodenfliese-mit-saugnapfe-an-der-datac-170425735.htmlRFKW7FNB–Computer Engineer ziehen Bodenfliese mit Saugnäpfe an der Datac

Computer-Access-Karte in Kartenleser eingebaut Tastatur gesteckt wird Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-access-karte-in-kartenleser-eingebaut-tastatur-gesteckt-wird-24497953.html

Computer-Access-Karte in Kartenleser eingebaut Tastatur gesteckt wird Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-computer-access-karte-in-kartenleser-eingebaut-tastatur-gesteckt-wird-24497953.htmlRFBBRYAW–Computer-Access-Karte in Kartenleser eingebaut Tastatur gesteckt wird